漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143462

漏洞标题:绕过360主机卫士从注入到Getshell(疑似还可提权操作)

相关厂商:奇虎360

漏洞作者: 林被甘霖老母草鸡摆

提交时间:2015-09-28 18:18

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-28: 细节已通知厂商并且等待厂商处理中

2015-09-29: 厂商已经确认,细节仅向厂商公开

2015-10-02: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-11-23: 细节向核心白帽子及相关领域专家公开

2015-12-03: 细节向普通白帽子公开

2015-12-13: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

rt

详细说明:

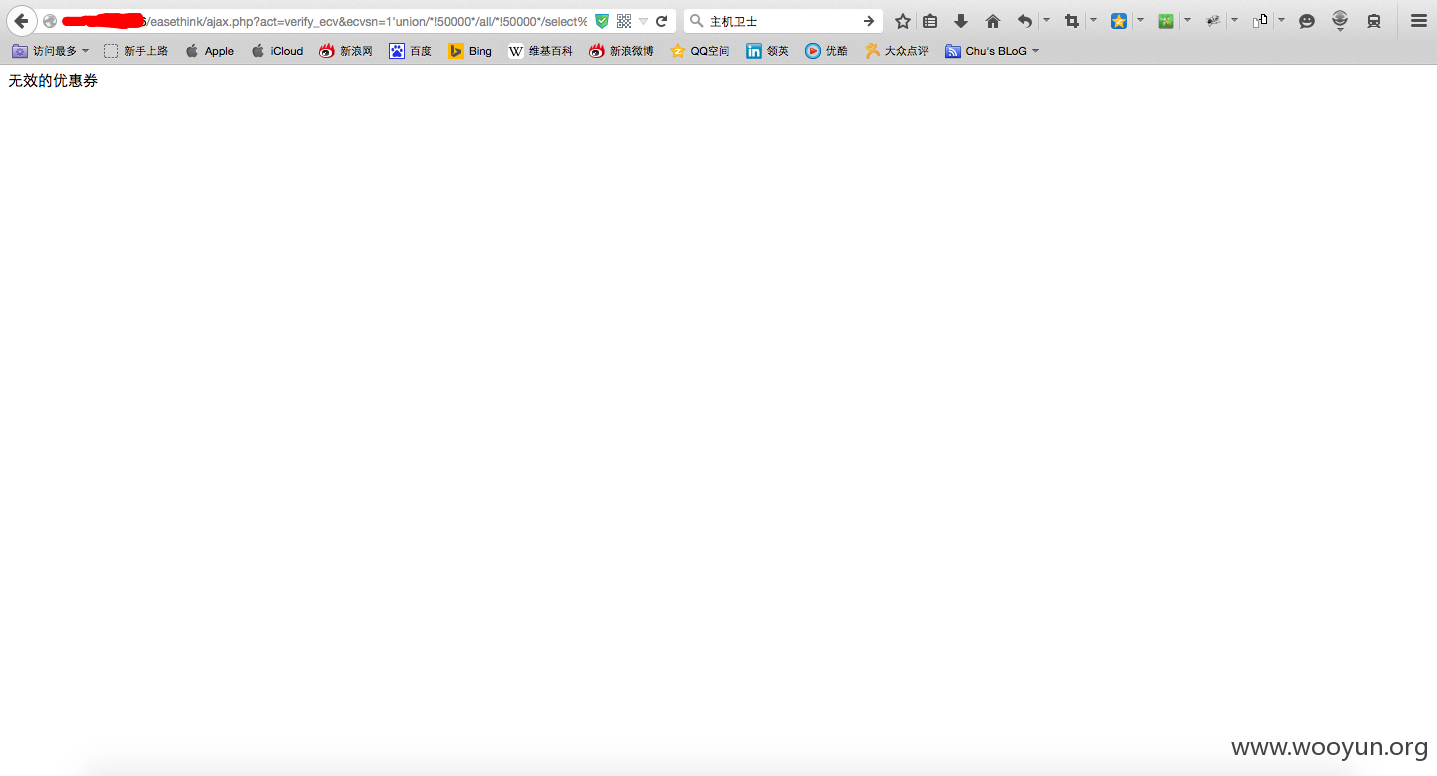

Apache版本跟IIS版本中。为了防止出数据在联合注入下出数据。from出现任何参数就会拦截。但是前面的语句通过union/*!50000*/all/*!50000*/select%2b即可绕过。

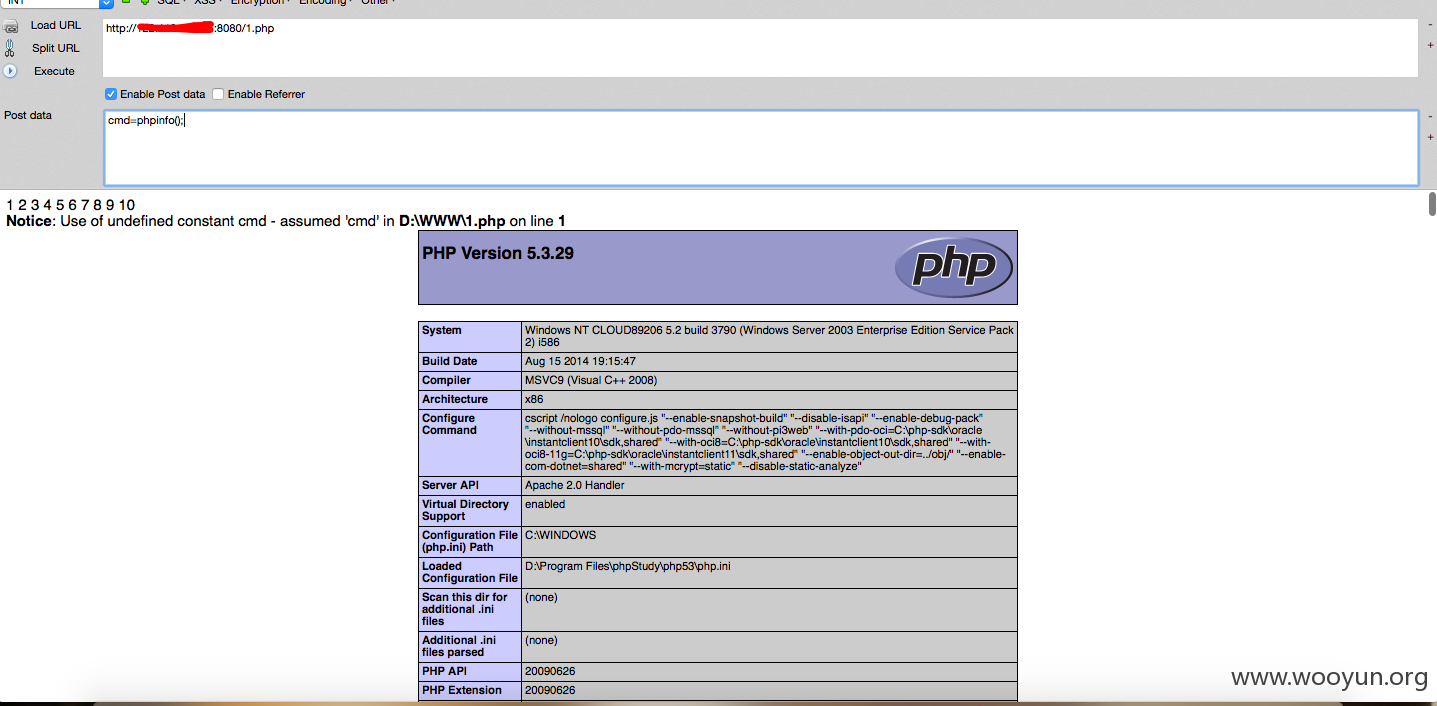

然后访问1.php即可出现一句话。

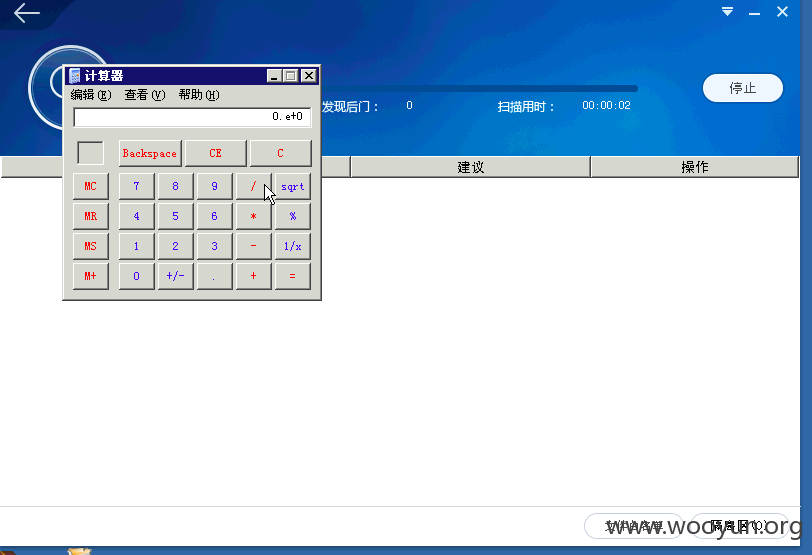

有了shell就可以提权了。这个只影响Apache版本。iis版本的年前提交到src了。

主机卫士在查杀后门的时候调用的是WebSafeScanner2.exe这个程序。由于权限设置问题导致可以通过webshell替换该文件实现提权。

漏洞证明:

Apache版本跟IIS版本中。为了防止出数据在联合注入下出数据。from出现任何参数就会拦截。但是前面的语句通过union/*!50000*/all/*!50000*/select%2b即可绕过。

然后访问1.php即可出现一句话。

有了shell就可以提权了。这个只影响Apache版本。iis版本的年前提交到src了。

主机卫士在查杀后门的时候调用的是WebSafeScanner2.exe这个程序。由于权限设置问题导致可以通过webshell替换该文件实现提权。

修复方案:

加强规则。文件权限设置

版权声明:转载请注明来源 林被甘霖老母草鸡摆@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-09-29 23:19

厂商回复:

感谢白帽子对主机卫士的关注!

最新状态:

暂无