漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144979

漏洞标题:某省高速公路电子收费系统可进行企业邮箱爆破攻击(大量成功证明)

相关厂商:福建省高速公路电子不停车收费

漏洞作者: 指尖上的故事

提交时间:2015-10-06 13:25

修复时间:2015-11-26 10:54

公开时间:2015-11-26 10:54

漏洞类型:后台弱口令

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-06: 细节已通知厂商并且等待厂商处理中

2015-10-12: 厂商已经确认,细节仅向厂商公开

2015-10-22: 细节向核心白帽子及相关领域专家公开

2015-11-01: 细节向普通白帽子公开

2015-11-11: 细节向实习白帽子公开

2015-11-26: 细节向公众公开

简要描述:

某省高速公路电子不停车收费(ETC)----国庆旅游到此省.加油时候看到这个广告.感觉还挺方便.挺人性化的

详细说明:

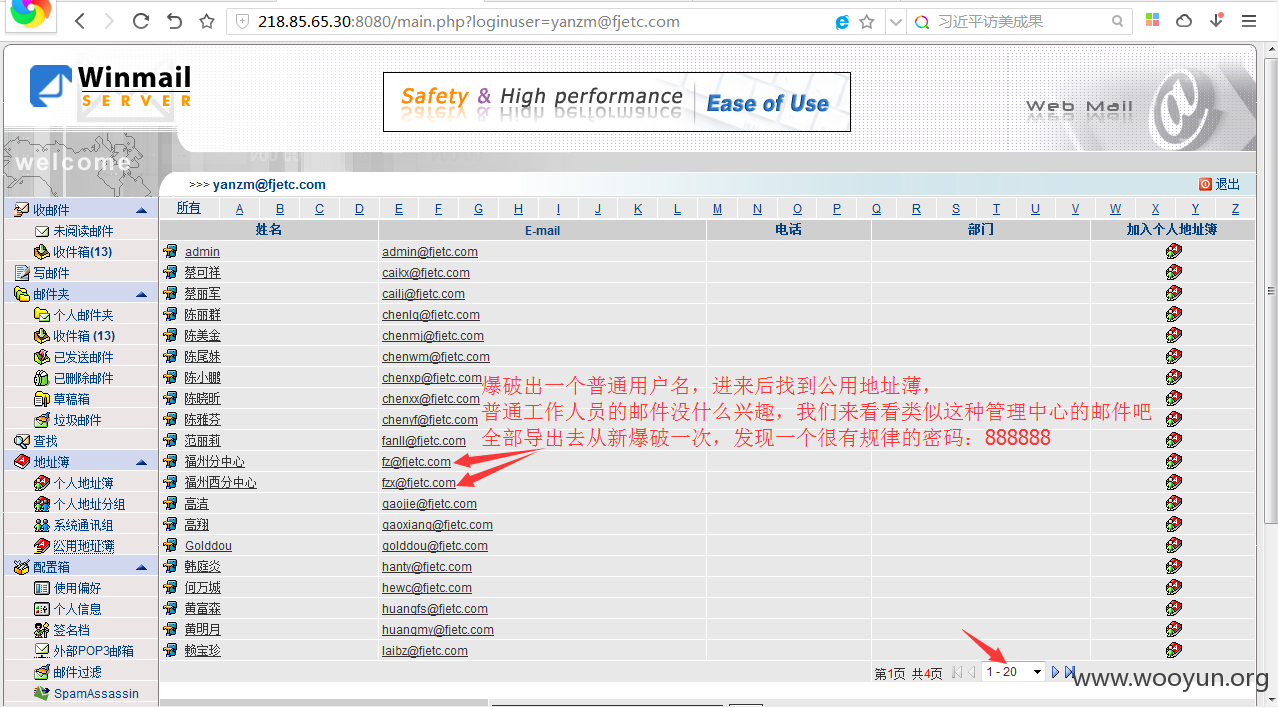

官方网站

**.**.**.**:8080/-----存在爆破风险

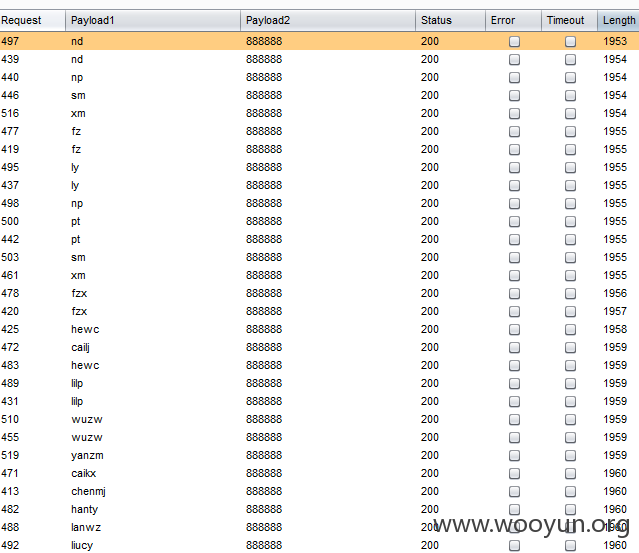

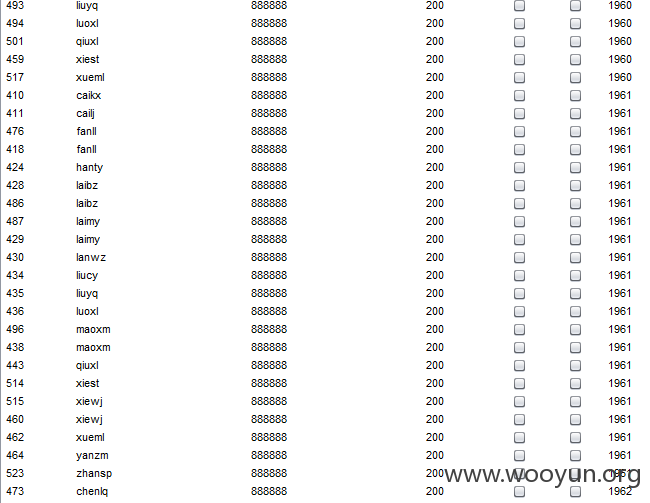

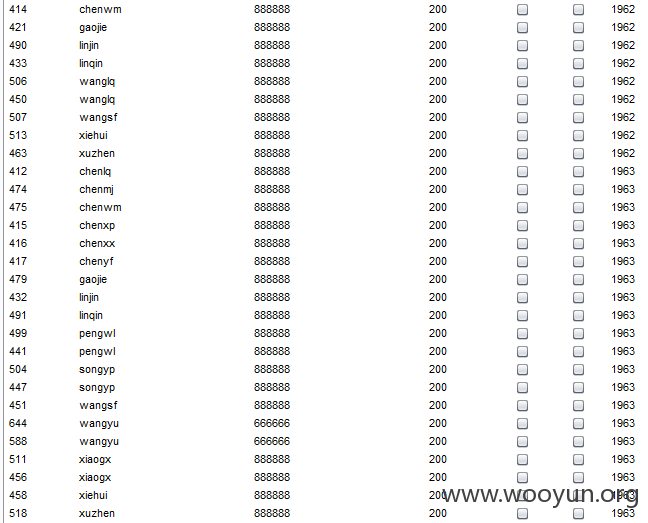

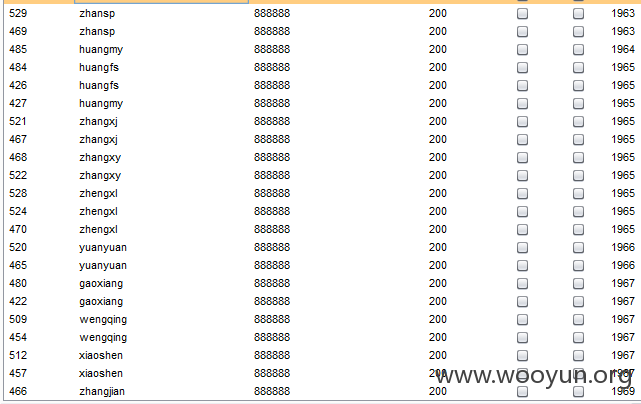

邮件系统,看到这个登录处第一想到就是爆破了..结果证明我猜对了.没有验证码 没有登录次数限制 传输也未加密 TOP500姓名做用户名+弱密码,成功爆破出来了两个用户,登录后立刻找到公用地址薄,导出去破爆一次,发现很多密码为888888,普通工作人员的邮件就没什么兴趣了,让我们一起看看管理中心的邮件,具体邮件有什么内容我就不翻了..太瞌睡了..

可利用邮件钓鱼和欺骗用.....

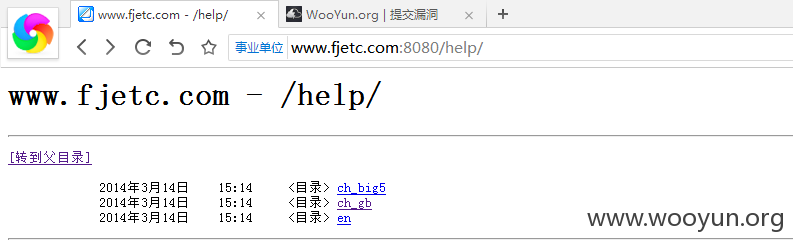

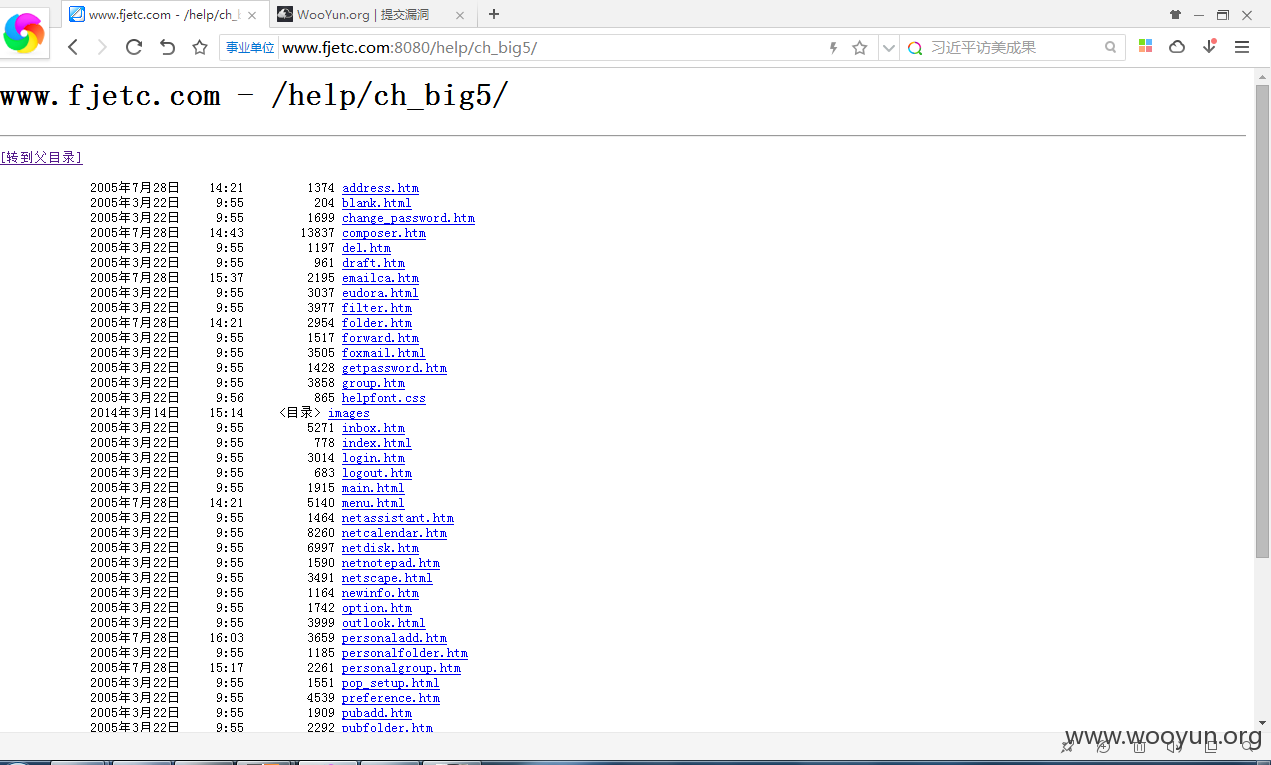

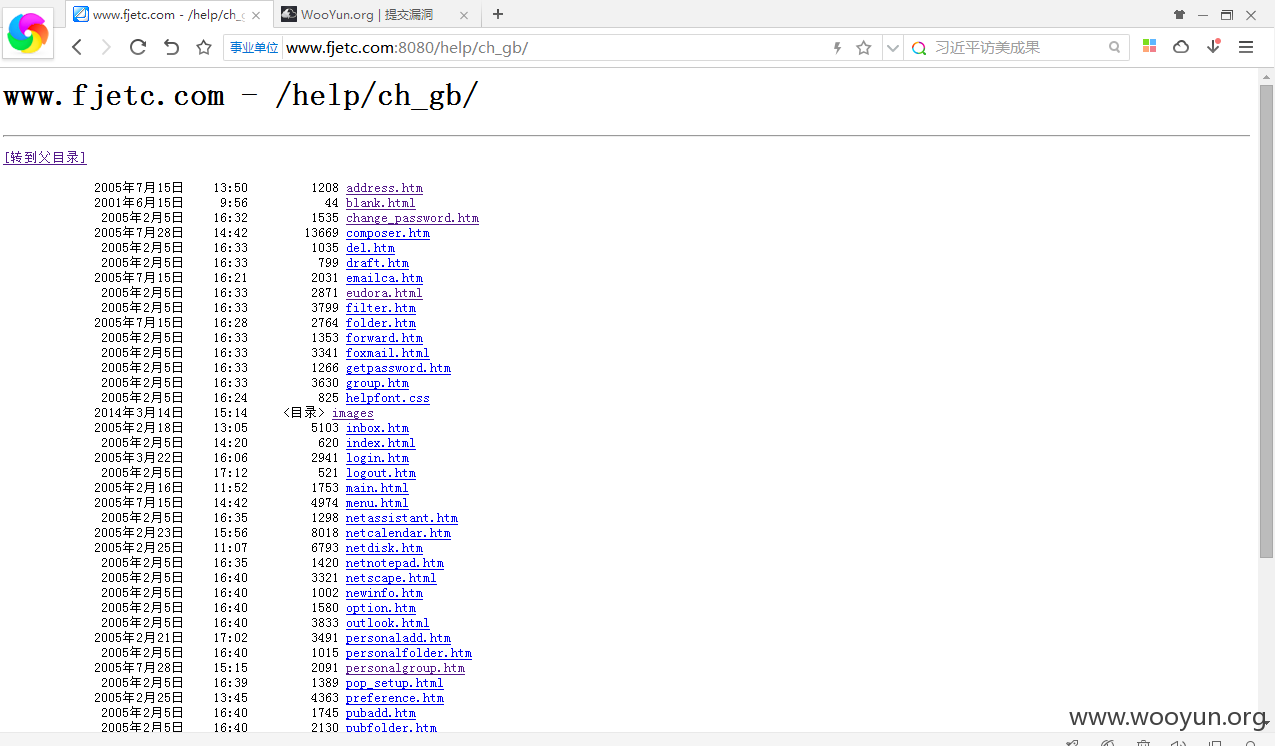

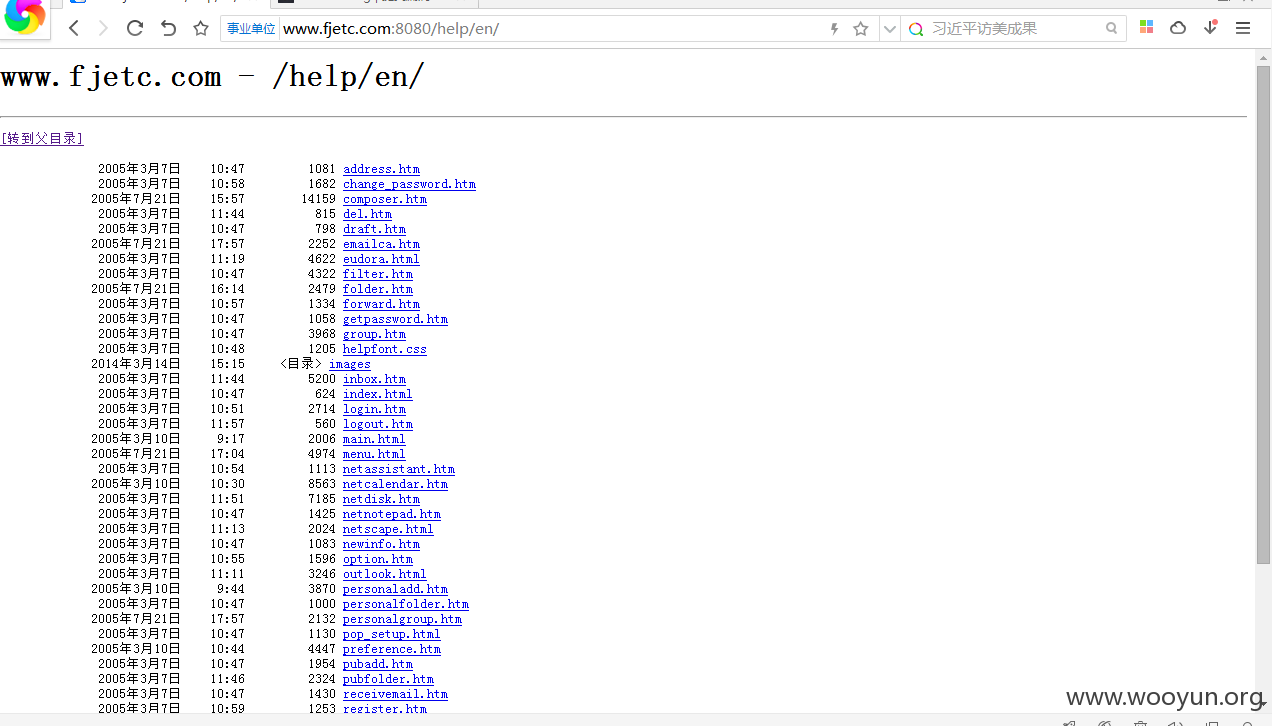

http://**.**.**.**:8080/help/ch_gb/---此处目录未受权

本想翻翻有没有什么好利用的..还是太瞌睡了..就这么着吧

漏洞证明:

以下是普通用户以及管理用户成功数据:

我这里就不全部登录了..随便登录几个管理用户证明一下吧(其它的管理自行验证)

宁德分中心 nd@**.**.**.**

南平分中心 np@**.**.**.**

莆田分中心 pt@**.**.**.**

福州分中心 fz@**.**.**.**

福州西分中心 fzx@**.**.**.**

三明分中心 sm@**.**.**.**

厦门分中心 xm@**.**.**.**

龙岩分中心 ly@**.**.**.**

这下面图是目录未受权:

修复方案:

你们更专业..

版权声明:转载请注明来源 指尖上的故事@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-10-12 10:52

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给福建分中心,由其后续协调网站管理单位处置.

最新状态:

暂无