漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0111917

漏洞标题:360安全卫士/极速浏览器/安全浏览器最新版网址安全检查绕过漏洞

相关厂商:奇虎360

漏洞作者: 路人甲

提交时间:2015-05-04 12:24

修复时间:2015-08-06 18:50

公开时间:2015-08-06 18:50

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-04: 细节已通知厂商并且等待厂商处理中

2015-05-08: 厂商已经确认,细节仅向厂商公开

2015-05-11: 细节向第三方安全合作伙伴开放

2015-07-02: 细节向核心白帽子及相关领域专家公开

2015-07-12: 细节向普通白帽子公开

2015-07-22: 细节向实习白帽子公开

2015-08-06: 细节向公众公开

简要描述:

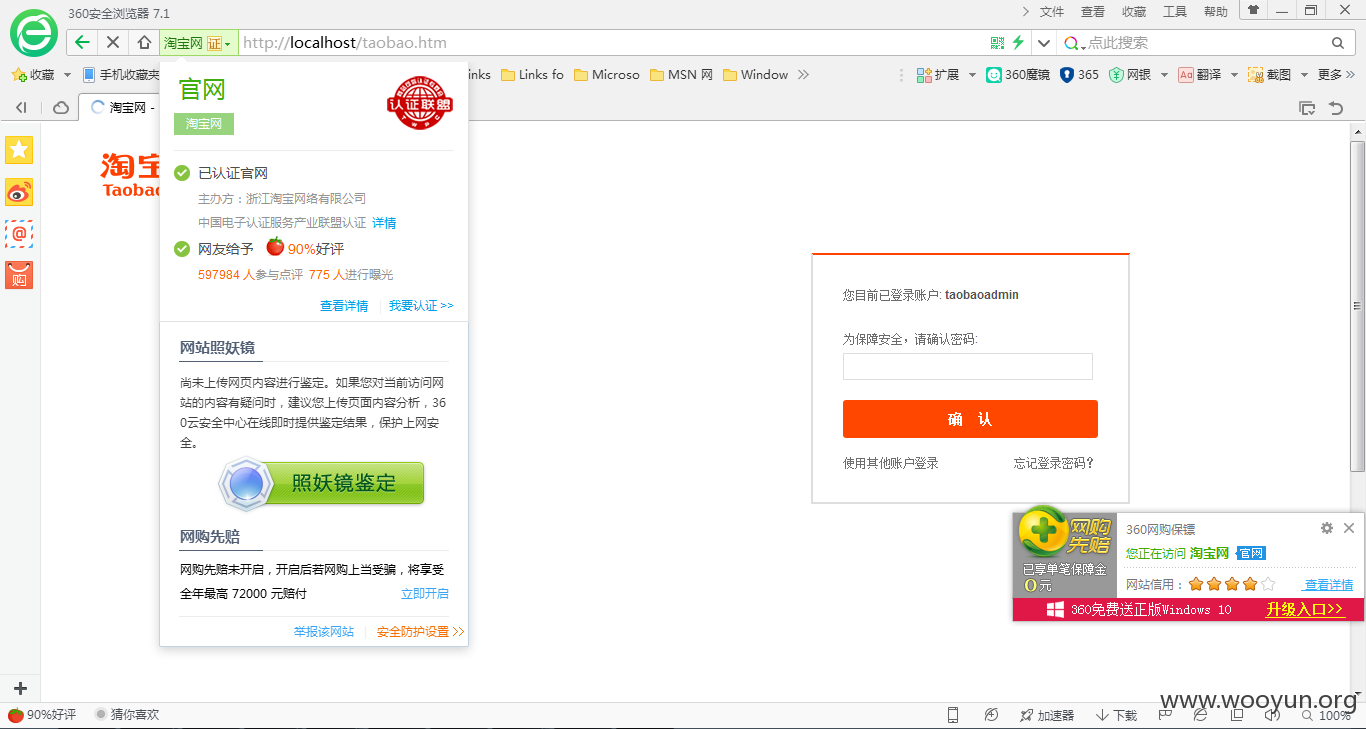

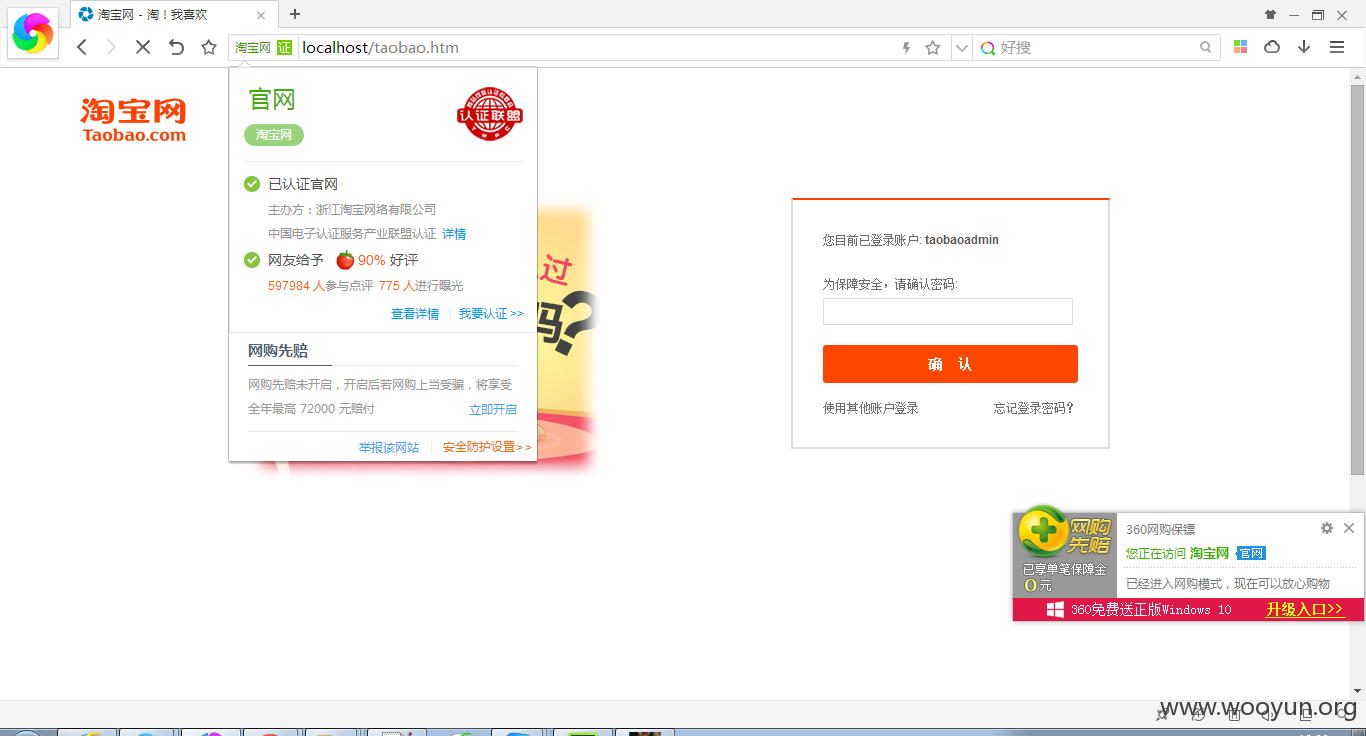

360安全卫士、极速浏览器、安全浏览器最新版网址安全检查绕过,相互配合,可伪造360主动提示可信网站。

详细说明:

360极速浏览器、360安全浏览器默认开启网站名片的功能,网站名片在页面刚跳到某地址但并未返回消息或加载完时即可显示该网站名片,此处存在安全风险。

360安全卫士网购保镖也存在同样的问题,在页面页面刚跳到某地址但并未返回消息或加载完时即提示该网站安全、360正保护网购安全,此处存在同样的安全风险。

风险场景:

A页面含有跳转到B的代码,若B页面未加载则依然显示A页面,但网站名片及网购保镖已经提示A页面安全了。利用加载时间(有的长达10多秒)或者一些302等异常跳转可以在A页面上做很多事情,因为360各种提示已经表明该页面是安全的。

漏洞利用条件在于寻找加载时间比较长的网址或者异常302跳转,一般5秒及以上的就可以做很多事情了,符合条件的应该不太难找。

漏洞证明:

以淘宝为例

以上仅是简单的PoC,js有很多花样,可以玩的更好。

视频(视频中360网购保镖安全提示没录上,可参考截图):

链接: http://pan.baidu.com/s/1tudXW 密码: bxsj

修复方案:

这个问题应该是一个通用的安全检查问题,可能存在问题的还不止上述范围的产品和业务。在页面未加载成功时即提示该页面安全信息。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-08 18:48

厂商回复:

感谢乌云白帽子的报告,我们会尽快修复此问题。

最新状态:

暂无