漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143089

漏洞标题:中石油天然气公司getshell可深入内网漫游

相关厂商:中国石油天然气集团公司

漏洞作者: 路人甲

提交时间:2015-09-24 07:56

修复时间:2015-11-08 12:26

公开时间:2015-11-08 12:26

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-24: 细节已通知厂商并且等待厂商处理中

2015-09-24: 厂商已经确认,细节仅向厂商公开

2015-10-04: 细节向核心白帽子及相关领域专家公开

2015-10-14: 细节向普通白帽子公开

2015-10-24: 细节向实习白帽子公开

2015-11-08: 细节向公众公开

简要描述:

来点rank 打击一下我吧

详细说明:

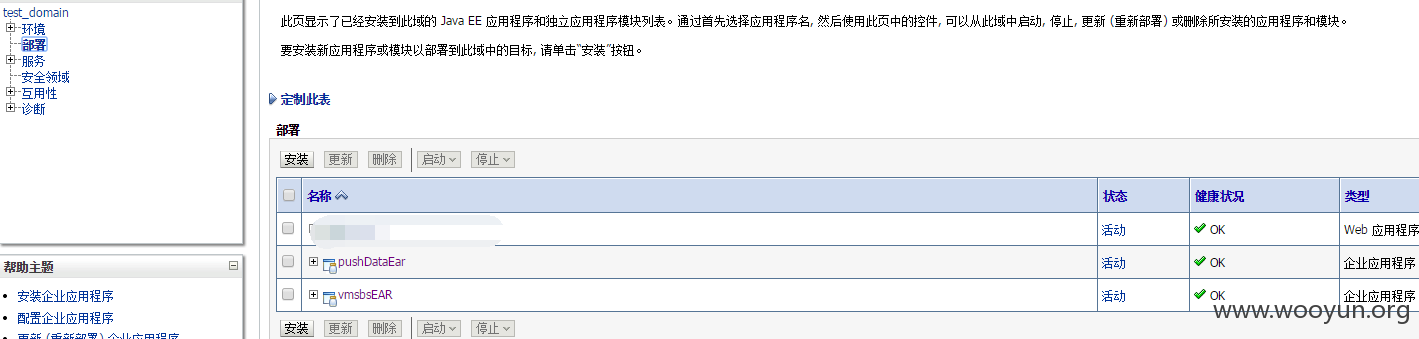

本身并不知道是该企业的漏洞,而且这个系统看名称还是一个测试系统

中间件导致的问题

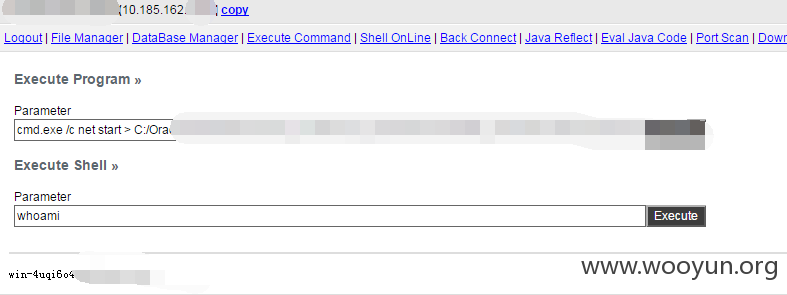

直接getshell

本身服务器并没有什么其他资料信息

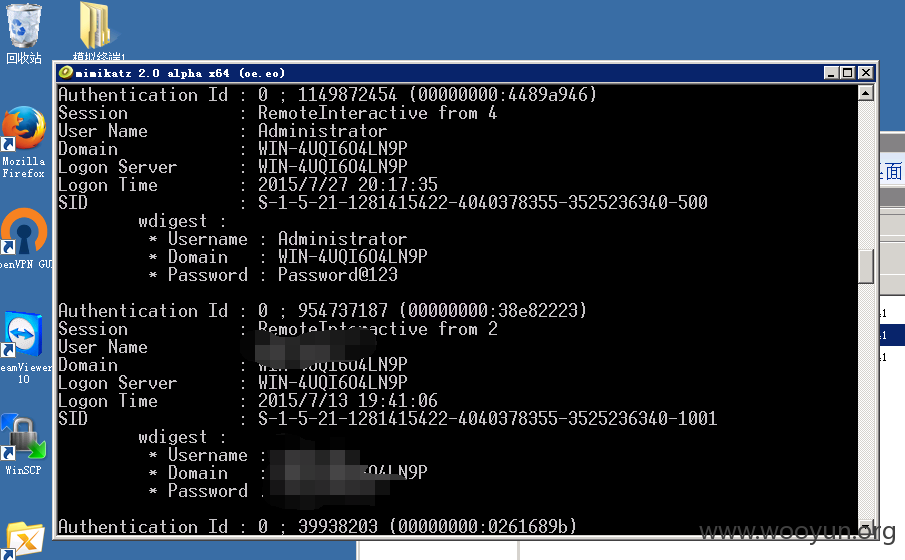

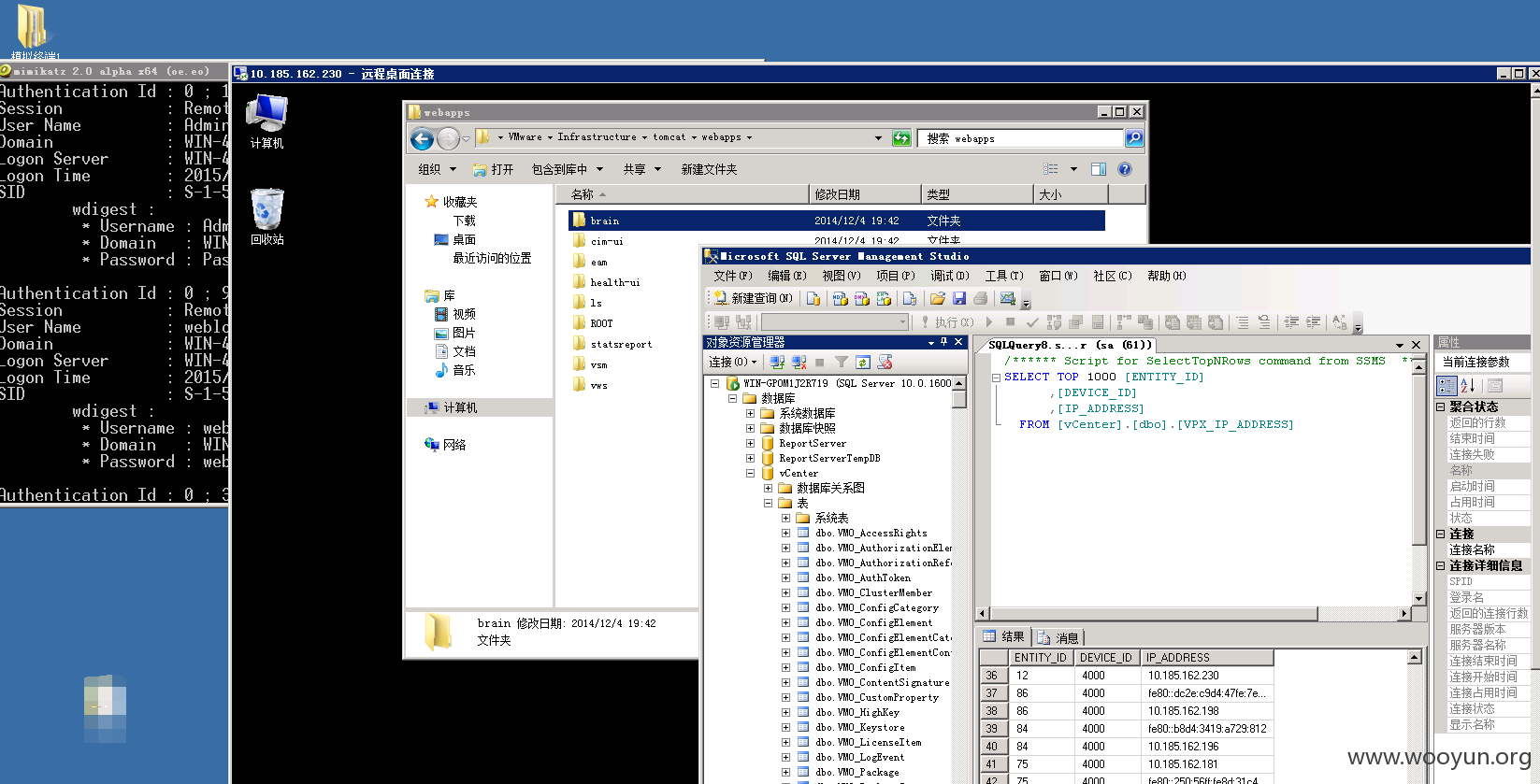

直接提权入内网把,利用reduh 顺利登陆服务器

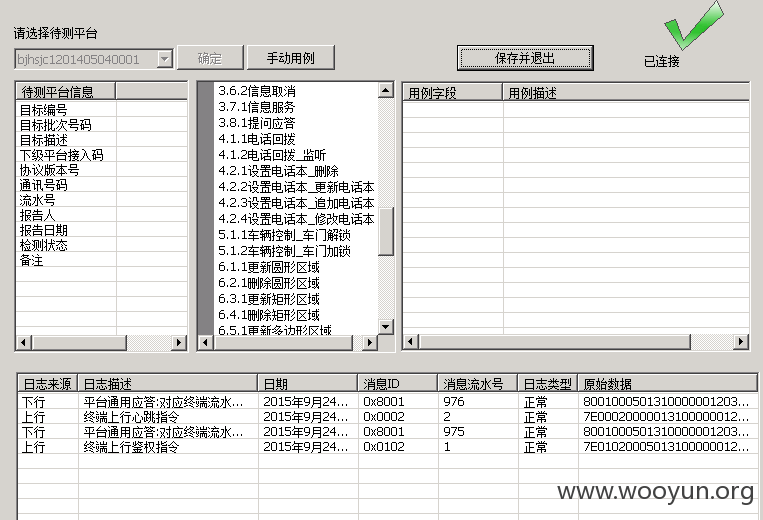

车载终端系统

接下来就是确定厂商了,从这个内网IP 得知漏洞归属该企业

通过上面所获取的账号密码信息 随意选取一台服务器进行登陆测试

vcenter数据库也在这了...

为避免对相关业务系统造成破坏,安全检测 点到为止

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-09-24 12:24

厂商回复:

非常感谢您的报告,问题已着手处理.

最新状态:

暂无