漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0142916

漏洞标题:某运营商系统漏洞导致可查已实名公民身份信息(家庭住址/本人照片及身份证正反面等)

相关厂商:cncert&公安一所

漏洞作者: 路人甲

提交时间:2015-09-24 10:40

修复时间:2015-11-13 08:42

公开时间:2015-11-13 08:42

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-24: 细节已通知厂商并且等待厂商处理中

2015-09-29: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-10-09: 细节向核心白帽子及相关领域专家公开

2015-10-19: 细节向普通白帽子公开

2015-10-29: 细节向实习白帽子公开

2015-11-13: 细节向公众公开

简要描述:

看看撞洞没

详细说明:

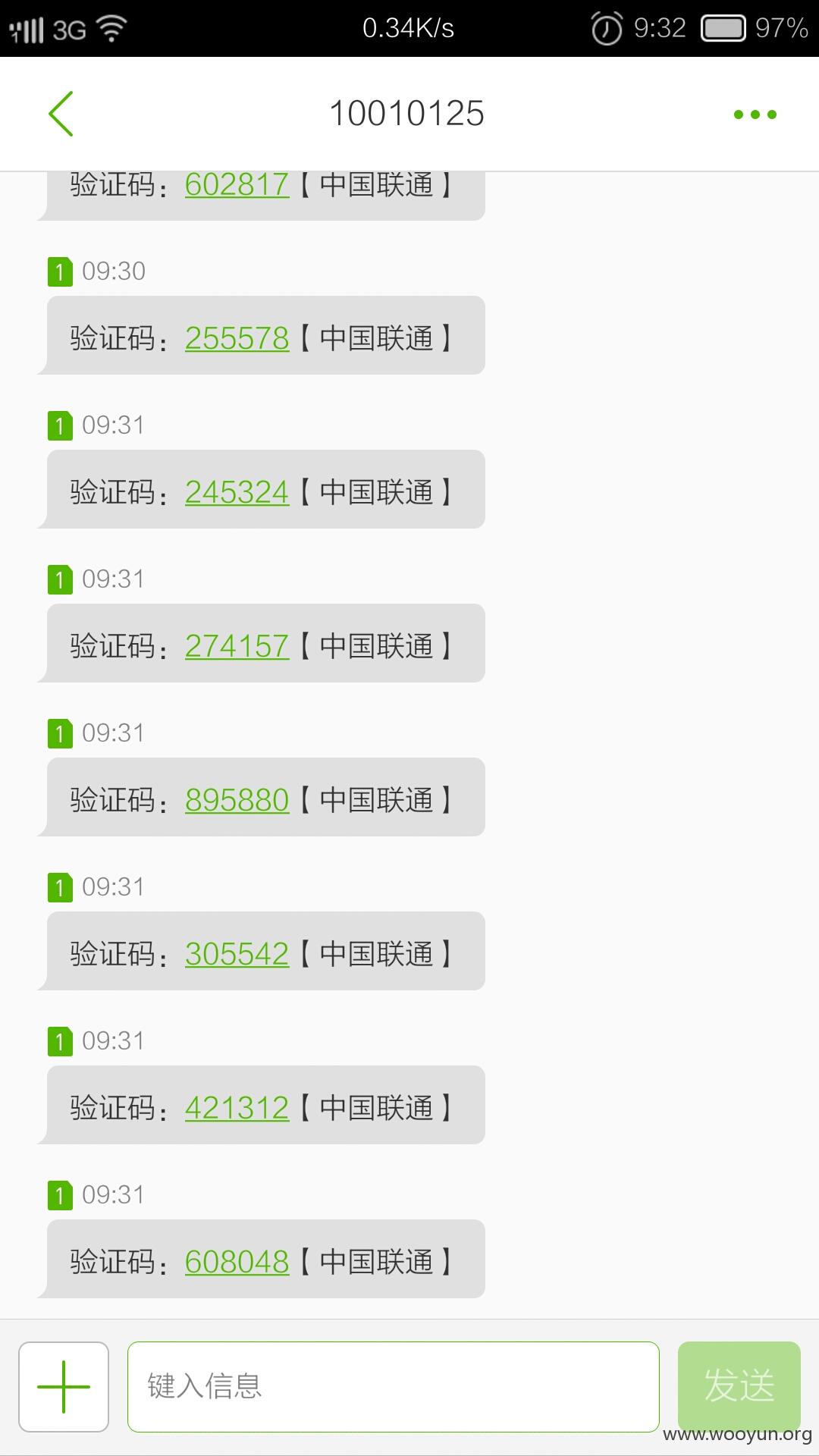

这几天广东联通给我发了条短信,然后去实名验证,呵呵呵。

就是在这个页面http://**.**.**.**/mall-web/busiNotice/list右下角有个在线实名验证的网站,需要调整地区为广东才能看到。

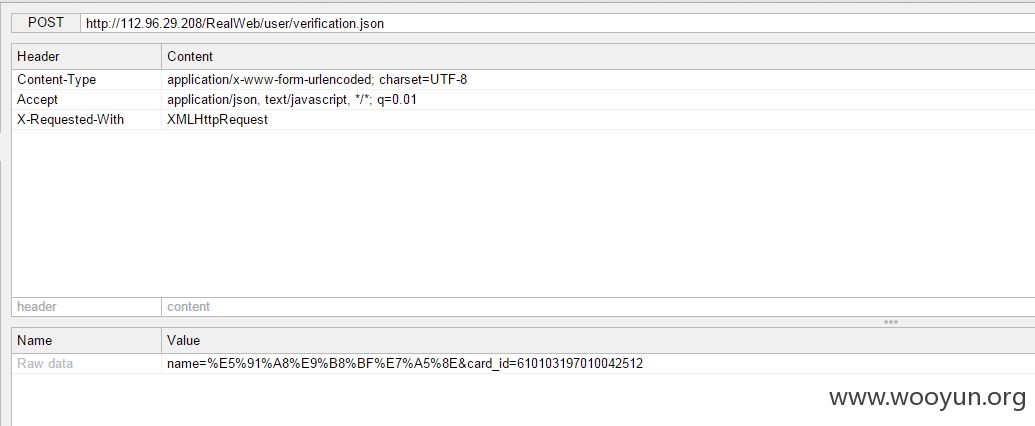

实名验证地址**.**.**.**/RealWeb/home.htm

进去就是个短信轰炸,提交了手机验证码后随便输入个姓名和身份证号码就能查到家庭住址(顺手查了下周鸿祎的水表),结合http://**.**.**.**/bugs/wooyun-2014-088669就能拿到189W+公民姓名,身份证和家庭住址。

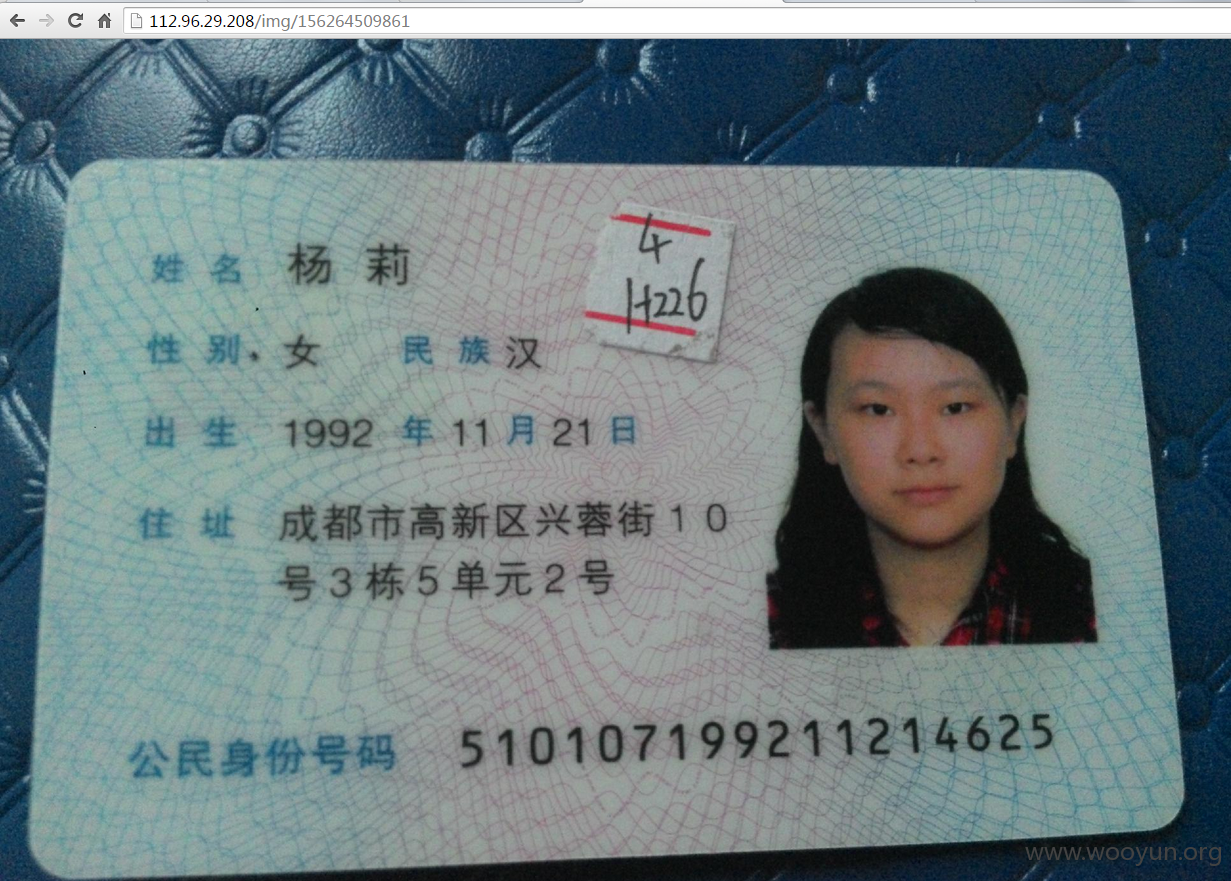

最后存放相片的地方地址大概为

**.**.**.**/img/手机号码+(1:身份证正面,2:身份证反面,3:本人手持身份证照片)

当然只能查已经在系统上实名认证的人的。

证明看下面。

漏洞证明:

修复方案:

这系统太烂,简直就是给黑产送数据的。先下线吧。

顺便问下能不实名不?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-29 08:41

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给广东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无