漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0142065

漏洞标题:p2p安全之德信贷任意用户密码修改

相关厂商:北京德信易通投资管理有限公司

漏洞作者: 路人甲

提交时间:2015-09-21 23:45

修复时间:2015-11-06 20:32

公开时间:2015-11-06 20:32

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-21: 细节已通知厂商并且等待厂商处理中

2015-09-22: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-10-02: 细节向核心白帽子及相关领域专家公开

2015-10-12: 细节向普通白帽子公开

2015-10-22: 细节向实习白帽子公开

2015-11-06: 细节向公众公开

简要描述:

设计不当,可修改任意用户密码

详细说明:

先注册个测试用户,手机号码13187654321,注册漏洞我已经发过了,

进去后,个人中心,找到好友管理,复制下来自己的邀请连接

http://**.**.**.**/personReg.do?param=643e4fd1a2b4eaaf

然后再注册个测试用户13112345678

点击忘记密码,正常找回 13112345678手机号码的密码,QQ邮箱收到找回密码的连接,

复制下来,不要打开

http://**.**.**.**/changePassword.do?key=1be43bd9d6e4ce9c-2188324cca3173e9469ea19382000f6e

网站最近在举办邀请好友投资100奖励10元的活动。假如13187654321用户,用他的邀请连接 ,去邀请你了。

http://**.**.**.**/personReg.do?param=643e4fd1a2b4eaaf

你就会有他的邀请连接 ,复制下来param=后面的,也就是643e4fd1a2b4eaaf

找到刚才自己密码修改的连接,用643e4fd1a2b4eaaf替换掉key=的参数

得到以下连接 ,正常打开,就可以修改13187654321的密码了

http://**.**.**.**/changePassword.do?key=643e4fd1a2b4eaaf-2188324cca3173e9469ea19382000f6e

密码修改成了zxcvbnmzxcvbnm

网站自行删除测试账号

漏洞证明:

先注册个测试用户,手机号码13187654321,注册漏洞我已经发过了,

进去后,个人中心,找到好友管理,复制下来自己的邀请连接

http://**.**.**.**/personReg.do?param=643e4fd1a2b4eaaf

然后再注册个测试用户13112345678

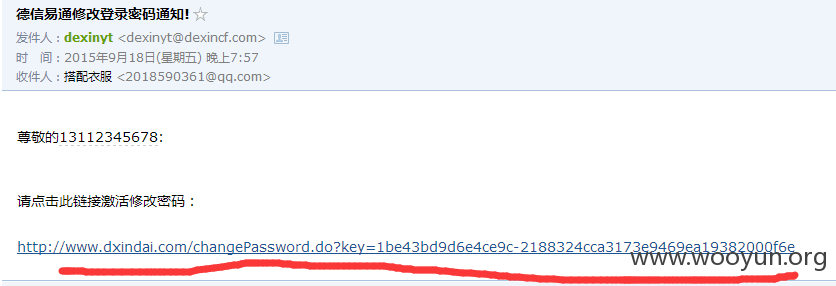

点击忘记密码,正常找回 13112345678手机号码的密码,QQ邮箱收到找回密码的连接,

复制下来,不要打开

http://**.**.**.**/changePassword.do?key=1be43bd9d6e4ce9c-2188324cca3173e9469ea19382000f6e

网站最近在举办邀请好友投资100奖励10元的活动。假如13187654321用户,用他的邀请连接 ,去邀请你了。

http://**.**.**.**/personReg.do?param=643e4fd1a2b4eaaf

你就会有他的邀请连接 ,复制下来param=后面的,也就是643e4fd1a2b4eaaf

找到刚才自己密码修改的连接,用643e4fd1a2b4eaaf替换掉key=的参数

得到以下连接 ,正常打开,就可以修改13187654321的密码了

http://**.**.**.**/changePassword.do?key=643e4fd1a2b4eaaf-2188324cca3173e9469ea19382000f6e

密码修改成了zxcvbnmzxcvbnm

网站自行删除测试账号

修复方案:

你懂的!!!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-09-22 20:30

厂商回复:

CNVD未直接所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无