漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0185833

漏洞标题:中国矿业大学的coremail邮箱任意密码重置

相关厂商:Coremail盈世信息科技(北京)有限公司

漏洞作者: 小白猫

提交时间:2016-03-24 10:35

修复时间:2016-05-12 15:28

公开时间:2016-05-12 15:28

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-24: 细节已通知厂商并且等待厂商处理中

2016-03-28: 厂商已经确认,细节仅向厂商公开

2016-04-07: 细节向核心白帽子及相关领域专家公开

2016-04-17: 细节向普通白帽子公开

2016-04-27: 细节向实习白帽子公开

2016-05-12: 细节向公众公开

简要描述:

coremail邮箱设计逻辑缺陷导致任意密码重置(这种标题是不是行家一看就知道怎么搞了?审核时候把标题改一下吧,我不知道如何改。)

详细说明:

看了学校某个同学提交的漏洞,得到了一台thinkpad,我笔记本也不行了,就来挖洞了。

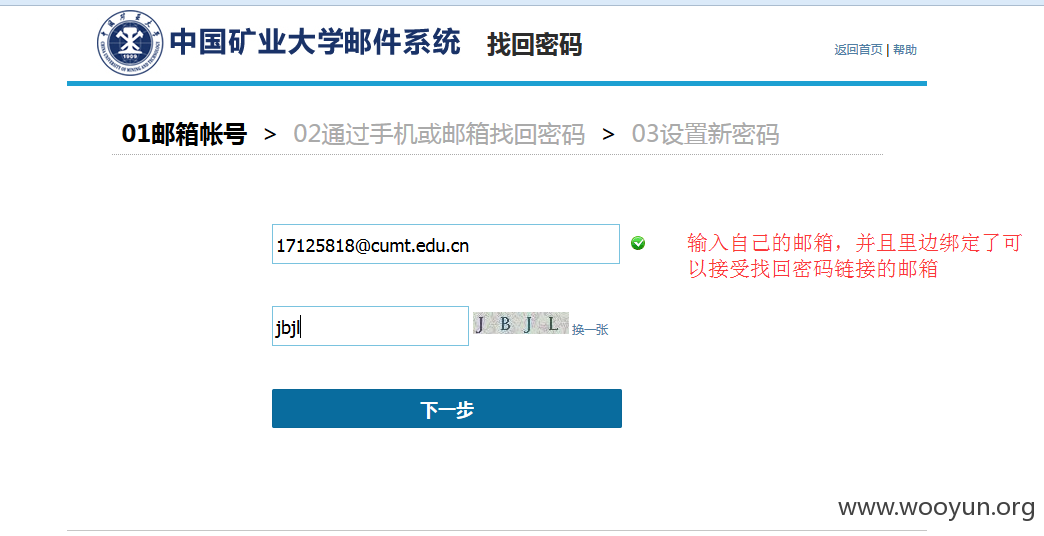

1 老规矩,走正常重置密码的途径。

http://**.**.**.**/

2输入自己的邮箱

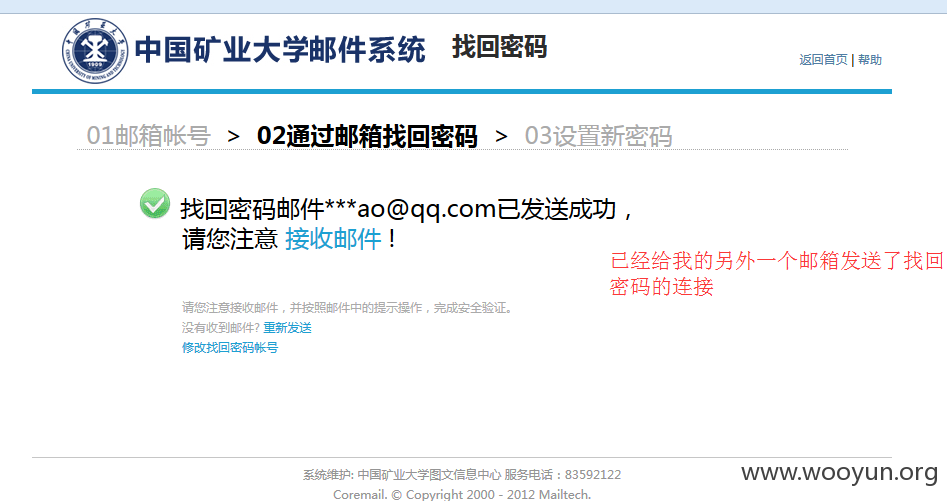

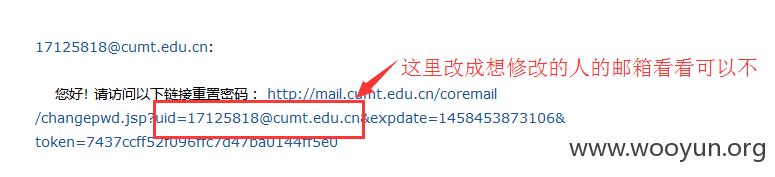

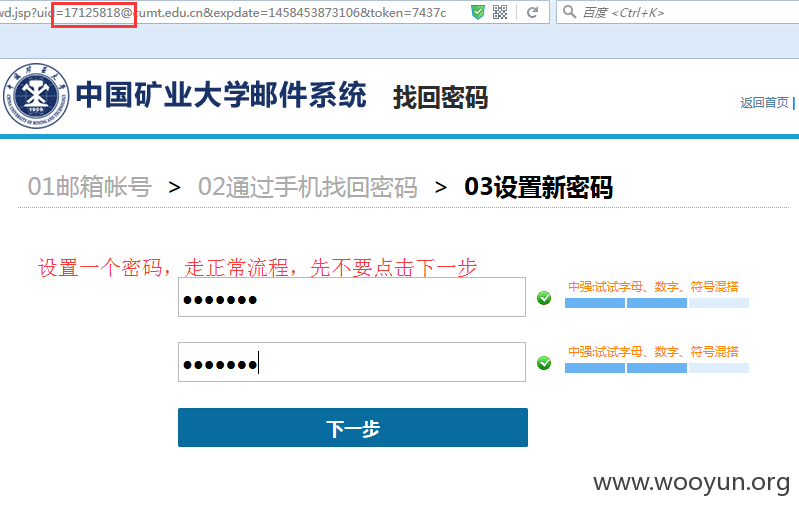

3 先看参数uid和token是不是一一对应起来的

uid改成17125817

失败,好吧,继续走正常流程

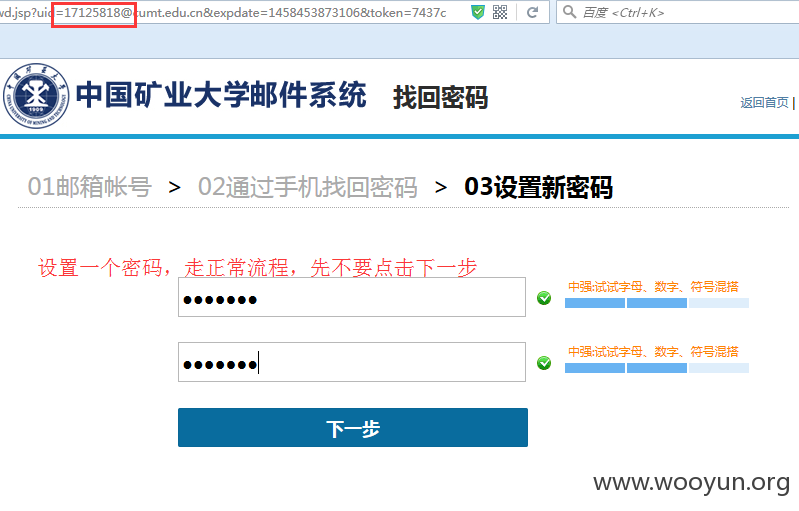

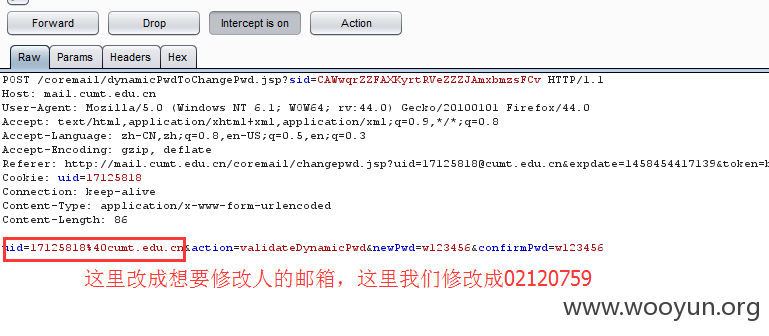

4 好戏来了,重点在这里

这一步,没有对用户的身份进行验证合法性

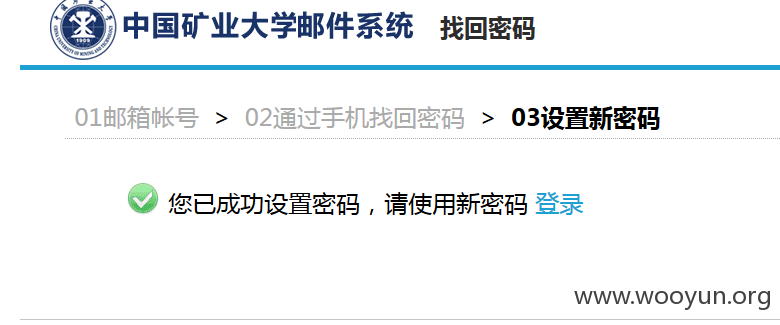

登陆一下 刚才的目标邮箱

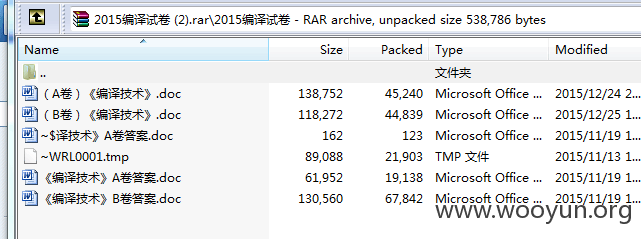

然后看这个漏洞,我们能干什么?随便找一个任课老师的邮箱,考前神不知鬼不觉的入侵邮箱搞到期末考试的试卷,是不是躺着也保送清北华五?

然后我们去看这个漏洞影响了多少单位?

http://**.**.**.**/jyjg/list_32.aspx 请在此页查看。

高校 企业 事业 。。。。。。上百家单位。

我想问这样的漏洞,厂商给多少奖励和RANK? 我的thinkpad还有希望吗?

漏洞证明:

看了学校某个同学提交的漏洞,得到了一台thinkpad,我笔记本也不行了,就来挖洞了。

1 老规矩,走正常重置密码的途径。

http://**.**.**.**/

2输入自己的邮箱

3 先看参数uid和token是不是一一对应起来的

uid改成17125817

失败,好吧,继续走正常流程

4 好戏来了,重点在这里

这一步,没有对用户的身份进行验证合法性

登陆一下 刚才的目标邮箱

然后看这个漏洞,我们能干什么?随便找一个任课老师的邮箱,考前神不知鬼不觉的入侵邮箱搞到期末考试的试卷,是不是躺着也保送清北华五?

然后我们去看这个漏洞影响了多少单位?

http://**.**.**.**/jyjg/list_32.aspx 请在此页查看。

高校 企业 事业 。。。。。。上百家单位。

我想问这样的漏洞,厂商给多少奖励和RANK? 我的thinkpad还有希望吗?

修复方案:

我只想要一台thinkpad

版权声明:转载请注明来源 小白猫@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2016-03-28 15:28

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向教育网应急组织通报,由其后续协调网站管理单位处置.

最新状态:

暂无