漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0139499

漏洞标题:金蝶某系统上传漏洞导致GETSHELL(已成养马场)

相关厂商:金蝶

漏洞作者: 路人甲

提交时间:2015-09-07 13:22

修复时间:2015-10-23 08:50

公开时间:2015-10-23 08:50

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-07: 细节已通知厂商并且等待厂商处理中

2015-09-08: 厂商已经确认,细节仅向厂商公开

2015-09-18: 细节向核心白帽子及相关领域专家公开

2015-09-28: 细节向普通白帽子公开

2015-10-08: 细节向实习白帽子公开

2015-10-23: 细节向公众公开

简要描述:

wooyun的审核大哥,麻烦审核下http://www.wooyun.org/bugs/wooyun-2015-0138341/trace/59330513063ee2e0ce62e5655bd17f0e,提交有一段时间了.....3Q!!!

详细说明:

上传漏洞导致getshell,发现已经成了养马场,泄露了2007年~2015年所有用户的用户名密码。

漏洞证明:

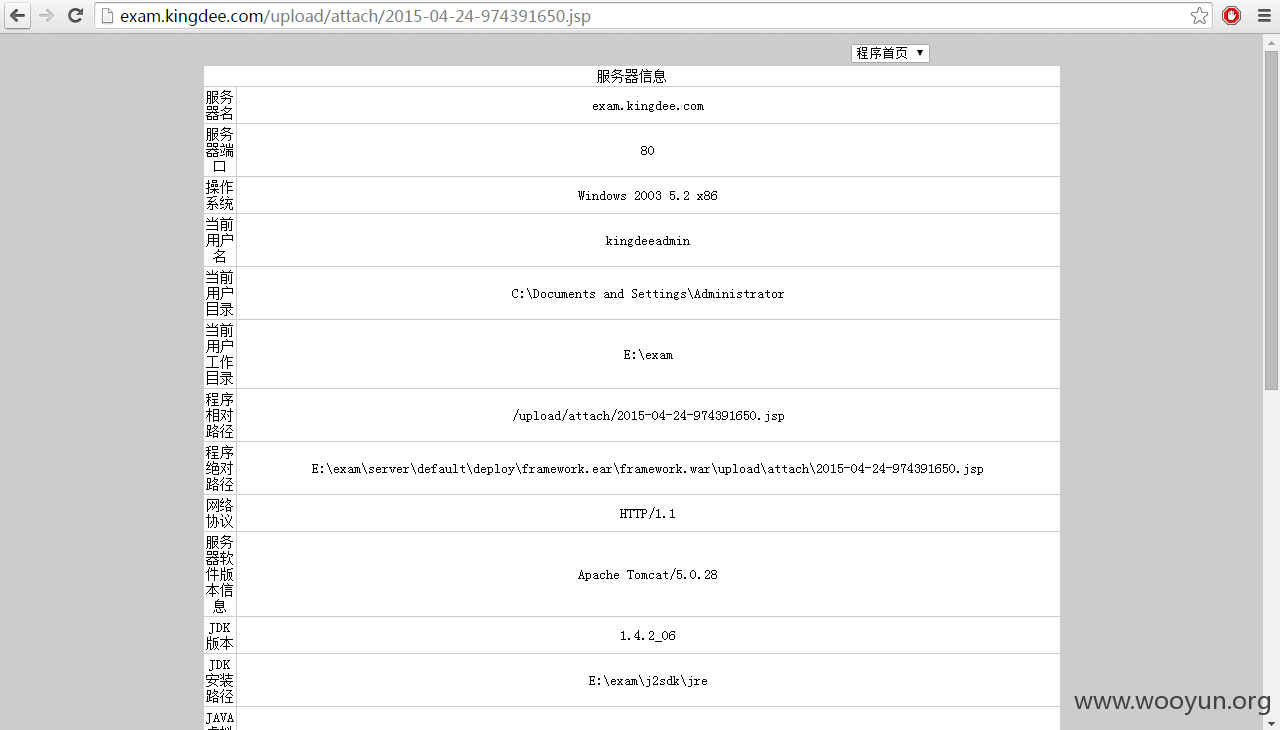

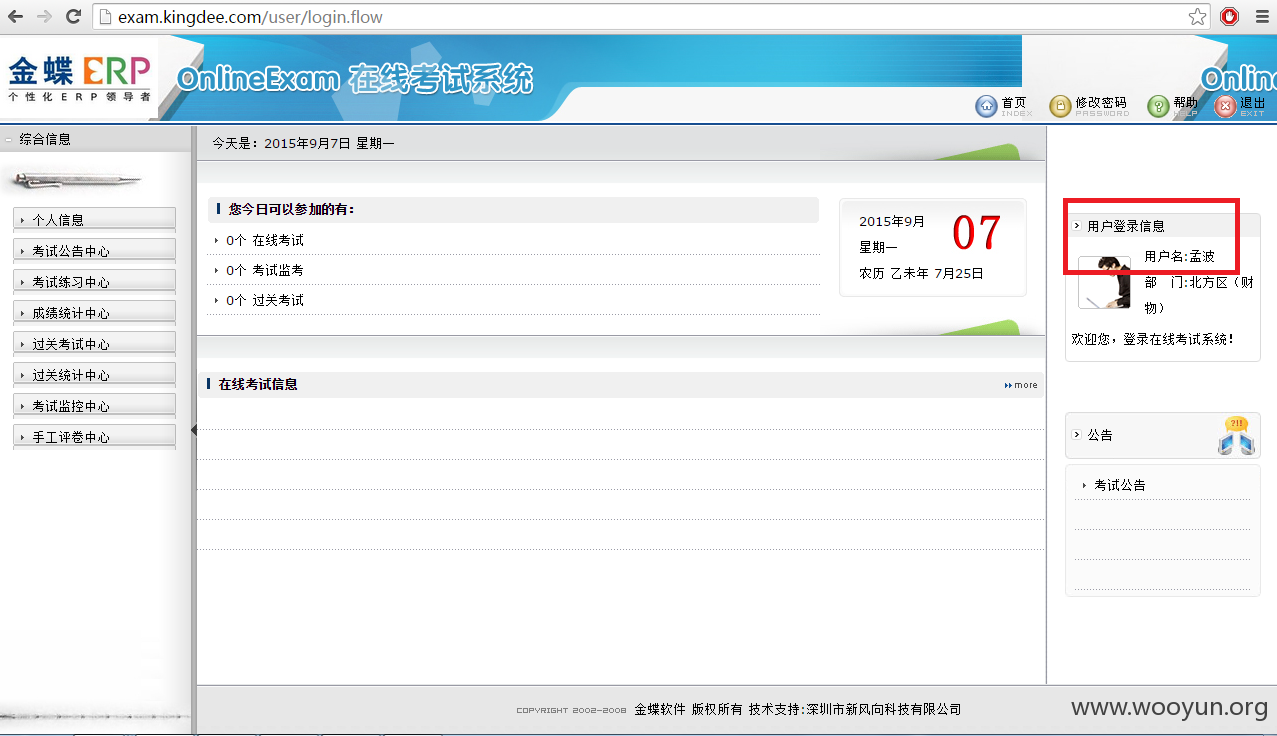

金蝶在线考试系统:http://exam.kingdee.com/,存在上传漏洞导致getshell。

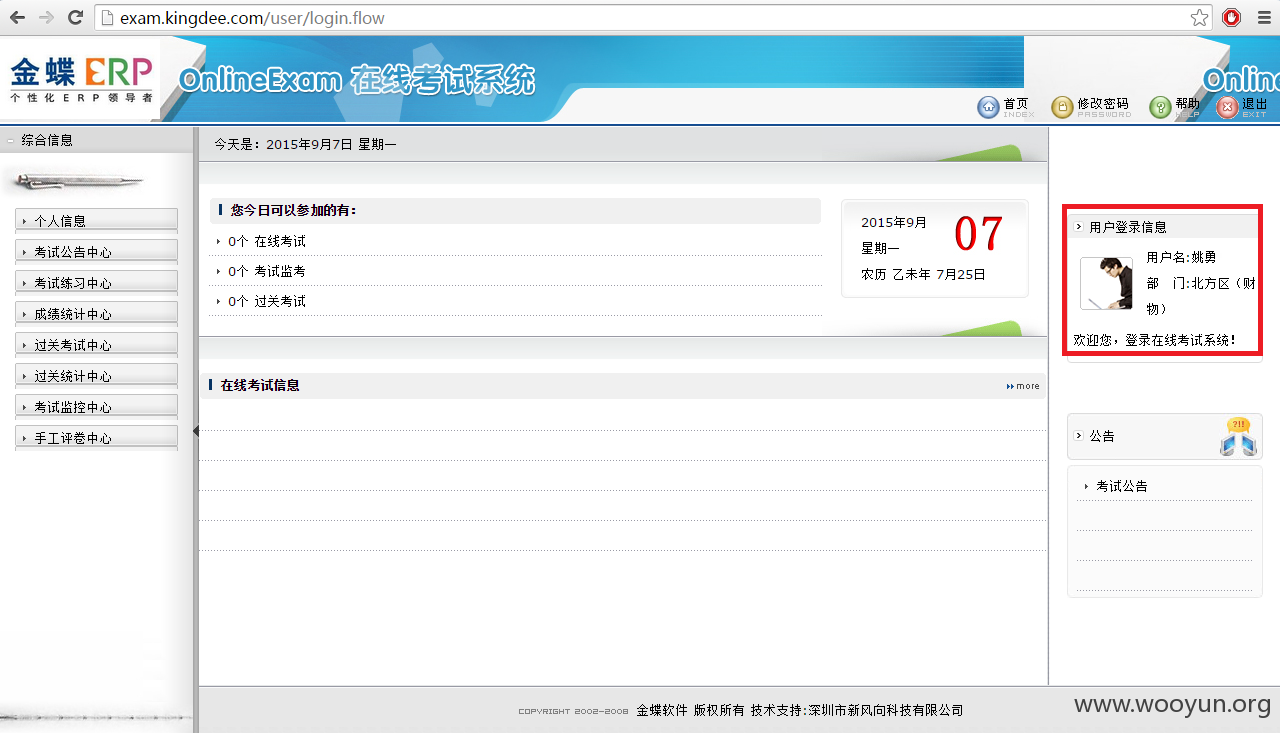

该系统登录首页界面:

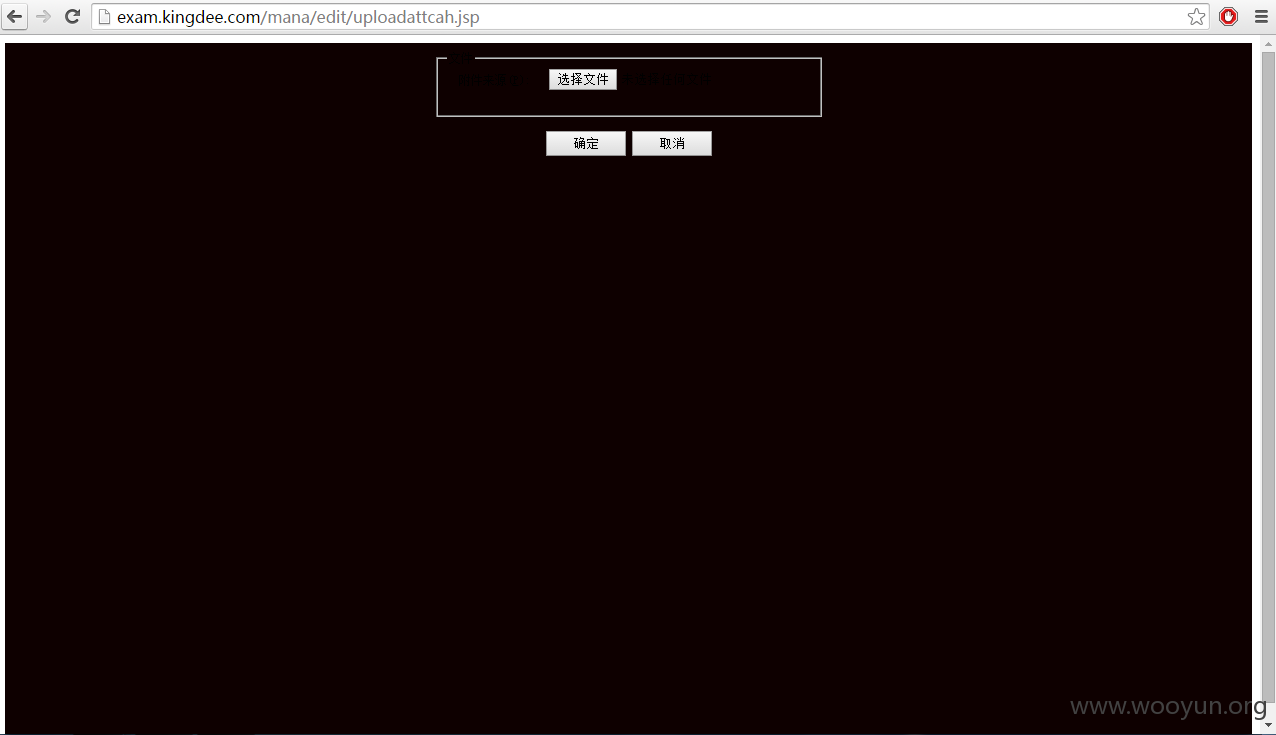

存在漏洞的上传页面,可直接上传jsp文件。

很快就拿到了shell,shell地址为:http://exam.kingdee.com/upload/attach/2015-09-06-322893428.jsp(密码为aaaaaa)

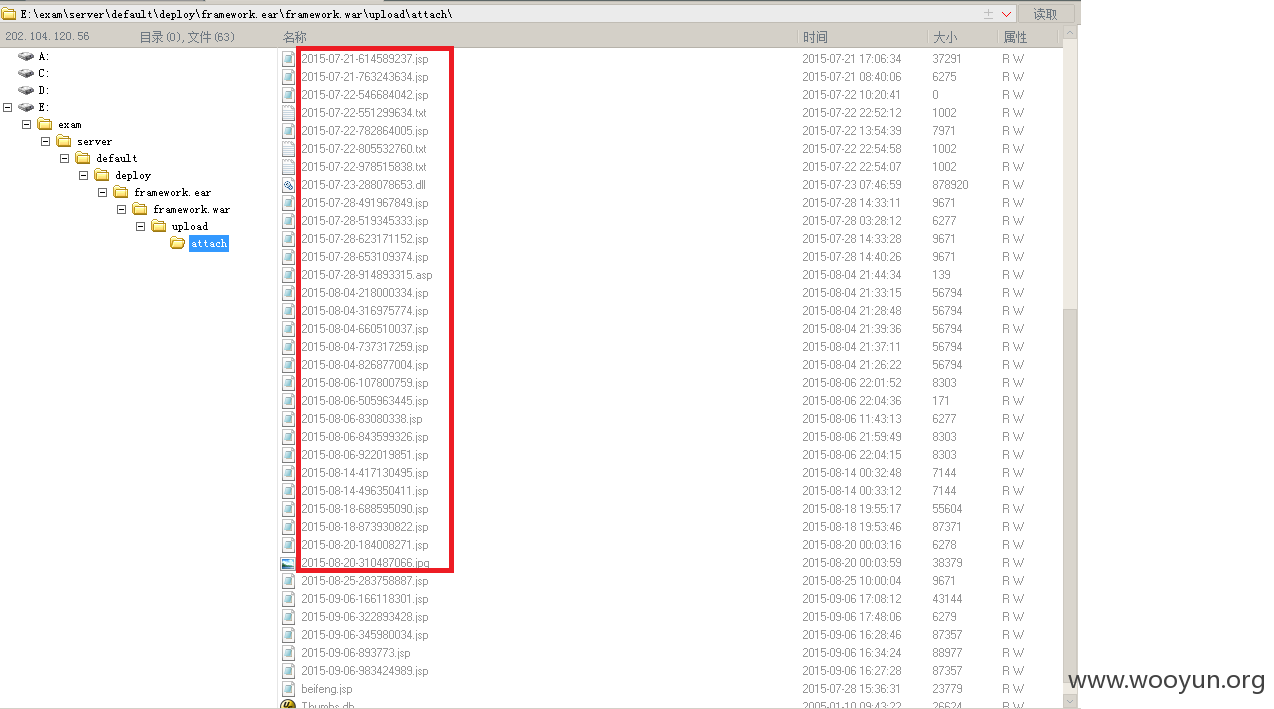

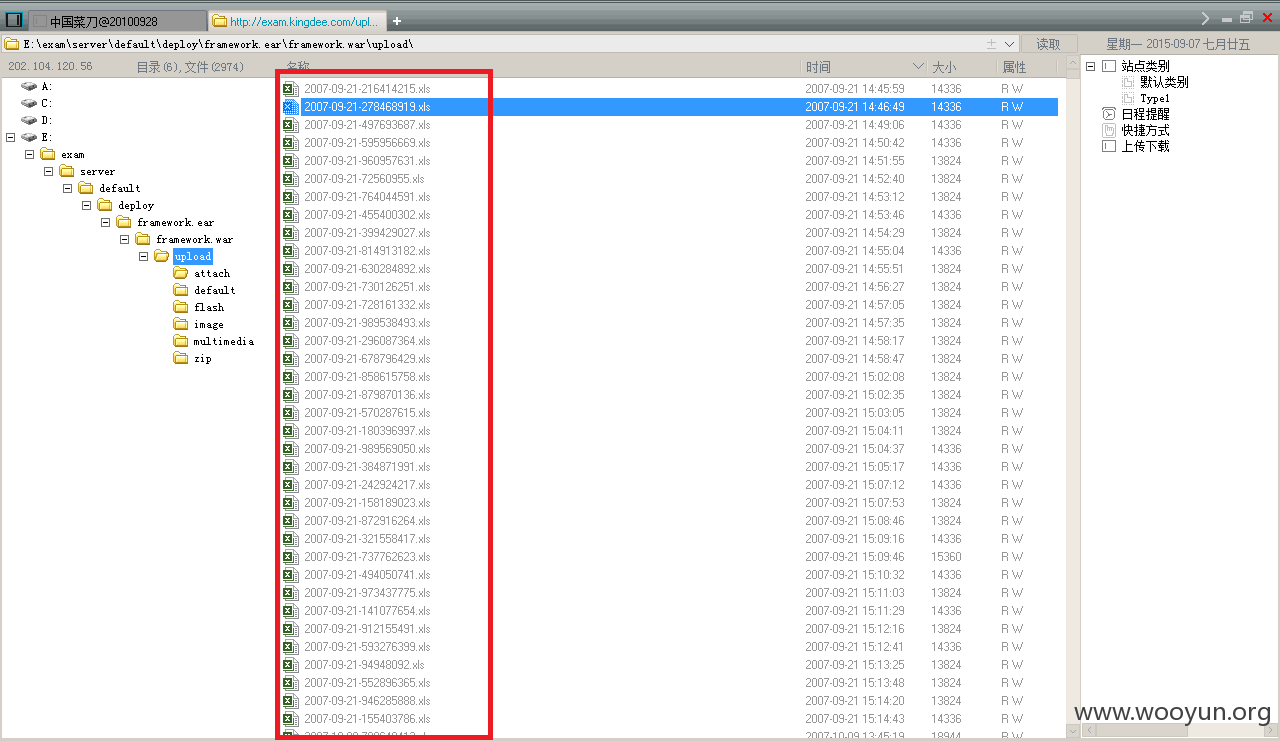

扫了一下,发现了全是大马,真的成了养马场了!

随便看了几个大马:

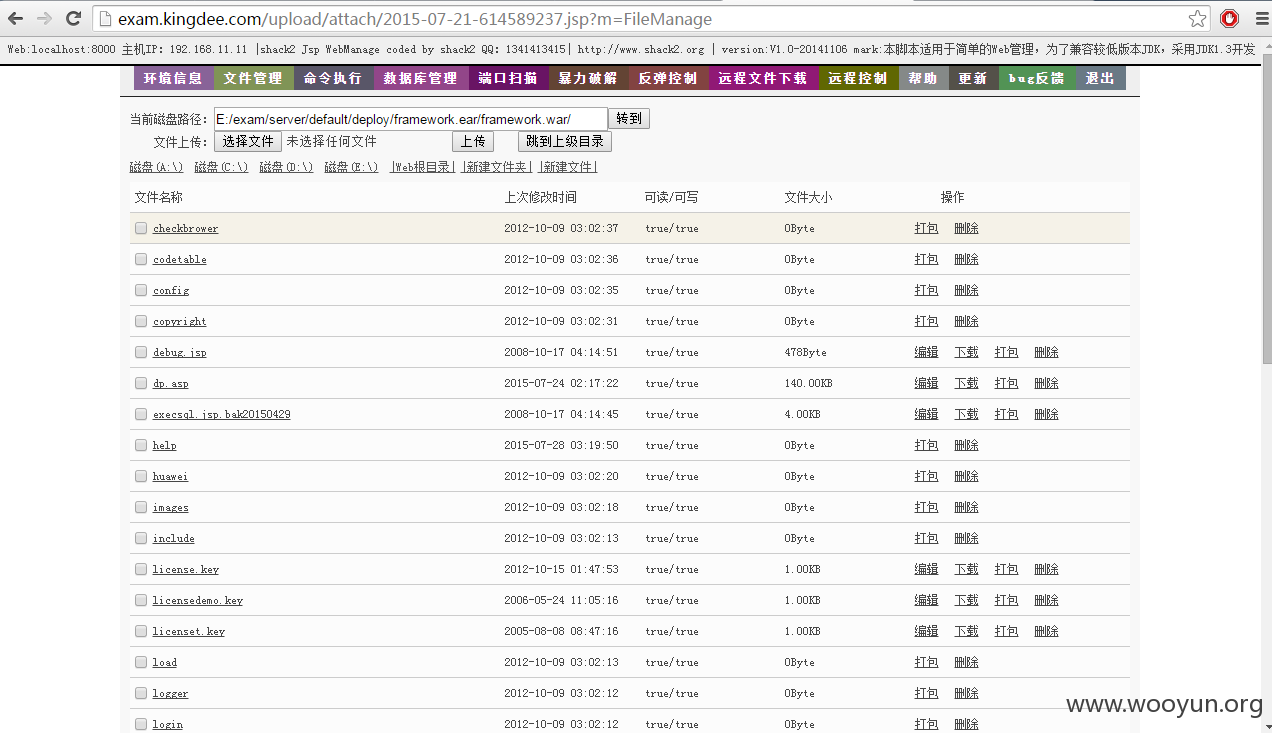

大马1:http://exam.kingdee.com/upload/attach/2015-07-21-614589237.jsp(密码:shack2)

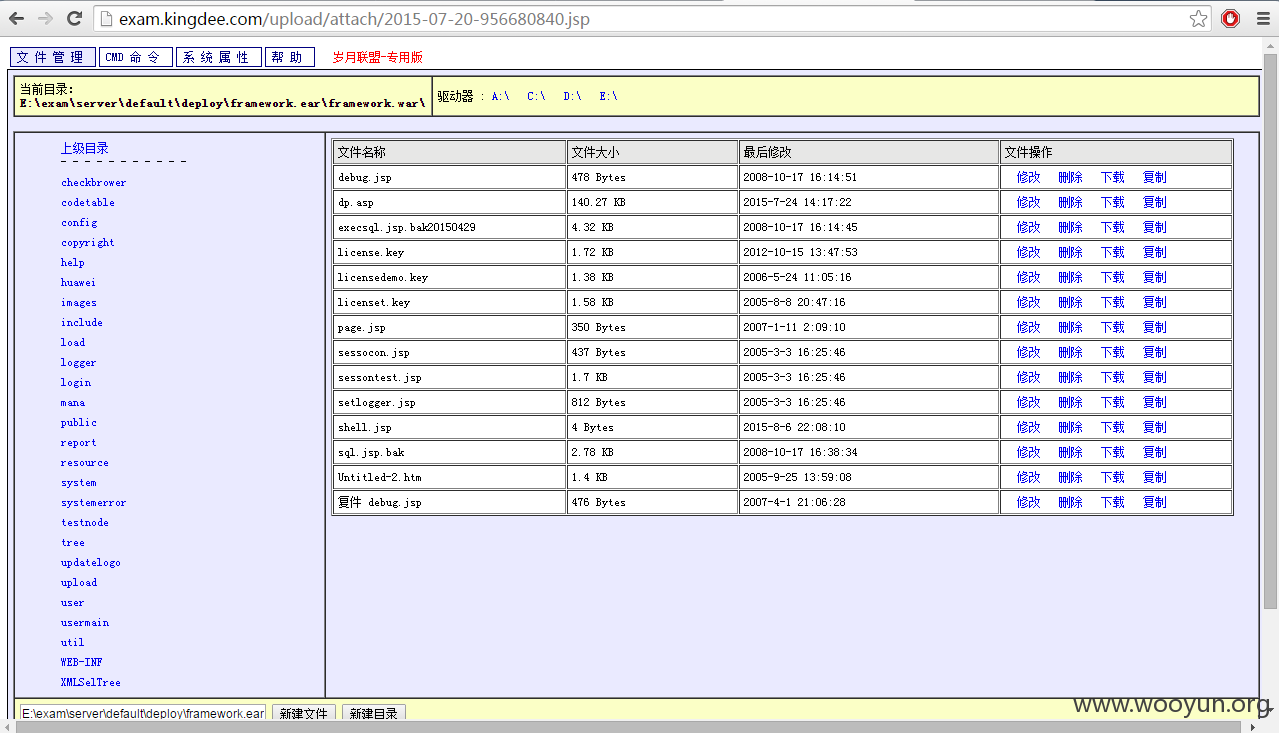

大马2:http://exam.kingdee.com/upload/attach/2015-07-20-956680840.jsp(无需密码)

大马3:http://exam.kingdee.com/upload/attach/2015-04-24-974391650.jsp(密码:520520)

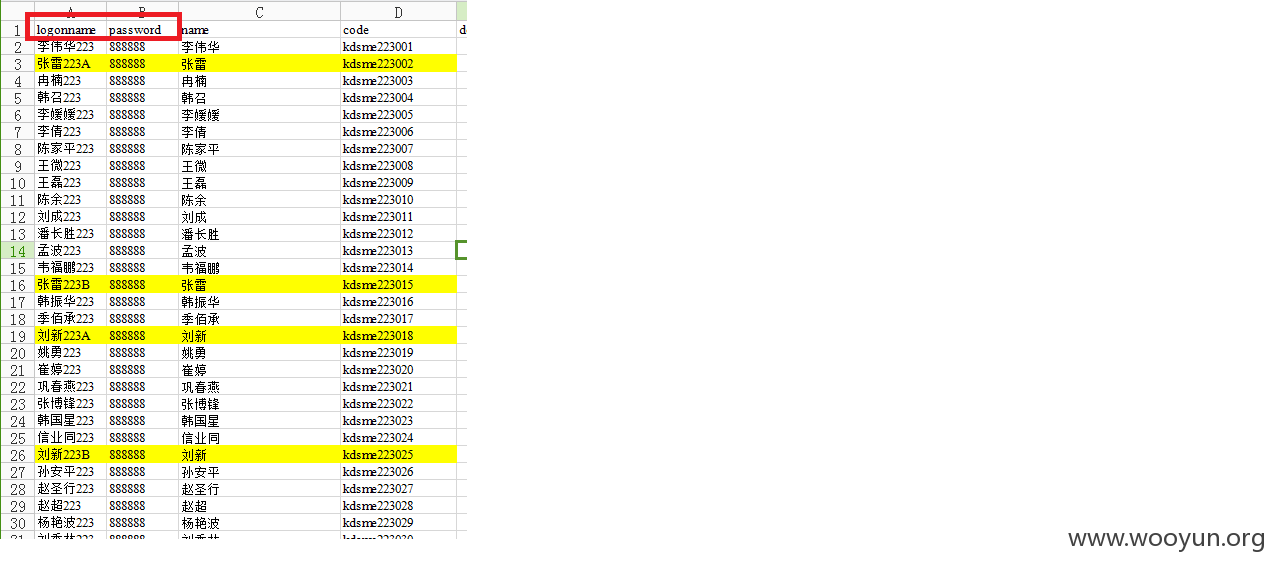

找了一下数据库配置文件,没找到,就浏览了下其他目录,发现了2007~2015年该系统的所有用户的用户名、密码。(明文存储、基本都是弱密码)

随便打开一个看看:

试着登录了2个用户,用户名密码都是正确的。

(孟波223/888888)

(姚勇223/888888)

OK,到此为止!

修复方案:

修复。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-08 08:49

厂商回复:

谢谢对金蝶安全的关注,我们已通知相关部门处理。

最新状态:

暂无