漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0156056

漏洞标题:北科建后台弱口令导致服务器可被入侵

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-11-28 01:24

修复时间:2016-01-16 17:50

公开时间:2016-01-16 17:50

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-28: 细节已通知厂商并且等待厂商处理中

2015-12-02: 厂商已经确认,细节仅向厂商公开

2015-12-12: 细节向核心白帽子及相关领域专家公开

2015-12-22: 细节向普通白帽子公开

2016-01-01: 细节向实习白帽子公开

2016-01-16: 细节向公众公开

简要描述:

北科建是一家以科技地产为龙头、商业地产、住宅地产协同发展,按照现代企业制度组建的大型国有企业集团。北科建集团历时十余年成功开发了中关村核心商务区、中关村软件园、中关村生命科学园等品牌园区以及领秀硅谷、领秀新硅谷、领秀观山悦等知名品牌住宅...

详细说明:

搜索小区名字得到北科建关键字。

搜索北科建得到网址.

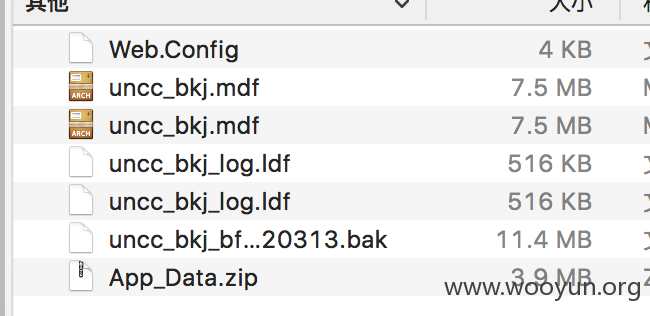

备份:

http://**.**.**.**/web.rar

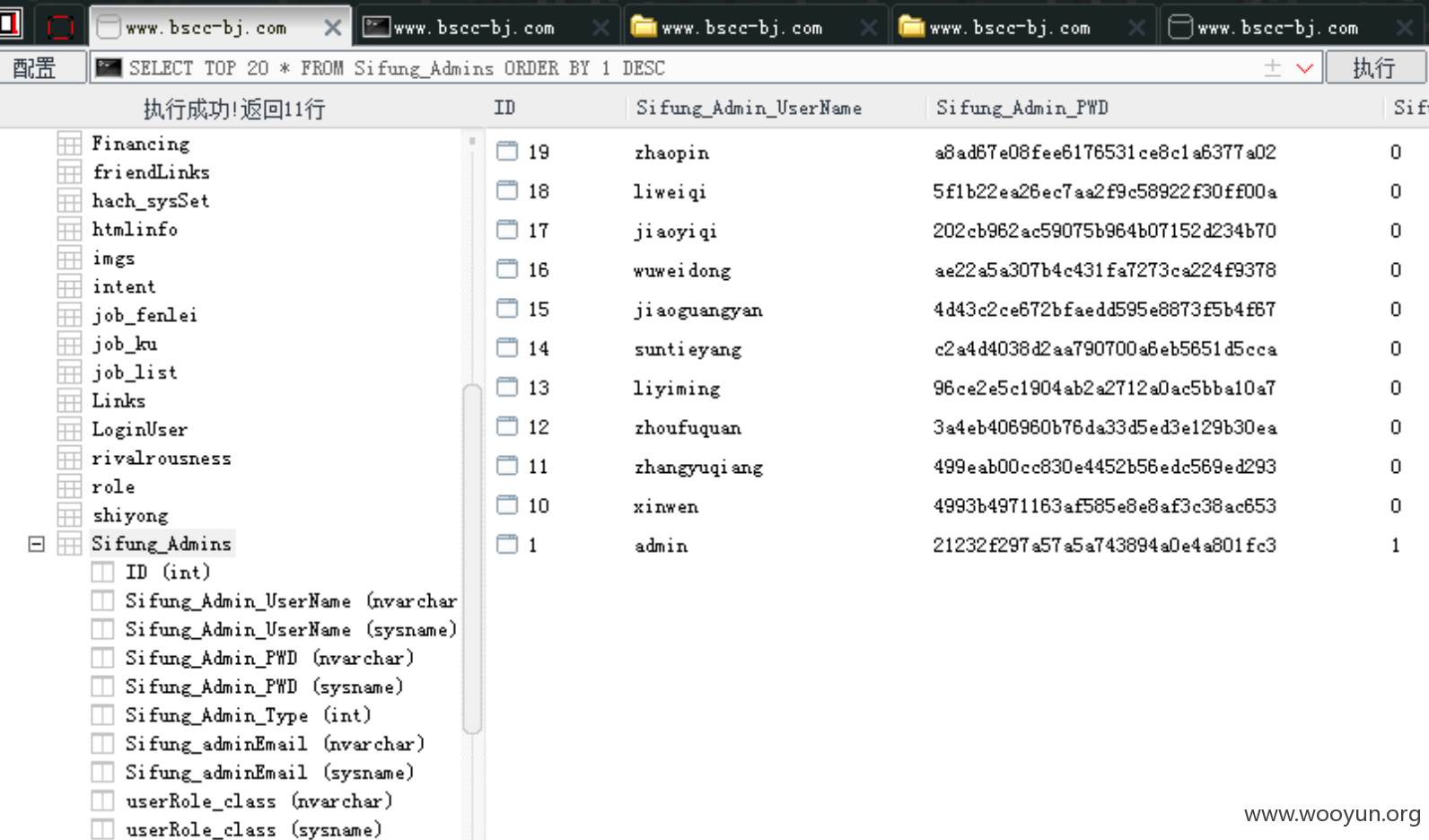

数据:

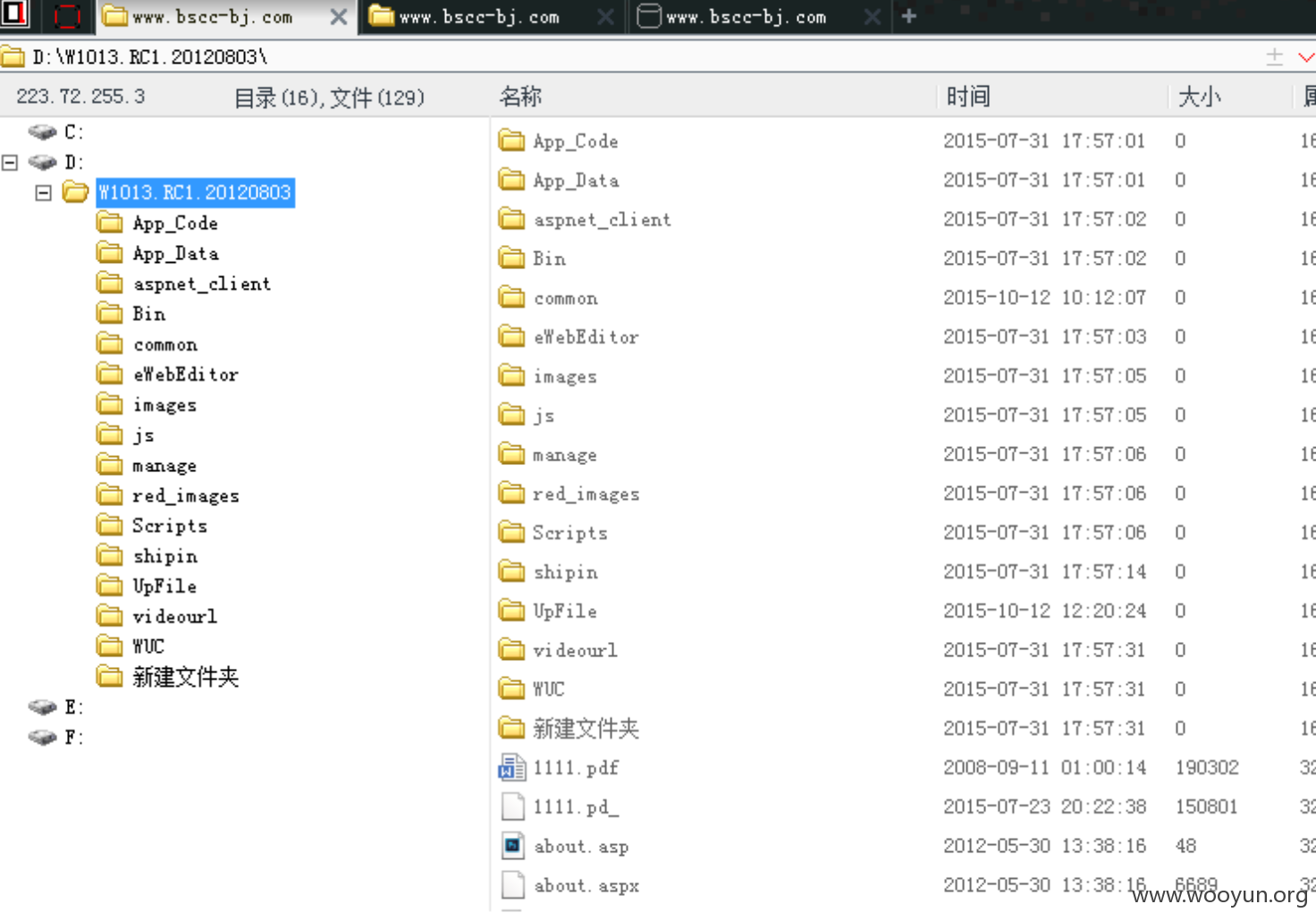

后台:

http://**.**.**.**/manage/login.aspx

getshell:

http://**.**.**.**/UpFile/2010-07-21_251859458.asp pwd:x

漏洞证明:

修复方案:

加强口令、删除或移动备份文件到非web目录

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-12-02 17:48

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无