漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136306

漏洞标题:龙浩集团成本控制管理系统存在struts2漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-08-26 18:09

修复时间:2015-10-13 09:58

公开时间:2015-10-13 09:58

漏洞类型:系统/服务补丁不及时

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-26: 细节已通知厂商并且等待厂商处理中

2015-08-29: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-08: 细节向核心白帽子及相关领域专家公开

2015-09-18: 细节向普通白帽子公开

2015-09-28: 细节向实习白帽子公开

2015-10-13: 细节向公众公开

简要描述:

RT

详细说明:

该网站存在tomcat样例目录与struts2漏洞

存在struts2漏洞漏洞,可远程执行命令,上传木马,获得数据库信息。

漏洞证明:

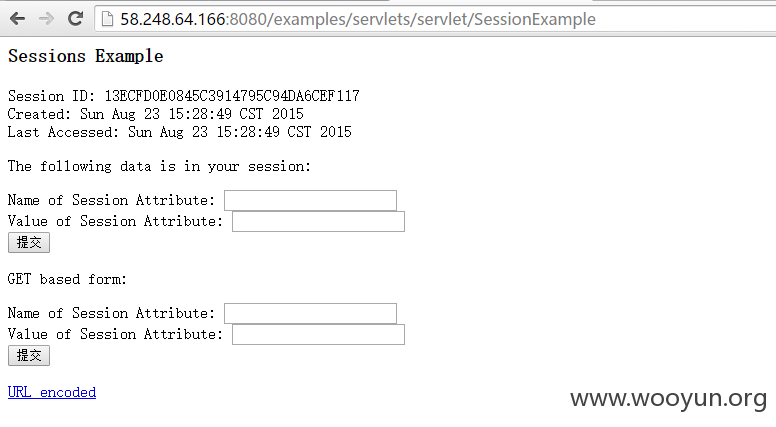

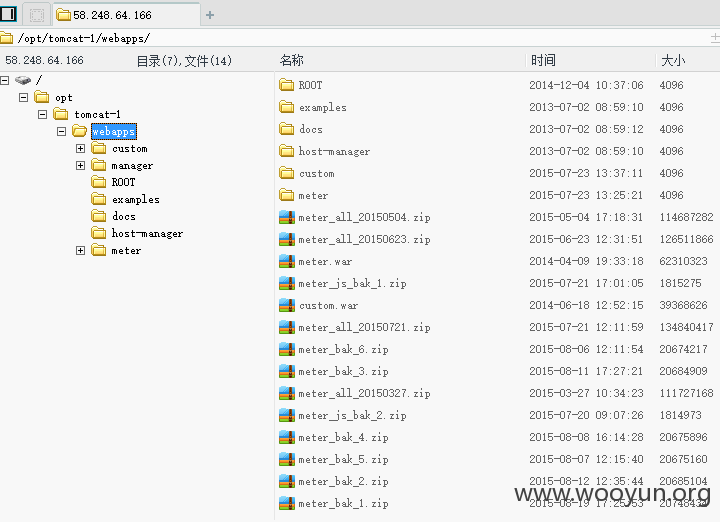

开始发现的样例目录

**.**.**.**:8080/examples/servlets/servlet/SessionExample

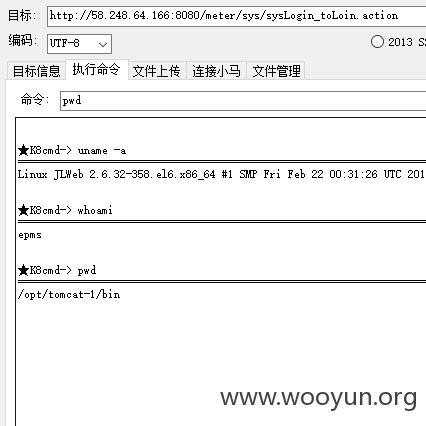

利用不成功,转到登陆界面

**.**.**.**:8080/meter/sys/sysLogin_toLoin.action

struts2漏洞

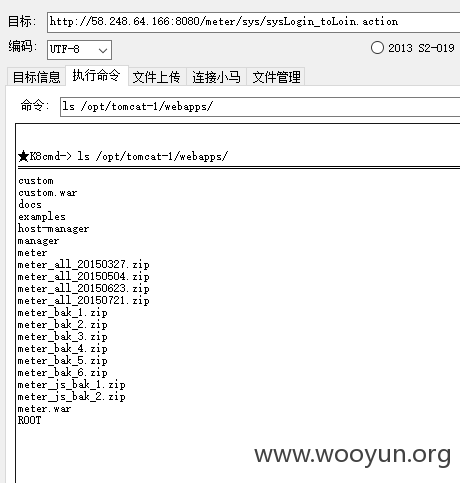

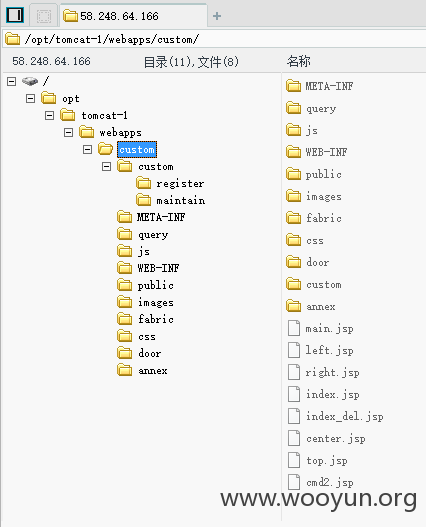

上传小马,发现所有jsp均被重定向,转战别的目录

先上传jsp小马,通过系统命令移动到custom目录,上传菜刀马

可以看到主站每周一备,8.19刚备份完,确实在用

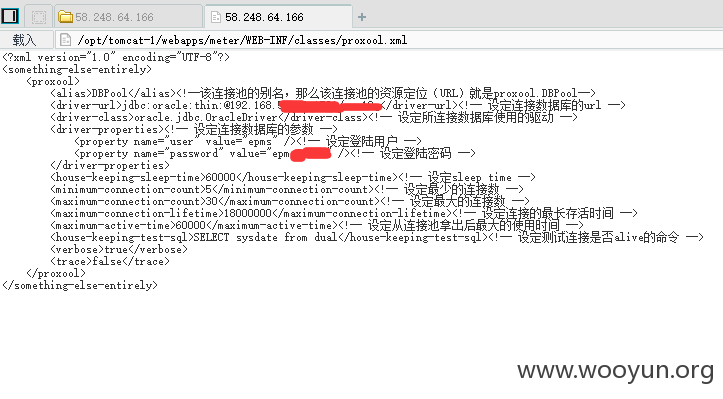

数据库信息:

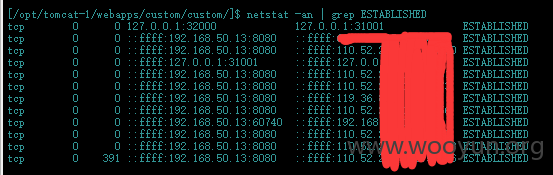

现在人少了,刚上来时感觉好多人在

PS,主站没找到厂商,另一个目录也转移了,只能找到之前遗留的页面

**.**.**.**:8080/custom/index_del.jsp

迁移的页面

修复方案:

升级,删样例目录。

顺便求问,如果所有jsp木马都被重定向,没有其他目录,该怎么破?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-08-29 09:56

厂商回复:

暂未能建立与网站管理单位的直接处置渠道,待认领.

最新状态:

暂无