漏洞概要

关注数(24)

关注此漏洞

漏洞标题:首都某iot系统getshell数据库信息一箩筐及服务器大量文件,包含监狱系统设计

提交时间:2015-04-13 18:16

修复时间:2015-05-30 15:02

公开时间:2015-05-30 15:02

漏洞类型:命令执行

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-04-13: 细节已通知厂商并且等待厂商处理中

2015-04-15: 厂商已经确认,细节仅向厂商公开

2015-04-25: 细节向核心白帽子及相关领域专家公开

2015-05-05: 细节向普通白帽子公开

2015-05-15: 细节向实习白帽子公开

2015-05-30: 细节向公众公开

简要描述:

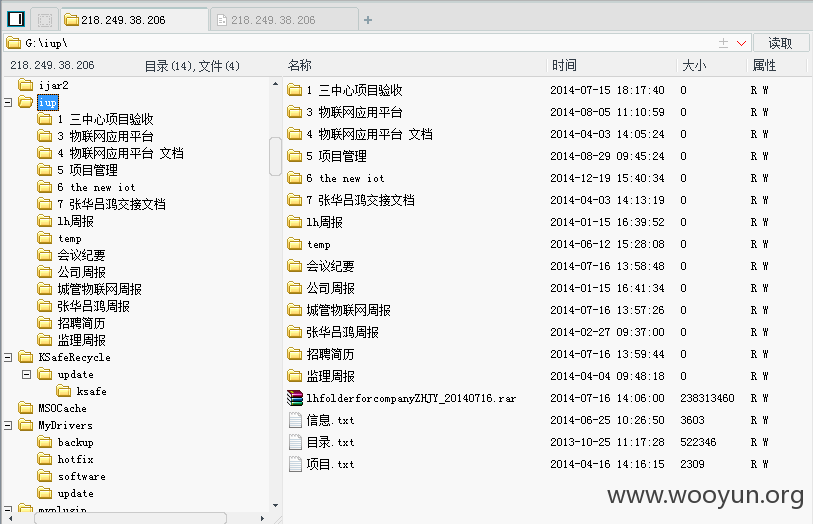

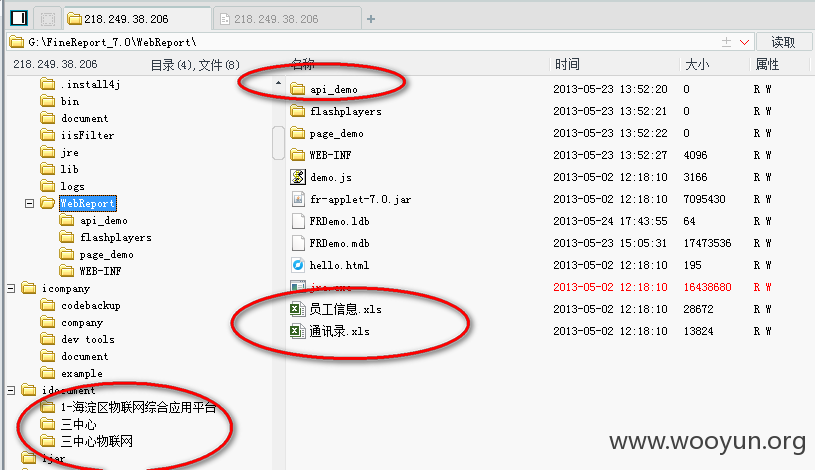

首都某iot系统getshell数据库信息一箩筐及服务器大量文件,包含监狱系统设计!数据库链接可以获取包括腾讯、百度、阿里等厂商以及国内较大博物馆厂商登陆账户。

详细说明:

网站:海淀区物联网综合应用平台-应用支撑系统

网址:http://218.249.38.206:9191/iot-hmi-web-museum/iot/user/login.jsp

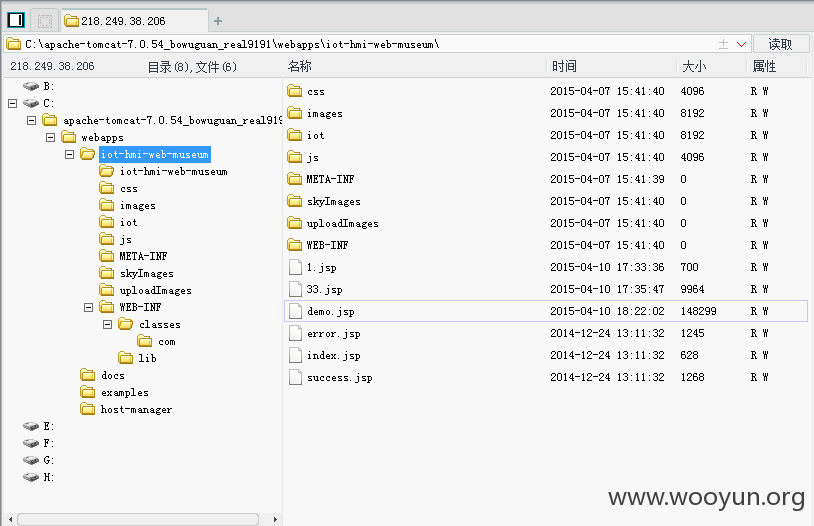

描述:站点存在Struts2命令执行导致Getshell

Struts2测试入口:http://218.249.38.206:9191/iot-hmi-web-museum/iot/softWareVersion/softWareDownloadPage.action

127.0.0.1 : 3306 ................................. Open

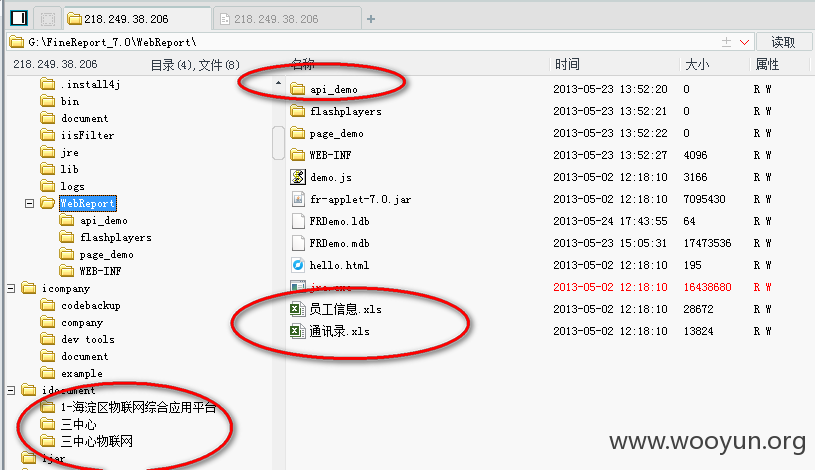

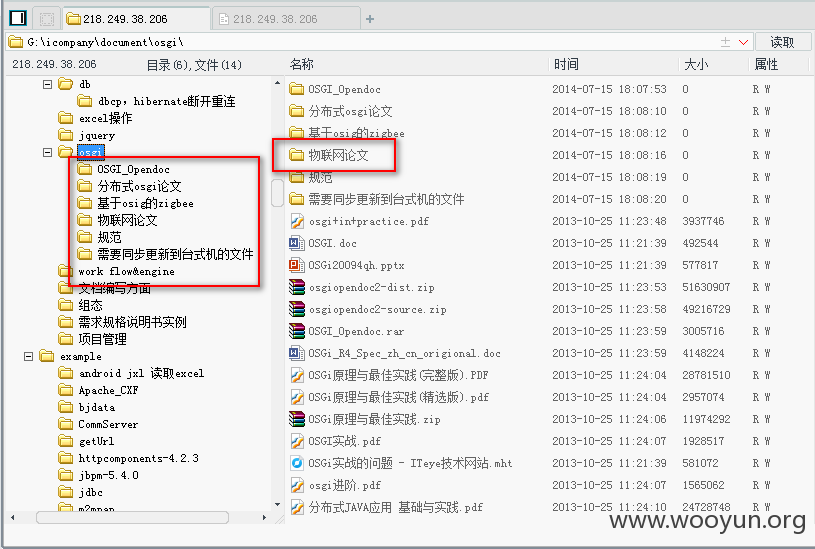

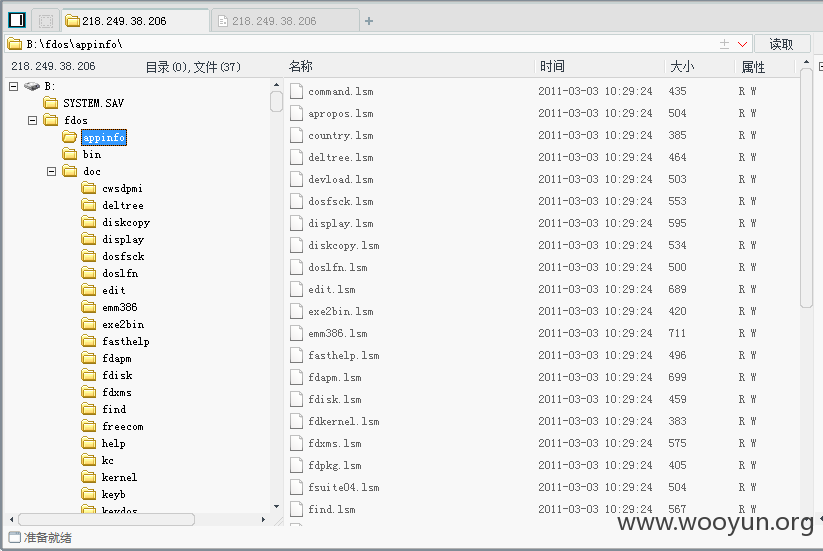

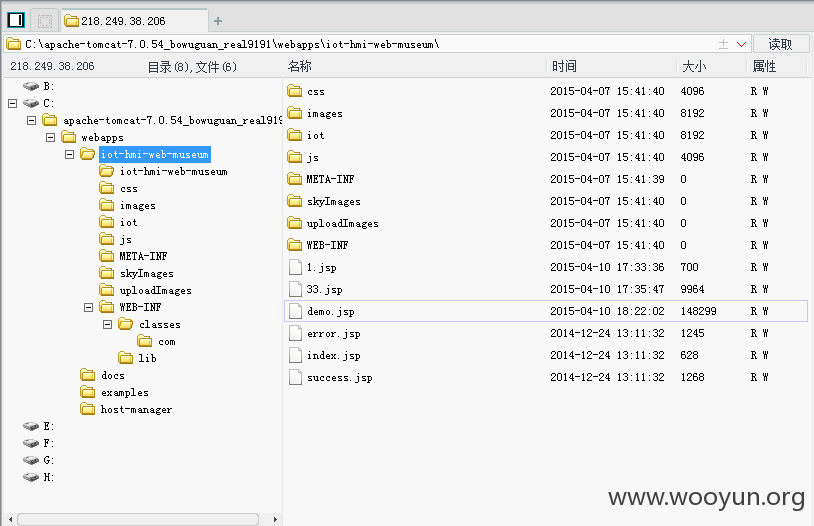

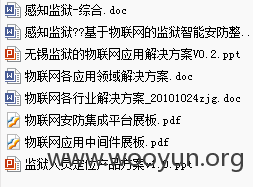

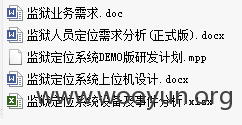

0x01:getshell

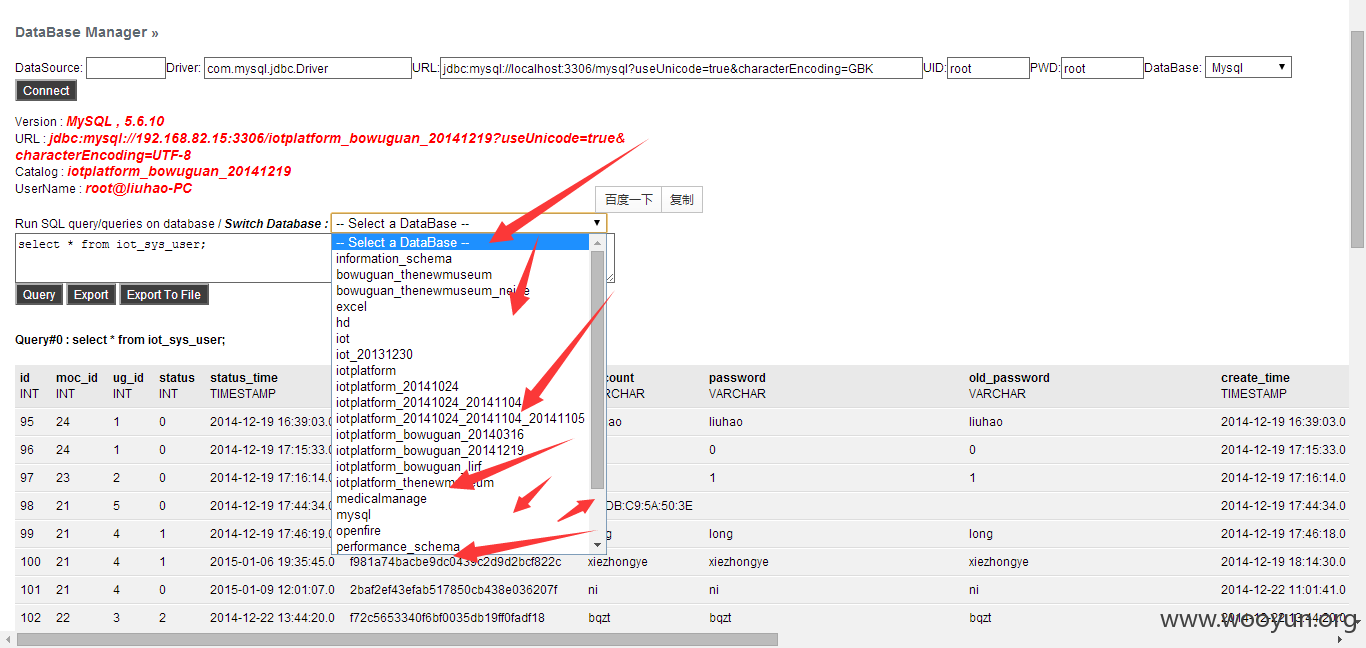

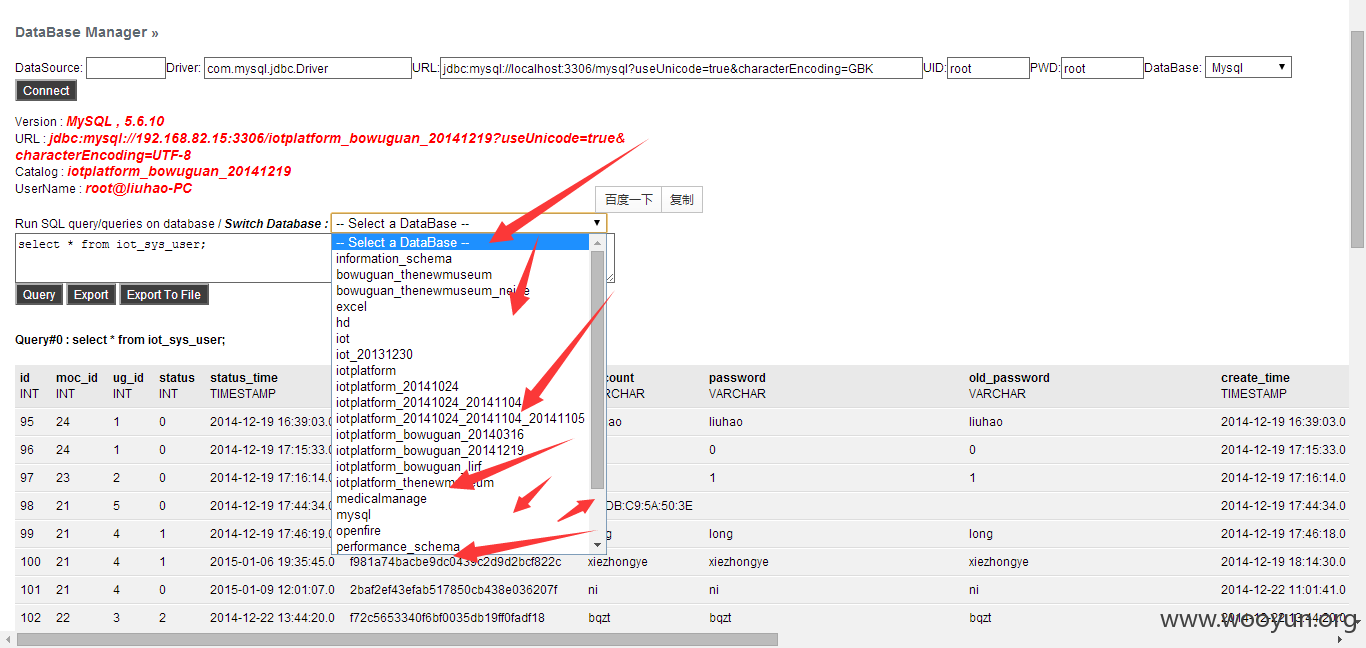

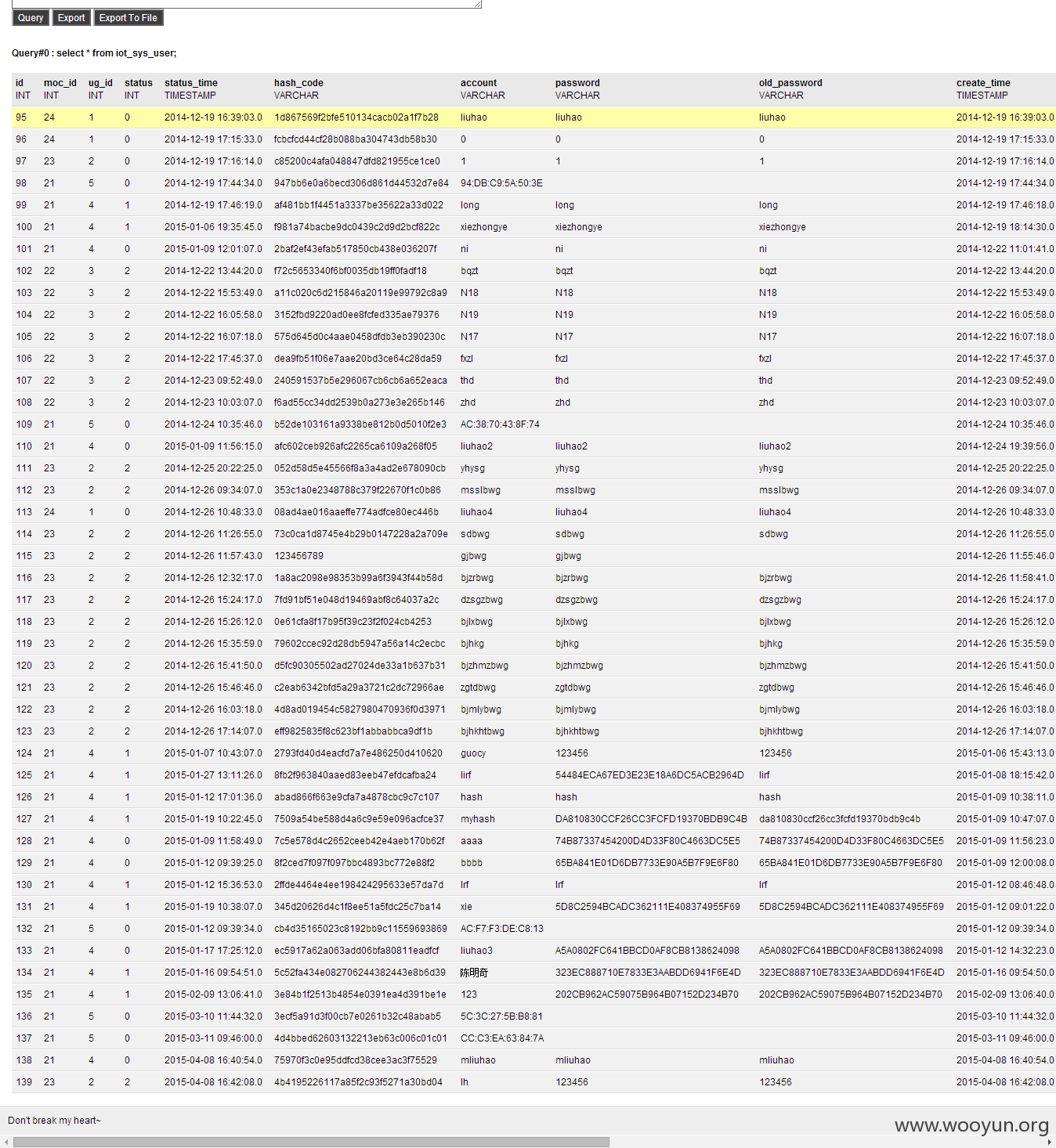

0x02:数据库链接信息

0x03:一处海淀区邮箱

0x04:一处敏感密码

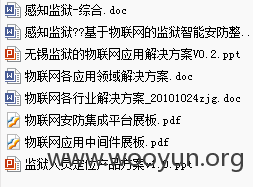

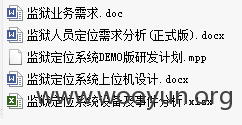

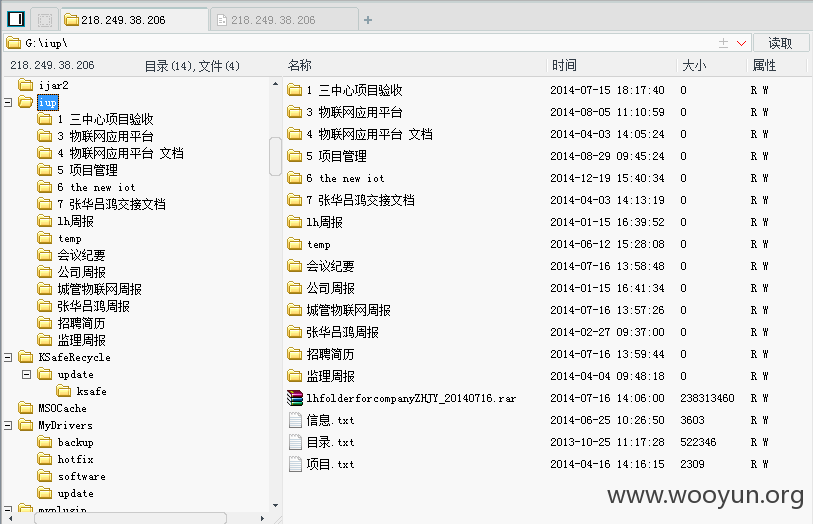

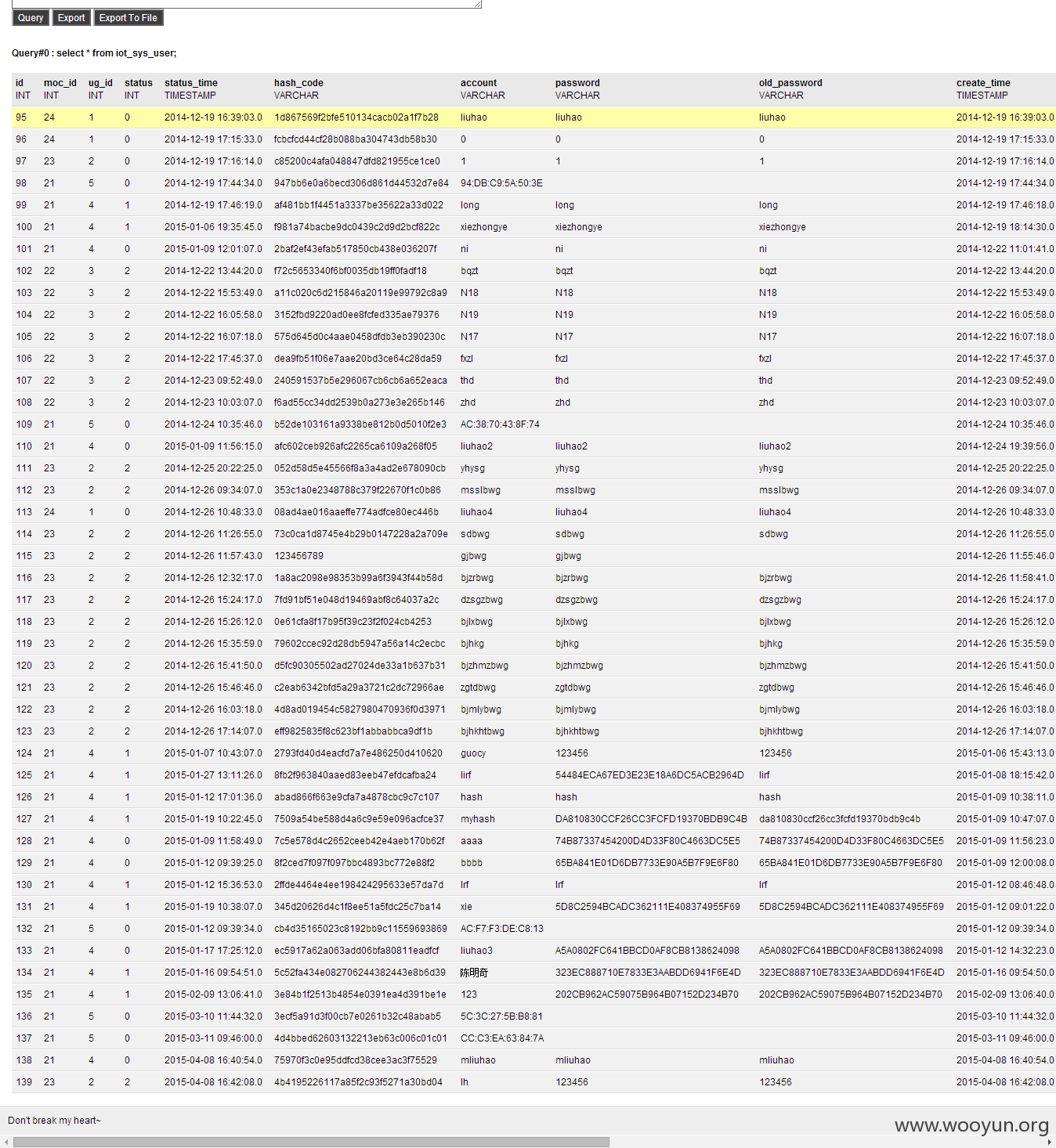

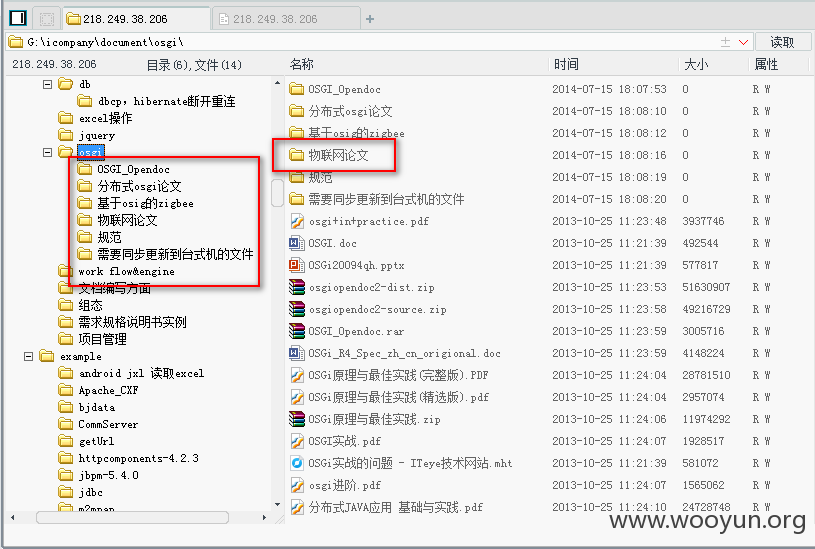

0x05:数据很多

漏洞证明:

0x06:数据库信息

修复方案:

权限很充足,涉及资料等也很多!希望尽快修复!未做任何破坏,作为白帽子这是我应该做的,希望正确面对漏洞!Rank20有木有~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2015-04-15 15:00

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向国家上级信息安全协调机构上报,由其后续协调网站管理单位处置.

最新状态:

暂无