漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136190

漏洞标题:优酷两站弱口令导致getshell已入内网

相关厂商:优酷

漏洞作者: mango

提交时间:2015-08-23 00:03

修复时间:2015-10-07 12:54

公开时间:2015-10-07 12:54

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-23: 细节已通知厂商并且等待厂商处理中

2015-08-23: 厂商已经确认,细节仅向厂商公开

2015-09-02: 细节向核心白帽子及相关领域专家公开

2015-09-12: 细节向普通白帽子公开

2015-09-22: 细节向实习白帽子公开

2015-10-07: 细节向公众公开

简要描述:

感谢~基友scanf相助~~~~~ 管理记得帮我打码

详细说明:

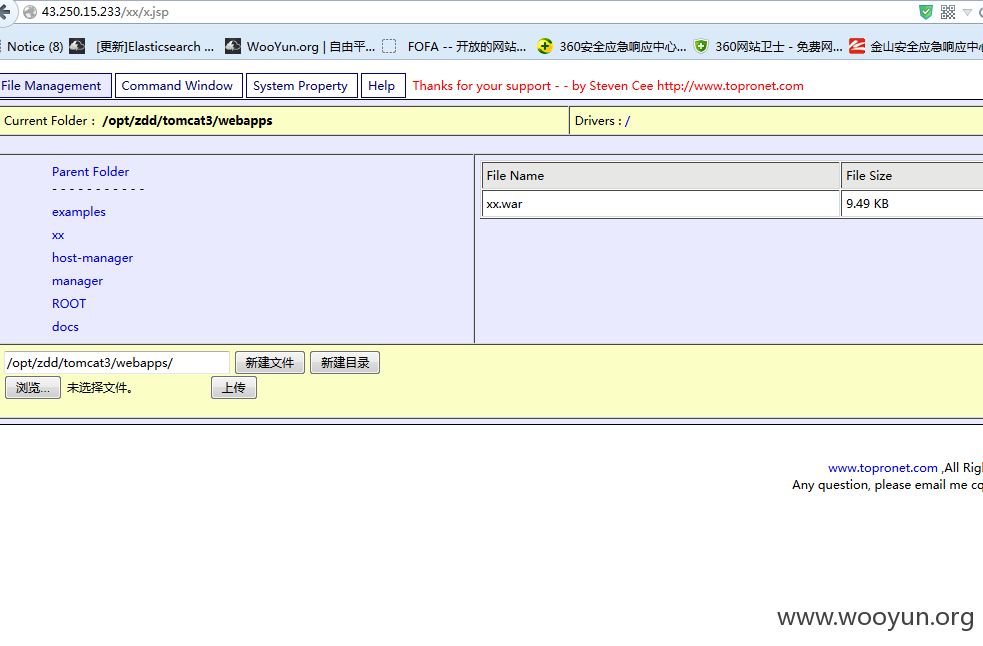

http://43.250.15.233/manager/html

http://43.250.15.234/manager/html

都存在tomcat弱口令admin/admin 并成功取得shell

漏洞证明:

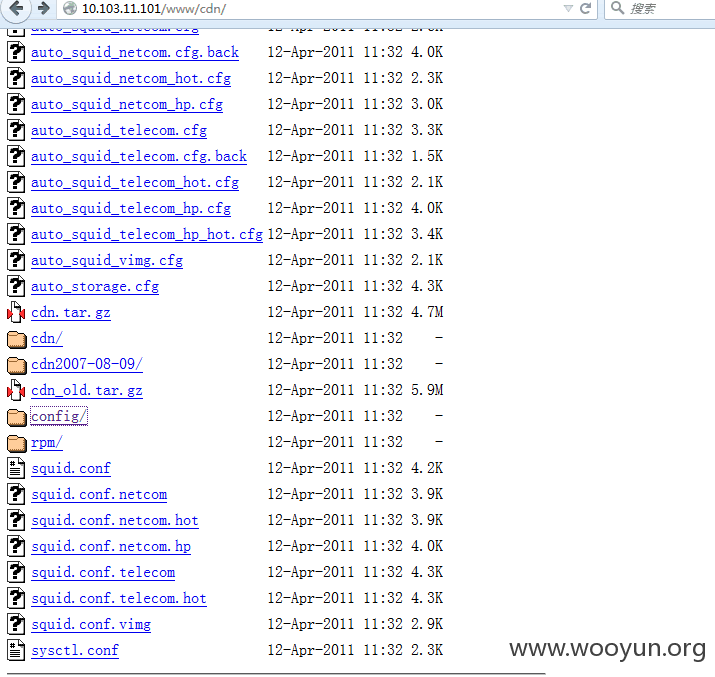

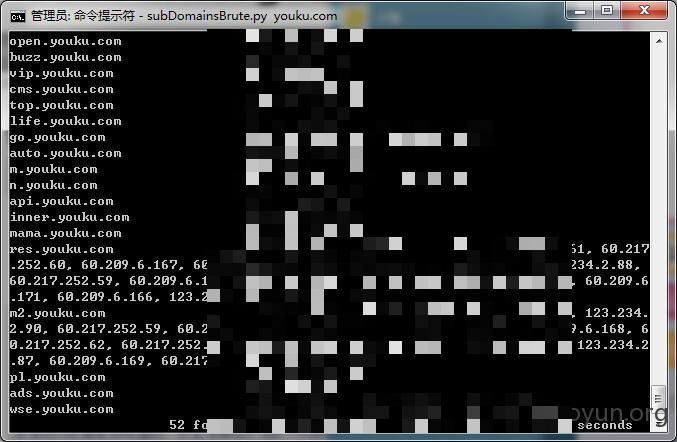

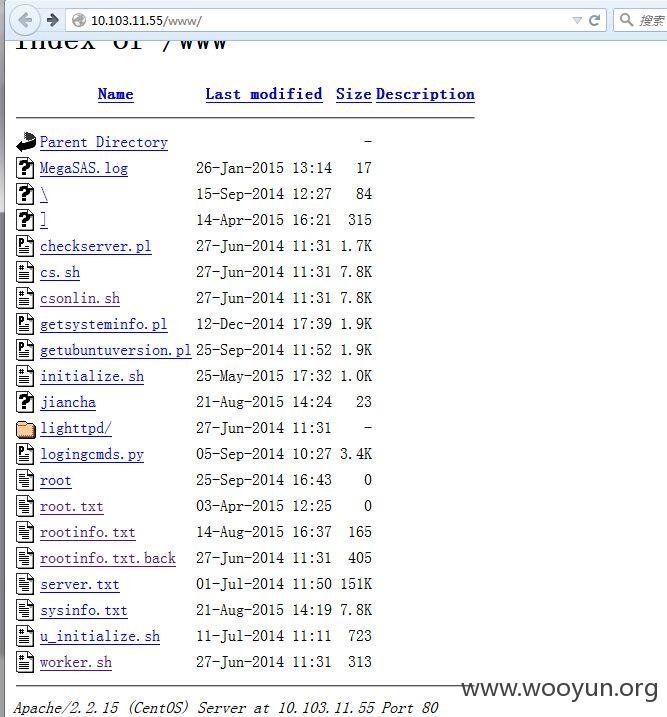

开了代理探测域名

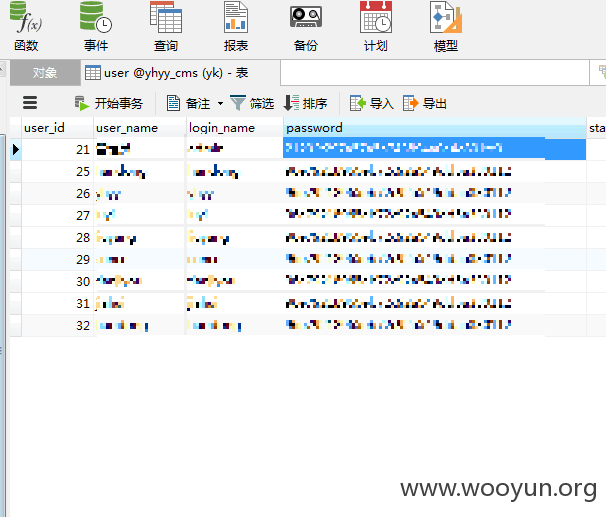

找到数据库密码 连接

ip="10.111.2.23" port="3306" user="

" password="

"

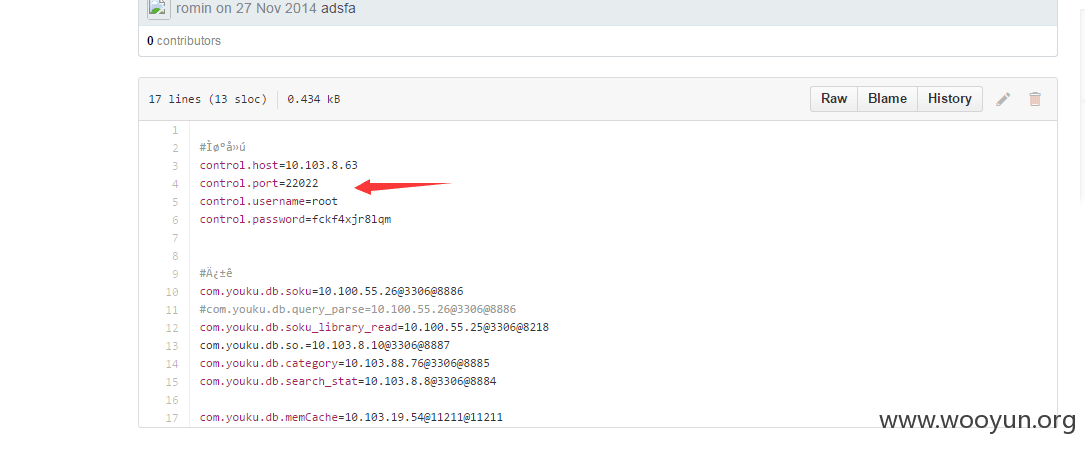

然后没什么可以找得了 就上github上翻一番

setDriverClassName("com.mysql.jdbc.Driver");

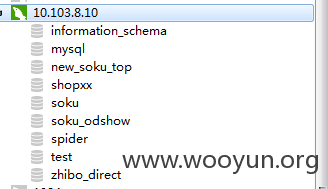

setUrl("jdbc:mysql://10.103.8.10:3306/logYouku?autoReconnect=true&useUnicode=true&characterEncoding=UTF-8");

10.5.111.119 root root

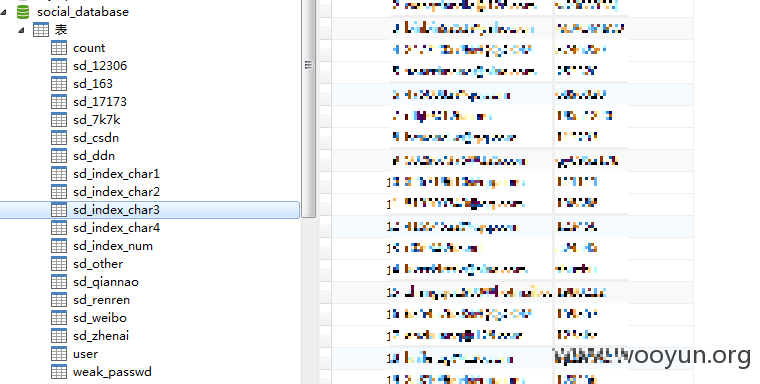

都是运维的数据

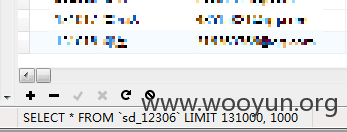

这些好像是你们内部的社工裤~

然后就没有然后了~

修复方案:

来个十年会员~ 哈哈~

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-08-23 12:52

厂商回复:

感谢“mango”&“scanf” 对优酷的安全检测,在漏洞修复的同时,也反映出我们在某些流程上的缺陷,安全之路我们会继续努力!再次感谢两位,辛苦了!

ps:会员卡稍后申请。

最新状态:

暂无

![T[~ET9]8JF41VTZNF~PJF)J.png](http://wimg.zone.ci/upload/201508/221830314fd9b9f9e0aeeb7ec74d881bab2e594d.png)

![X]A2%`)QXQ(~79J5(Y8NG`T.png](http://wimg.zone.ci/upload/201508/221830354496d726f6adc3fc9f913e8457c39d8d.png)

![Z)[S7PK5Q}R)]UDNIRH6)SI.png](http://wimg.zone.ci/upload/201508/22183041abbac708b4b66c7e1b61db5b977b071e.png)

![R5QVN2`5OHG]%ZODC6GYHBX.png](http://wimg.zone.ci/upload/201508/221859510633afdd57c4a92665b003762ae9a3e9.png)

![[}D}4X]RGNGS3MBCBEY8R29.png](http://wimg.zone.ci/upload/201508/22230003f507a6bc298d312e22dd00ac4400b5f4.png)