漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-086949

漏洞标题:优酷某处XSS配合越权触发拿到cookie进入后台(附送3个系统弱口令)

相关厂商:优酷

漏洞作者: niliu

提交时间:2014-12-12 17:52

修复时间:2015-01-26 17:54

公开时间:2015-01-26 17:54

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-12: 细节已通知厂商并且等待厂商处理中

2014-12-14: 厂商已经确认,细节仅向厂商公开

2014-12-24: 细节向核心白帽子及相关领域专家公开

2015-01-03: 细节向普通白帽子公开

2015-01-13: 细节向实习白帽子公开

2015-01-26: 细节向公众公开

简要描述:

一个存储XSS加上后台某处越权,触发xss进入后台

附送3个系统弱口令~

详细说明:

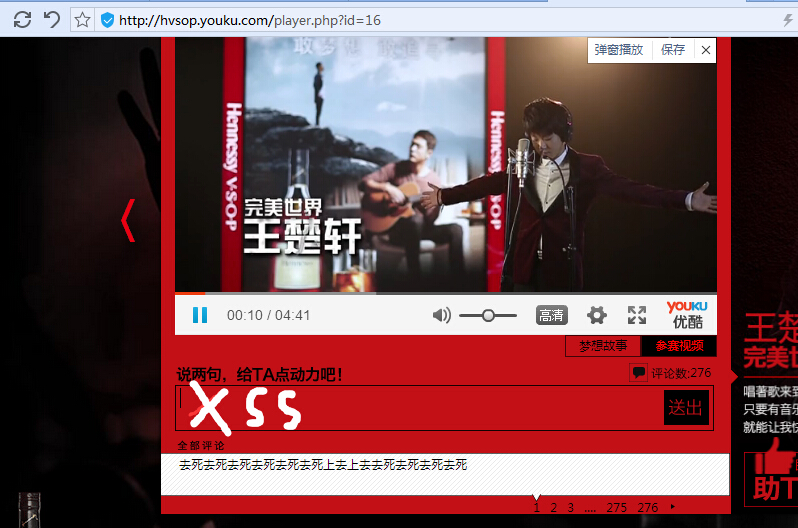

分站存储XSS位置:http://hvsop.youku.com/player.php?id=16

评论出过滤不严格导致xss

插入后等了许久都没有中招,于是找了下后台

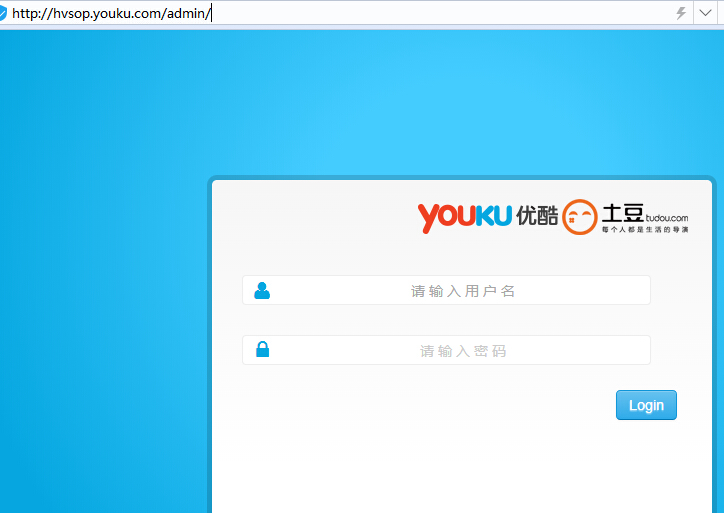

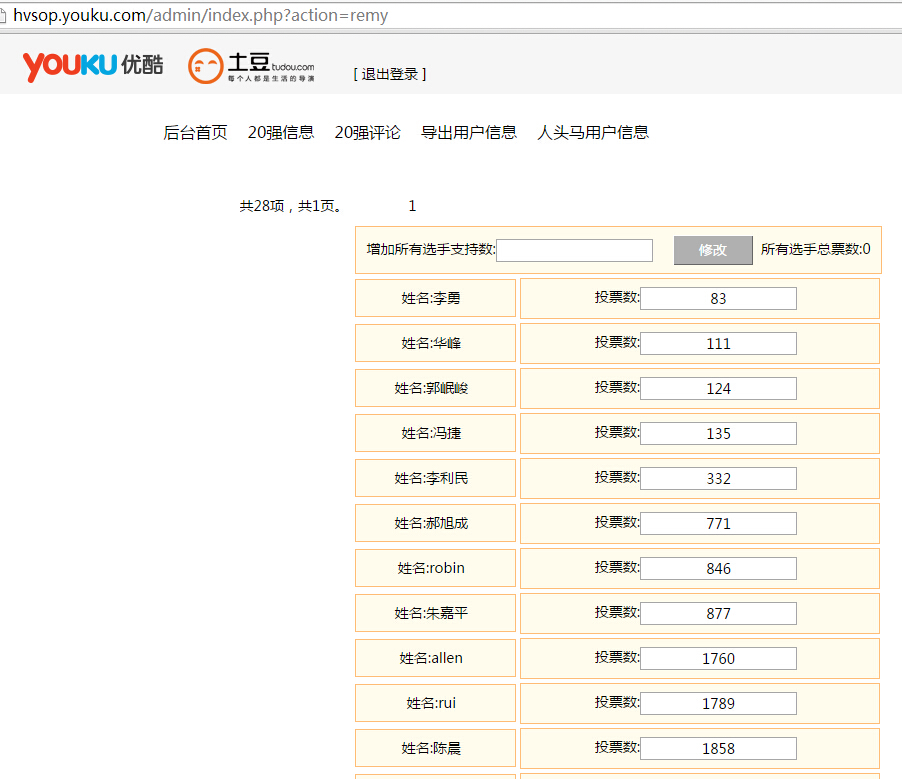

http://hvsop.youku.com/admin/

扫了下目录,发现这个地址

http://hvsop.youku.com/admin/_validate.php

发现需要先访问这个地址后,再访问http://hvsop.youku.com/admin

就可以越权查看一些东西了,不过只能访问这个页面,其他页面直接跳转到登陆页面了。

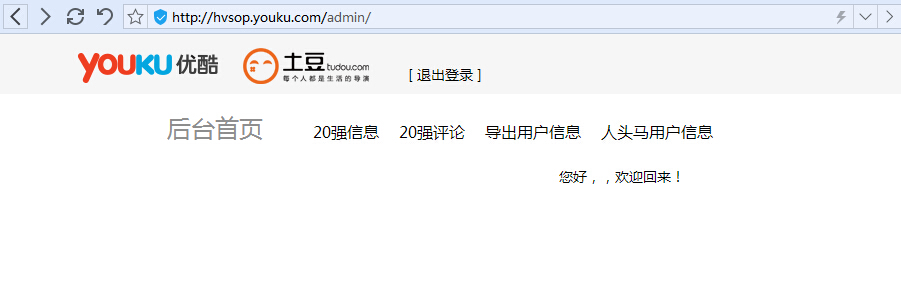

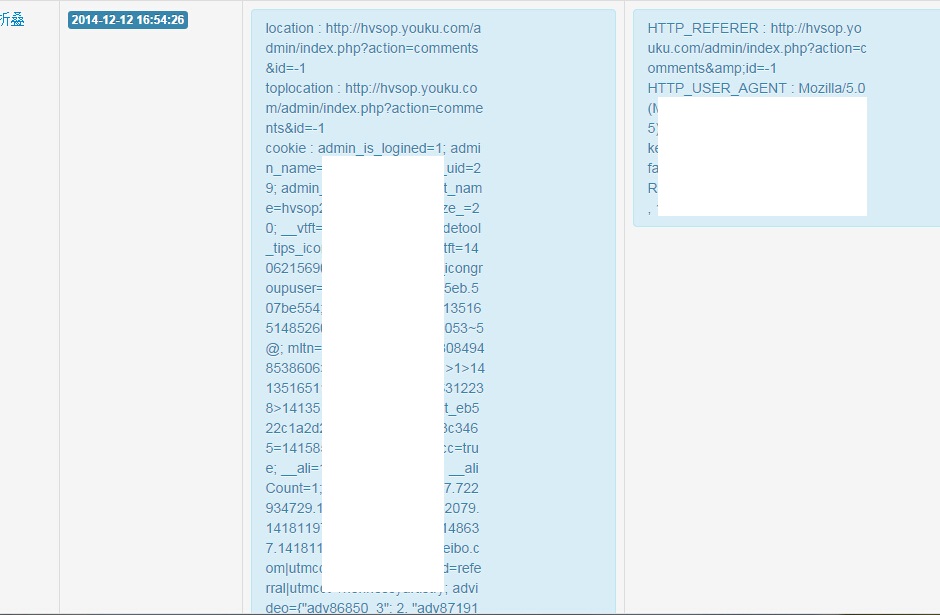

随手点击了一下20强评论,结果邮箱立即提示有cookie到了,一看正是这个站点的。

原来是在这里触发了。

然后cookie欺骗就进入后台了。

漏洞证明:

然后再附送3个弱口令吧

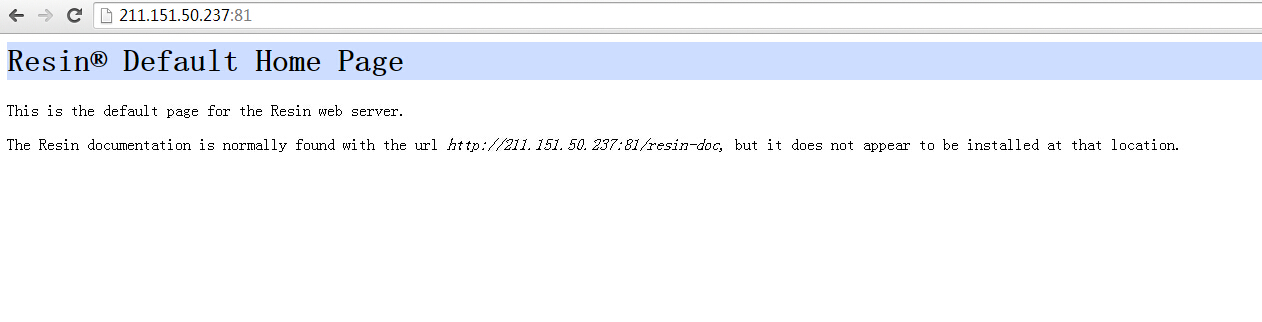

1:http://211.151.50.237:81 resin

直接访问是这样的

加上resin-admin就可以登录了,admin:admin

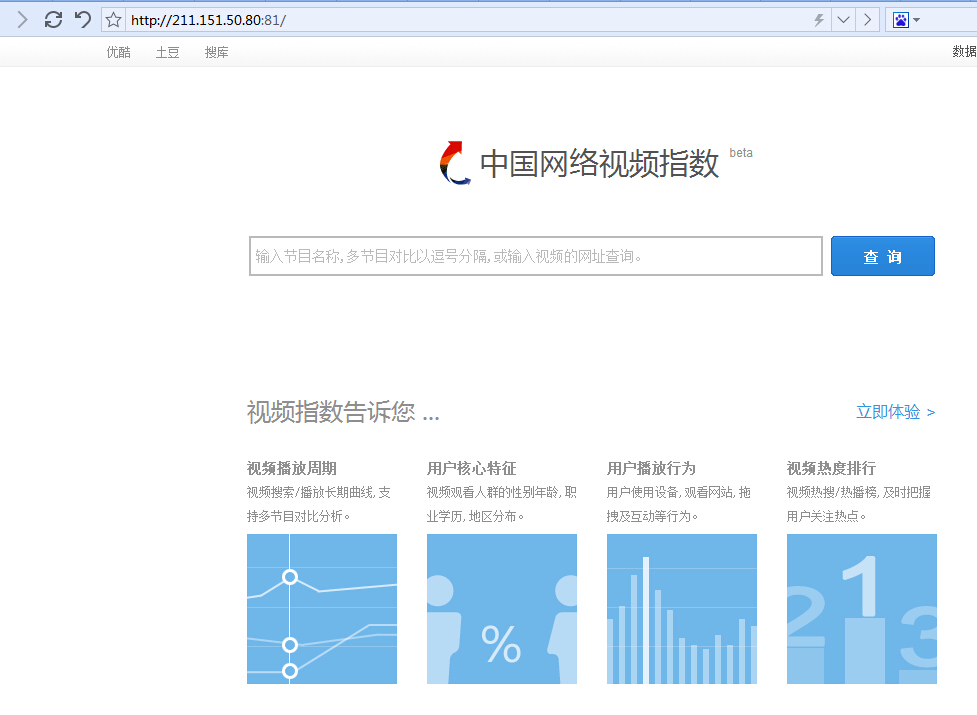

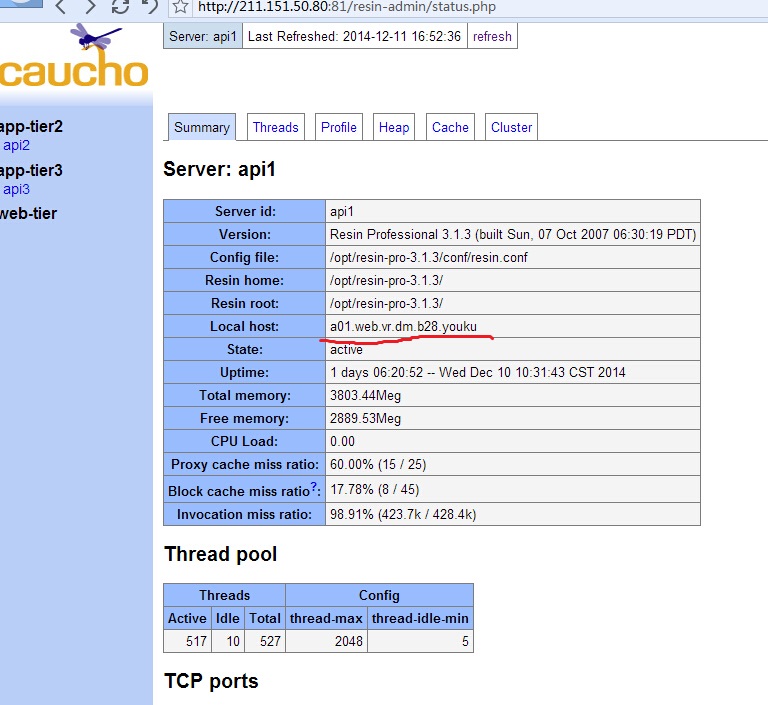

2:http://211.151.50.80:81 对应域名 index.youku.com

直接访问是这样的

加上resin-admin就可以登陆了,还是admin:admin

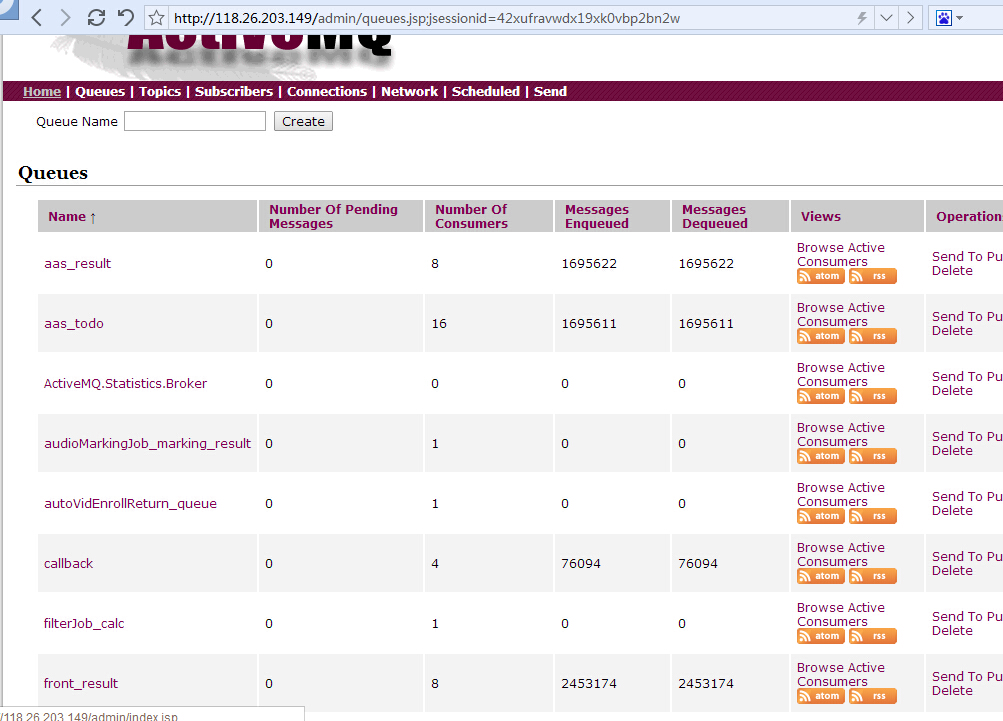

3: http://118.26.203.149/admin/ Apache ActiveMQ admin:admin

流量监控 http://118.26.203.217:8080/

这两个不太敢确定是优酷的,顺带提一下吧

修复方案:

1.评论处做好过滤,后台页面访问权限控制。

2.改密码。

版权声明:转载请注明来源 niliu@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-12-14 20:16

厂商回复:

多谢提醒,马上修复。

最新状态:

暂无