漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0135152

漏洞标题:手机厂商安全之innos手机官网漏洞导致订单/用户信息大量泄漏

相关厂商:深圳市基思瑞科技有限公司

漏洞作者: 路人甲

提交时间:2015-08-19 12:13

修复时间:2015-10-03 12:14

公开时间:2015-10-03 12:14

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

手机厂商安全之innos手机官网漏洞导致订单、用户信息大量泄漏

详细说明:

看到之前有人提交漏洞,不过是2013年的了, WooYun: innos(360特供机金牌合作商)手机官网注射漏洞

厂商没注册,如果本次仍然联系不到厂商,希望提交给@cncert国家互联网应急中心

直接步入主题:后台弱口令

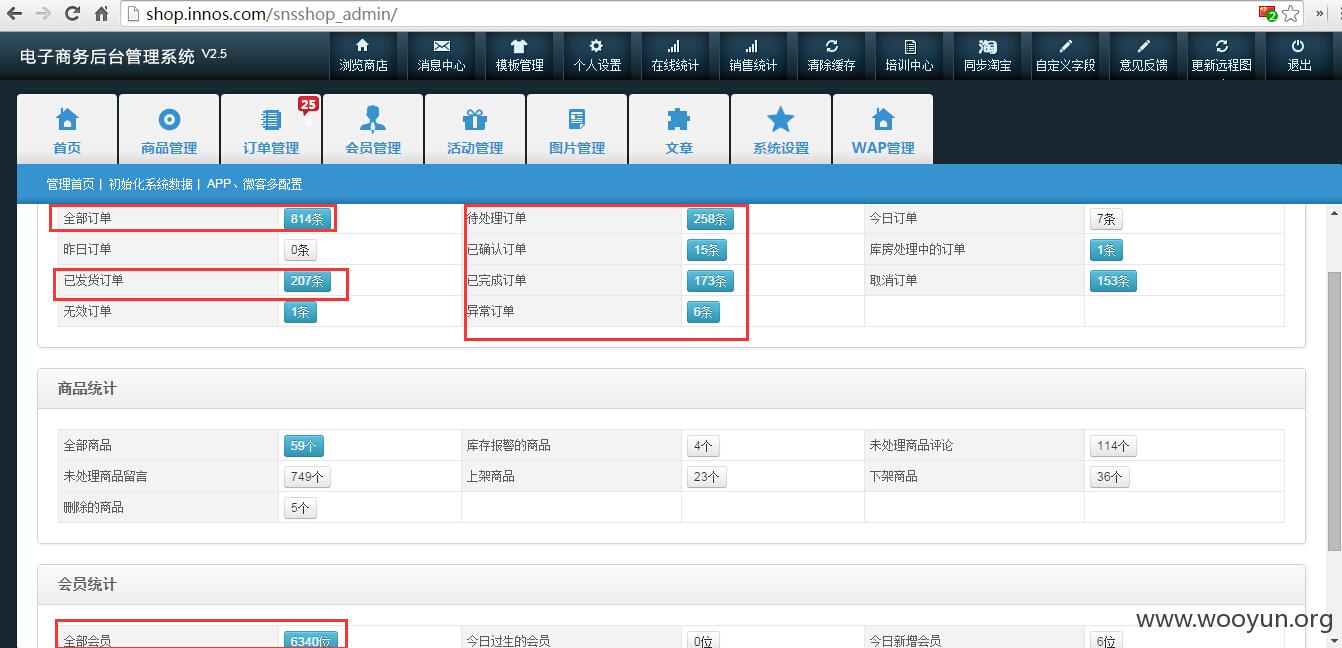

http://shop.innos.com/snsshop_admin/ admin/123456

814条订单、6340位用户数据可泄露。

订单还是最新的~

会员数达到六千多,还是不少的。

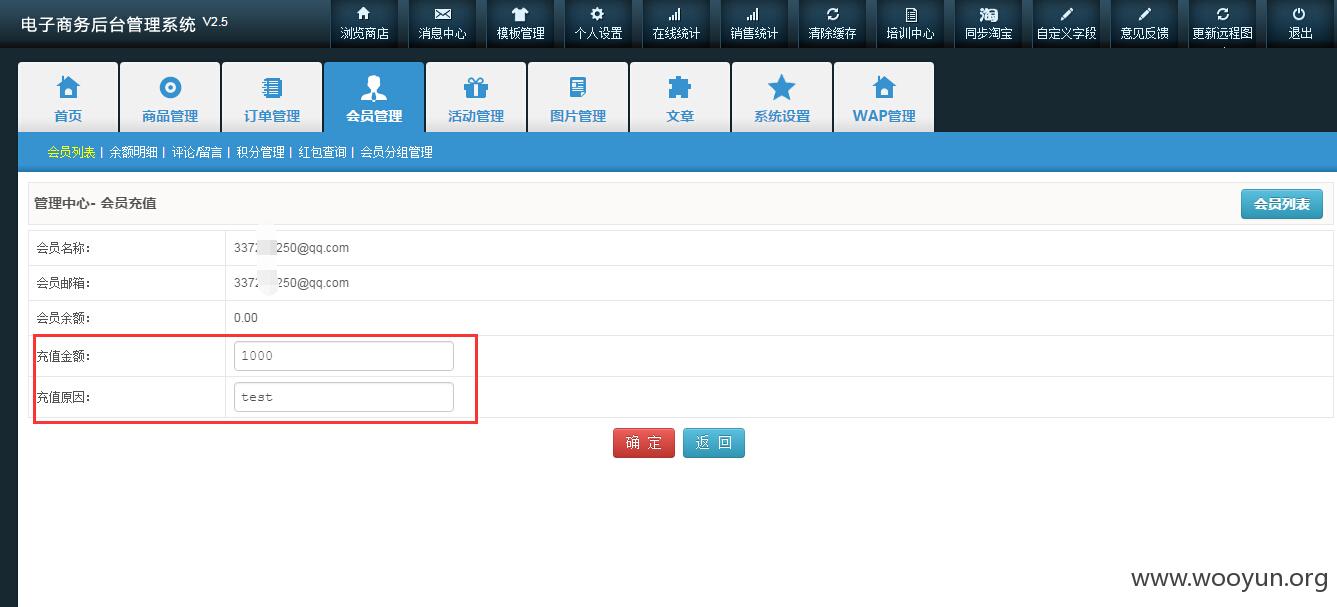

还有一个重要问题,后台可以给会员充值!

这要是点了确定,是不是在前台就可以买手机了?可是我没点确定~

暂时未发现webshell可利用的地方,但是可修改支付方式就有点危险了!

看了下手机,非常不错的国产手机!厂商认证了是不是要送礼品啊?哈哈~

漏洞证明:

http://shop.innos.com/snsshop_admin/ admin/123456

814条订单、6340位用户数据可泄露。

订单还是最新的~

会员数达到六千多,还是不少的。

还有一个重要问题,后台可以给会员充值!

这要是点了确定,是不是在前台就可以买手机了?可是我没点确定~

暂时未发现webshell可利用的地方,但是可修改支付方式就有点危险了!

修复方案:

修改弱口令,修改后台地址

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:16 (WooYun评价)