漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-026367

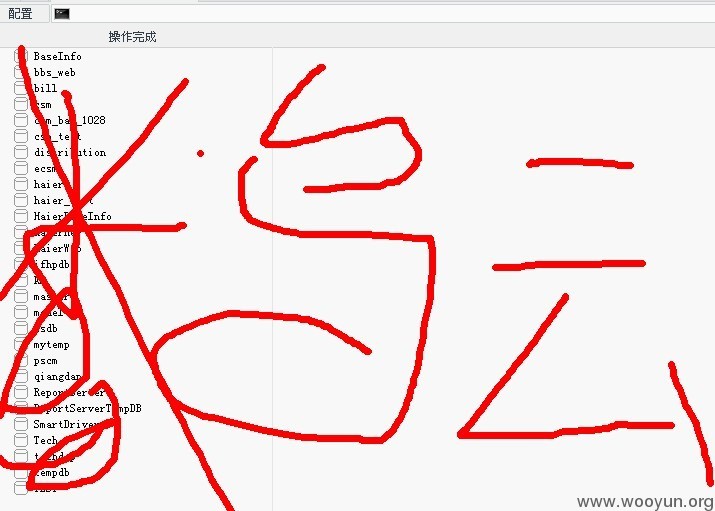

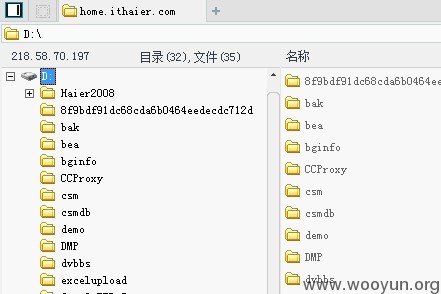

漏洞标题:海尔集团-某漏洞->可脱裤->可内网渗透—>可.....

相关厂商:海尔集团

漏洞作者: 毛猴

提交时间:2013-06-20 11:51

修复时间:2013-08-04 11:52

公开时间:2013-08-04 11:52

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-20: 细节已通知厂商并且等待厂商处理中

2013-06-24: 厂商已经确认,细节仅向厂商公开

2013-07-04: 细节向核心白帽子及相关领域专家公开

2013-07-14: 细节向普通白帽子公开

2013-07-24: 细节向实习白帽子公开

2013-08-04: 细节向公众公开

简要描述:

强烈要求厂商+管理重视此漏洞!!!!!!!!

强烈要求厂商+管理重视此漏洞!!!!!!!!

强烈要求厂商+管理重视此漏洞!!!!!!!!

保护好企业.国人的个人信息!!!!!!!

谢绝水表!谢谢!

本人未做任何改动!

详细说明:

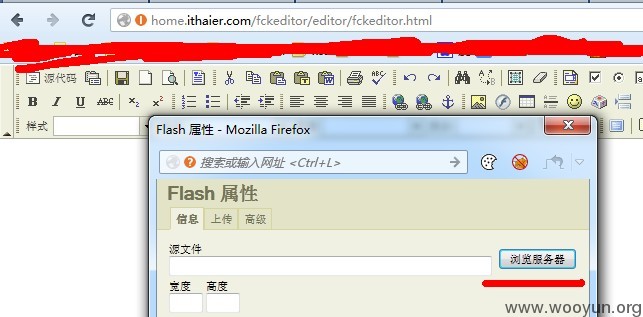

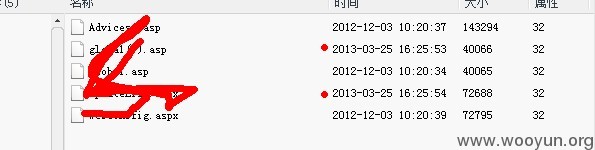

漏洞证明:

修复方案:

厂家 管理 自己看着办!

版权声明:转载请注明来源 毛猴@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2013-06-24 23:19

厂商回复:

最新状态:

2013-07-02:声明:由于注册为乌云厂商晚于该漏洞被提交,该漏洞被第三方认领。像 @毛猴 这样在漏洞描述中不正经填写,大肆叫嚣,毫无专业风范并涉嫌诋毁海尔的白帽子,我们不会认可,相关投诉信函已提交乌云,并保留追究的权利,请友好的白帽子们勿效仿,谢谢。