漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132550

漏洞标题:直上网-新东方在线职业教育网站任意用户修改密码(非爆破验证码)

相关厂商:新东方

漏洞作者: 懒猫先生

提交时间:2015-08-09 00:16

修复时间:2015-09-23 08:22

公开时间:2015-09-23 08:22

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-09: 细节已通知厂商并且等待厂商处理中

2015-08-09: 厂商已经确认,细节仅向厂商公开

2015-08-19: 细节向核心白帽子及相关领域专家公开

2015-08-29: 细节向普通白帽子公开

2015-09-08: 细节向实习白帽子公开

2015-09-23: 细节向公众公开

简要描述:

这是我第二次提交漏洞,同样是找回密码。

我在测试漏洞,突然想到女友 还在外边淋雨等我!啪!给了自己一巴掌!给自己说怎么能分心!赶紧测试!后来分手了!@新东方 还我女友。

详细说明:

上一次提交漏洞,多个网站用的都是这个,给我6Rank,现在社区乌云币不够,不能去,女友还丢了。

http://wooyun.org/bugs/wooyun-2015-0123072

这次网站

http://www.zhiup.cn

修改密码对发送邮箱没有做限制,二次确认,导致可以修改任意用户密码。

91***[email protected]

88***[email protected]

还是用上次的自己注册的两个邮箱。

漏洞证明:

本来用百度搜索自己的Q,发现竟然把我的上次修改密码的URL收录了。

后来测试一下,看下面

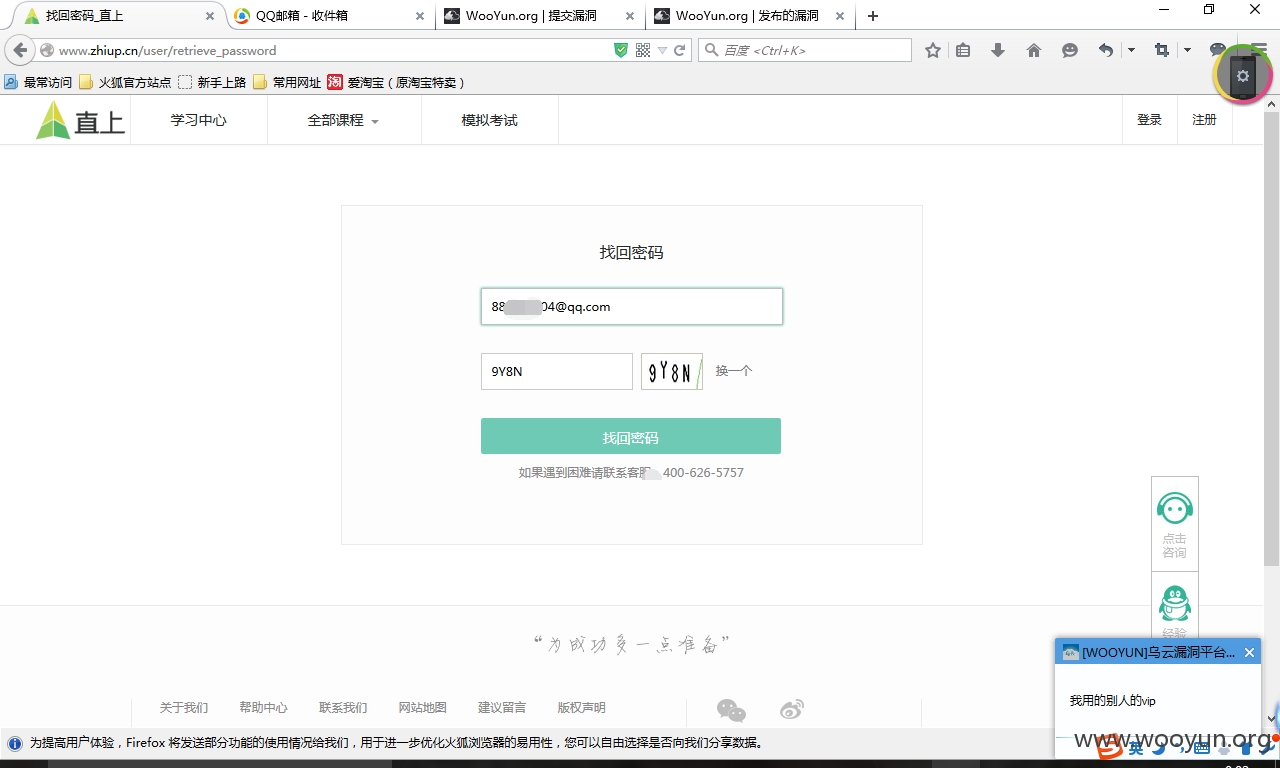

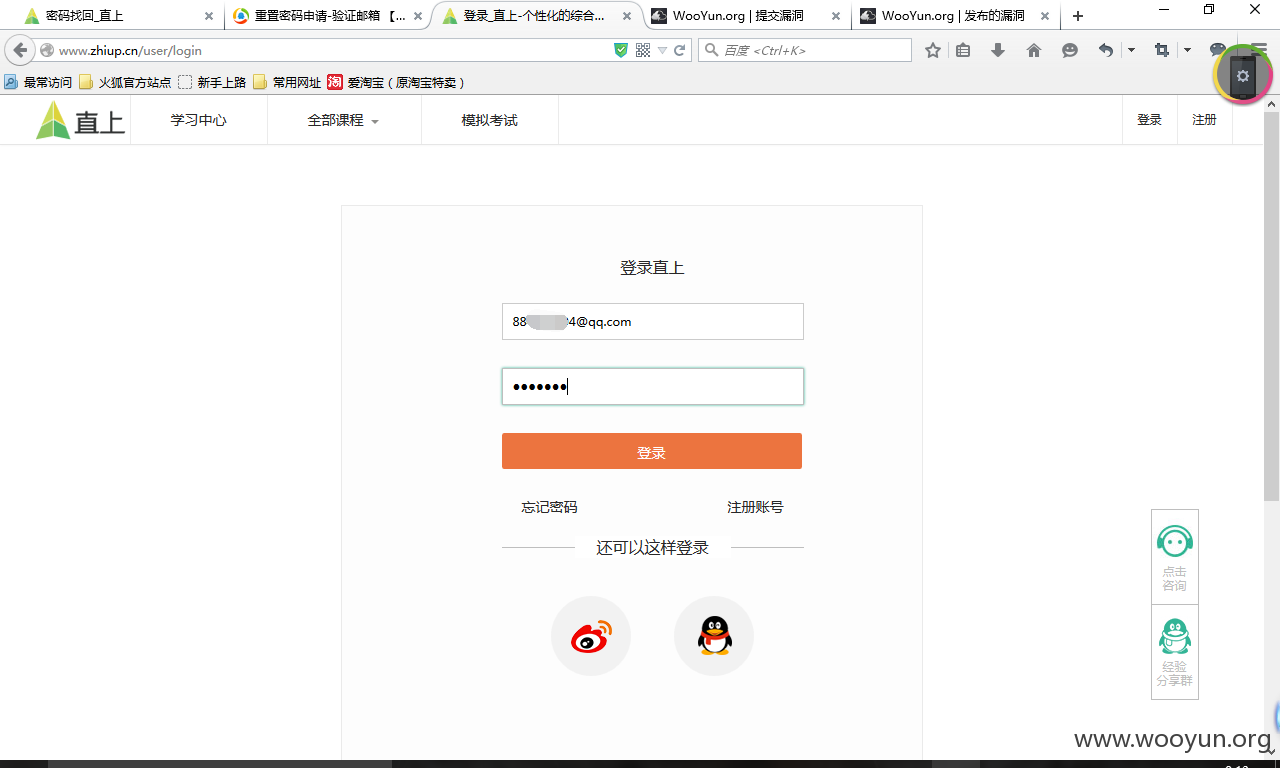

第一 找回密码!截取发送邮件的URL.

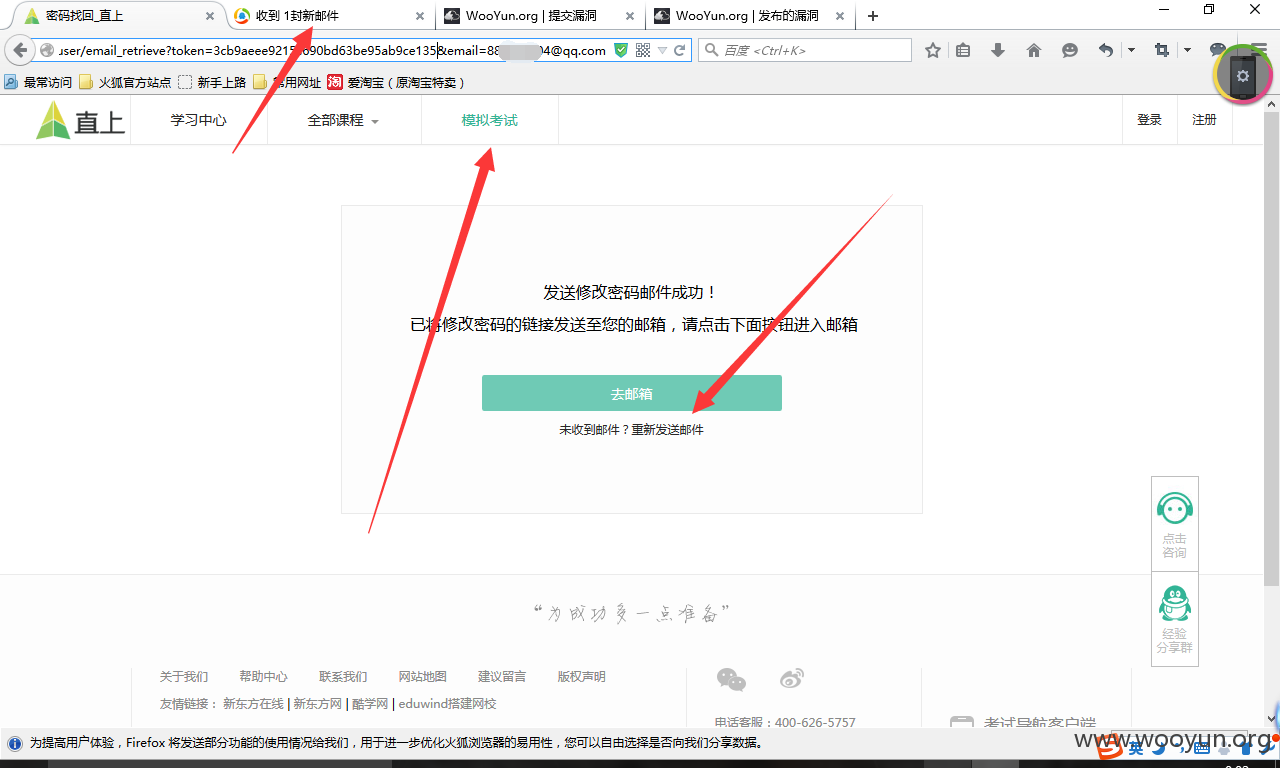

http://www.zhiup.cn/user/email_retrieve?token=3cb9aeee9215c690bd63be95ab9ce135&email=88***[email protected]

第二 修改后面的邮箱。

http://www.zhiup.cn/user/email_retrieve?token=3cb9aeee9215c690bd63be95ab9ce135&email=91***[email protected]

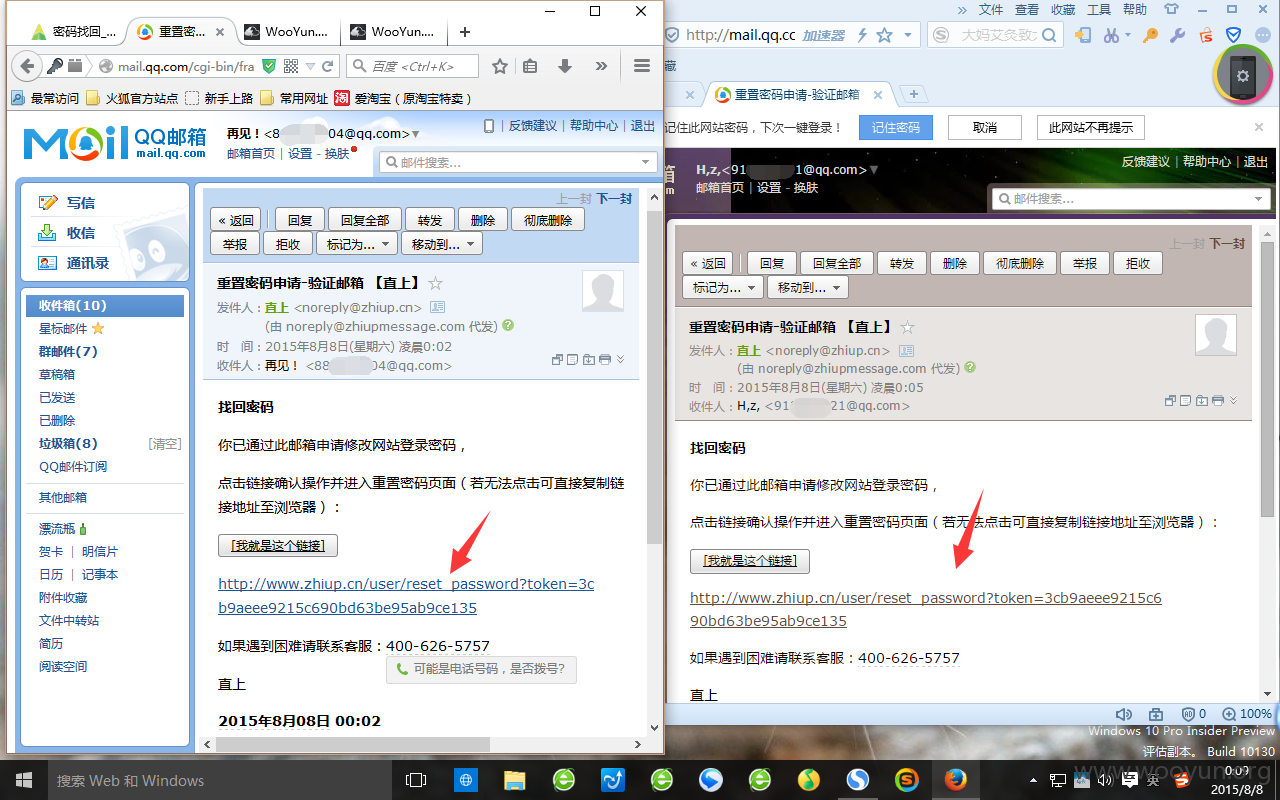

我用的是两个浏览器,方便邮箱查看作对比,看下邮箱的内容。

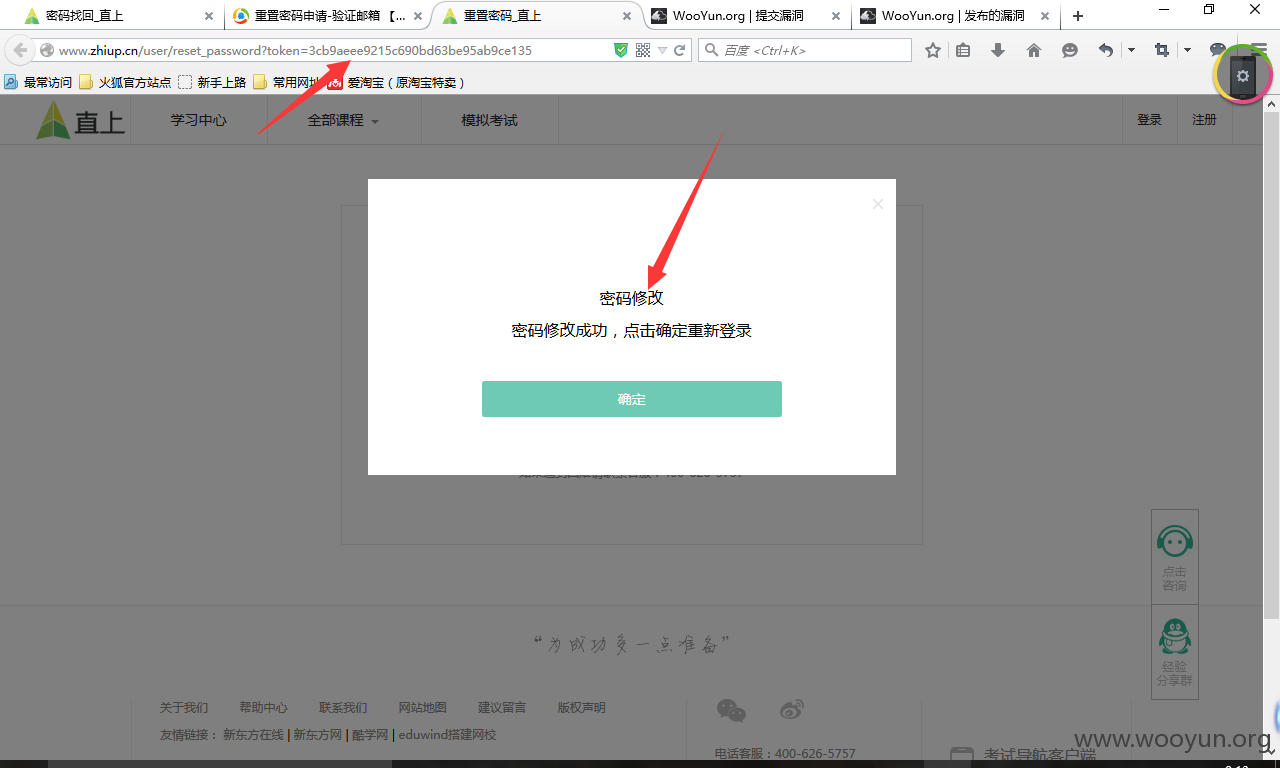

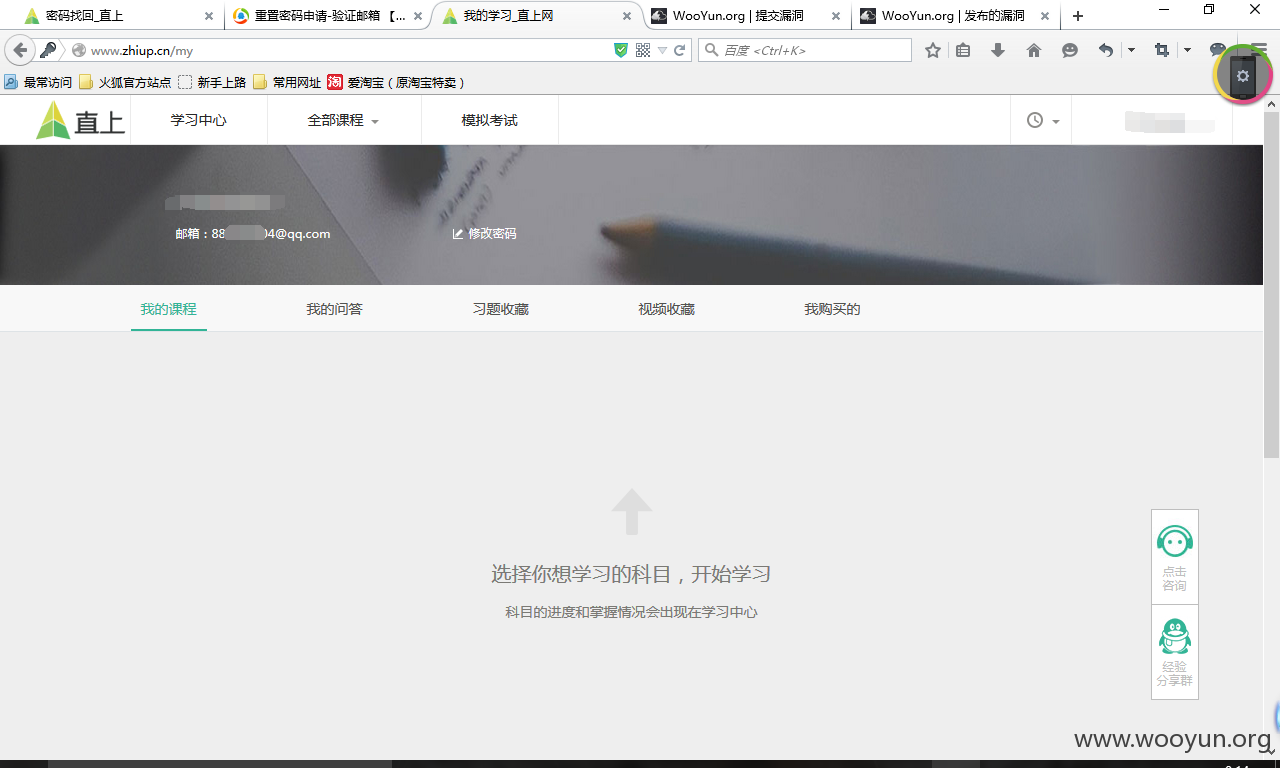

内容收到的邮件内容是一样,修改密码会是怎么样呢?两个号的密码都被修改了?测试发现,第一个用户的密码可以修改,并且在一段时间内,可以无限制修改。第二个被修改URL发送邮件的用户不能修改。

OK,到此结束,上次影响多套系统,竟然才6Rank - - 。这次会是多少?不可能忽略吧。毕竟我都没女友了。

修复方案:

对URL再次确认,限制修改密码连接使用次数。

我的女友没了,好意思6Rank?

版权声明:转载请注明来源 懒猫先生@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-08-09 08:21

厂商回复:

感谢关注新东方信息安全,我们会尽快确认和处理。关于女朋友的事,只能深表遗憾。

最新状态:

暂无