漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132397

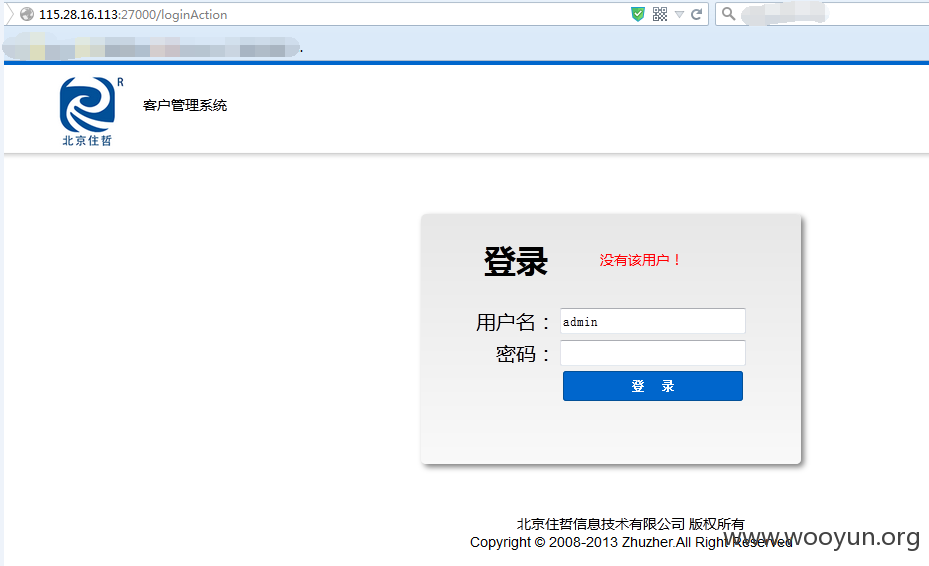

漏洞标题:住哲某站存在str2漏洞导致getshell

相关厂商:北京住哲信息技术有限公司

漏洞作者: ago

提交时间:2015-08-07 16:52

修复时间:2015-08-10 17:29

公开时间:2015-08-10 17:29

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-07: 细节已通知厂商并且等待厂商处理中

2015-08-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

住哲某站存在str2漏洞导致getshell

详细说明:

root:x:0:0:root:/root:/bin/bash

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:daemon:/sbin:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

sync:x:5:0:sync:/sbin:/bin/sync

shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown

halt:x:7:0:halt:/sbin:/sbin/halt

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin

uucp:x:10:14:uucp:/var/spool/uucp:/sbin/nologin

operator:x:11:0:operator:/root:/sbin/nologin

games:x:12:100:games:/usr/games:/sbin/nologin

gopher:x:13:30:gopher:/var/gopher:/sbin/nologin

ftp:x:14:50:FTP User:/var/ftp:/sbin/nologin

nobody:x:99:99:Nobody:/:/sbin/nologin

vcsa:x:69:69:virtual console memory owner:/dev:/sbin/nologin

ntp:x:38:38::/etc/ntp:/sbin/nologin

saslauth:x:499:76:"Saslauthd user":/var/empty/saslauth:/sbin/nologin

postfix:x:89:89::/var/spool/postfix:/sbin/nologin

sshd:x:74:74:Privilege-separated SSH:/var/empty/sshd:/sbin/nologin

nscd:x:28:28:NSCD Daemon:/:/sbin/nologin

mysql:x:27:27:MySQL Server:/var/lib/mysql:/bin/bash

cri702:x:500:500::/alidata/home/cri702:/bin/bash

cri703:x:501:501::/alidata/home/cri703:/bin/bash

demo72:x:502:502::/alidata/home/demo72:/bin/bash

gunai:x:503:503::/alidata/home/gunai:/bin/bash

haiyangzhixing:x:504:504::/alidata/home/haiyangzhixing:/bin/bash

huating:x:505:505::/alidata/home/huating:/bin/bash

sale:x:506:506::/alidata/home/sale:/bin/bash

xiaoshou:x:507:507::/alidata/home/xiaoshou:/bin/bash

nginx:x:508:508::/alidata/home/nginx:/bin/bash

tssvip:x:509:509::/alidata/home/tssvip:/bin/bash

tss:x:510:510::/alidata/home/tss:/bin/bash

salepms:x:511:511::/alidata/home/salepms:/bin/bash

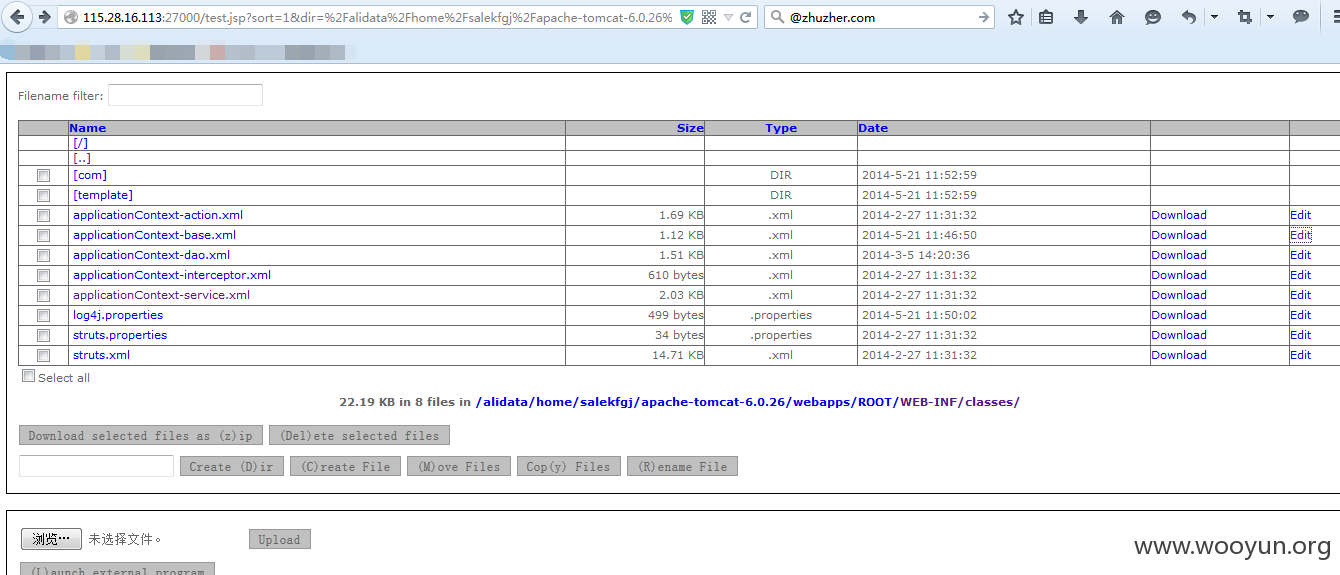

salekfgj:x:512:512::/alidata/home/salekfgj:/bin/bash

shuijing:x:513:513::/alidata/home/shuijing:/bin/bash

cri73:x:514:514::/alidata/home/cri73:/bin/bash

futai:x:515:515::/alidata/home/futai:/bin/bash

shuijingcri:x:516:516::/alidata/home/shuijingcri:/bin/bash

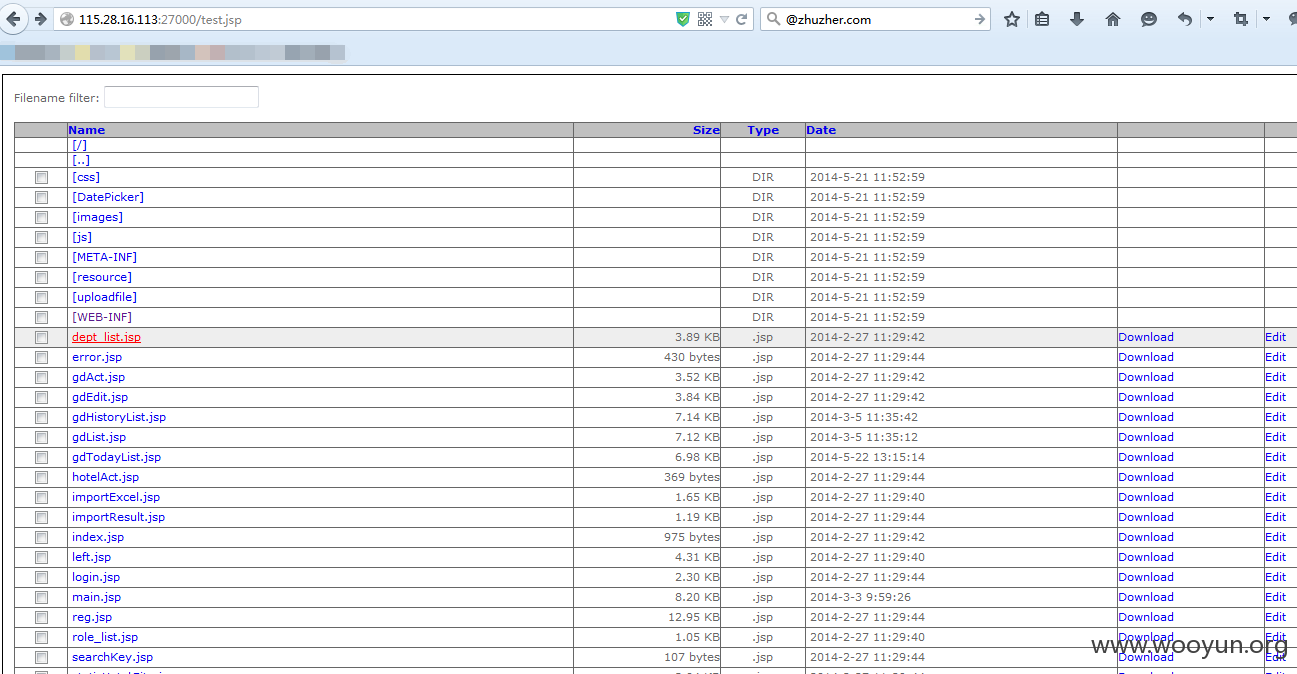

漏洞证明:

修复方案:

升级

版权声明:转载请注明来源 ago@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-10 17:29

厂商回复:

已弃用的测试环境系统,已关闭。

最新状态:

暂无