漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0131641

漏洞标题:安徽六安市某城管系统弱口令导致内网豪华漫游附浙江海宁城管内网躺枪(数字城市管理系统)

相关厂商:安徽城管

漏洞作者: DC3

提交时间:2015-08-13 18:55

修复时间:2015-09-28 16:40

公开时间:2015-09-28 16:40

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-13: 细节已通知厂商并且等待厂商处理中

2015-08-14: 厂商已经确认,细节仅向厂商公开

2015-08-24: 细节向核心白帽子及相关领域专家公开

2015-09-03: 细节向普通白帽子公开

2015-09-13: 细节向实习白帽子公开

2015-09-28: 细节向公众公开

简要描述:

安徽的CPU多,浙江的硬盘大

详细说明:

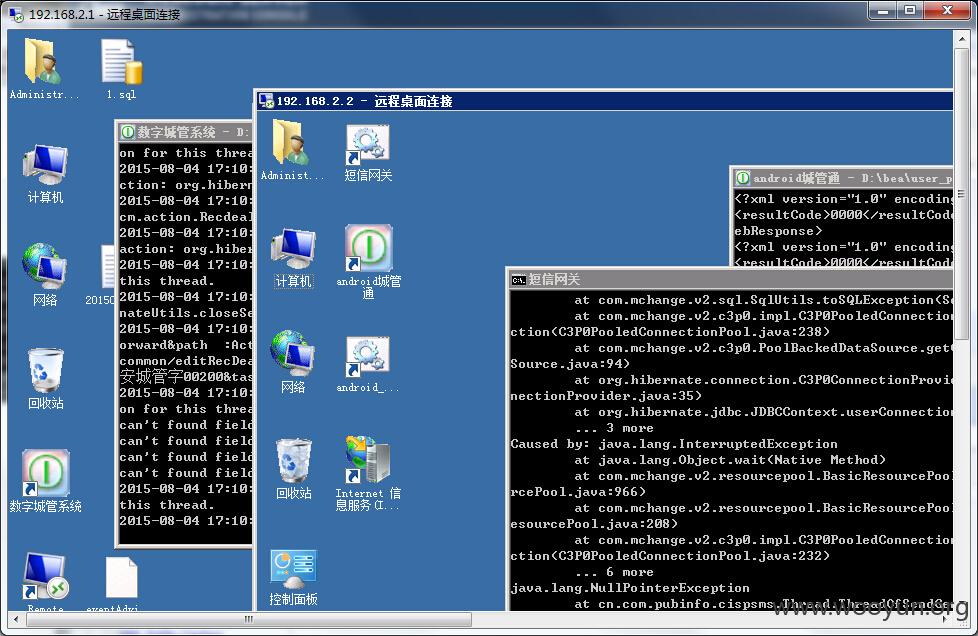

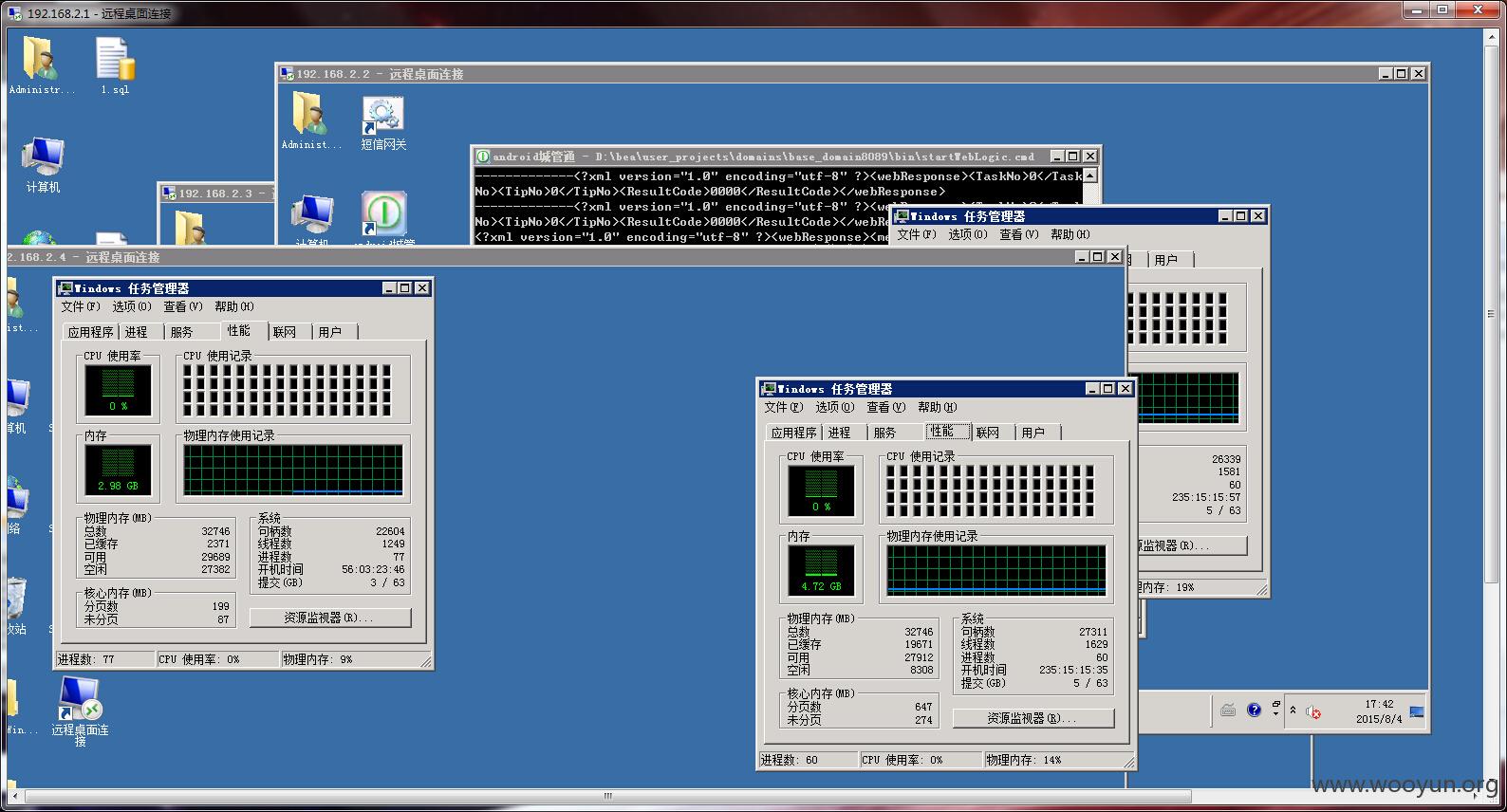

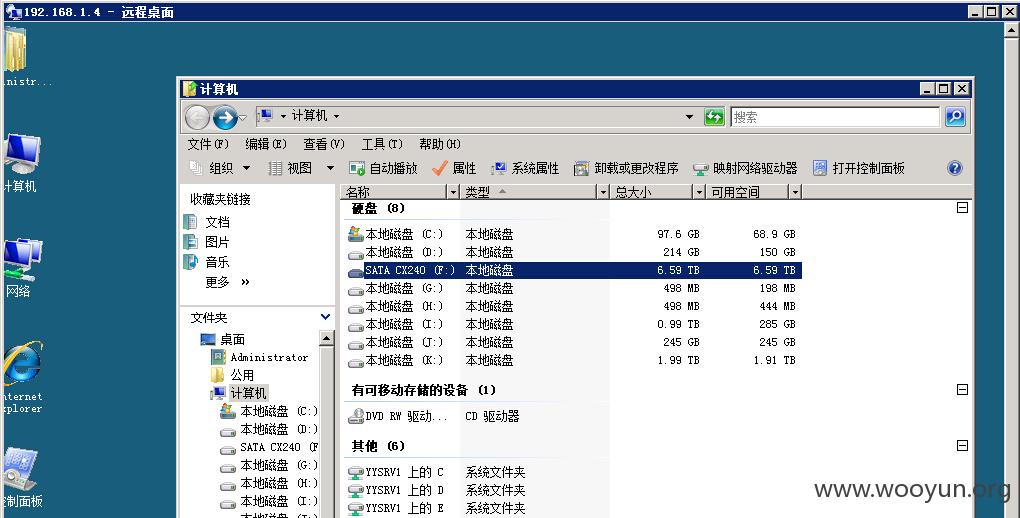

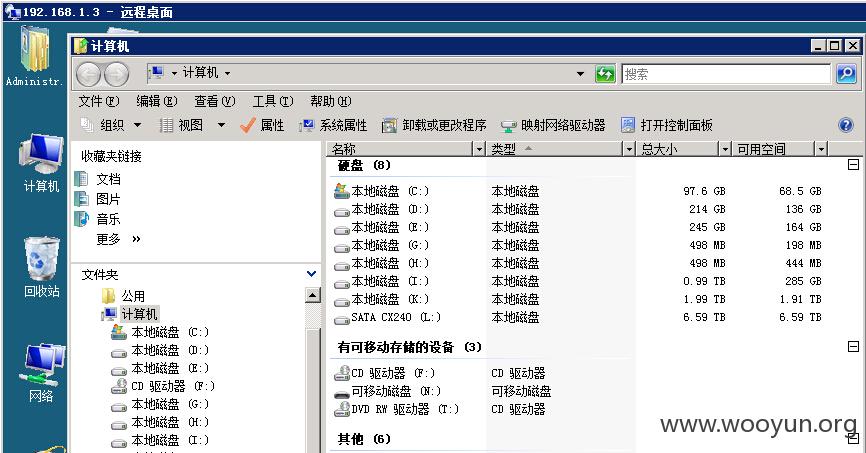

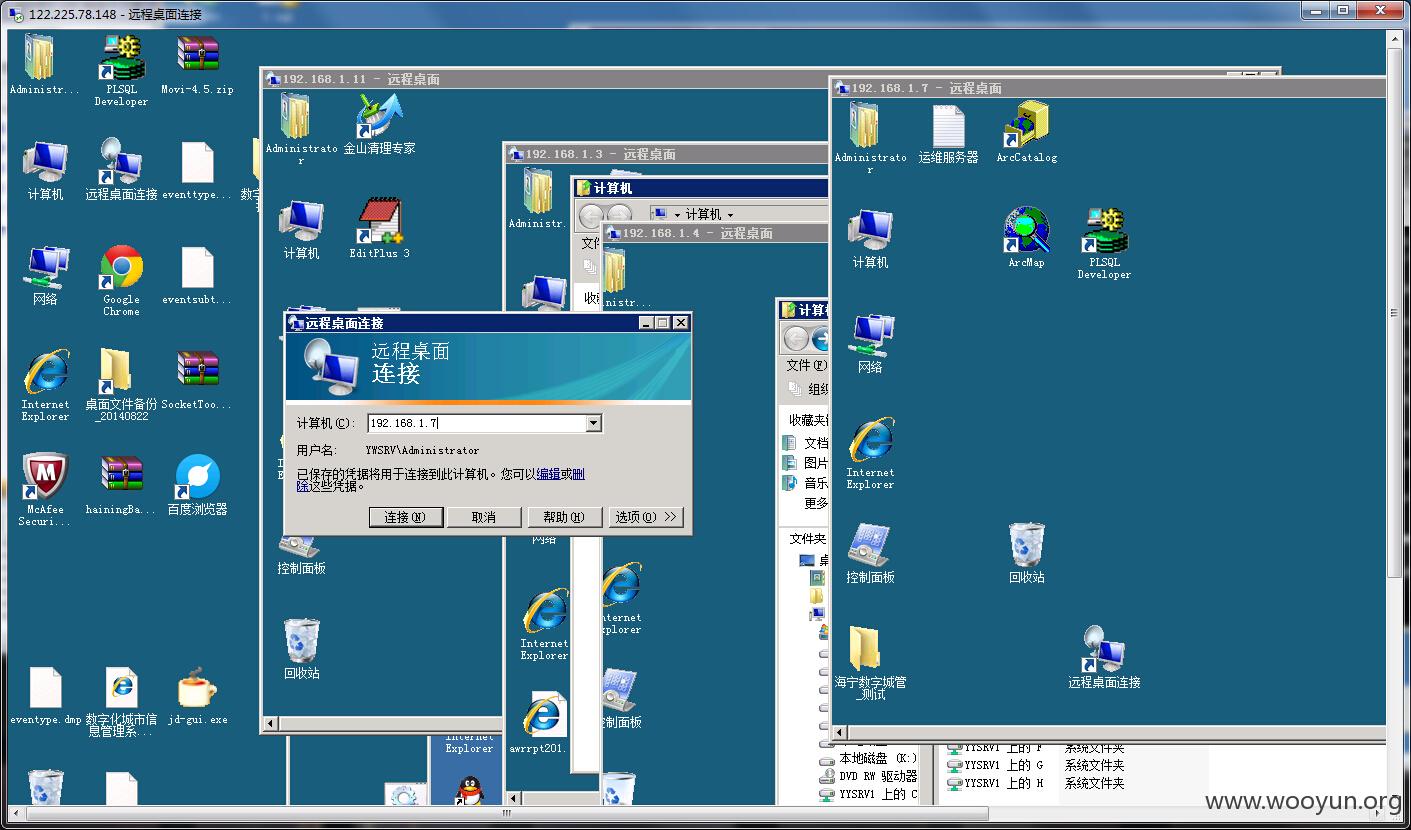

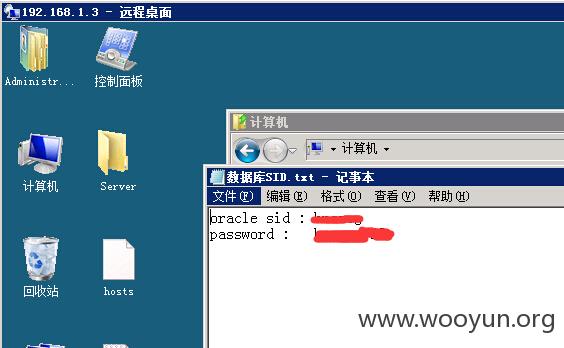

拿到shell之后添加用户登陆,一般的管理员都会把未完成的工作放在桌面然后断开走人。。于是用mimakatz得到administrator密码登陆后,果然管理员没让我失望,直接有个远程桌面开着的,当然用得到的密码也能登陆,内网一个密码

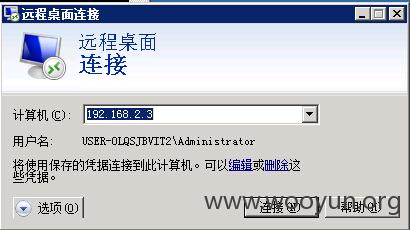

善良的管理员还在mstsc上保存了所有的凭据

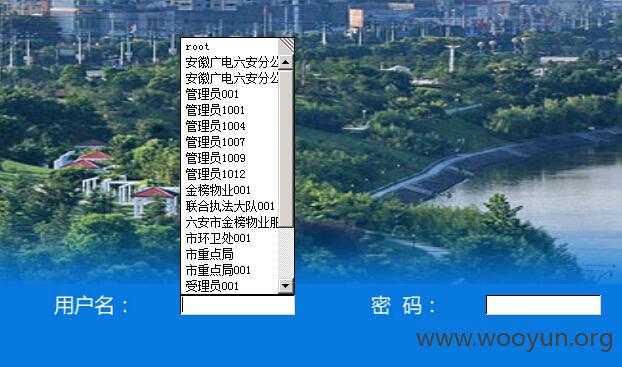

有用户名的历史记录,用管理员001/123456 登陆成功

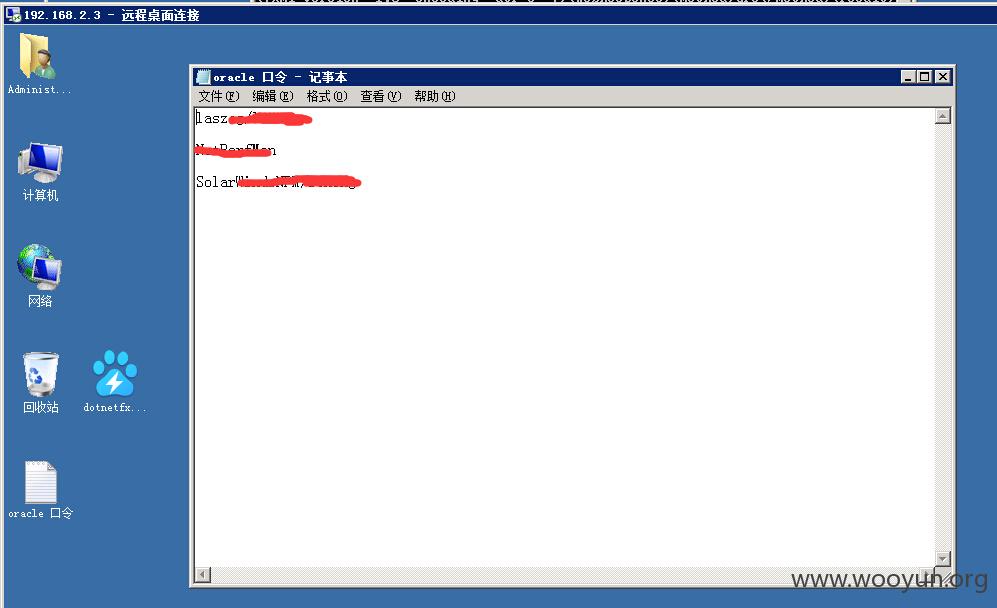

数据库服务器,密码躺在桌面

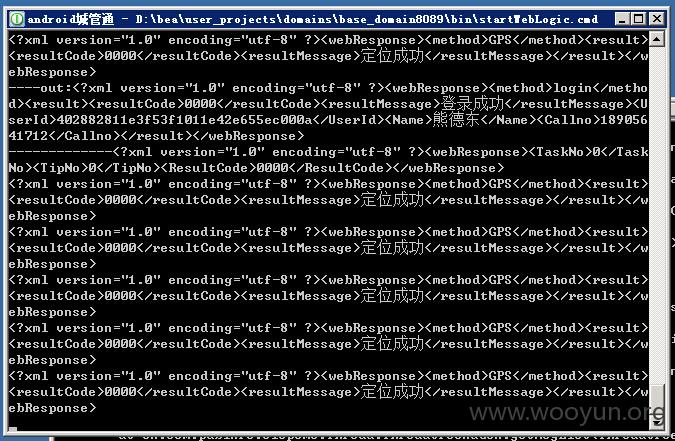

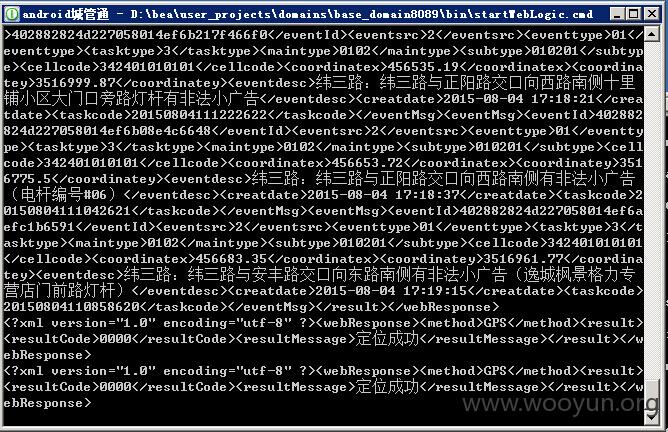

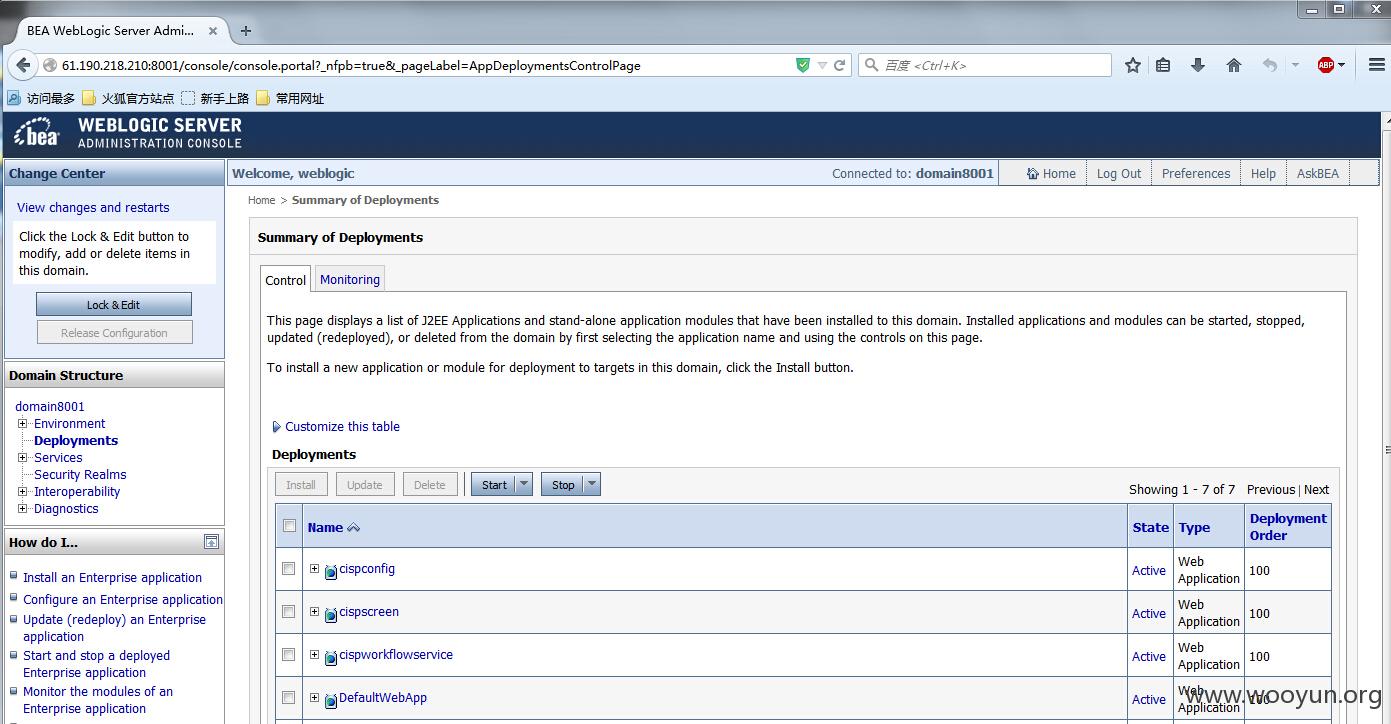

Android服务端

登陆了几台,密码都一样,其他的不用试了

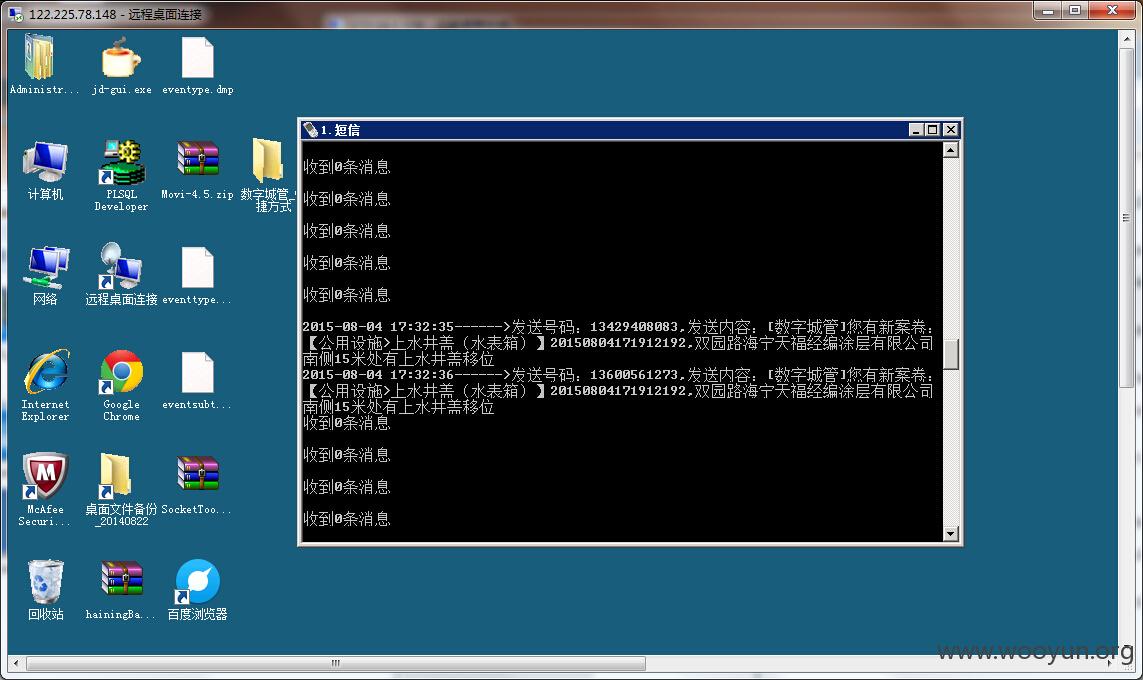

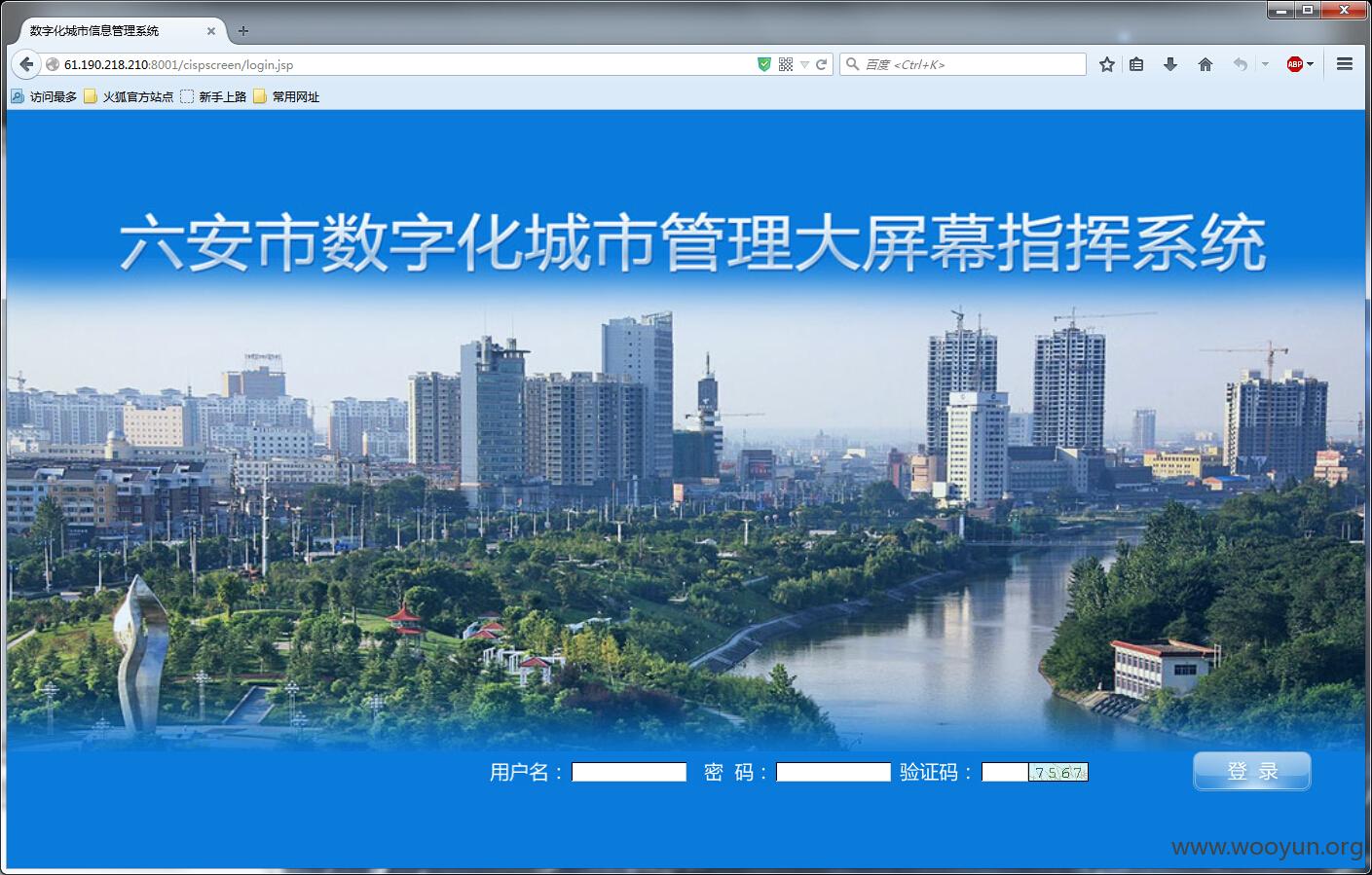

======================浙江躺枪====================

在保存的远程桌面记录中还有个浙江的IP,于是乎连接了上去

麻烦审核给电话号码打个码

然后也是远程桌面保存了内网的连接凭据

数据库服务器上面依然躺着密码

漏洞证明:

修复方案:

版权声明:转载请注明来源 DC3@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-08-14 16:38

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给安徽分中心,由其后续协调网站管理单位处置。

最新状态:

暂无