漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125532

漏洞标题:武汉大学某分站源码泄露,可下载数据库

相关厂商:武汉大学

漏洞作者: Zephyrus

提交时间:2015-07-09 16:56

修复时间:2015-07-14 16:58

公开时间:2015-07-14 16:58

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-09: 细节已通知厂商并且等待厂商处理中

2015-07-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

武汉大学物理学院(http://physics.whu.edu.cn/)源码泄露导致数据库可直接下载

详细说明:

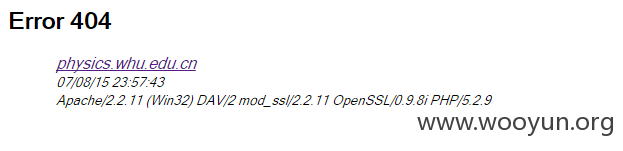

网站现在使用的是php+apache,可能以前使用的是asp,然而开发人员的粗心大意,以前的文件并没有删除,可直接读取源码:

服务器信息:

源码泄露页面:

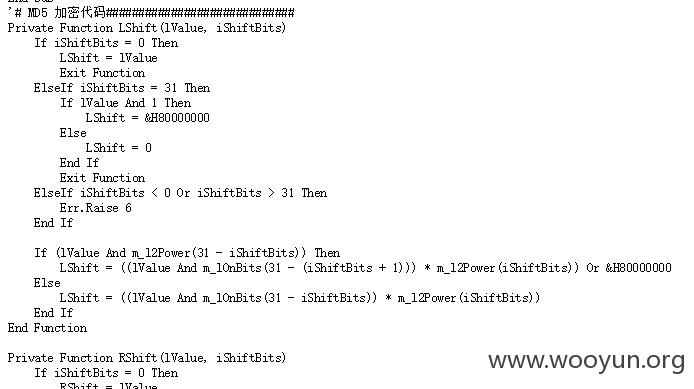

源码包括数据库操作以及加密函数等:

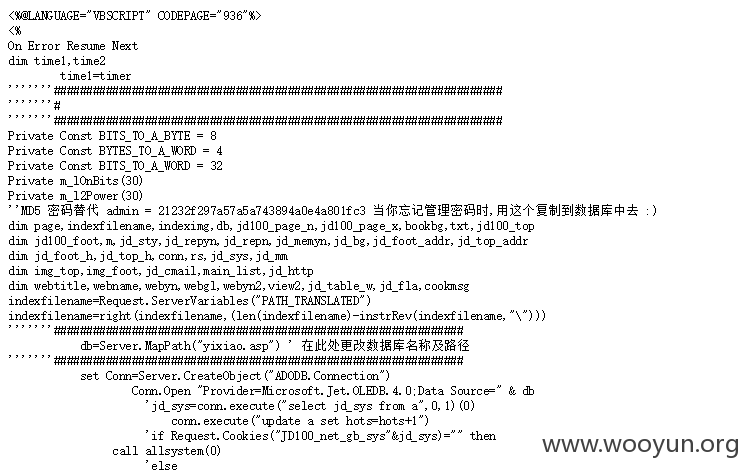

注意这一段:

那就听他的咯,访问http://physics.whu.edu.cn/cxpan/guestbook/yixiao.asp

直接下载到数据库,下载之后猜测应该是access数据库,遂将文件名改为:yixiao.mdb

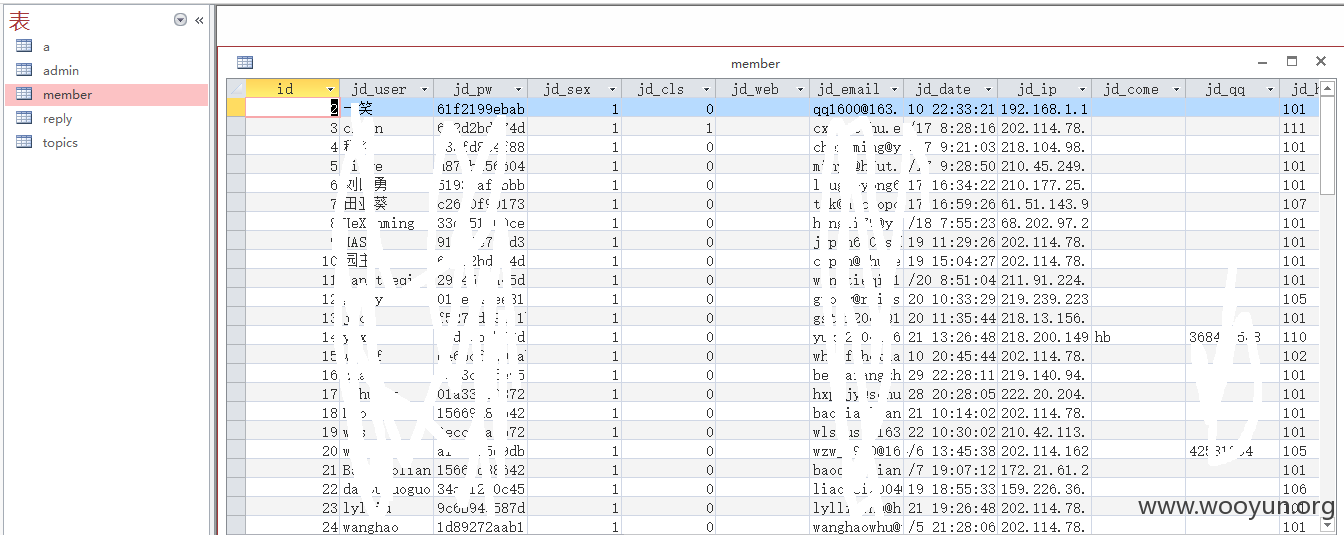

使用Microsoft access打开:

用户邮箱什么的还挺全的,里面还发现了前人留下的一句话木马,也是惊呆了我

漏洞证明:

源码泄露包括数据库操作以及加密函数等:

数据库提示:

访问http://physics.whu.edu.cn/cxpan/guestbook/yixiao.asp下载数据库,下载之后将文件名改为:yixiao.mdb

使用Microsoft access打开:

修复方案:

删除该页面

版权声明:转载请注明来源 Zephyrus@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-14 16:58

厂商回复:

最新状态:

暂无