漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0130279

漏洞标题:迪粉汇任意用户登录(非重置密码,秒登管理账号)

相关厂商:bydauto.com.cn

漏洞作者: Zhe

提交时间:2015-07-29 18:41

修复时间:2015-08-03 18:42

公开时间:2015-08-03 18:42

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-29: 细节已通知厂商并且等待厂商处理中

2015-08-03: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT,求首现+20R

详细说明:

下APP,会话控制还是只是用户的信息(可获得),这设计,好醉

前期准备自己注册个账号+主站论坛获取管理的uid,用户名,迪粉号

http://club.bydauto.com.cn/home.php?uid=411379

管理uid=411379

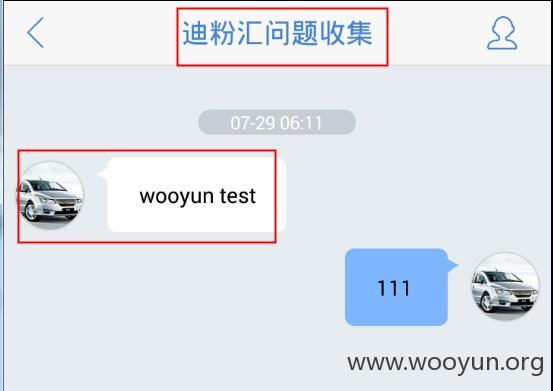

username= 迪粉汇问题收集

迪粉号=2911379(app添加好友时抓包可获得)

用自己的账号进行登录

登录过程中抓包

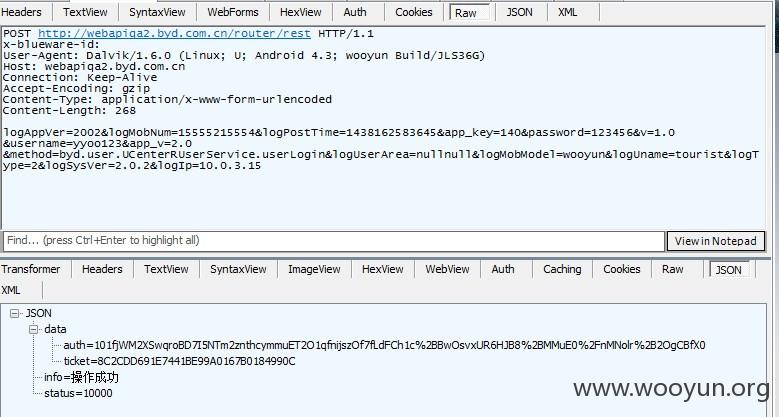

第一个包,账号密码登录获取ticket

然后第二个包

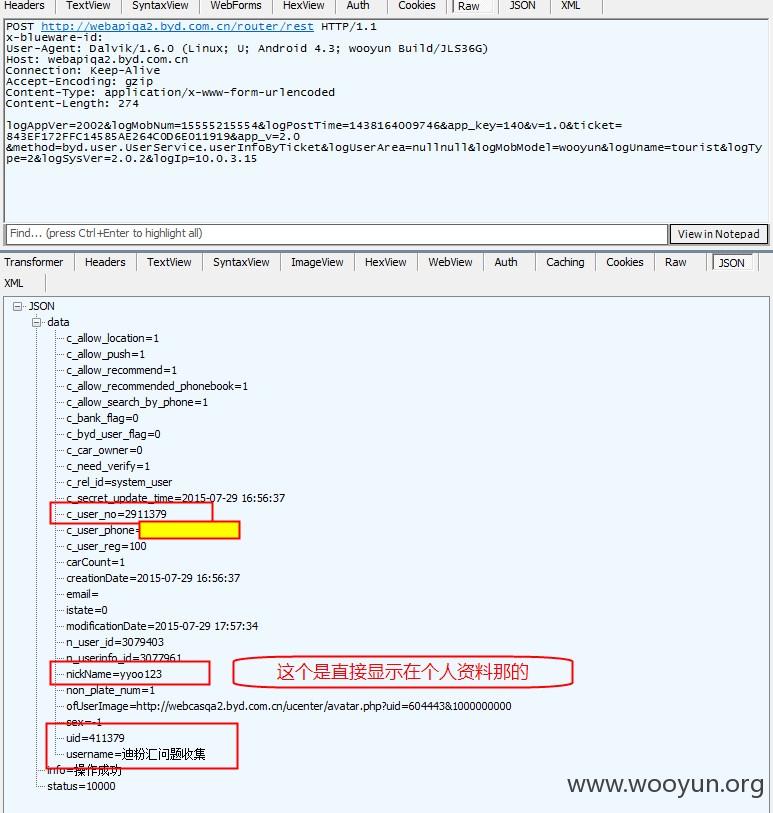

用ticket获取用户信息

注意这边需要修改返回体中的uid username,

后面的数据包全部放行,即可登录管理账号。直接可用app进行操作

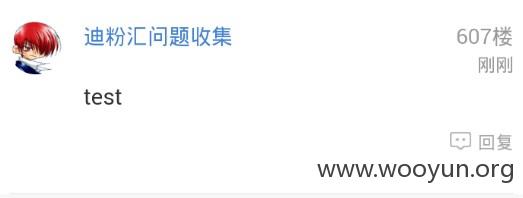

先回个帖压压惊

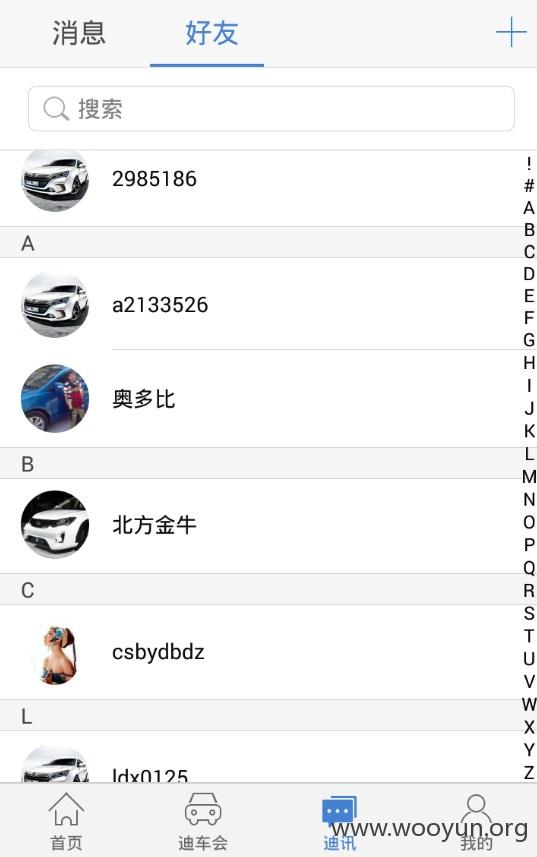

查看好友

删除好友

给好友发消息

Q:为什么app上的个人信息是自己账号的,包括头像

A:因为返回的数据我们没有修改,app不会第二次去获取这些信息

感觉还有很多东西能获取,关键还是那个返回体的数据修改成对应用户了。不过上面的内容已经能说明问题了

漏洞证明:

如上

修复方案:

你们懂

版权声明:转载请注明来源 Zhe@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-03 18:42

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

2015-08-04:已修复,谢谢支持。