漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129626

漏洞标题:台灣知名網購業者web service 敏感信息泄漏

相关厂商:Hitcon台湾互联网漏洞报告平台

漏洞作者: 路人甲

提交时间:2015-07-29 13:43

修复时间:2015-09-12 14:26

公开时间:2015-09-12 14:26

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-29: 细节已通知厂商并且等待厂商处理中

2015-07-29: 厂商已经确认,细节仅向厂商公开

2015-08-08: 细节向核心白帽子及相关领域专家公开

2015-08-18: 细节向普通白帽子公开

2015-08-28: 细节向实习白帽子公开

2015-09-12: 细节向公众公开

简要描述:

Directory listing 目錄瀏覽弱點,導致web service api 洩露進而可讓駭客利用api 對使用者進行push,並可利用取得私鑰。

详细说明:

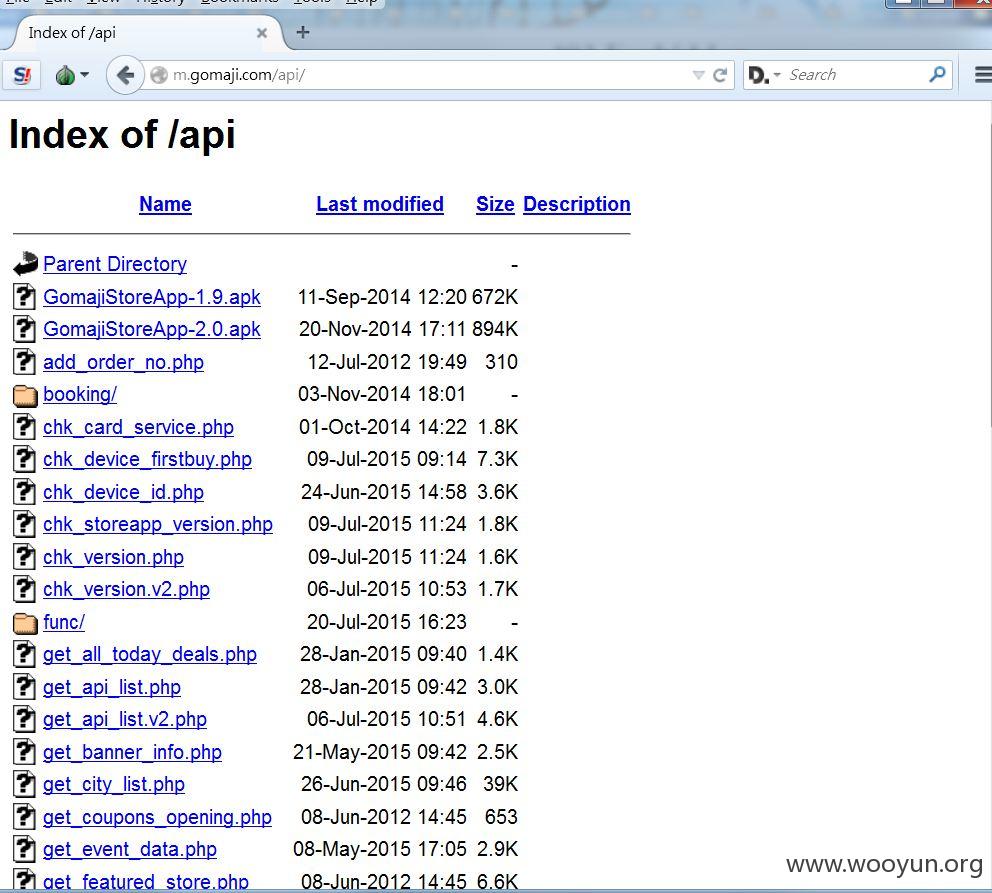

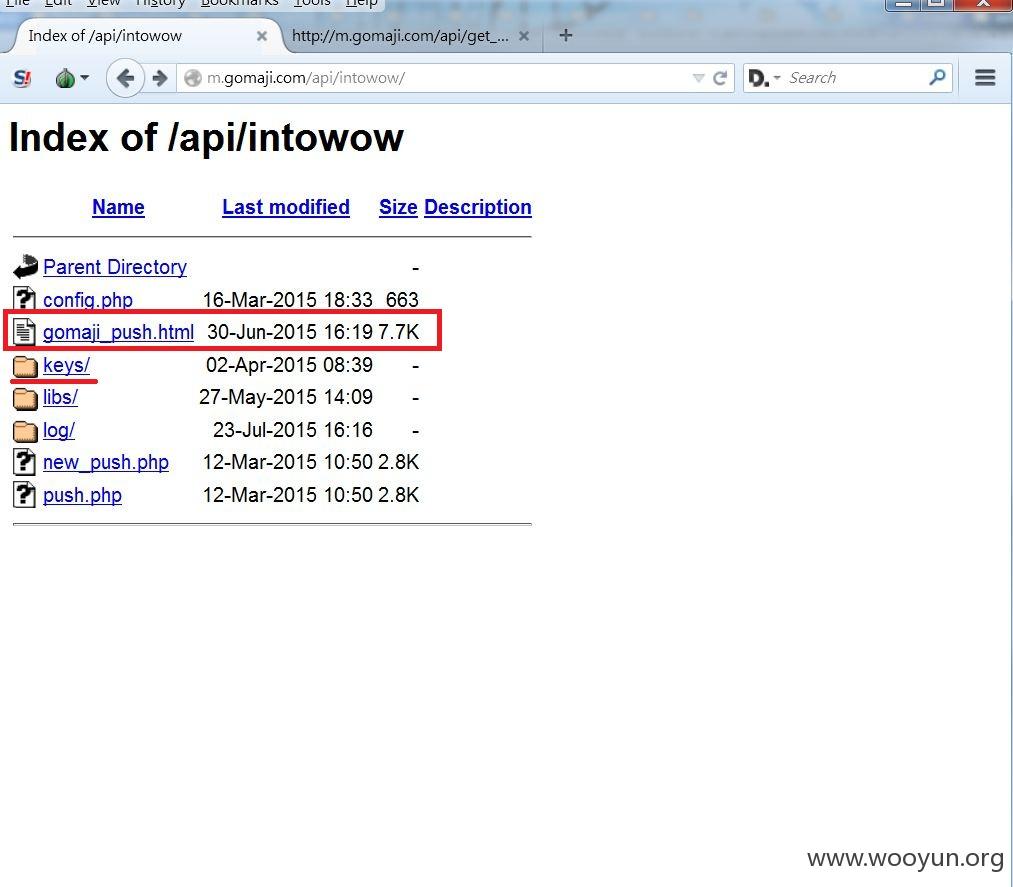

漏動網址: http://m.gomaji.com/api/

使用TOR Browser連入http://m.gomaji.com/api/,可看到gomaji團購網的api service,會造成這個資訊洩露的弱點的原因可能是gomaji所使用的web server - nginx的組態設定不夠嚴格,可能是對某些ip區段禁止瀏覽目錄,連入http://m.gomaji.com/api/時,某些ip會沒有權限看到目錄下的檔案(403 forbidden),如遇這種情況,可以使用TOR Browser從新new tor circuit 更換路由和ip,多試幾次就能發現,你可以看到api目錄底下的api程式和目錄。

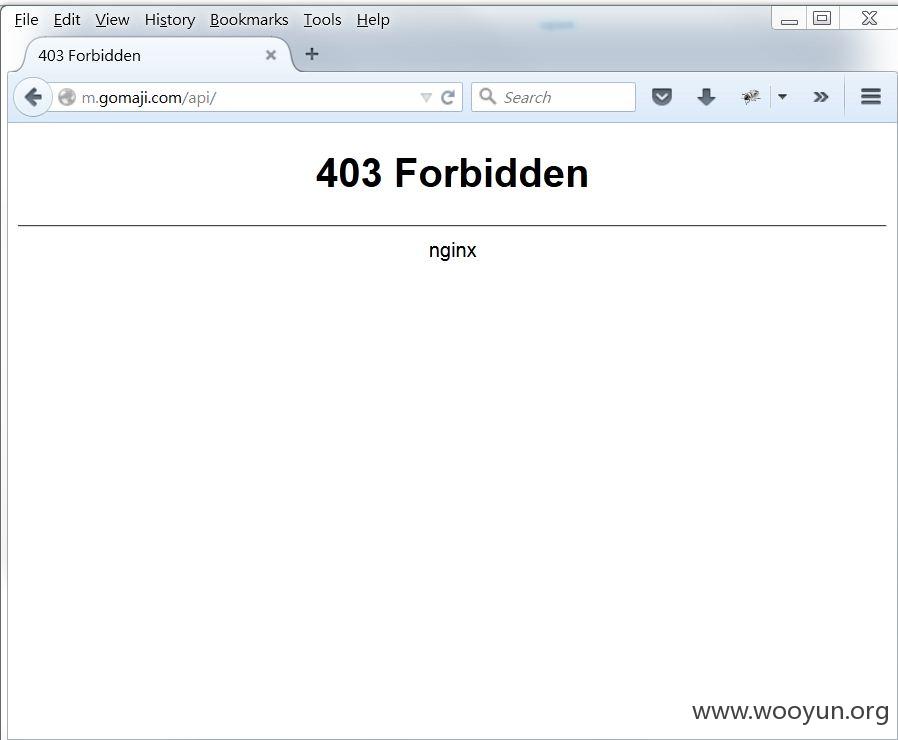

下圖是403 forbidden畫面:

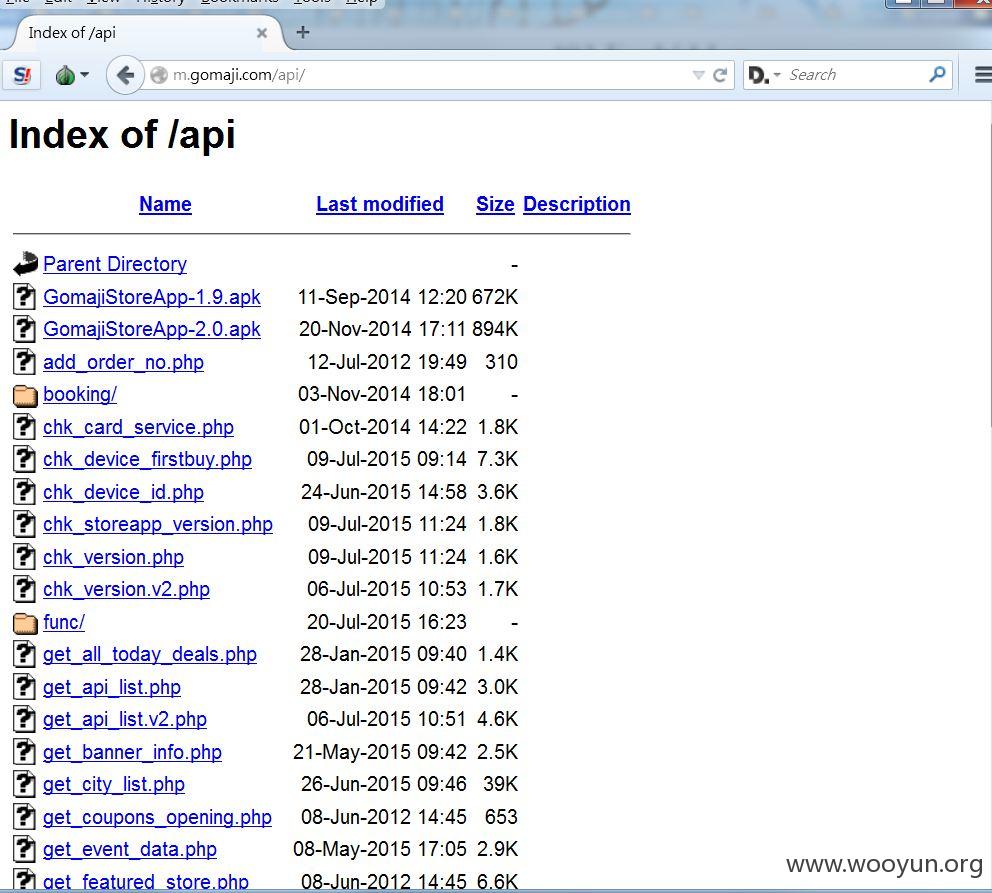

下圖是經過多次刷新tor browser的circuit連入http://m.gomaji.com/api/的畫面:

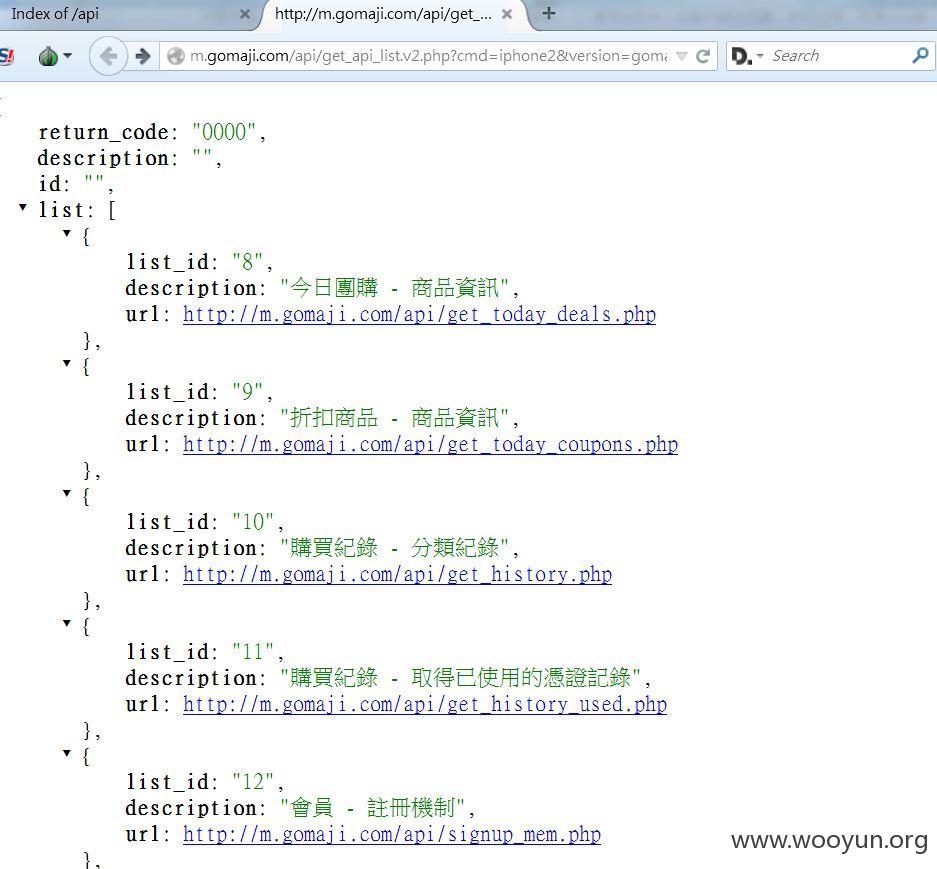

http://m.gomaji.com/api/get_api_list.v2.php?cmd=iphone2&version=gomaji-iphone-4.2.8

這個api可取得所有的api和詳細的說明

如下圖:

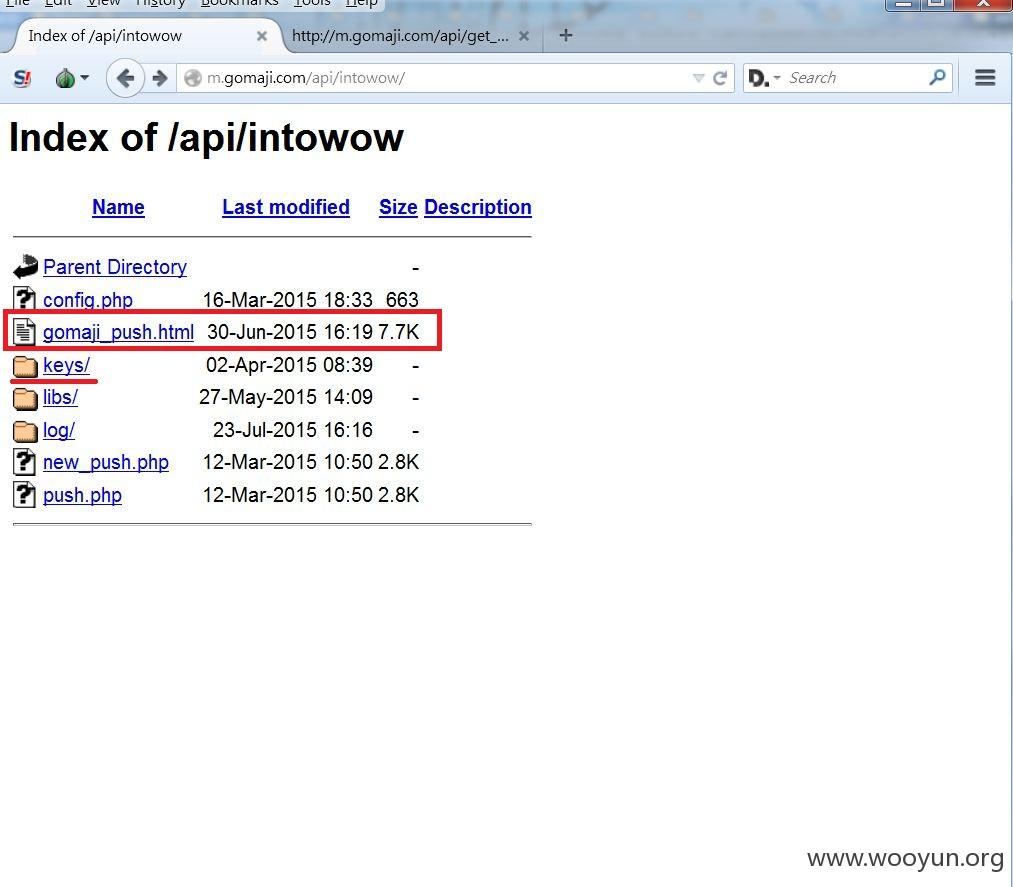

在http://m.gomaji.com/api/intowow/資料夾中我們可以發現有push功能的頁面,

如下圖:

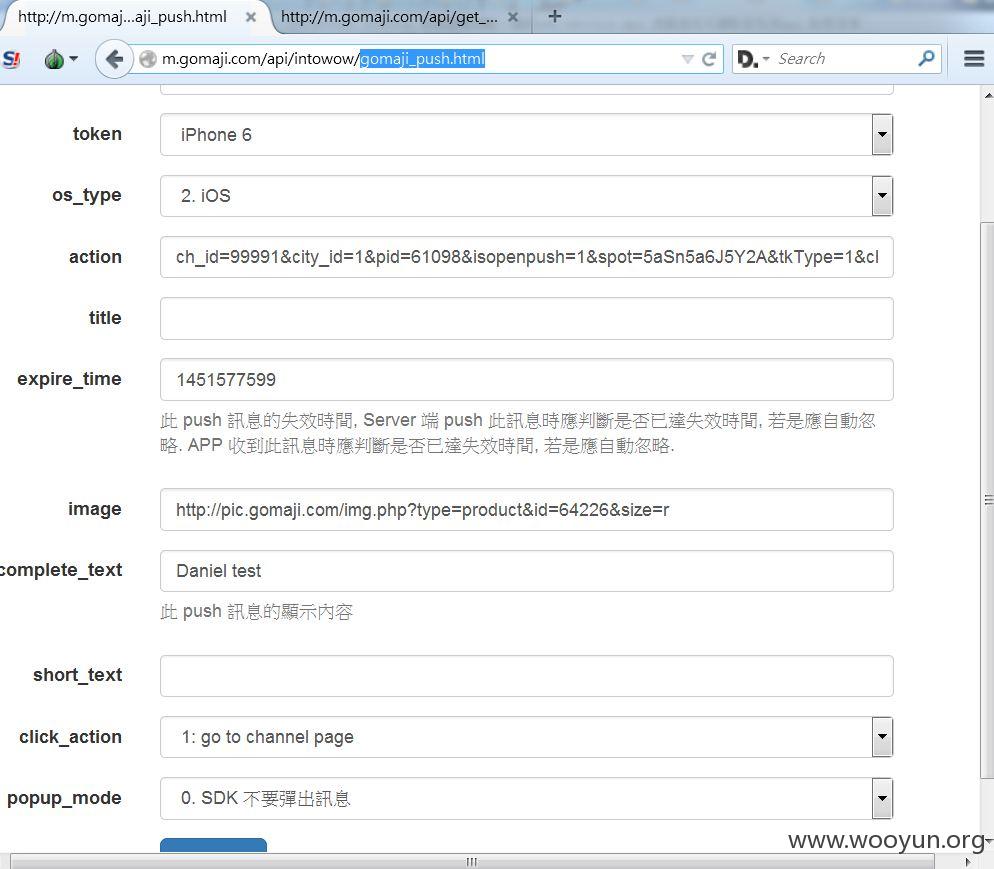

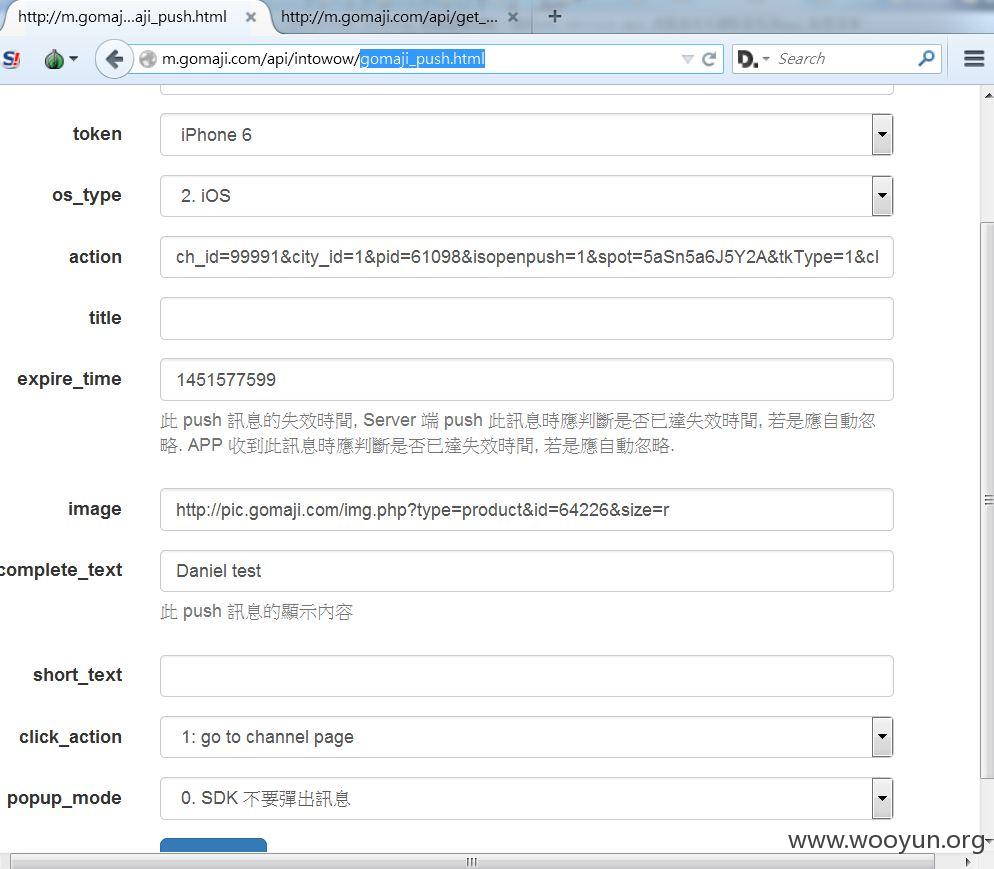

點選gomaji_push.html ,將會看到push到使用者手機的功能

如下圖:

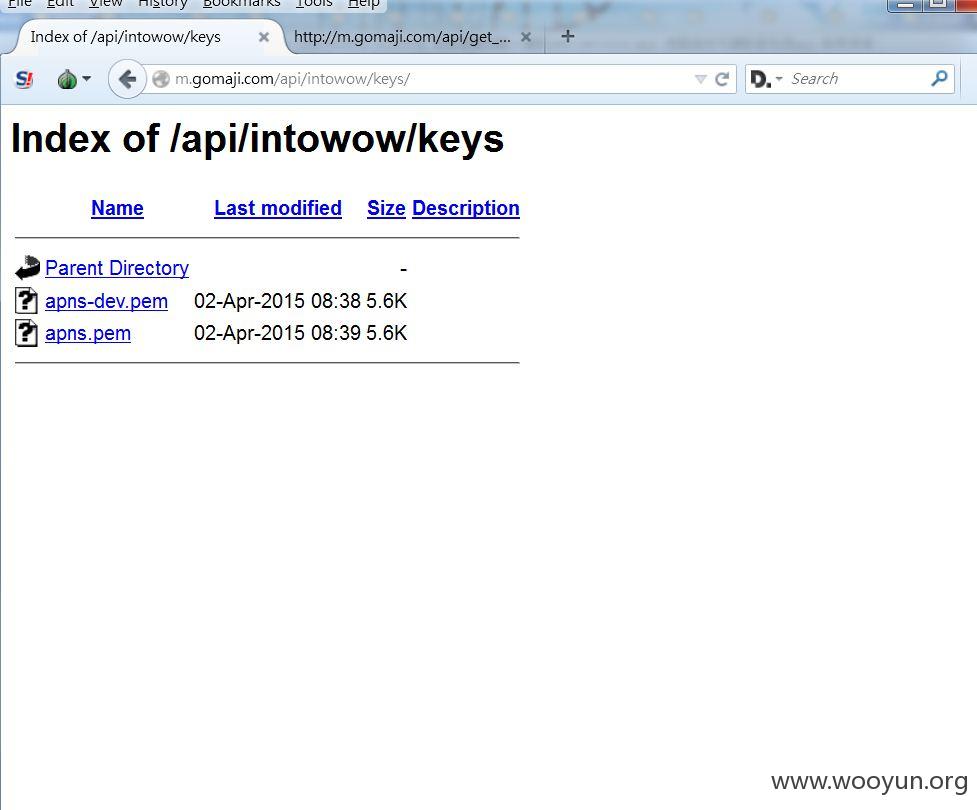

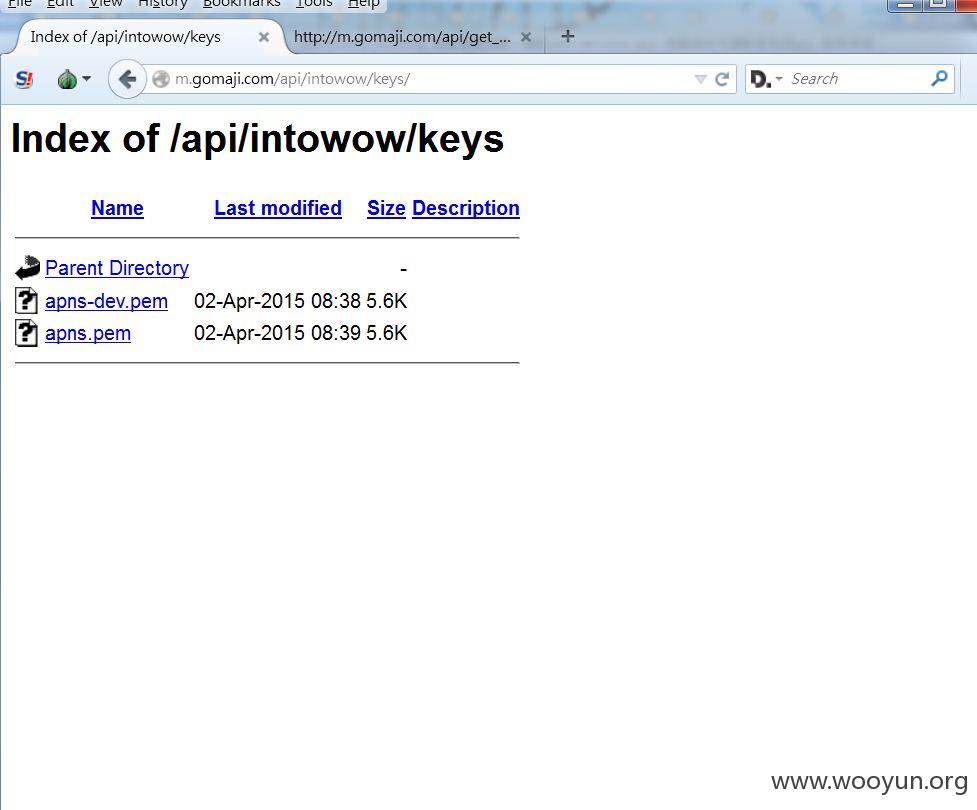

在key資料夾裡面我們可以找到gomaji團購網所使用的私鑰,這部分可以拿來做釣魚網站使用,

嚴重的話使用者不知情的情況下連到假的團購網進行信用卡消費,使用者的信用卡卡號將被駭

客竊取進而盜刷。

漏洞证明:

同詳細說明,這個弱點造成的原因可能是因為業者在nginx上的過濾機制不夠嚴僅或rule設定有問題導致directory listing的弱點,駭客利用更換ip的方式去try,可以輕易的進入nginx的目錄鎖定的路徑,導致整個api和private key遭竊,進而造成更嚴重的後果,下圖皆是弱點的証明。

修复方案:

建議業者可將nginx目錄全面鎖定,並檢查其子資料夾是否有鎖定並更新private key和目錄結構,並將程式存取的安全性提升。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-07-29 14:24

厂商回复:

感謝通知!

最新状态:

暂无