漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0123940

漏洞标题:Coremail邮箱APP持久XSS

相关厂商:Coremail盈世信息科技(北京)有限公司

漏洞作者: 随随意意

提交时间:2015-07-01 17:26

修复时间:2015-09-30 15:40

公开时间:2015-09-30 15:40

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-01: 细节已通知厂商并且等待厂商处理中

2015-07-02: 厂商已经确认,细节仅向厂商公开

2015-07-05: 细节向第三方安全合作伙伴开放

2015-08-26: 细节向核心白帽子及相关领域专家公开

2015-09-05: 细节向普通白帽子公开

2015-09-15: 细节向实习白帽子公开

2015-09-30: 细节向公众公开

简要描述:

屌丝怎么活,上大学了,没手机没电脑,伤心啊(⊙.⊙)

详细说明:

顺手搞搞APP,发现APP大概没被关注到,所以问题还很低级。

#1

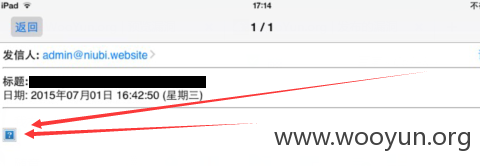

为了方便收发邮件下载了Coremail的APP(测试于ios版本)

#2

测试发现APP上近乎不设防,除了直接源码插入的<script>alert(1)</script>没触发,像<img src=1 onerror=alert(1)>之类的都可以触发

#3

虽然没有作用域,但毕竟正文直接触发,还是可以干很多坏坏的事情。

况且作为网易什么乱七八糟双重资质认证,安全性较高的邮箱,这样是不是不好,我怎么敢放心用这个APP呢

漏洞证明:

修复方案:

APP过滤转义什么的

版权声明:转载请注明来源 随随意意@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2015-07-02 15:38

厂商回复:

感谢反馈,因coremail app查看的件内容都是保存在本地资源, 所以在内部嵌入js 代码, 本身不会导致直接的隐私性的安全性问题,但js本身可能会导致更深层的隐患,正在修复中.

最新状态:

暂无