漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148657

漏洞标题:锐捷网络NBR部分路由器cookie欺骗权限绕过

相关厂商:ruijie.com.cn

漏洞作者: vforbox

提交时间:2015-10-22 17:20

修复时间:2015-10-27 17:22

公开时间:2015-10-27 17:22

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:4

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-22: 细节已通知厂商并且等待厂商处理中

2015-10-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

锐捷网络NBR部分路由器通过cookie欺骗轻松权限绕过

详细说明:

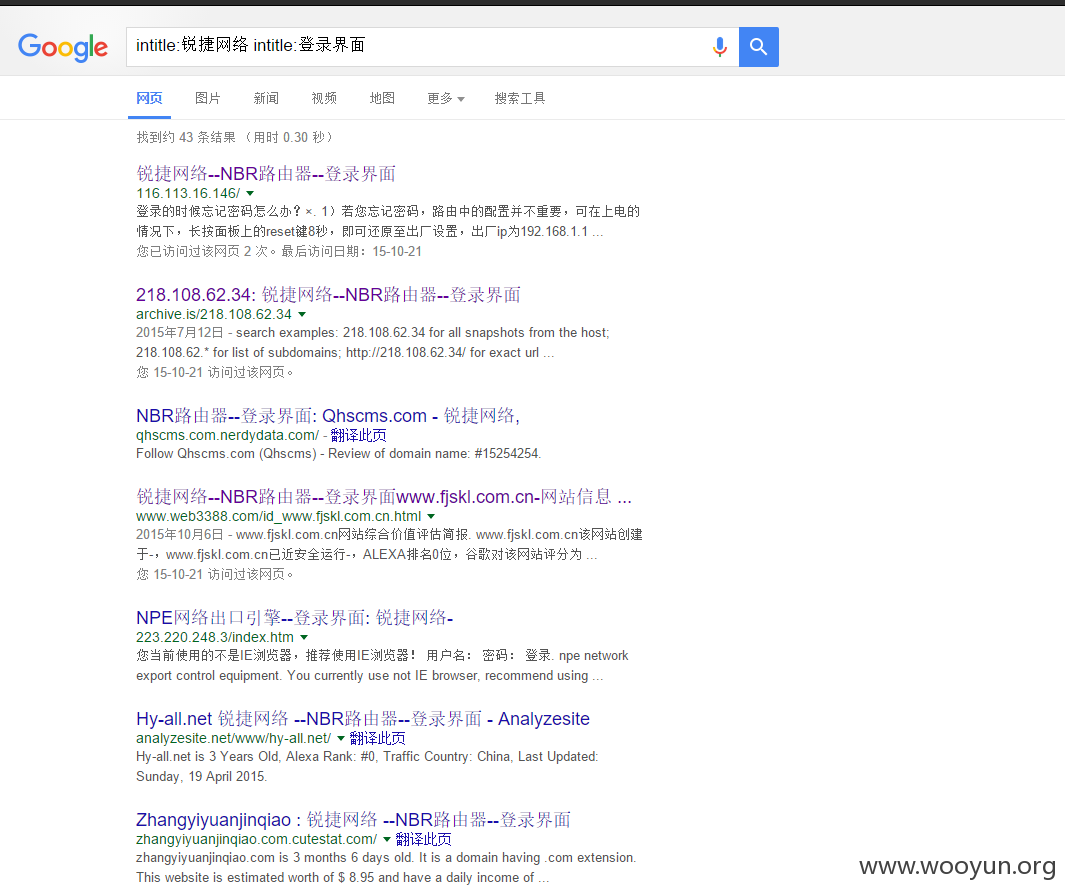

在 WooYun: 锐捷网络NBR系列产品存在越权读取所有账号密码等问题 白帽子提交的这个漏洞提交离现在已经有接近大半年的时间,锐捷网络公司并没有把这个漏洞看成重点,今天我发现还有一部分NBR路由器依然可通过 cookie欺骗进行权限绕过,白帽子使用的是burp 进行抓包然后改包从而获取到了权限,而我这里通过直接通过 cookie 工具修改即可

在锐捷网络设备保留的两个账号manager和guest,并且这两个账号都不能删除,只要成功登录其中一个账号,就能通过cookie欺骗读取交换机的所有功能

基本上能对外开放的NBR路由器都有此情况,可想而知..锐捷公司为什么这样不负责

漏洞证明:

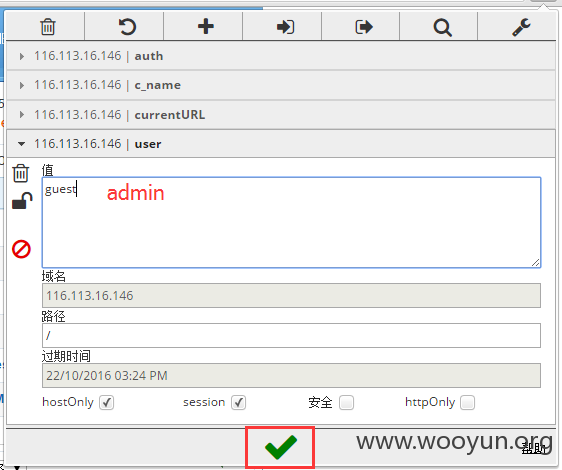

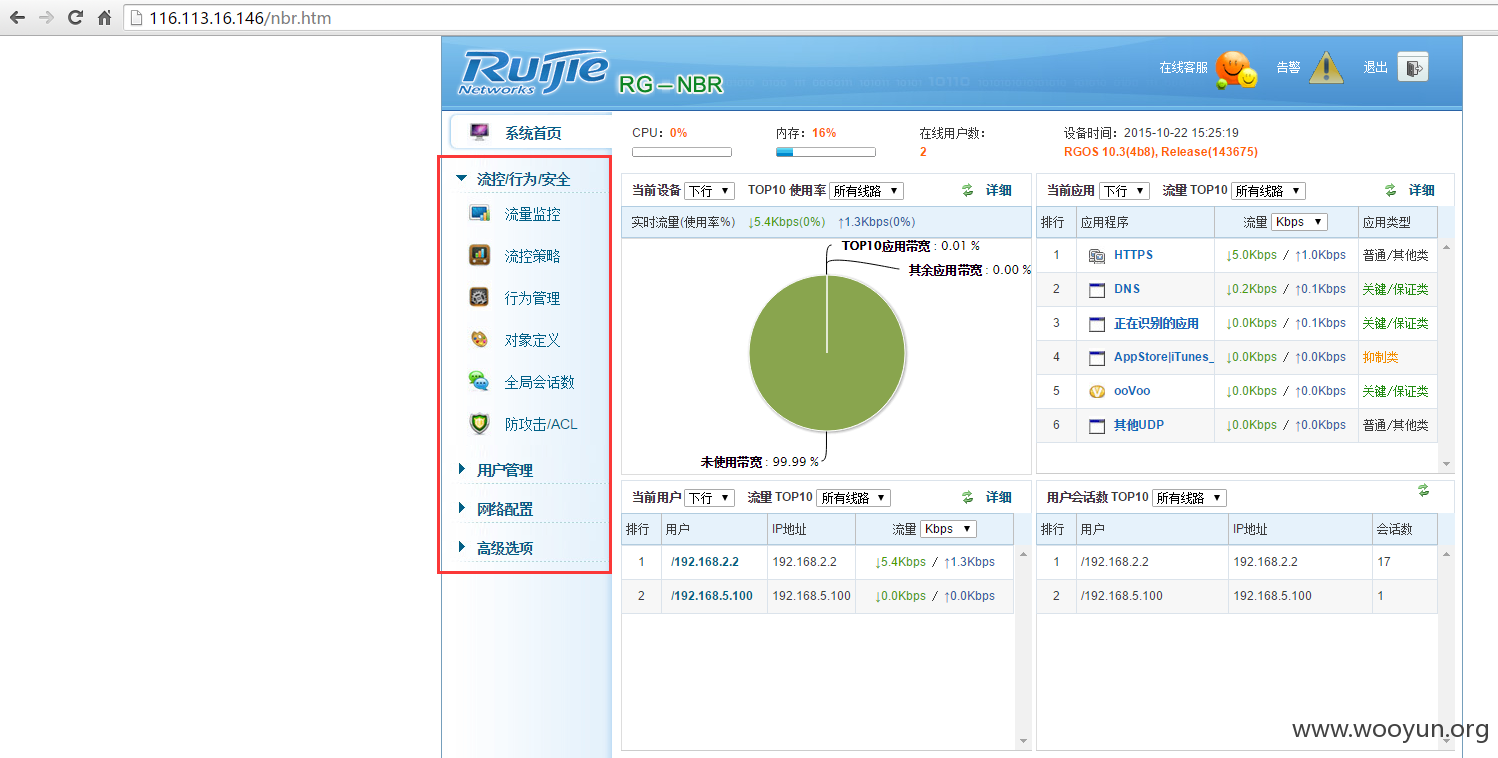

我任意选择一个尝试进行cookie 欺骗,使用锐捷自带的账户 guest 尝试登陆

F5刷新一下..

如果是恶意者,他们会选择这样做(会影响很多电脑成为肉鸡)

在 “行为管理“ – “网页重定向” 里面把用户常用的网站指向恶意者的 网马上,随之这样就成为肉鸡了。在我登陆这台交换机上 我已经看到了有人这样做了 (我会做好事,帮助他删除了)

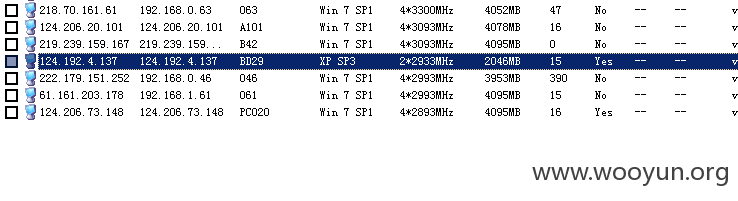

最后就是这样成为肉鸡.. 数据悄悄地被别人拿走,,电脑经常性的出现毛病,无非就是别人放了木马

经过我的尝试受影响的,白帽子漏洞提交里面有曾经被报过的,但也有新的,列出一些

修复方案:

建议在锐捷公司购买的路由器,锐捷公司都一一提醒..客服至上 不要嫌多,,如果原来的旧版一直不升级 ,数据泄露了 .. 锐捷公司的路由器也没有好的名声了 !

版权声明:转载请注明来源 vforbox@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-27 17:22

厂商回复:

最新状态:

暂无