漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122467

漏洞标题:零号线可以重置任意用户密码(暴破)

相关厂商:武汉零号线科技有限公司

漏洞作者: Mr.Zheng

提交时间:2015-06-24 16:26

修复时间:2015-06-24 16:44

公开时间:2015-06-24 16:44

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-24: 细节已通知厂商并且等待厂商处理中

2015-06-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

无意之间看到乌云招聘零号线科技正在招聘,在我的家乡湖北,就注册了一个账号,上去撸了一下,就发现了这个重置密码漏洞,感觉还是有很多偶合条件才会出现这个漏洞

详细说明:

Step1:首先可以在积分大转盘右侧的,本期中奖名单中看到已经匿名化处理的手机号码

Step2:通过找回密码的第一步“输入账号名”可以破解到正确的手机号码,匿名化只将中间的四个数字加了星号,我随便找了一个号码跑了一下,就找到两个可以用的

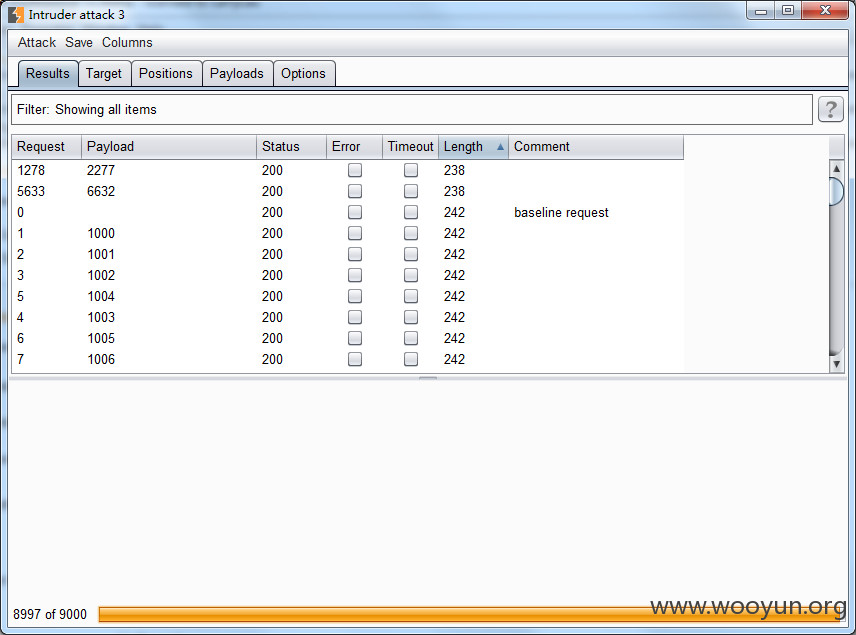

Step3:我用自己的手机号码尝试了一下,发现有一个特点,验证码的有效期为10分钟,但是收到的验证码是有规律,虽然是6位数,但是全部是1开头,这样就可以在很短的时间内破解到,只需要根据返回响应的大小,就能知道哪个验证码是正确的

漏洞证明:

修复方案:

你懂得

版权声明:转载请注明来源 Mr.Zheng@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-24 16:44

厂商回复:

感谢你对武汉零号线的关注,我们公司的全称是武汉零号线科技有限公司(公司是网络安全公司),你测试的网站是南京的零号线,这是一个美丽的误会,但是也展示了你个人的能力,再次感谢!

最新状态:

暂无