漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0121381

漏洞标题:香港祥龙集团网站存在sql注入,提权后涉及多网站,包括众多政府网站与分站

相关厂商:福建海西天成网络有限公司

漏洞作者: 路人甲

提交时间:2015-06-25 11:08

修复时间:2015-08-14 08:58

公开时间:2015-08-14 08:58

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-25: 细节已通知厂商并且等待厂商处理中

2015-06-30: 厂商已经确认,细节仅向厂商公开

2015-07-10: 细节向核心白帽子及相关领域专家公开

2015-07-20: 细节向普通白帽子公开

2015-07-30: 细节向实习白帽子公开

2015-08-14: 细节向公众公开

简要描述:

香港祥龙集团网站存在漏洞导致getshell,服务器权限设置不合理导致找到办法提权,获得administrator后发现该服务器运行多个网站均运行同个模板均为海西天成的CMS,故推测该服务器应该服务器应该是福建海西天成网络有限公司的服务器,为其客户提供服务的。同时发现福建省民防局的分站也运行在这服务器上,还有其他众多gov域名的网站也运行在这个服务器上

详细说明:

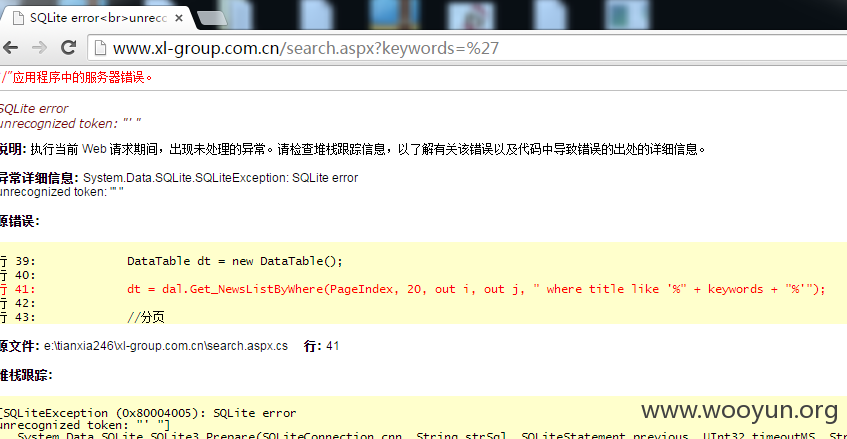

存在注入

账号admin' or '1'='1,密码随便直接能登录,不过登录后没什么用,只能上传图片,也不存在上传漏洞,换思路,这都能注入,其他地方也能,又找到一个地方

这一定在逗我,源代码有了,路径有了 SQLite数据库,想办法上个一句话,经过试验,只有upload目录有写权限,构造个payload

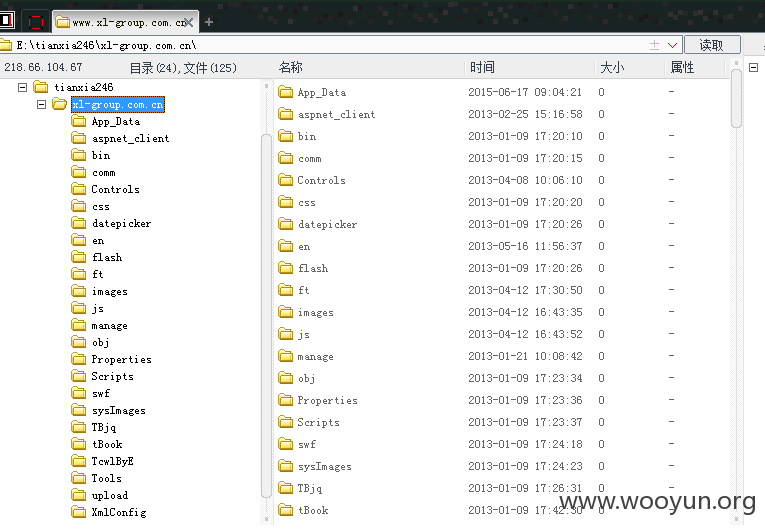

然后菜刀连接http://www.xl-group.com.cn/upload/tcb.aspx,连上

继续测试,只有读权限,只有upload目录和c:\windows\system32\inetsrv有写权限,虚拟终端只能在c:\windows\system32\inetsrv执行,权限是iis权限,很低,开了21端口

在D盘找到了ftp软件,FileZilla Server,把FileZilla Server Interface.xml脱下来就看到明文的ftp管理密码,想办法连接14147就可以管理ftp,不过14147只能本地访问,原本想用fpipe,端口映射了却连不上,后面一想应该是开了防火墙,还是用网页中转靠谱,用tunna,传一个conn.aspx来中转,本地运行

python proxy.py -u http://www.xl-group.com.cn/Controls/conn.aspx -l 1234 -r 14147 –v

然后用FileZilla Server Interface连接本地127.0.0.1:1234,就可以管理ftp了,加几个账号目录为c: d: e:,这样就可以全服务器上传下载文件了

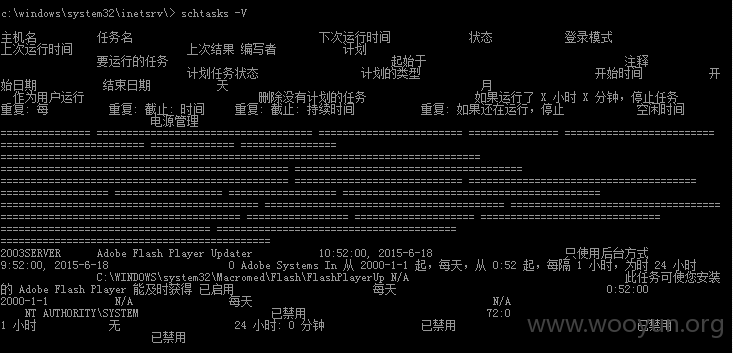

先进c盘,看用户目录的我的文档,发现5301为远程桌面的端口,连接远程桌面发现禁用了粘滞键和辅助功能,继续换思路,看计划任务,发现有一个

一个以system权限运行的flash更新的计划任务,每小时运行一次,那好办,用ftp替换c:\windows\system32\Macromed\Flash\FlashPlayerUpdateService.exe为我们的程序,我写了一个小程序

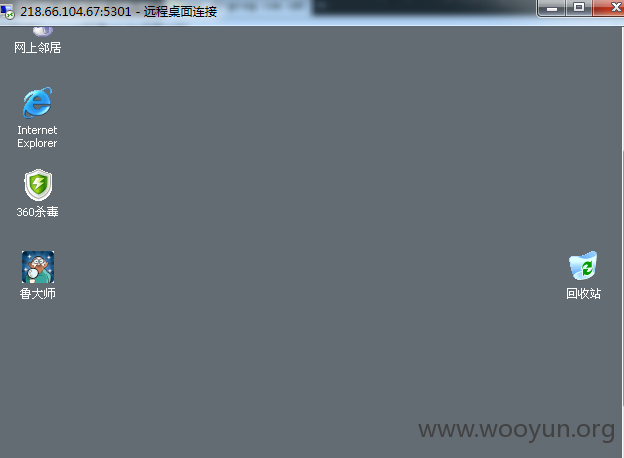

然后等计划任务到时间,果然账号建好了

漏洞证明:

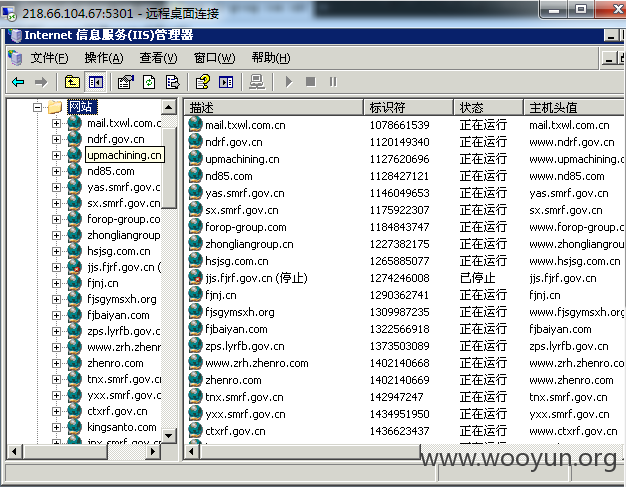

有了远程桌面又是admin想干嘛都行,可以通过IIS看到上面运行的网站非常多,很多还是政府网站,都受到影响

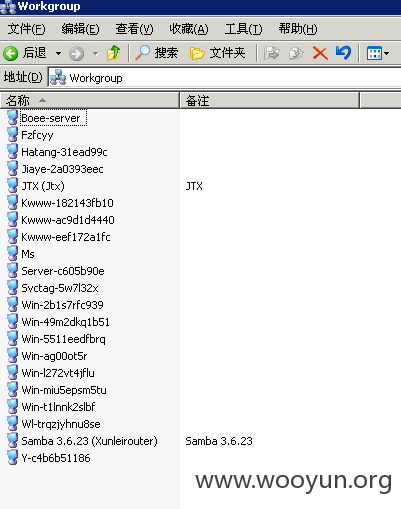

通过网上邻居可以看出在服务群里,可以继续内网渗透

不继续渗透了,快补洞吧,现在涉及面已经够广了

修复方案:

需要修复的地方太多了。

注入修复啊,这么多网站都有注入漏洞,而且是很基本的注入,错误提示要关掉啊,统一指向404默认页。

IIS用户只允许访问web目录等必须目录,怎么能让他有c、d、e、f盘的读取权限。

ftp软件别保存管理员密码啊,所有账户密码设复杂点,免得被md5反查

ftp怎么能以system用户运行

个人习惯啊,别把密码用明文写在txt里然后放桌面或者我的文档,一看就看到所有数据库的密码

计划任务关掉

虽然装了360杀毒,不过为什么不开启?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-06-30 08:57

厂商回复:

CNVD确认并复现所述漏洞情况,对于涉及的旁站,暂未能一一处置。 已经统一下发给福建分中心,由其后续协调运营商联系用户处置。

最新状态:

暂无