漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0121266

漏洞标题:京东商城JSONP+CSRF导致某处信息泄露

相关厂商:京东商城

漏洞作者: Friday

提交时间:2015-06-17 22:00

修复时间:2015-08-03 13:02

公开时间:2015-08-03 13:02

漏洞类型:CSRF

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-17: 细节已通知厂商并且等待厂商处理中

2015-06-19: 厂商已经确认,细节仅向厂商公开

2015-06-29: 细节向核心白帽子及相关领域专家公开

2015-07-09: 细节向普通白帽子公开

2015-07-19: 细节向实习白帽子公开

2015-08-03: 细节向公众公开

简要描述:

最近很火的JSONP+CSRF漏洞的利用

详细说明:

0.0今天小伙伴提到了JSONP漏洞,闲的无聊研究了一下。查资料的时候,看到了JD的广告,衣服的确挺合口味的,点进去,发现一枚漏洞,影响不算大,仅供娱乐~

这是我的订单页面存在漏洞的URL:

http://joycenter.jd.com/msgCenter/getUnreadNum.action?callback=jsonp1434548327779

http://baitiao.jd.com/ious/queryBT?callback=jsonp1434548327780

http://giftcard.jd.com/service/getGiftCardCount.action?callback=jsonp1434548327781

http://quan.jd.com/getcouponcount.action?callback=jsonp1434548327782

没有校验Token,也没有判断referer

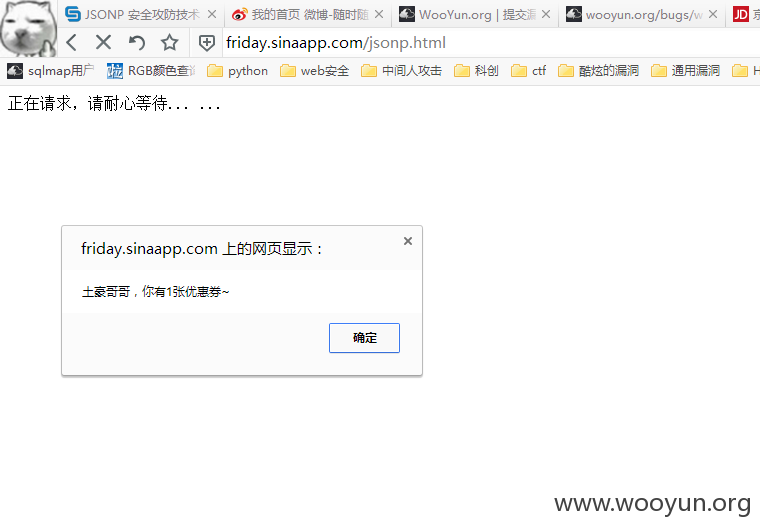

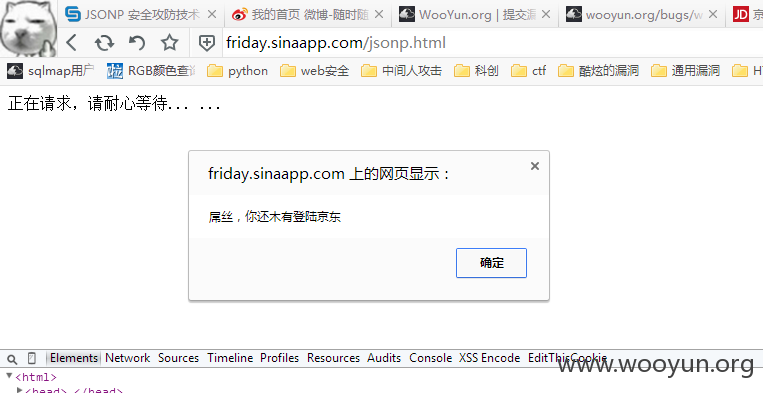

写了个页面来利用其中的一个URL:

漏洞证明:

修复方案:

验证referer、添加token

建议检查全线JSONP,对涉及到用户隐私的请求,一定添加用户验证

版权声明:转载请注明来源 Friday@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-06-19 13:00

厂商回复:

感谢您对京东的关注!

最新状态:

暂无