漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0118562

漏洞标题:疑似中国联通某经销商后台系统存在弱口令(上万家企业的订单数据可泄露)

相关厂商:中国联通

漏洞作者: 路人甲

提交时间:2015-06-08 14:46

修复时间:2015-07-27 11:14

公开时间:2015-07-27 11:14

漏洞类型:后台弱口令

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-08: 细节已通知厂商并且等待厂商处理中

2015-06-12: 厂商已经确认,细节仅向厂商公开

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-27: 细节向公众公开

简要描述:

4岁的男孩亲3岁的女孩,女孩很认真的问:“你亲了我会对我负责吗?”

男孩拍拍女孩的肩膀:“你放心,我们已不是一、两岁的孩子了。”

详细说明:

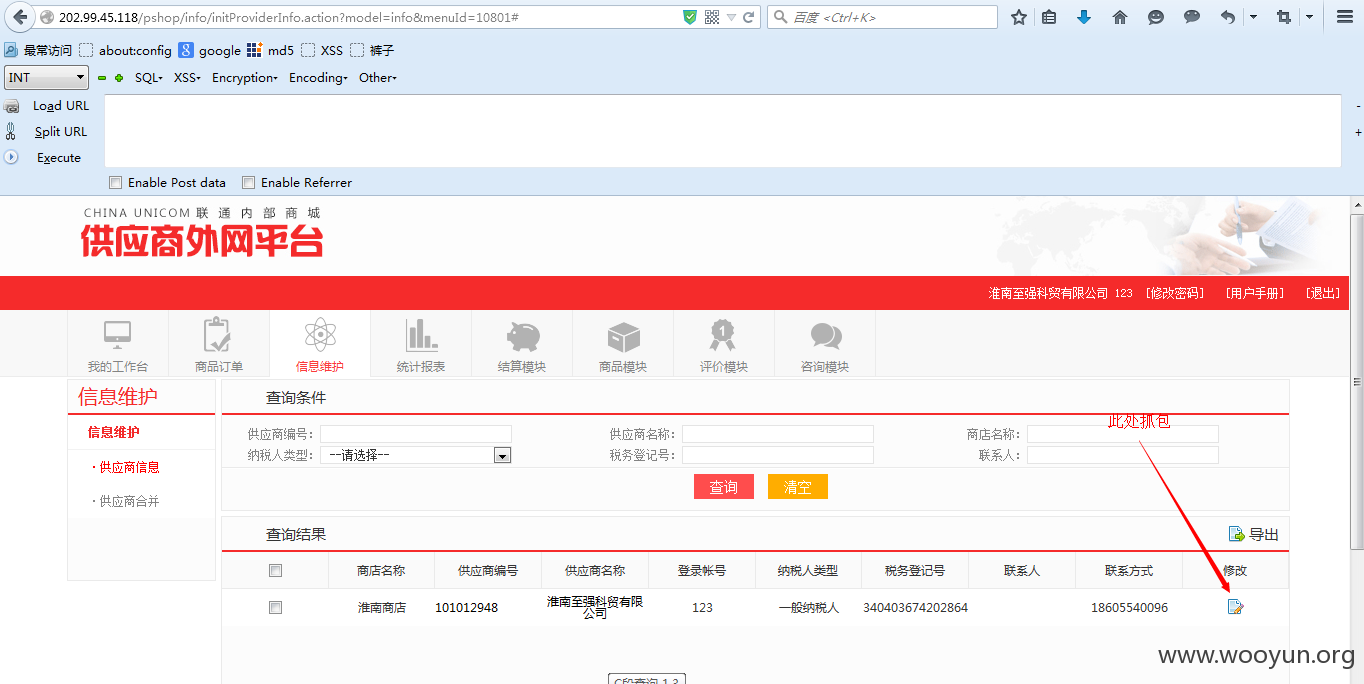

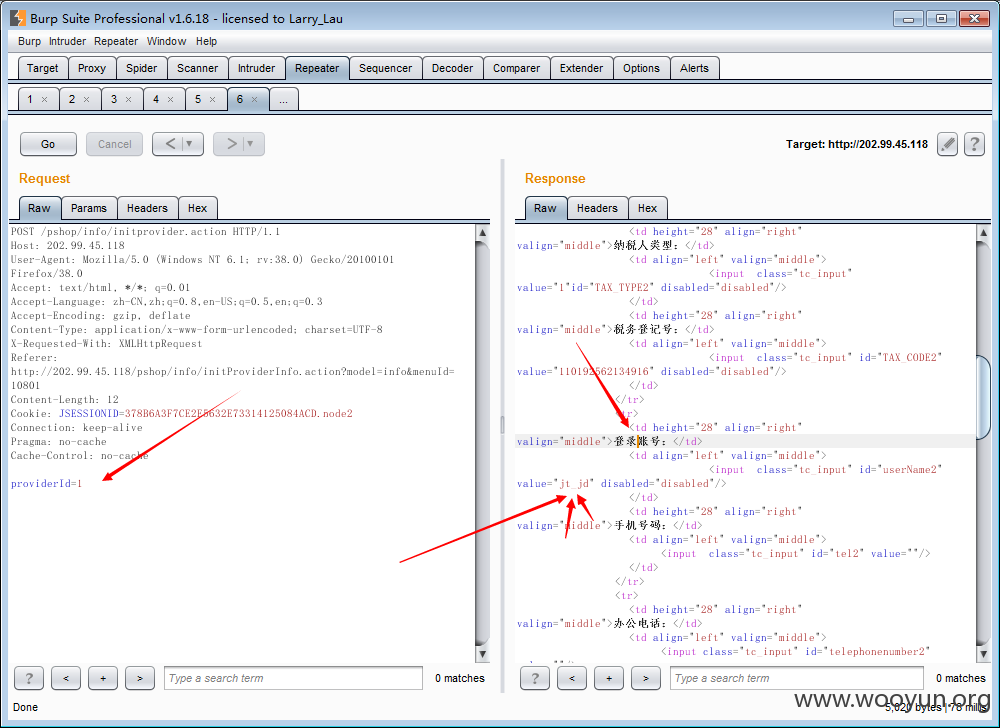

123

666666

目测全部账号的密码都是666666

登陆之

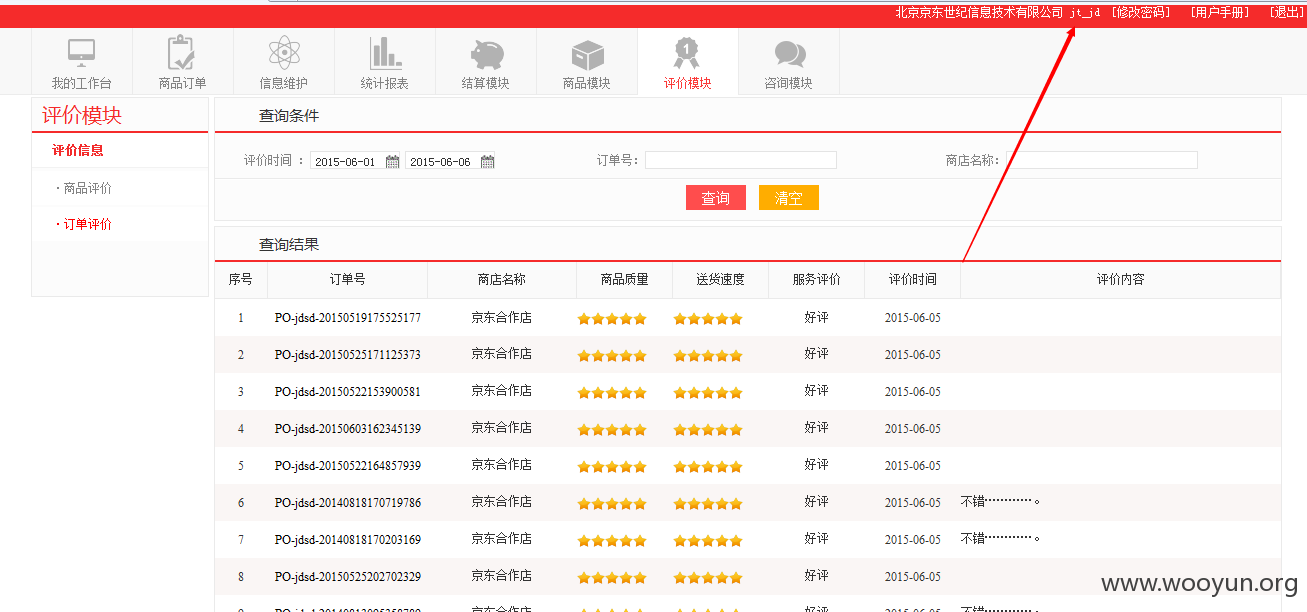

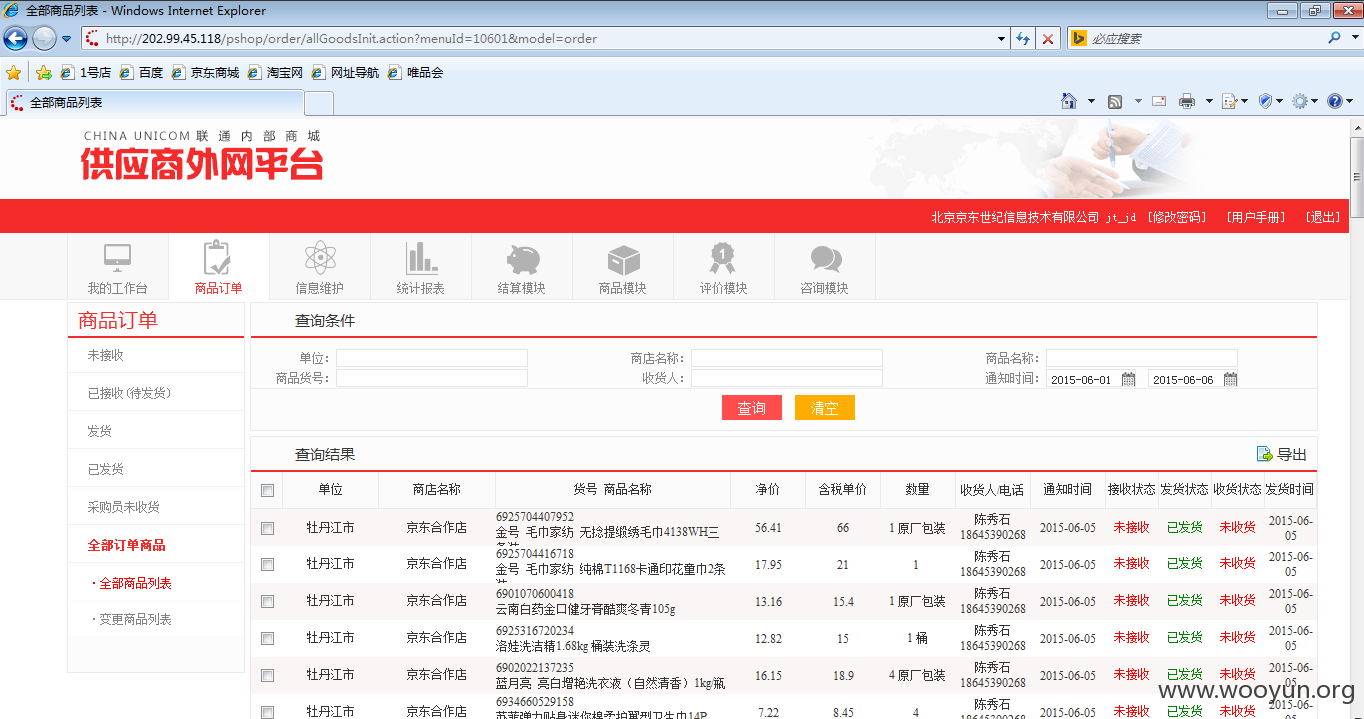

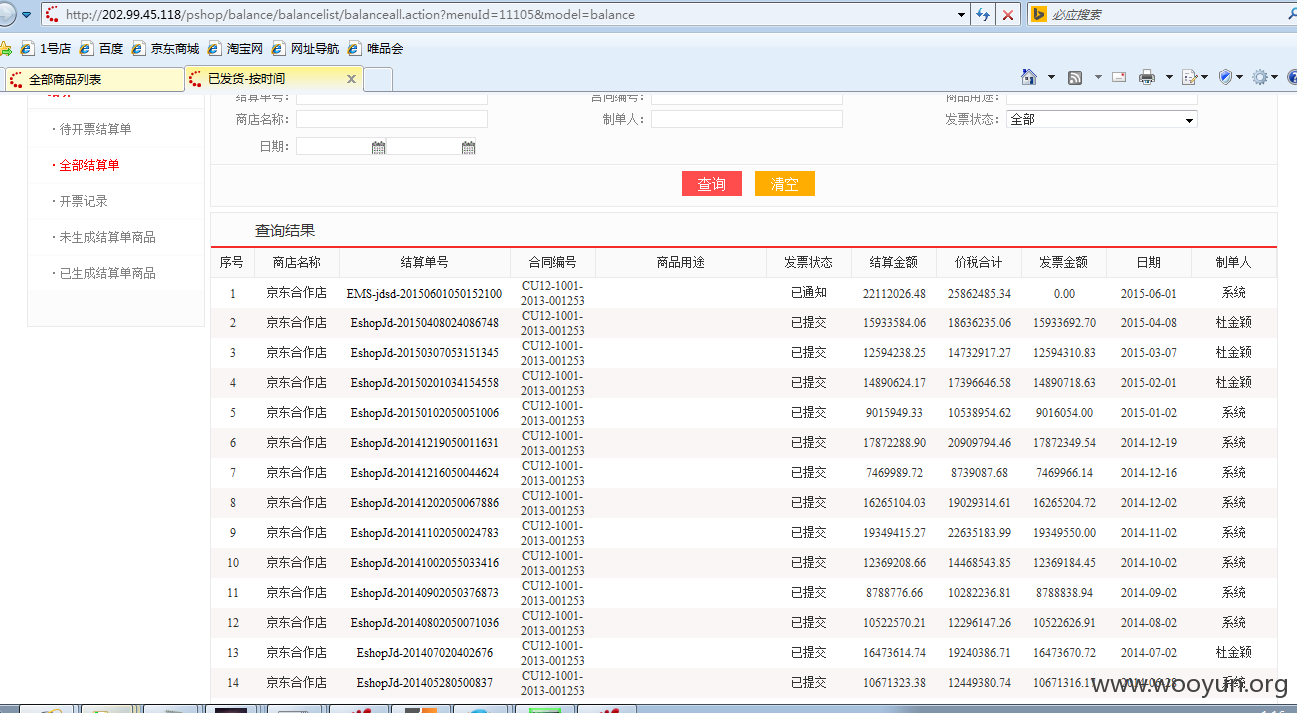

账号:jt_jd

密码666666

京东的

每页200条,共706186条

这还是一个账号的数据 还有好几万的账号

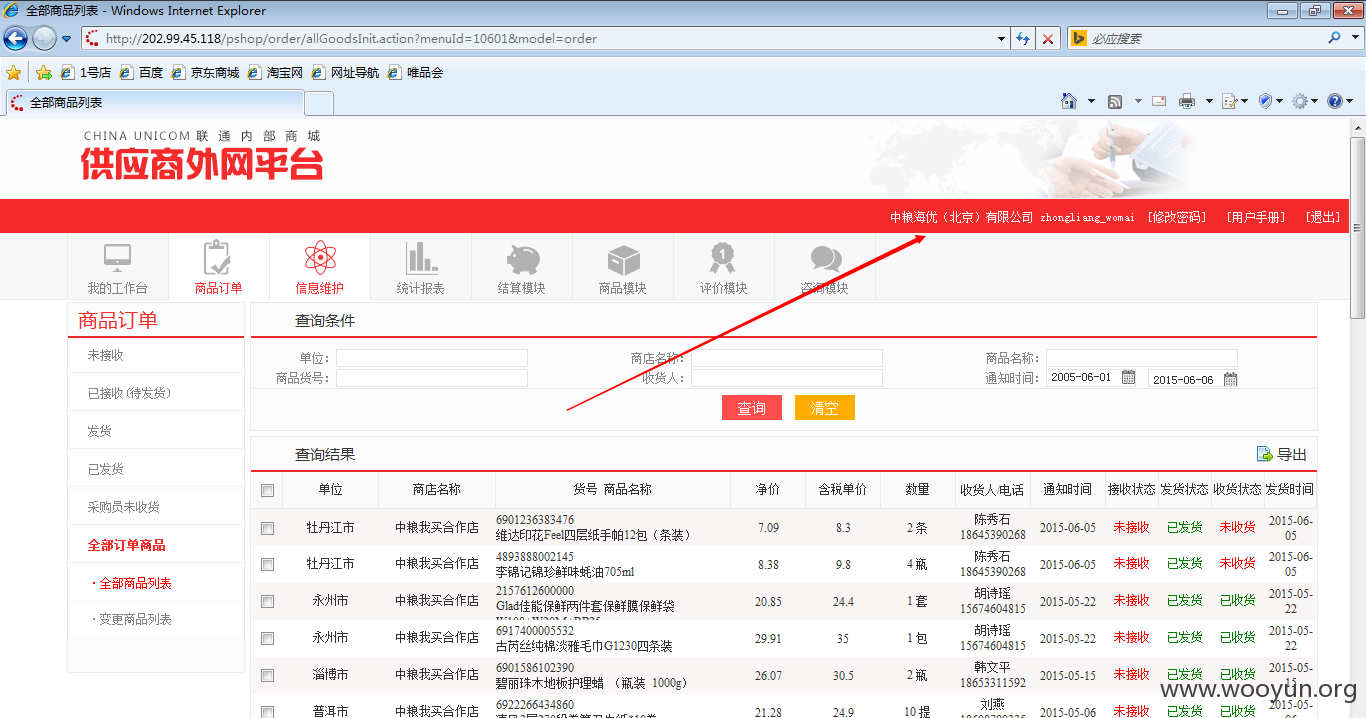

中粮的

联通自己家的

金色名庄

等 上万家企业的数据

不看了 我怕被查水表 果断关机睡觉

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-12 11:13

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国联合网络通信集团有限公司通报,由其后续协调网站管理部门处置.

最新状态:

暂无

![38U]S6SA){~NN@CYRQHS1{E.png](http://wimg.zone.ci/upload/201506/06010633113561006d0485153337d341d72e7ae6.png)

![`]FTIZEY{F2]`))T(EPB{RS.png](http://wimg.zone.ci/upload/201506/06011018cdd57800a7491b7fb322c9e86a3a4d3d.png)

![`ZMCY9IZ2E_U{[R@PCN]P_I.png](http://wimg.zone.ci/upload/201506/0601304345fd812f6ef7ddb2ec1db6e9aee2bdda.png)

![WR}{SU[4]8J]9T~0GVUD5LE.jpg](http://wimg.zone.ci/upload/201506/060134205d8725142e53b36f0b8ab5a8b1024a38.jpg)