漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-045713

漏洞标题:梅花信息#网站配置不当致站点沦陷

相关厂商:上海万企明道软件有限公司

漏洞作者: jaojan

提交时间:2013-12-12 13:19

修复时间:2014-01-26 13:20

公开时间:2014-01-26 13:20

漏洞类型:后台弱口令

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-12: 细节已通知厂商并且等待厂商处理中

2013-12-16: 厂商已经确认,细节仅向厂商公开

2013-12-26: 细节向核心白帽子及相关领域专家公开

2014-01-05: 细节向普通白帽子公开

2014-01-15: 细节向实习白帽子公开

2014-01-26: 细节向公众公开

简要描述:

上海梅花信息有限公司成立于2002年,多年来聚焦于为企业市场营销(广告,公关和市场研究)部门提供各类信息情报服务。公司的主要产品包括跨媒体的广告监测数据库,新闻监测平台等。在标准化的数据产品基础上,我们还为客户提供定制的媒体监测类服务,包括针对市场推广部门的竞争品牌广告监测服务,针对公关部门的公关传播监测,以及针对战略研究部门的战略信息监测服务。

详细说明:

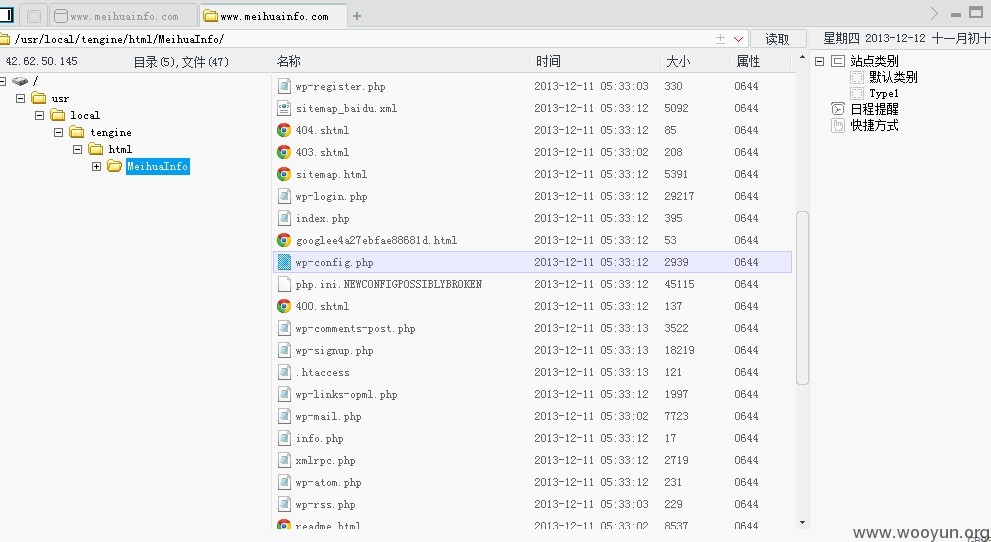

www.meihuainfo.com网站配置不当致站点沦陷

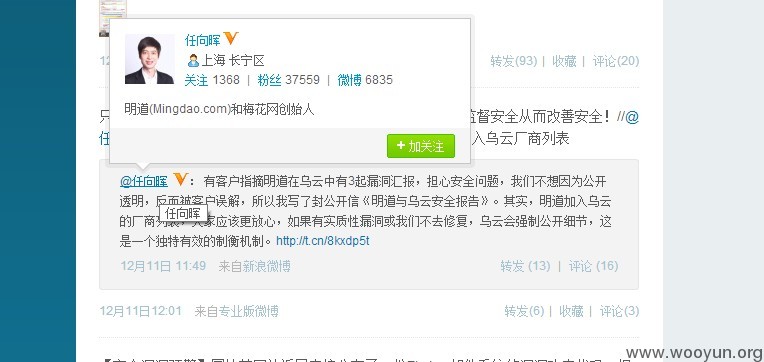

前奏#我乌云微博看到这么一条,梅花网so进网站看下

1#WP数据库配置信息下载

http://www.meihuainfo.com/wp-config.php.bak

2#wp后台弱口令

admin

phil.ren

Yanallen.yan

pancoco.pan

Renfelix.ren

liujames.liu

账号很有规律有木有

名字+姓氏

密码用前半部分一试,一击命中!进入后台

wordpress安装模板其实可以任意文件上传的,上传后,切换到多媒体就可以看到shell了

漏洞证明:

修复方案:

梅花和明道应该是同一个爹的吧?

版权声明:转载请注明来源 jaojan@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-12-16 18:29

厂商回复:

这个是梅花信息的官网,非明道提供的网站。的确是存在密码安全问题,已经通知梅花信息加强网络密码的设置,多谢。

最新状态:

暂无